як перевести сайт з HTTP на HTTPS (захищений протокол) без втрати трафіку і позицій?

Переїзд, чого б він не стосувався — справа напружена і відповідальна. Спочатку вас ламає — ви заперечуєте потребу в переїзді. Звичні стіни, паркування біля будинку, дивний сусід, погляд якого передбачає наявність ножа за спиною. А все-таки потрібно. Зміна обстанови повинна нести в собі потенціал, поліпшення поточного побуту. Адже дивно переїжджати з центру на околицю, шляхом розгубивши все.

Те ж саме відноситься і до переходу на захищений протокол (HTTPS).

Зміст статті

- Навіщо переносити сайт на захищений HTTPS-протокол.

- Інструкція по переїзду на захищений HTTPS-протокол.

- Вибір SSL-сертифіката.

- Lets Encrypt – безкоштовний сертифікат.

- Підготовка сайту до переходу (налаштування HTTPS-протоколу).

- Дії після переходу на HTTPS (перевірка коректності перенесення сайту на захищений протокол) .

- Приклад переходу c HTTP на HTTPS без втрати трафіку.

- Наостанок про переїзд з http на https.

1. Навіщо переносити сайт на захищений HTTPS-протокол

Відправна точка – прийняття: навіщо взагалі переїжджати на захищений протокол? Іноді, після численних ітерацій пояснень причин переїзду, так хочеться просто сказати – тому що, робіть! Але уявімо себе студентом, якому дуже хочеться вислужитися перед комісією (в нашому випадку – зібрати трафік), що б ми тоді сказали?

- Наявність захищеного шифрування запобігає можливість перехоплення конфіденційної інформації, залишеної на сайті, для подальшого використання шахраями. А навіть якщо не шахраями, навіщо комусь копатися в чужій білизні? Тому наявність захищеного з’єднання так критично важливо для сайтів, що обробляють інформацію користувача – пошти, номери телефонів, банківські картки etc. Сайт з налаштованим HTTPS – це класичний приватний будинок в тихому районі Токіо, вікна якого не пропускають денне світло і допитливі носи.

- Google любить HTTPS. Для нього захищене шифрування – дочка маминої подруги, якій він з більшою ймовірністю запропонує квитки в VIP-ложу пошукової видачі.

- Яндекс виділяє сайти з захищеним протоколом симпатичним замочком. Як відомо: для збільшення CTR всі засоби хороші.

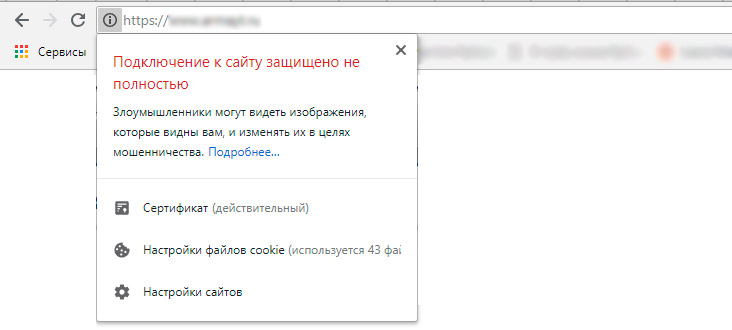

- У браузерному рядку, навпаки адреси домену, ще один замок віщає користувачам про безпеку передачі даних. Це вагомий плюс – людині подобається знати, що конфіденційна інформація не потрапить в треті руки.

2. Інструкція по переїзду на захищений HTTPS-протокол

2.1. Выбір SSL-сертификата

Вибір SSL-сертифіката Мабуть, єдиний етап, в ході якого не виникає головняк. У вашому розпорядженні SSL-сертифікати з будь-якими нотками післясмаку.

Давайте ж їх розглянемо:

- Самописний сертификат — генерується вами самостійно за допомогою окремих утиліт.

Плюсы: заощаджуємо гроші і час (зникає необхідність звертатися до постачальників послуг з оформлення SSL)

Минусы: самоподпісанний SSL-сертифікат не подобається браузерам, про що вони сповістять червоним світлом на прохід в Ла-Манш.

Выглядає це так: - Domain Validation — підтвердження, відповідно, проходить на рівні доменного імені.

Плюси: підтвердження не займає багато часу, не потребує документів на відміну від касирки універсамчіка за рогом. Ціна на рік – від $ 15 до $ 30.

Минусы: - облом для власників кириличних доменів – не спрацює;

- підтвердження приходить на пошту, прив’язану до домену, і тільки на певні адреси: [email protected], [email protected] etc.

- Organization Validation — підтвердження з домену та організації. Тобто у вас попросять, наприклад, свідоцтво про державну реєстрацію. Загалом, довести, що ви є юр. особою. Особливість Domain Validation в тому, що в сертифікаті міститься інформація про компанію – власника доменного імені. Ціна на рік – від $ 60 до $ 700.Плюси: сертифікат містить інформацію не тільки про домен, а й власника доменного імені, що є вагомим аргументом для довіри в очах користувача

Мінуси: потрібно задурити і надати інформацію, яка підтверджує ваше юридична особа.

- Extended Validation — відображається зеленої рядком з повним ім’ям організації,яка його отримала. Загалом, дорого-багато світу SSL-сертифікатів. Ціна на рік – від $ 150 до $ 1200.

Але для його отримання доведеться зовсім-зовсім запотіти – крім доменної перевірки, в хід підуть свідоцтво про державну реєстрацію, наявність в whois, дзвінки з перевірками (дихати і мовчати в трубку ніхто не буде, але зайва напруга).

Плюси: зелений рядок свідчить про серйозні наміри;

Мінуси: в порівнянні з попередніми сертифікатами гра стає дорожче і важче (проходження численних етапів верифікації).

- Wildcard — SSL-сертифікат видається на всі піддомени певного домену (актуально для компаній, що мають представництва в регіонах)

- З підтримкою IDN — як ми писали вище, не всі сертифікати підтримують кириличні домени. Тому, якщо у вас саме такий, потрібно шукати з підтримкою IDN.

Lets Encrypt — декілька слів про нього.

Lets Encrypt — це безкоштовний автоматизований центр сертифікації. Валіден (підписаний дійсним root), що означає в очах пошуковика з ним все в порядку. Більш того, сам Google рекомендує його.

3.Підготовка сайту до переїзду (налаштування HTTPS-протоколу)

Отже, рішення про перехід з http на https взяли, навіть підгледіли собі SSL-сертифікат. Значить саме час братися за реалізацію переходу.

Що потрібно для успішного налаштування HTTPS:

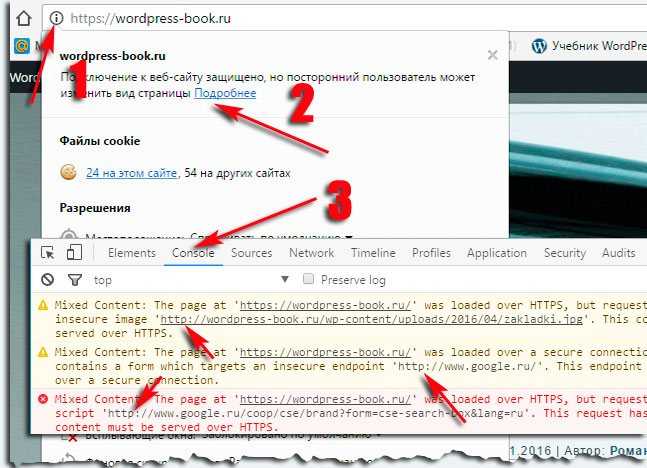

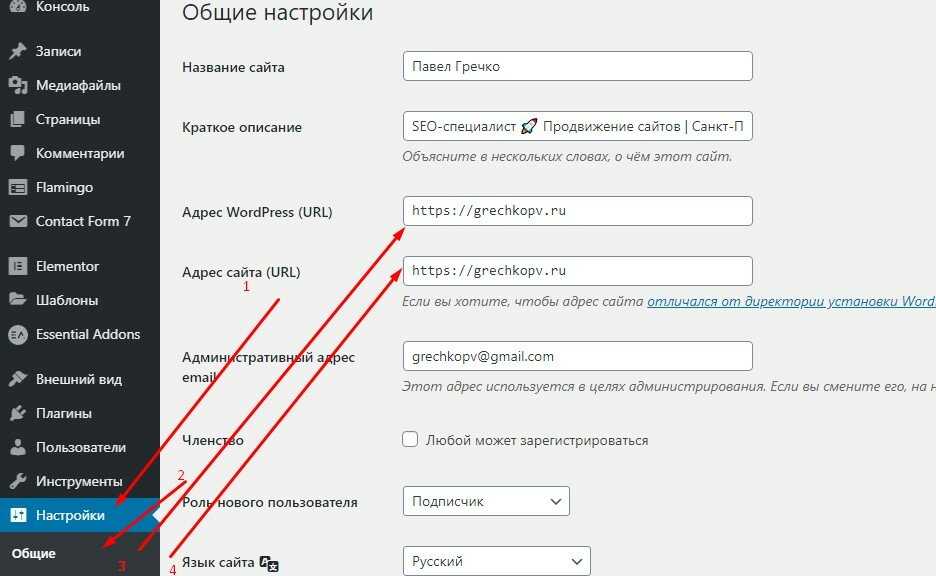

- Змінити абсолютні внутрішні посилання на відносні (або на https). Зверніть увагу що посилання в атрибутах canonical і hreflang завжди повинні бути абсолютними. Якщо цього не зробити, вам сайт буде пістрявити внутрішніми посиланнями з 301 кодом відповіді, а це недобре

- Встановити SSL-сертифікат – майже всі хостинги дозволяють встановити SSL-сертифікат через панель управління

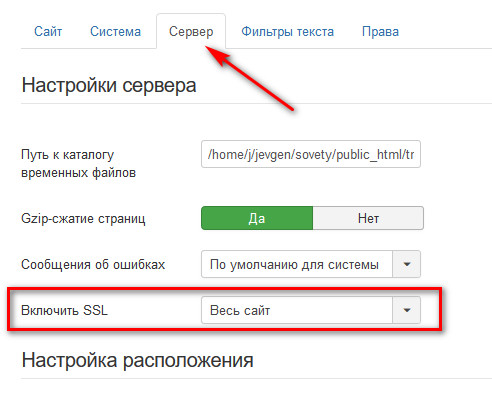

Виглядає налаштування HTTPS ось так:

Якщо виникнуть проблеми з переходом з http на https, напишіть в тех. (.*)$ https://site.ua/$1 [R=301,L]

(.*)$ https://site.ua/$1 [R=301,L]

4. Дії після переїзду на HTTPS (перевірка коректності перенесення сайту на захищений протокол)

Ось вивірений, точно китайська церемоніальна чаша для випитого чаю, чек-лист дій після переїзду з http на https:

- Ще раз перевіряємо коректність налаштування SSL сертифікату, використовуючи сервіс.Про всяк випадок.

- Вказуємо в Яндекс вебмайстрів про переїзд з HTTP на HTTPS.

- Додаємо сайт з https протоколом в Search Console.

- Додаємо сайт з https протоколом в Яндекс Вебмастер.

- Виконуємо перевірку працездатності сайту на всіх типах пристроїв.

- Виконуємо перевірку функціоналу сайту після переходу на HTTPS.

- Перевіряємо відсутність внутрішніх посилань на незахищені документи.

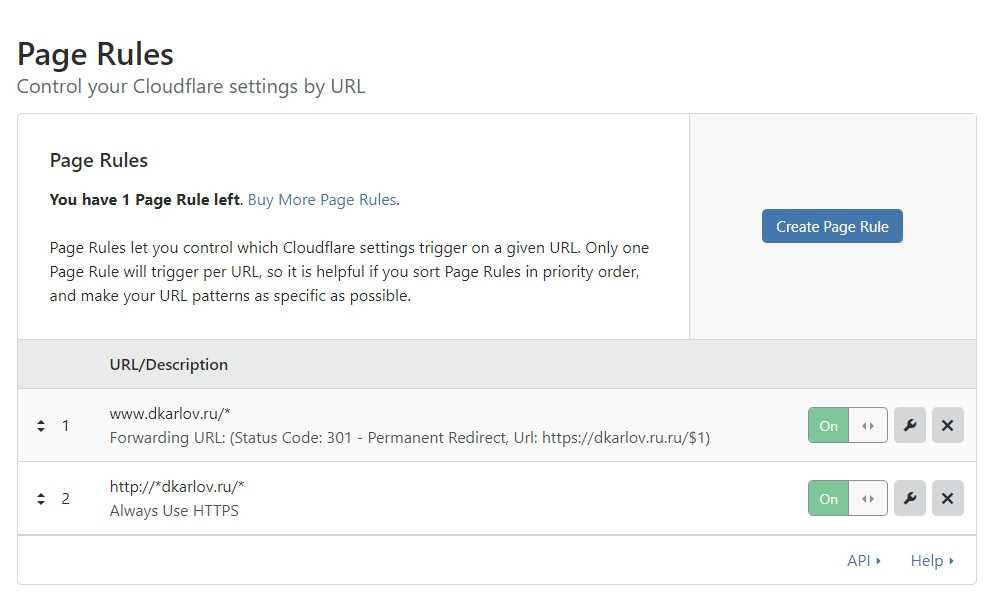

- Перевіряємо наявність 301 редіректу з усіх сторінок сайту на аналогічні сторінки з https.

- Оновлюємо .xml карту сайту, щоб вона містила тільки сторінки з https.

- Змінюємо посилання на карту сайту (вона ж теж була з http-протоколу) в файлі Robots.txt.

5. Приклад переходу c HTTP на HTTPS без втрати трафіку

Ми в Inweb повторюємо правила переїзду, що становлять предмет поточної статті, з самої колиски. І це дає свої плоди – так виглядає динаміка трафіку сайту, з кошерно виконаним переїздом на захищений протокол.

6. Напоследок о переезде с http на https

Переход с HTTP на HTTPSS – це як здача сесії: не хочеться, напружує, але все одно потрібно і важливо здати з першого разу без косяків (щоб не злетіти зі стипендії). Перш ніж налаштовувати SSL-сертифікат, переконайтеся, що виконано всі вимоги, описані в статті, а після переїзду скористайтеся чек-листом і перевірте ще раз.

Головне пам’ятати: перенесення сайту з HTTP на HTTPS – це дуже стильно і модно, майже як підкати джинсів і A$AP ROCKY на репіті. Сподіваємося, що наша скромна стаття допоможе вам у здійсненні поставленої мети. Успіху і відносних посилань вашого сайту!

Настройка HTTPS для сайта: основные особенности

Вопрос безопасности сайтов и раньше был приоритетным, однако теперь его значение еще более повысилось: не так давно поисковая система Google объявила о том, что начинает учитывать наличие защищенного соединения на сайте в качестве фактора ранжирования, а значит при прочих равных условиях сайты с HTTPS могут оказаться выше в поисковой выдаче, чем сайты без соединения по защищенному протоколу. Каковы же основные особенности настройки HTTPS для сайтов?

Каковы же основные особенности настройки HTTPS для сайтов?

HTTPS — Hypertext Transport Protocol Secure — это протокол интернет-соединения, который позволяет обеспечить сохранность и конфиденциальность пользовательских данных на сайте, что важно, например, когда пользователи вводят личные данные для совершения покупок, регистрации, оформления подписки и т. д. Наличие защищенного соединения указывает и пользователям, и поисковым системам, что сайт надежен и заслуживает доверия.

На использующих HTTPS сайтах данные защищаются протоколом TLS, благодаря которому обеспечивается 3 основных уровня защиты: шифрование, сохранность данных и аутентификация. В результате передаваемые с сайтов данные нельзя перехватить или незаметно изменить, а значит к таким сайтам уровень доверия со стороны пользователей будет выше.

Чтобы начать использовать HTTPS на сайте, в первую очередь необходимо получить сертификат безопасности, выдаваемый специализированным центром сертификации. Такой центр проверяет, действительно ли запрашивающая сертификат организация или компания владеет сайтом, и если это так — выдает сертификат. При настройке сертификата поисковая система Google рекомендует выбирать 2048-битный ключ для обеспечения наиболее высокого уровня защиты. Нужный же тип сертификата — одиночный, многодоменный или сертификат-шаблон — выбирается исходя из особенностей защищаемого сайта.

Такой центр проверяет, действительно ли запрашивающая сертификат организация или компания владеет сайтом, и если это так — выдает сертификат. При настройке сертификата поисковая система Google рекомендует выбирать 2048-битный ключ для обеспечения наиболее высокого уровня защиты. Нужный же тип сертификата — одиночный, многодоменный или сертификат-шаблон — выбирается исходя из особенностей защищаемого сайта.

После получения сертификата необходимо настроить HTTPS на сервере, на котором находится сайт. Для разного программного обеспечения серверов инструкции по настройке HTTPS могут быть разными. К примеру, для Nginx можно для работы с HTTPS в конфигурацию сервера добавить следующие настройки:

server {

listen 443;

ssl on;

ssl_protocols SSLv3 TLSv1;

ssl_certificate_key /<path_to_file>/<your_domain_name>.key;

}

где <your_domain_name>.

bundle.crt — файл подтверждения, полученный от центра сертификации, а <your_domain_name>.key — файл подписанного центром сертификации ключа.

bundle.crt — файл подтверждения, полученный от центра сертификации, а <your_domain_name>.key — файл подписанного центром сертификации ключа.

После настройки HTTPS на сайте необходимо направлять поисковых роботов и пользователей уже по новым адресам страниц, а для этого предстоит настроить переадресацию HTTP 301

Работы по настройке HTTPS для сайта должны выполняться очень внимательно, ведь в случае ошибок пользователи сайта не смогут получить гарантий безопасности и репутация сайта пострадает. Поэтому доверять подобные работы стоит только опытным специалистам из профессиональных студий веб-дизайна, таких как WebStudio2U.

В нашей веб-студии вы можете заказать услуги поддержки сайта, включающие в том числе и работы по обеспечению безопасности сайта. Вы можете самостоятельно выбрать наиболее подходящий вам тариф поддержки или же обратиться за консультацией к нашим менеджерам, которые после проведения тщательного анализа вашего сайта составят для вас индивидуальное коммерческое предложение по поддержке сайта, учитывающее особенности и потребности именно вашего проекта.

Теги:

настройка https для сайта, сайты с https, защищенное соединение, сертификат безопасности, веб-студия, поддержка сайта

Как добавить SSL на свой сайт

Содержание

Наличие сертификата SSL, установленного на вашем сайте, является обязательным в настоящее время. Он не только шифрует конфиденциальную информацию, которая проходит через ваш сайт, такую как личные данные, номера кредитных карт или данные для входа, но также требуется многими браузерами для правильного отображения вашего сайта и поисковыми системами, чтобы не наказывать ваш сайт за небезопасность.

По умолчанию мы стараемся автоматически выдавать бесплатный SSL-сертификат Let’s Encrypt для каждого сайта, созданного на нашей платформе. Процесс установки может занять до 72 часов после того, как домен вашего сайта будет зарегистрирован и/или правильно указан на наших серверах имен. Вы можете проверить, успешно ли выдан SSL, в Инструменты сайта > Безопасность > Диспетчер SSL. Найдите сертификат со статусом Active в таблице Manage SSL.

Вы также можете выпустить сертификат SSL вручную. Мы рекомендуем это в случае, если автоматическое предоставление SSL не было завершено в течение 72 часов после создания вашего сайта, и его домен был правильно указан на наших серверах. Чтобы установить новый SSL-сертификат Let’s Encrypt из инструментов сайта, выберите «Безопасность» > «Диспетчер SSL» > «Установить новый SSL». Выберите домен, выберите Let’s Encrypt и нажмите «Получить».

Как настроить сайт для корректной работы с SSL

Чтобы ваш сайт корректно работал с SSL-сертификатом, необходимо выполнить дополнительную настройку, чтобы весь трафик сайта проходил через HTTPS.

Самый простой способ настроить ваш сайт WordPress для правильной работы с SSL — использовать наш плагин SiteGround Optimizer . Получите к нему доступ, перейдя в область клиента SiteGround> Веб-сайты> Кнопка администратора WordPress. Как только вы нажмете на нее, вы будете перенаправлены в панель администратора WordPress. Найдите меню SG Optimizer на левой панели и щелкните по нему 9.0007 . В нем перейдите на вкладку Параметры среды и нажмите кнопку HTTPS Enforce .

Вот и все! Наш плагин позаботится о том, чтобы весь трафик вашего сайта всегда корректно перенаправлялся на HTTPS. После того, как вы включите HTTPS, вам может быть предложено снова войти в систему администратора WordPress, на этот раз безопасно. Мы рекомендуем вам также просмотреть свой сайт после переключения HTTPS, чтобы убедиться, что все загружается правильно.

Обратите внимание, что плагин будет предварительно установлен нами, если вы создали веб-сайт на SiteGround. Если вы перенесли свой сайт от другого провайдера, скачайте плагин отсюда.

Если вы перенесли свой сайт от другого провайдера, скачайте плагин отсюда.

Принудительное использование HTTPS с помощью инструментов сайта

Вы можете заставить весь трафик вашего сайта проходить через HTTPS в Инструменты сайта > Безопасность > Принудительное использование HTTPS.

Мы настоятельно рекомендуем вам настроить HTTPS в вашем приложении, когда это возможно, вместо того, чтобы применять принудительно с помощью инструментов сайта. Принудительное использование HTTPS в инструментах сайта следует использовать, если вы не используете одно из популярных веб-приложений или у вас возникают проблемы даже после перенастройки приложения.

Меню обучения

Поделиться этой статьей

Шаг 4. Включите HTTPS-трафик и проверьте сертификат

После настройки веб-сервера для разгрузки SSL/TLS с помощью AWS CloudHSM добавьте веб-сервер

экземпляр в группу безопасности, которая разрешает входящий HTTPS-трафик. Это позволяет клиентам, таким как веб-

браузеры, чтобы установить HTTPS-соединение с вашим веб-сервером. Затем установите HTTPS-соединение

к вашему веб-серверу и убедитесь, что он использует сертификат, который вы настроили для

Разгрузка SSL/TLS с помощью AWS CloudHSM.

Затем установите HTTPS-соединение

к вашему веб-серверу и убедитесь, что он использует сертификат, который вы настроили для

Разгрузка SSL/TLS с помощью AWS CloudHSM.

Темы

- Включить входящий HTTPS соединений

- Убедитесь, что HTTPS использует сертификат, который вы настроили

Включить входящий HTTPS соединения

Чтобы подключиться к вашему веб-серверу с клиента (например, веб-браузера), создайте группа, разрешающая входящие соединения HTTPS. В частности, он должен разрешать входящий TCP соединения через порт 443. Назначьте эту группу безопасности вашему веб-серверу.

Чтобы создать группу безопасности для HTTPS и назначить ее вашему веб-серверу

Откройте консоль Amazon EC2 по адресу https://console.aws.amazon.com/ec2/.

Выберите Группы безопасности на панели навигации.

Для Создать группу безопасности выполните следующие действия:

Для Имя группы безопасности введите имя группы безопасности что вы создаете.

(Необязательно) Введите описание создаваемой группы безопасности.

Для VPC выберите VPC, который содержит ваш веб-сервер Amazon EC2. пример.

Выберите Добавить правило .

Для Введите , выберите HTTPS в раскрывающемся окне.

Для Источник введите местоположение источника.

Выберите Создать группу безопасности .

На панели навигации выберите экземпляров .

Установите флажок рядом с вашим экземпляром веб-сервера.

Выберите раскрывающееся меню Действия в верхней части страницы. Выберите Безопасность , а затем Изменить группы безопасности .

Для Связанные группы безопасности щелкните поле поиска и выберите группу безопасности, которую вы создали для HTTPS. Затем выберите Добавить группы безопасности .

Выбрать Сохранить .

Убедитесь, что HTTPS использует сертификат, который вы настроили

После добавления веб-сервера в группу безопасности вы можете проверить разгрузку SSL/TLS с помощью AWS CloudHSM работает. Вы можете сделать это с помощью веб-браузера или с помощью такого инструмента, как OpenSSL s_client.

Для проверки разгрузки SSL/TLS с помощью веб-браузера

Используйте веб-браузер для подключения к веб-серверу с использованием общедоступного DNS-имени или IP-адреса.

адрес сервера. Убедитесь, что URL-адрес в адресной строке начинается с https://. За

например,

адрес сервера. Убедитесь, что URL-адрес в адресной строке начинается с https://. За

например, https://ec2-52-14-212-67.us-east-2.compute.amazonaws.com/.Совет

Вы можете использовать службу DNS, например Amazon Route 53, для маршрутизации доменного имени вашего веб-сайта. (например, https://www.example.com/) на ваш веб-сервер. Для получения дополнительной информации см. Маршрутизация трафика на Amazon EC2 Пример в

Используйте веб-браузер для просмотра сертификата веб-сервера. Для получения дополнительной информации см. следующее:

Для Mozilla Firefox см. Просмотр сертификата на веб-сайте службы поддержки Mozilla.

Для Google Chrome см. Общие сведения Вопросы безопасности на веб-сайте инструментов Google для веб-разработчиков.

Другие веб-браузеры могут иметь аналогичные функции, которые можно использовать для просмотра веб-сервера. сертификат.

Убедитесь, что сертификат SSL/TLS является тем, на который вы настроили свой веб-сервер. использовать.

Для проверки разгрузки SSL/TLS с помощью OpenSSL s_client

Запустите следующую команду OpenSSL, чтобы подключиться к вашему веб-серверу с помощью HTTPS. Заменять

<имя сервера>с общедоступным DNS-именем или IP-адресом ваш веб-сервер.openssl s_client -connect<имя сервера>:443Совет

Вы можете использовать службу DNS, например Amazon Route 53, для маршрутизации доменного имени вашего веб-сайта. (например, https://www.example.com/) на ваш веб-сервер. Для получения дополнительной информации см. Маршрутизация трафика на Amazon EC2 экземпляр в Amazon Route 53 Руководство разработчика или в документации для ваш DNS-сервис.