Как проверить DNS записи домена: список инструментов и инструкция | Блог о email маркетинге

Содержание1. Типы DNS записей домена

2. Какие записи влияют на доставку писем?

3. Инструменты для проверки доменных записей

4. Пример проверки DNS записей с помощью MXtoolbox

Для начала давайте разберемся, что же такое DNS. Если простыми словами — это переводчик с языка, понятного людям, на язык, понятный компьютерам, и наоборот.

Как это работает. При слове “сайт” вам не задумываясь назовут Google.com, Facebook.com и прочие доменные имена. Если спросить у компьютера — получим набор из 10-12 цифр, т.е. IP адрес устройства в сети. Что такое Facebook.com он не знает. Чтобы наладить взаимопонимание между человеком и машиной, создали систему доменных имен — DNS, которая умеет преобразовывать доменные имена в IP адреса.

Когда вы вводите необходимое доменное имя, DNS сервер обрабатывает запрос и направляет на нужный IP. По большому счету, система DNS — это огромное количество устройств, которые постоянно отправляют друг другу запросы.

Типы DNS записей домена

Преобразование доменных имен в IP — одна из немногих функций. Кроме этого DNS выполняет и другие. Для их реализации используются типы записей DNS. Перечислим самые распространенные:

- Записям, которые определяют IP адрес устройства по доменному имени присвоен тип А (или АААА для IPv6).

- Для одного и того же IP адреса можно задавать любое количество доменных имен. В этом случае используется запись типа CNAME, которая определяет псевдоним для доменного имени.

- Запись типа MX помогает узнать адрес почтового сервера, куда требуется отправить почту. Для одного домена может существовать несколько MX записей.

- TXT — запись, включающая в себя текстовые данные. Используют для передачи информации, например для проверки владельца домена, или для подтверждения безопасности email. Текстовых записей может быть любое количество.

Существуют еще много других типов записей, но используются намного реже.

Какие записи влияют на доставку писем?

Есть специальные TXT записи, наличие которых определяет, попадут письма в инбокс или будут заблокированы еще до появления в почтовых ящиках.

Как вы думаете, кто читает ваши письма прежде чем их доставят получателю? ЦРУ, Моссад или МИ-6? Нет, их прочтут спам-фильтры, которые постоянно совершенствуются и увеличивают количество факторов определения спама. Попадание в базу спам ресурсов (блеклисты) серьезно затруднит жизнь, если вы регулярно совершаете рассылки.

Аутентификация DKIM, SPF, DMARC подтвердит подлинность домена и обеспечит доставку писем в почтовый ящик. Они грудью стоят на страже репутации домена и оберегают от фишинга и спама.

DKIM — цифровая подпись отправителя, которая подтверждает, что письмо отправлено с вашего домена. Принимающий почтовый сервис автоматически проверяет эту подпись и удостоверяется, что письмо отправлено вами, а не мошенниками.

SPF — доменная запись, которая содержит информацию о списке серверов отправки и механизмах обработки писем. Эта запись отравляет жизнь спамерам и мошенникам в прохождении антиспам систем. Четко указывает у кого есть право отправлять письма от имени домена, а у кого нет.

Если домен не защищен записью SPF и подписью DKIM, спамерам ничего не помешает рассылать письма от вашего имени. Почтовые сервисы проверяют входящую корреспонденцию на наличие SPF и DKIM записи и отсутствие их расценивается как спам.

Но эти механизмы также имеют недостатки. Чтобы почтовому сервису было проще отличать реальные емейлы от поддельных, помимо SPF и DKIM ввели еще одну степень защиты — DMARC. При работе этих 3 факторов одновременно, вероятность успешной доставки сообщений адресату возрастает во много раз.

DMARC определяет, что делать с письмами которые не прошли аутентификацию по SPF и DKIM. При правильной настройке DMARC мошеннические письма будут отклоняться еще на этапе прохождения анализа, и письмо так и не попадет в почтовый ящик. Вы сами прописываете алгоритм действий, как поступать почтовому серверу при нарушении каких либо условий SPF и DKIM.

Вы сами прописываете алгоритм действий, как поступать почтовому серверу при нарушении каких либо условий SPF и DKIM.

Если пользуетесь сервисом рассылок Estismail, можете легко сделать эти настройки. Услуга бесплатна и присутствует даже на тарифе FREE, чем редко могут похвастаться рассылочные сервисы. Подробные инструкции по настройкам записей DKIM, SPF, DMARC в Estismail есть в справочнике.

Инструменты для проверки доменных записей

С настройками записей разобрались. Теперь наши письма просто обязаны попадать исключительно в инбокс, а спам-анализаторы почтовых сервисов снимать шляпу при встрече с нашей рассылкой. Так ли это на самом деле и где взять уверенность, что все сделано правильно.

Для проверки записей DNS и диагностики доменов созданы специальные сервисы:

- MXtoolbox — проверка DNS записей, полная диагностика домена и дополнительные инструменты для анализа сайта.

- DNSstuff.

- Functions-online.com — производит проверку DNS записей.

- 2ip.ru — проверка DNS записей домена и полный анализ сайта.

- Mail-tester.com — тестирует письма на попадание в спам, указывает на ошибки в ссылках, проверяет доменные записи и качество форматирования писем. Просто отправьте письмо на предложенный адрес, затем проверьте оценку.

- Pr-cy.ru — проверка DNS записей и состояния сайта.

Они будут полезны в случае, если замечены неполадки. Например, перестала доходить или отправляться почта и др. Подобный сбой обычно происходит после коррекций записей DNS. Поэтому, после внесенных изменений необходимо проводить проверки.

Даже если все в порядке, рекомендуется периодически проверять ресурс для предупреждения ошибок, которые намного легче исправить заранее, чем впоследствии пожинать результаты собственного недосмотра.

Проверки необходимы и для диагностики общего здоровья домена, чтобы у пользователей не возникало сложностей с поиском ресурса в сети.

Пример проверки DNS записей с помощью MXtoolbox

Мы считаем что, это один из лучших сервисов по диагностике доменов. Его чаще всего используют специалисты техотдела для выявления проблем у клиентов и оказания им помощи.

Mxtoolbox позволяет провести общую диагностику домена, обнаружить его наличие в черных списках, проверить корректность MX записей и других DNS записей, даже протестировать вероятность доставки ваших писем в Inbox. Проведенное вовремя тестирование позволит избежать проблем с почтовыми провайдерами.

При работе с сервисом рекомендуем в первую очередь проверить здоровье вашего домена Domain health.

Впишите в специальное поле доменное имя ресурса без http:// и www и нажмите на оранжевую кнопку.

В этот момент происходит проверка домена на размещение в блеклистах одновременно с выявлением других проблем. В результате получаем отчет о здоровье домена:

Домен здоров, если не будет выявлено проблем, обозначенных красным цветом. Но результат проведенной проверки показал наличие ошибок, которые необходимо устранить — отсутствие записей SPF и DMARC.

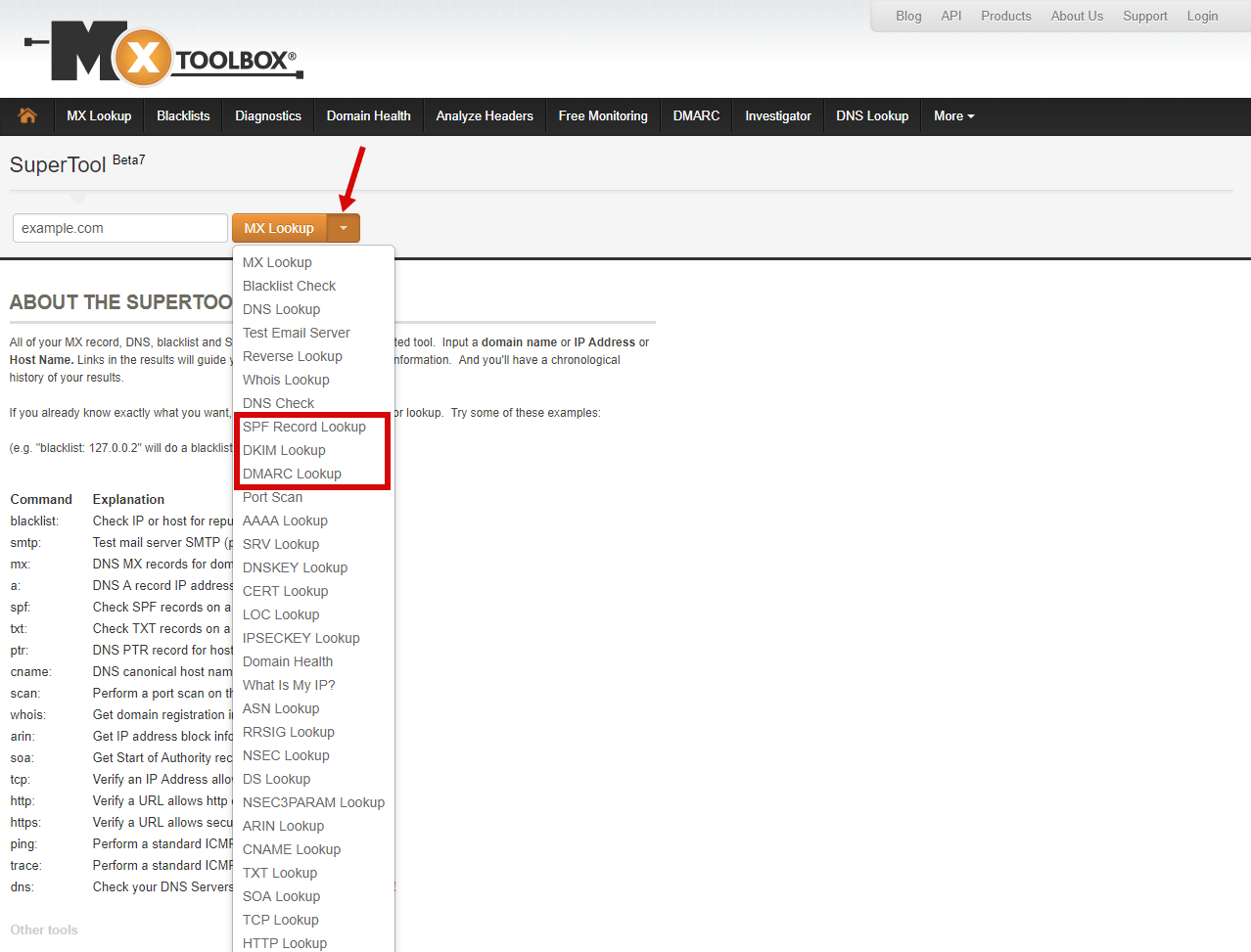

Заходим на сайт mxtoolbox.com.

Кликаем на оранжевую кнопку со стрелкой. Из выпавшего списка нас интересуют SPF Record Lookup, DKIM Lookup и DMARC Lookup.

Как проверить корректность записи DKIM?

Введите домен в поле проверки в следующем формате — example.com:estismail. Вводить без http:// и www. Вместо example.com вписываете ваш домен, а после двоеточия укажите селектор. Выбираем DKIM Lookup.

В открывшемся окне увидите «успешное» сообщение следующего вида:

Если после проведенной проверки открылась картина с сообщением, что DKIM не найдена, придется обновить DNS записи.

Как проверить SPF запись?

Проверка записи SPF, происходит так же, как и проверка DKIM. Из открывшегося списка выберите SPF Record lookup. В соответствующее поле введите имя домена без http:// и www. Если настройки корректны, увидите такую картину:

В нижней колонке в строке SPF Syntax Check высветится The record is valid.

Самая распространенная ситуация, помимо отсутствия записи SPF, это наличие 2 и более записей SPF. Если допущена подобная ошибка, в открывшемся окне увидите следующее:

В этом случае исправьте запись SPF — просто совместите в одной записи все узлы, с которых отправляете рассылки, как было указано на “правильном” предыдущем рисунке.

Как проверить DMARC запись?

При проведении проверки DMARC записи принцип, как и в первых 2 случаях. Из списка под оранжевой кнопкой выбираете функцию DMARC Lookup и вводите название домена без http:// и www.

Из списка под оранжевой кнопкой выбираете функцию DMARC Lookup и вводите название домена без http:// и www.

Если введены корректные записи, увидите следующую таблицу и сообщение внизу в строке DMARC Syntax Check о том, что

Да, письмам попасть в инбокс сложно. Но, выполнив перечисленные выше условия, вы заметно облегчите путь своих посланий к сердцу получателя. Держите руку на пульсе вашего домена, его здоровое состояние не менее важно вашего личного самочувствия.

Запрос данных DNS с помощью dig, whois и ping в Ubuntu

15 сентября, 2017 12:35 пп 10 163 views | Комментариев нетБез категорий | Amber | Комментировать запись

Dig – это сетевой инструмент, позволяющий обращаться к серверам DNS за информацией. Он может быть очень полезным при диагностике проблем с направлением домена; также это отличный способ убедиться в правильной работе конфигураций.

Эта статья охватывает использование dig для проверки настроек доменного имени и выведения данных о том, как интернет видит домен. В ней также рассматриваются другие связанные с dig инструменты, такие как whois и ping.

Примечание: Для тестирования команд данное руководство использует сервер Ubuntu 12.04, но любой современный дистрибутив Linux будет работать таким же образом.

Использование dig

Основной способ использования dig – это указание домена, к которому нужно обратиться с запросом:

dig example.com

Для примера можно протестировать «duckduckgo.com», чтобы увидеть, какую информацию возвращает dig:

; <<>> DiG 9.8.1-P1 <<>> duckduckgo.com

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 64399

;; flags: qr rd ra; QUERY: 1, ANSWER: 4, AUTHORITY: 0, ADDITIONAL: 0

;; QUESTION SECTION:

;duckduckgo.com. IN A

;; ANSWER SECTION:

. ..duckduckgo.com. 99 IN A 107.21.1.61

..duckduckgo.com. 99 IN A 107.21.1.61

...duckduckgo.com. 99 IN A 184.72.106.52

...duckduckgo.com. 99 IN A 184.72.115.86

;; Query time: 33 msec

;; SERVER: 8.8.8.8#53(8.8.8.8)

;; WHEN: Fri Aug 23 14:26:17 2013

;; MSG SIZE rcvd: 96

Выведено достаточно много информации. Рассмотрим ее по частям.

; <<>> DiG 9.8.1-P1 <<>> duckduckgo.com

;; global options: +cmd

Вышеуказанные строки являются заголовком выведенного запроса. Можно также запустить dig в пакетном режиме (batch), потому надлежащая маркировка результатов имеет большое значение для обеспечения корректного анализа.

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 64399

;; flags: qr rd ra; QUERY: 1, ANSWER: 4, AUTHORITY: 0, ADDITIONAL: 0

Следующая часть предоставляет техническое резюме результатов запроса. Здесь можно видеть, что запрос был успешным, что было получено 4 «ответа», а также использованные флаги.

Здесь можно видеть, что запрос был успешным, что было получено 4 «ответа», а также использованные флаги.

;; QUESTION SECTION:

;duckduckgo.com. IN A

;; ANSWER SECTION:

duckduckgo.com. 99 IN A 107.21.1.61

duckduckgo.com. 99 IN A 184.72.106.253

duckduckgo.com. 99 IN A 184.72.106.52

duckduckgo.com. 99 IN A 1

Вышеприведенная часть содержит собственно искомые результаты. Она вновь формулирует запрос, а затем возвращает соответствующие DNS-записи для этого доменного имени.

Как можно видеть, выведены четыре записи «А» для «duckduckgo.com». Записи «А» выводятся по умолчанию. Это показывает IP-адреса, по которым отвечает доменное имя.

«99» – это TTL (то есть, «time to live») до того, как DNS-сервер перепроверит связь между именем домена и IP-адресом. «IN» означает, что класс записи является стандартным.

«IN» означает, что класс записи является стандартным.

;; Query time: 33 msec

;; SERVER: 8.8.8.8#53(8.8.8.8)

;; WHEN: Fri Aug 23 14:26:17 2013

;; MSG SIZE rcvd: 96

Эти строки просто предоставляют некоторые статистические данные о фактических результатах запроса. Время запроса может указать на проблему с DNS-сервером.

Тестирование DNS-записей с помощью dig

Если доменное имя уже установлено, можно использовать dig для запроса информации.

Чтобы проверить, правильно ли установлены записи А, введите:

dig your_domain_name.com

При необходимости проверить, правильно ли направлены почтовые серверы, введите:

dig your_domain_name.com MX

В целом, тип записи, поиск которой нужно провести, можно использовать после доменного имени в запросе.

Чтобы получить информацию обо всех записях, введите:

dig your_domain_name.com ANY

Это отобразит все записи, соответствующие базовому домену, а именно записи SOA, NS, A и MX.

Примечание: В связи с особенностями работы TTL и DNS иногда требуется некоторое время, чтобы внесенные изменения были переданы на сервер доменных имён. Если созданная запись не выводится, подождите, пока TTL достигнет 0, чтобы проверить, появилась ли данная запись.

Чтобы отобразить только фактический IP, на который направлен домен, введите:

dig your_domain_name.com +short

Использование команды host

Команда host является альтернативой команде dig. Данная команда действует подобным dig образом, а также использует многие её опции.

Базовый синтаксис:

host domain_name_or_IP_address

Обратите внимание: не нужно использовать флаг, чтобы изменить функциональность с обычного поиска DNS на обратный поиск.

Как и с командой dig, можно указать тип нужной записи. Для этого используется флаг «-t».

Чтобы вернуть записи «mх» Google, наберите:

host -t mx google.com

google.com mail is handled by 50 alt4. aspmx.l.google.com.

aspmx.l.google.com.

google.com mail is handled by 10 aspmx.l.google.com.

google.com mail is handled by 40 alt3.aspmx.l.google.com.

google.com mail is handled by 30 alt2.aspmx.l.google.com.

google.com mail is handled by 20 alt1.aspmx.l.google.com.

Так же легко можно получить и другие типы записей.

Все записи можно отобразить при помощи флага -а. Данное руководство не предоставляет выведенного результата, так как он достаточно длинный.

host -a google.com

Чтобы получить дополнительную информацию о хосте, можно вывести подробный результат с помощью флага «-v».

host -v google.com

Это действие предоставляет подробную информацию.

Другие инструменты для опроса серверов имен DNS

ping

Ping является простым способом проверить, правильно ли распознается доменное имя.

Данная команда очень проста в использовании:

ping your_domain_name.com

PING your_domain_name.com (192. 241.160.34) 56(84) bytes of data.

241.160.34) 56(84) bytes of data.

64 bytes from 192.241.160.34: icmp_req=1 ttl=64 time=0.026 ms

64 bytes from 192.241.160.34: icmp_req=2 ttl=64 time=0.038 ms

64 bytes from 192.241.160.34: icmp_req=3 ttl=64 time=0.037 ms

. . .

Она будет продолжать выводить информацию, пока не будут нажаты «CTRL-C».

Можно также сказать программному обеспечению использовать ping только определенное количество раз. Чтобы использовать ping три раза:

ping -c 3 your_domain_name.com

PING your_domain_name.com (192.241.160.34) 56(84) bytes of data.

64 bytes from 192.241.160.34: icmp_req=1 ttl=64 time=0.027 ms

64 bytes from 192.241.160.34: icmp_req=2 ttl=64 time=0.059 ms

64 bytes from 192.241.160.34: icmp_req=3 ttl=64 time=0.042 ms

--- your_domain_name.com ping statistics ---

3 packets transmitted, 3 received, 0% packet loss, time 2002ms

rtt min/avg/max/mdev = 0.027/0.042/0.059/0.015 ms

Данная команда может быть использована для того, чтобы проверить, относится ли доменное имя к назначенному IP-адресу.

whois

Протокол whois выводит информацию о зарегистрированных доменных именах, включая серверы имен, с которыми они настроены работать.

В то время как большая часть информации касается регистрации домена, этот протокол может быть полезен для того, чтобы убедиться, что серверы имен возвращаются правильно.

Запустите следующую команду:

whois your_domain_name.com

Это выведет длинный список информации. Форматирование будет меняться на основе Whois-сервера, содержащего информацию.

В нижней части можно увидеть серверы домена, которые обеспечивают пересылку домена на правильные IP-адреса.

Читайте также:

- Рекомендации по настройке DNS

- Сравнение DNS-серверов: как выбрать правильную конфигурацию DNS

записей DNS | Netlify Docs

Записи DNS — это правила, которые сообщают серверам доменных имен, как обрабатывать трафик к вашим доменам и субдоменам.

Для доменов, управляемых Netlify, мы автоматически создадим записи «NETLIFY», которые указывают на наши серверы, когда вы назначаете домен или субдомен для своего сайта. Чтобы узнать больше, посетите наши форумы, чтобы получить проверенное руководство по поддержке этого типа записи DNS.

Вы также можете добавить свои собственные записи DNS, чтобы указать на другие службы, такие как поставщик электронной почты. Посетите наши форумы, чтобы получить проверенное руководство по поддержке о том, как получать электронные письма в вашем домене.

Поддерживаемые типы записей

Netlify DNS поддерживает следующие типы записей:

- A : Адресная запись, которая используется для сопоставления имен хостов с их адресами IPv4.

- AAAA : Запись адреса IPv6, которая используется для сопоставления имен узлов с их адресами IPv6.

- CAA : Авторизация центра сертификации (CA), которая используется для указания того, каким центрам сертификации разрешено создавать сертификаты для домена.

- ЗАПИСЬ : Запись канонического имени, которая используется для указания псевдонимов.

- MX : Запись обмена почтой, которая используется для маршрутизации запросов к почтовым серверам.

- NS : Запись сервера имен, которая делегирует зону DNS полномочному серверу.

- SPF : запись Sender Policy Framework, устаревший тип записи, ранее использовавшийся в системах проверки электронной почты (вместо этого используйте запись TXT).

- SRV : Запись локатора сервисов, которая используется некоторыми протоколами IP-телефонии, протоколами обмена мгновенными сообщениями и другими приложениями.

- TXT : Текстовая запись, до 255 символов. Может содержать произвольный текст, а также может использоваться для определения машиночитаемых данных, таких как информация о безопасности или предотвращении злоупотреблений.

Добавить новую запись

Чтобы добавить новую запись DNS:

- Перейдите на вкладку Домены для своей команды.

- Выберите домен, который хотите изменить.

- В нижней части панели записей DNS выберите Добавить новую запись .

- Выберите в меню тип создаваемой записи и заполните остальные параметры. Поля, которые необходимо заполнить, зависят от типа выбранной вами записи.

- Выберите Сохранить , чтобы создать запись и применить изменения.

Помните, что для распространения изменений записи может потребоваться несколько часов.

Обратите внимание, что вы можете размещать у нас записи для других служб, таких как ваш почтовый провайдер или ваш серверный API, если вы размещаете у нас хотя бы один веб-сайт, использующий домен.

Следующий шаг

Если вы добавляете записи DNS в рамках процесса переноса службы DNS на Netlify DNS, следующим шагом будет делегирование домена Netlify.

Конечные точки API

Вы можете использовать API для получения записей DNS, создания записей DNS и многого другого.

← Делегат в Netlify

Считаете ли вы этот документ полезным?

Ваши отзывы помогают нам улучшить нашу документацию.

Не заполняйте это полеЧто еще вы хотели бы рассказать нам об этом документе?

Управление записями DNS | Vercel Docs

Из этого руководства вы узнаете, как добавлять, проверять и удалять записи DNS для ваших доменов в Vercel.После добавления домена, который использует серверы имен Vercel, все его записи DNS можно найти, выбрав домен на странице «Домены». Оттуда вы можете просматривать, добавлять, проверять и удалять записи. Вы также можете настроить предустановки электронной почты, если это необходимо.

Этот документ проведет вас через каждый из этих вариантов.

Чтобы обеспечить применение записей DNS и позволить вам управлять ими, ваш домен должен использовать серверы имен Vercel. Если вы используете сторонний домен, вам будут предоставлены серверы имен Vercel для копирования и использования вашим регистратором.

На панели управления щелкните вкладку Домены. На вкладке «Домены» щелкните домен по вашему выбору, чтобы просмотреть его страницу «Дополнительные настройки».

На странице дополнительных настроек вашего домена нажмите кнопку «Включить Vercel DNS», чтобы заполнить форму записи DNS. После завершения нажмите кнопку «Добавить».

Форма записей DNS для добавления новой записи DNS.

Затем вы можете создать новую запись DNS со следующими данными:

- Имя: префикс или местоположение записи. Для www.example.com аргумент имени будет www.

- Тип: Типы могут быть

A,AAAA,ALIAS,CAA,CNAME,MX,S РВилиTXT. - Значение: значение записи.

- TTL: по умолчанию 60 секунд. Для опытных пользователей это значение можно настроить.

- Дополнительно: для некоторых записей потребуется больше данных. Записи MX, например, будут запрашивать «приоритет».

После изменения записей DNS вы можете проверить правильность их установки. Для этого существует множество сторонних инструментов, таких как DNS Checker и DNS Map — они показывают состояние ваших DNS-записей в разных регионах мира.

Вы также можете использовать терминал для проверки записи DNS для вашего домена, примеры выполнения этого для записей выше приведены ниже:

$ dig A api.example.com +short

Проверка набора записей A для домен с помощью терминала.

$ dig MX example.com +short

Проверка набора записей MX для домена с помощью терминала.

Если вам нужно удалить записи DNS, вы можете сделать это еще раз, используя пользовательский интерфейс DNS. Выберите многоточие (⋯), чтобы открыть меню, затем выберите «Удалить зону DNS». Следуйте инструкциям, чтобы удалить запись.

Записи по умолчанию не могут быть удалены. Однако при необходимости новые записи могут переопределить их.

Однако при необходимости новые записи могут переопределить их.

Vercel не предоставляет услуги электронной почты. Чтобы иметь возможность получать электронные письма через домен, который вы добавили в Vercel, вам необходимо добавить соответствующие записи DNS типа MX .

Для наиболее распространенных сторонних поставщиков электронной почты Vercel помогает в этом процессе, позволяя добавлять отсутствующие записи DNS с помощью так называемых предварительных настроек электронной почты DNS на панели инструментов.

Чтобы их использовать, перейдите на страницу «Домены» в Личном кабинете или в Команде, щелкните нужный домен и нажмите кнопку «Добавить предустановку электронной почты» справа:

Добавление предустановки электронной почты DNS, нажав кнопку . Кнопка «Добавить предустановку электронной почты ».

Вам будет представлен список часто используемых сторонних поставщиков электронной почты.