Как удалить ярлык вируса с USB-накопителей и компьютеров

защита, Аннотации

Сегодня я расскажу о простых способах удаления стойкого ярлыка вируса с USB-накопителя и компьютера. Мы собираемся поделиться четырьмя простыми приемами для автоматического удаления ярлыка вируса с вашего компьютера или диска.

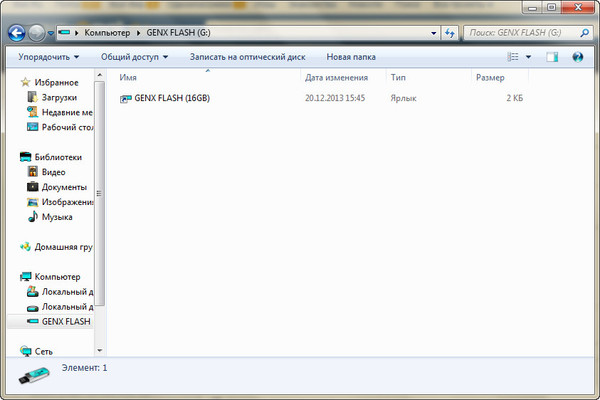

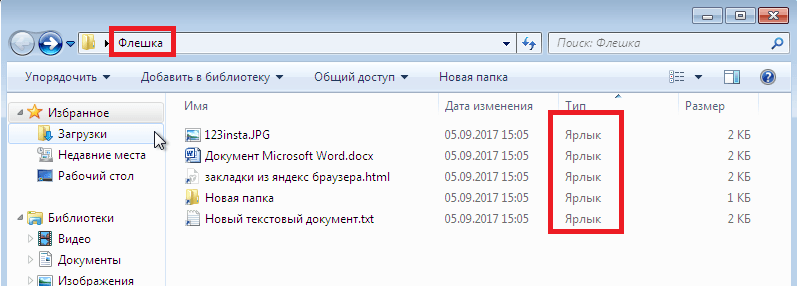

USB-накопители, особенно те, которые мы используем на общественных компьютерах, таких как школы, интернет-кафе, отели и т. Д., Очень подвержены заражению вирусами, присутствующими на других устройствах. Одним из наиболее распространенных является «Shortcut Virus», который создает множество нежелательных значков на вашем USB-устройстве и скрывает действительно важные файлы; Он затрудняет или даже препятствует доступу к нему.

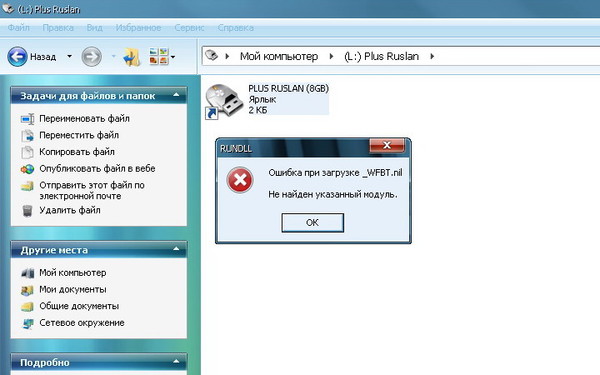

Первое, что вы должны заметить, если вы установили ярлык вируса в свою систему, это то, что он не будет удален обычным антивирусным сканированием, поскольку он в некотором роде устойчивый. Ярлык вируса обычно создает файлы ярлыков, например Notepad. shortcut и так далее. Если вы видите эти ярлыки на своем компьютере или на флэш-накопителе, это верные признаки того, что ваш компьютер или диск содержит устойчивый ярлык-вирус. Это тип вируса, который не обнаруживается обычным антивирусным ПО.

shortcut и так далее. Если вы видите эти ярлыки на своем компьютере или на флэш-накопителе, это верные признаки того, что ваш компьютер или диск содержит устойчивый ярлык-вирус. Это тип вируса, который не обнаруживается обычным антивирусным ПО.

Как удалить ярлык вируса с USB-накопителей и компьютеров

Сегодня я расскажу о четырех простых приемах автоматического удаления ярлыка вируса с вашего компьютера или флешки. Вы можете удалить Shortvirus с помощью командной строки или установив программу.

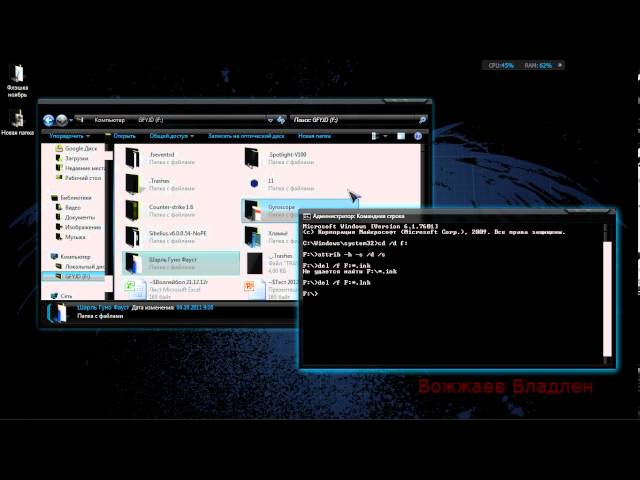

Метод №1: используйте CMD для удаления ярлыка вируса

Шаг 1. Чтобы удалить ярлык вируса с помощью системы командной строки, вам необходимо выполнить следующие шаги.

Шаг 2. Откройте командную строку, нажав Windows + R, введите «CMD» в поле и нажмите Enter.

Шаг 3. Теперь введите в командной строке следующее:

attrib <Your USB drive>:*.* /d /s -h -r -s

Вместо USB-накопителя укажите букву диска. Допустим, ваша флешка находится на диске F, поэтому вы должны указать следующую команду

attrib f: *.* / d / s -h -r -s

Затем нажмите Enter.

Шаг 4. Теперь подождите некоторое время, пока CMD завершит работу. После успешного завершения ярлык-вирус будет удален с вашего компьютера.

Метод XNUMX: используйте программное обеспечение для удаления ярлыка вируса

Если вы решили удалить ярлык вируса с Pendrive или Harddisk с помощью программы, вам нужно будет загрузить программу Named UsbFix на свой компьютер.

Ключевые особенности UsbFix

очищающий Как мы все знаем, USB-устройства необходимы для выполнения повседневных задач и более подвержены заражению. Итак, UsbFix — это программное обеспечение, используемое для удаления ненужных файлов и ярлыков вирусов с внешних USB-накопителей.

исправить Файлы, которые уже были повреждены каким-либо вирусом или вредоносным ПО, можно восстановить. UsbFix может восстановить функции реестра, а также восстановить функции безопасности. Он изменяет файлы autorun.if на USB-накопителе для защиты от других инфекций, которые могут возникнуть в будущем.

Резервное копированиеВ случае, если UsbFix удаляет уже поврежденные файлы, автоматически создается резервная копия в C: \ UsbFix \ Quarantine. Это дает пользователям возможность восстанавливать удаленные файлы.

защита UsbFix не только очищает ваше USB-устройство от вирусов и вредоносных программ.

Как использовать UsbFix для удаления ярлыка вируса с USB-накопителя

Шаг 1. Загрузите программное обеспечение UsbFix на свой компьютер, вы можете загрузить программное обеспечение, нажав кликните сюда.

Шаг 2. Установите его и перезагрузите компьютер.

Шаг 3. Подключите USB-устройство, содержащее ярлык-вирус или любой другой устойчивый вирус, и запустите программу.

Шаг 4. Затем нажмите кнопку «Очистить».

Шаг 5. После нажатия кнопки «Очистить» дождитесь, пока ярлык вируса очистит USB-накопитель.

После того, как вы закончите, снова перезагрузите компьютер. Необходимо перезапустить после процесса очистки, потому что этот инструмент вносит некоторые изменения в каталог Windows, которые требуют перезапуска. После повторной установки USB-устройства вы увидите, что смешанного вируса там не будет.

После повторной установки USB-устройства вы увидите, что смешанного вируса там не будет.

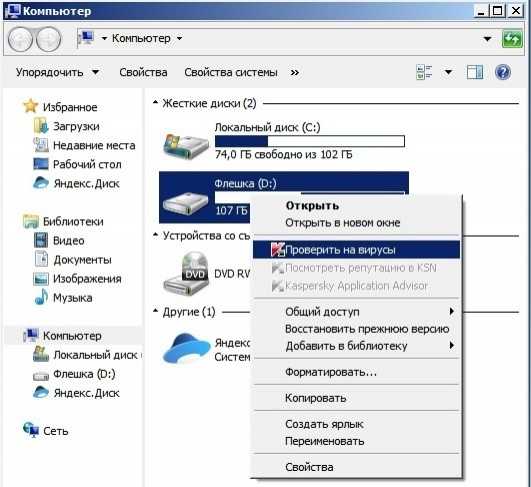

# 3 Проверить время загрузки

Все мы знаем, что такое сканирование при загрузке. Это очень полезная функция. Программа сканирует компьютер перед загрузкой Windows, предотвращая запуск и загрузку вируса на компьютер. Поэтому мы рекомендуем запустить проверку времени загрузки, если вы недавно видели ярлык вируса в Windows.

Вы можете использовать Kaspersky Rescue Disk. Для того, чтобы просканировать компьютер перед загрузкой. Вы можете посетить Страница поддержки Kaspersky Если вам нужна помощь в сканировании вашего компьютера. или вы можете использовать Сканирование загрузки Avast Что тоже хорошо.

# 4 использование Malwarebytes

Если ваш компьютер показывает признаки заражения. Пришло время установить Malwarebytes. Это основное программное обеспечение для сканирования, которое защищает вас от неизвестных и известных вредоносных программ. Обнаруживает и удаляет вредоносные программы на зараженном ПК с помощью передовых технологий защиты от вредоносных программ, шпионского ПО и руткитов. Сканируйте на наличие самых последних и самых опасных угроз. Безопасно удаляет вредоносные программы.

Сканируйте на наличие самых последних и самых опасных угроз. Безопасно удаляет вредоносные программы.

Использование HitmanPro

Hitman Pro — это еще один инструмент для удаления вирусов, который может помочь вам избавиться от ярлыка вируса с флешки или с компьютера. Это также один из самых продвинутых сканеров вредоносных программ, который может помочь вам найти и удалить ярлык вируса.

Шаг 1. Прежде всего, скачайте Hitman Pro на вашем компьютере с Windows. Вы можете получить 30-дневную пробную версию премиум-версии. Откройте приложение и нажмите «Далее».

Шаг 2. Теперь в следующем окне выберите «Нет, я хочу выполнить только одноразовое сканирование, чтобы проверить этот компьютер», а затем нажмите «Далее».

Шаг 3. Теперь вы проведете полную проверку вашего компьютера. Hitman Pro найдет и удалит все вредоносные программы, вирусы, трояны, руткиты, плохие записи в реестре.

Шаг 4. Обязательно проверьте все файлы перед удалением. Инструмент может определять некоторые важные файлы . dll как вредоносные программы, поэтому не забудьте отменить их выбор.

dll как вредоносные программы, поэтому не забудьте отменить их выбор.

Вот и все, готово! Теперь просто перезагрузите компьютер. Итак, вы можете использовать Hitman Pro для удаления ярлыка вируса с вашего компьютера.

Итак, есть четыре метода, которые помогут вам удалить ярлык-вирус с вашего компьютера или флешки автоматически. Если вы столкнулись с какой-либо проблемой с любым из упомянутых методов, не стесняйтесь спрашивать их в комментариях ниже. Поделитесь этой статьей и со своими друзьями!

Источник

Папки стали ярлыками на флешке — |Kiev Data Recovery

В этой статье сайта Kiev Data Recovery хотим рассказать о случае, когда все папки на флешке стали ярлыками. Такое происходит из-за действия вирусов. Неисправности в результате которых нет доступа к данным на флешке достаточно много, и каждая из них имеет свои диагнозы и свои методы решения.

ВОССТАНОВЛЕНИЕ ДАННЫХ

Kiev Data Recovery — программное и аппаратное восстановление

РАБОТАЕМ для вас с понедельника по пятницу

с 10:00 до 19:00

Многие из нас пользуются различными USB Flash-drive, картами памяти для работы, развлечения, хранения фотоархивов и т. д. Зачастую на Flash накопителях хранится не очень важная информация, но бывают случаи, когда данные в едином экземпляре, а накопитель перестает работать. Восстановление данных с флешки достаточно не тривиальная задача и решить ее нахрапом не получиться.

д. Зачастую на Flash накопителях хранится не очень важная информация, но бывают случаи, когда данные в едином экземпляре, а накопитель перестает работать. Восстановление данных с флешки достаточно не тривиальная задача и решить ее нахрапом не получиться.

Что случилось с устройством, что папки стали ярлыками на флешке

Со слов клиента:

Был в гостях у друзей в Одессе, где ему на флешку скинули фотографии и видео со свадьбы. После этого ей больше не пользовались. Приехав домой вставили накопитель в компьютер без антивируса, посмотрели фотки, скопировали туда пару папочек.

Заметка: На 80% в момент копирования папок с файлами с компьютера без антивируса занесли вирус. Вирус «сделал» так, что папки стали ярлыками.

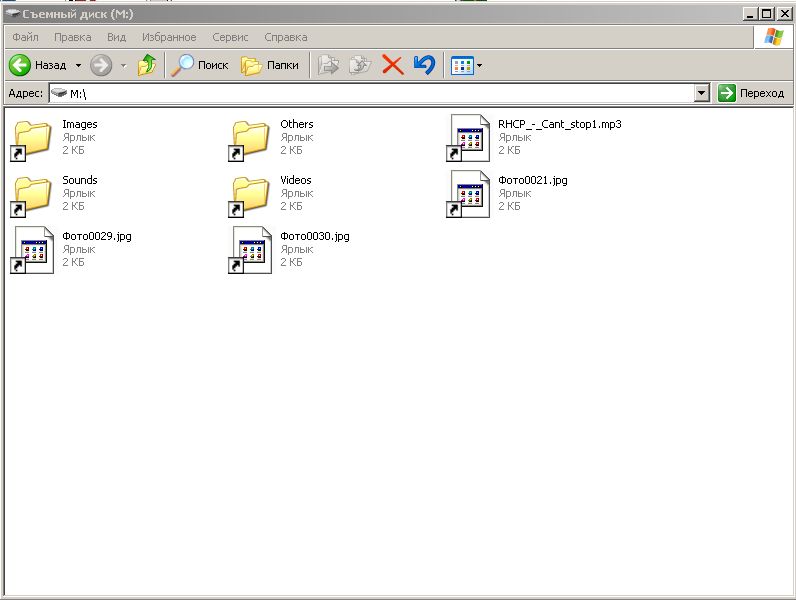

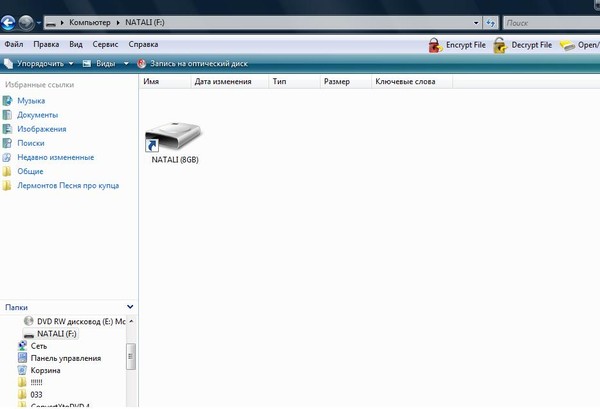

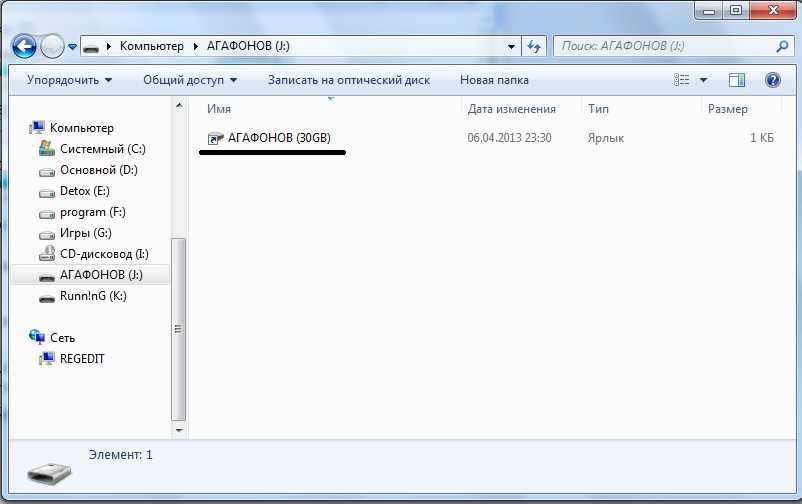

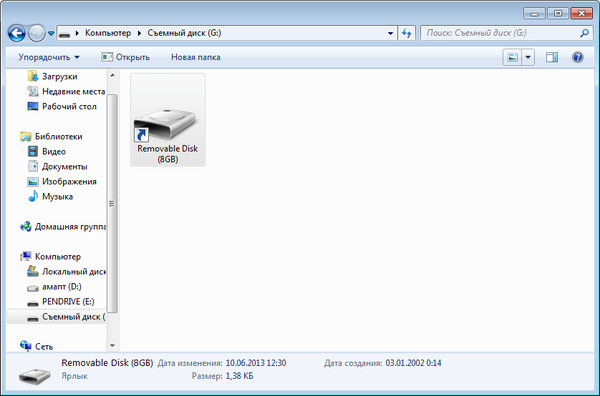

После использования флешки на зараженном компьютере была обнаружена проблема, описанная выше. Получается следующая картина – диск вставили в ноутбук, где все папки видятся, как ярлыки без возможности открытия и просмотра содержимого. Клиент не растерялся и начал проверку съемного диска на вирусы антивирусом Dr.Web. Во время проверки был обнаружен вирус и благополучно удален, но на этом все не закончилось и папки, как и ранее, остались ярлыками. Клиент недолго думая обратился в наш сервисный центр по восстановлению данных.

Клиент не растерялся и начал проверку съемного диска на вирусы антивирусом Dr.Web. Во время проверки был обнаружен вирус и благополучно удален, но на этом все не закончилось и папки, как и ранее, остались ярлыками. Клиент недолго думая обратился в наш сервисный центр по восстановлению данных.

Заказ был выполнен на следующий день, благодаря специальному скрипту после обработки, которым все папки вновь стали доступны. Клиент ушел счастливый и довольный. Стоимость услуги всего от 500 грн. По срокам 1-2 дня.

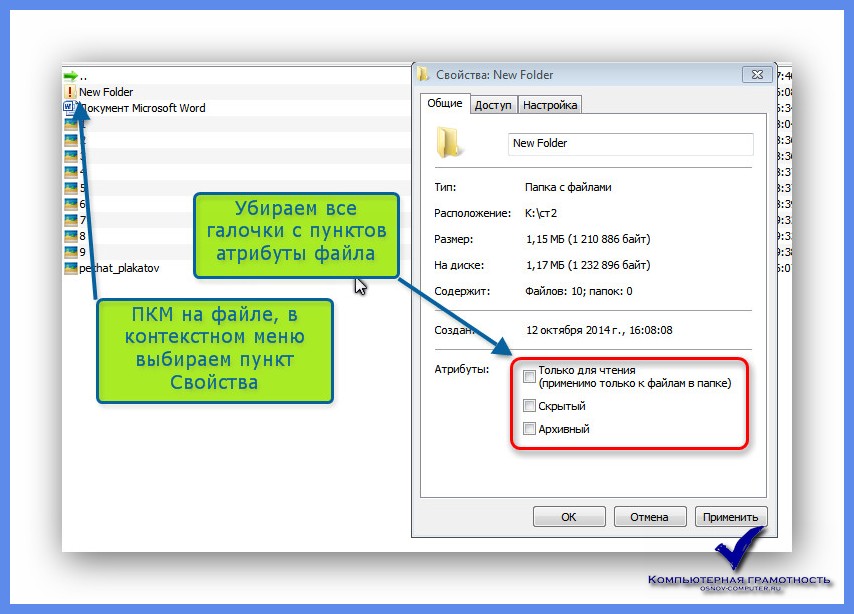

«Лечение» проблемы папки на флешке стали ярлыками

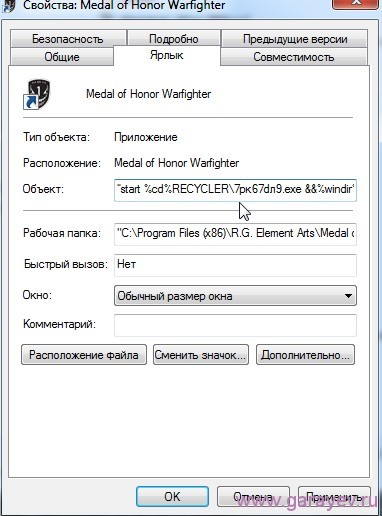

По своей сути данный вирус изменяет атрибуты всех папок. Чтобы избавиться от такой проблемы нужно выполнить несколько несложных действий. Первый делом, нужно перестраховаться, ведь данные нам важны. Чтобы уберечь себя от непоправимого, делаем посекторную копию нашей флешки (как это сделать найти не сложно в поисковике). После этого пора выяснить, где же наш вирус находится на диске и избавиться от него. Для этого мы можем обойтись без антивируса и самостоятельно выяснить в каком файле находится вирус (обычно это троян Backdoor.win32.ruskill).

Для этого мы можем обойтись без антивируса и самостоятельно выяснить в каком файле находится вирус (обычно это троян Backdoor.win32.ruskill).

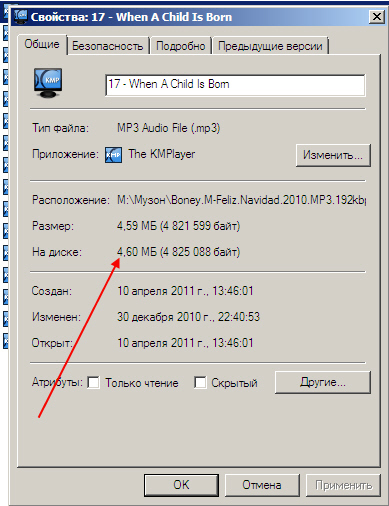

Чтобы выяснить, где кроется «злостный вирус», нам придётся просмотреть «Свойства» каждого ярлыка. Нас интересует не сами свойства ярлыка, а именно неприметная вкладка «Объект», где и будет прописан путь, по которому находится сам файл вируса. Путь, по которому находится вирус, может быть достаточно длинным, так что не пугайтесь. После того, как обнаружили все очаги вируса (их может быть несколько), нужно удалить файлы вирусов. Удалив файлы вируса не лишним будет проверить профиль текущего пользователя на вирусы (подойдет любой антивирус с актуальными вирусными базами).

Следующим важным шагом будет возращение наших папок к привычному виду. Самый простой способом, который не требует от пользователя особых навыков — это воспользоваться уже написанным скриптом, который в считаные секунды позволяет вернуть привычный вид папок на диске и избавит Вас от проблемы, когда все папки стали ярлыками.

Нужно скачать скрипт с названием clear_by_parasjuk.bat. После того, как скачаете нужно просто скопировать файл на флешку с вирусом и двойным щелчком мышки запустить его.

ВАЖНО: скачанный файл нужно запускать именно с зараженной флешки, иначе ничего у Вас не выйдет.

Телефоны для связи: (063) 075-93-03, (099) 095-14-04

Есть и более сложные способы, но они требует определенных навыков по использованию ПК (командная строка, файловые менеджеры, такие как Total Commander, Norton Commander и т.п.).

На этом моя статья подходит к концу.

Статьи по теме:

- microSD SanDisk Ultra — не работает

- MicroSD после сбоя смартфона

- SDHC Transcent 32Gb

- Внешний диск Transcend после форматирования

- Воскрешение данных на флешке Transcend Jet Flash 600

- Восстановить фото с карты Compact Flash от Transcend

- Восстановление 1С и рабочих документов с RAID10

- Восстановление Seagate Baracuda 1Тб

- Восстановление SSD Colorful SL300

- Восстановление SSD Kingston SA400S37

- Восстановление данных SSD GoodRam CX300 на 240гб

- Восстановление данных на Sony MS Pro Duo 4Гб

- Восстановление данных на карте памяти Kingston SDHC

- Восстановление данных на карте памяти SD Transcend

- Восстановление данных на карте памяти xD

- Восстановление данных с DVR Hicvision

- Восстановление данных с flash Silicon Power 8Гб

- Восстановление данных с SD HC RiDATA

- Восстановление данных с SSD Apple MacBook Air 2012

- Восстановление данных с жестких дисков Western Digital.

Успешная практика и кейсы

Успешная практика и кейсы - Восстановление данных с карты SDHC на 16Гб QUMO из Одессы

- Восстановление данных с карты памяти Transcent SDXC на 64Гб

- Восстановление данных с флешки Canyon 8 Гб

- Восстановление данных с флешки Kingston DT R3.0 G2 на 32Гб

- Восстановление жесткого диска WD 1Тб Black

- Восстановление информации с карты памяти Compact Flash Apacer из Дании

- Восстановление информации с карты памяти SDHC 16gb Silicon Power

- Восстановление информации с флешки Transcend USB 3.

0 Jet Flash

0 Jet Flash - Восстановление удаленных данных на флешке

- Восстановление удаленных файлов (как мы это делаем)

- Восстановление удаленных файлов с жесткого диска

- Восстановление флешки AData UV100

- Восстановление флешки Kingston Data Traveler 100 G3

- Восстановление фотографий на карте памяти SDHC SP 16Гб

- Восстановление фотографий с SDHC карты памяти 32gb Kingston

- Восстановление фотографий с Андроид планшета Samsung Galaxy Tab 3

- Восстановление фотографий с диска WD My Passport

- Данные восстановить нельзя — собака виновата

- Диск не инициализирован как восстановить данные

- Жесткий диск RAW

- Миссия восстановить данные с флешки Transcent jf85 2Гб

- Не работает флешка Transcend на 2Гб

- Ошибка — вставьте диск в устройство «Съемный диск (F:)»

- Папки стали ярлыками на флешке

- Флешка Kingston dtse9 не определяется

- Флешка не определяется в ОС

Руководство по удалению вирусов и восстановлению данных с USB для Windows 7/8/10

Раздражает, что флешка заражена вирусом. К счастью, вы можете удалить USB-вирус с помощью некоторых методов. Здесь MiniTool предлагает вам несколько руководств по удалению USB-вирусов и показывает, как восстановить отсутствующие или скрытые данные из-за вирусов.

К счастью, вы можете удалить USB-вирус с помощью некоторых методов. Здесь MiniTool предлагает вам несколько руководств по удалению USB-вирусов и показывает, как восстановить отсутствующие или скрытые данные из-за вирусов.

Флэш-накопитель USB, своего рода переносное устройство хранения данных, широко используется благодаря своим крошечным и легким функциям. Он часто используется для хранения данных, резервного копирования файлов и передачи файлов. Это жизненно важно в таких операциях, как создание установочного носителя, создание утилиты восстановления Chromebook или создание диска восстановления Windows 10.

Таким образом, было бы очень сложно, если бы флешка заразилась. После заражения USB-накопителя может возникнуть несколько проблем. Кто они такие? Раздел ниже исследует этот вопрос.

Что вирус сделает с USB-накопителем

Вирус представляет собой самовоспроизводящуюся программу, которая может распространяться на другие устройства, присоединяясь к другим приложениям. Флешка может быть заражена, если она подключена к зараженному компьютеру.

Флешка может быть заражена, если она подключена к зараженному компьютеру.

Компьютерные вирусы — это программные коды, которые не могут физически повредить компьютерное оборудование. Хотя USB-устройство можно использовать в качестве носителя для передачи вируса, сам USB-порт не будет затронут вирусом.

Примечание: Вирус не будет распространяться, если вы просто подключите зараженный USB-накопитель к устройству. Для распространения вируса система должна быть включена, и вирус должен быть в системе.

Аппаратное обеспечение USB-порта не повреждено и не изменено физически вирусом, но ухудшает способность компьютера использовать USB-порты . Некоторые вирусы содержат вредоносные коды, которые атакуют компьютерные файлы и функции .

Компьютерный вирус обычно заставляет ваш компьютер действовать неожиданным образом. Кроме того, он может  locky или .encrypt или даже предоставьте хакерам доступ к личной информации .

locky или .encrypt или даже предоставьте хакерам доступ к личной информации .

Дополнительная литература:

Вирус-ярлык — один из наиболее распространенных типов USB-вирусов. Он бывает двух видов.

- Компьютерный вирус: Может заменять папки на рабочем столе и значки файлов на устройстве ярлыками, которые не ведут к реальному файлу.

- Вирус USB-накопителя: Он берет все ваши файлы и атрибутирует их как скрытые или помещает их в скрытую папку. Он также создает файл приложения ярлыка.exe . Как только вы откроете этот файл, вирус будет выпущен и активирован на компьютере, к которому подключен USB-накопитель.

Методы удаления USB-вируса

В этом разделе будет показано несколько методов удаления USB-вируса. Вы можете удалить вирус с USB-накопителя с помощью встроенных программ Windows или сторонних инструментов для удаления USB-вирусов.

Способ 1.

Удаление вируса с USB-накопителя с помощью CMD

Удаление вируса с USB-накопителя с помощью CMDКомандная строка — это встроенная программа в Windows 10, которая может помочь вам удалить вирусы с флэш-накопителя USB. Это бесплатное средство для удаления USB-вирусов. С помощью командной строки вы можете удалять вирусы только с помощью некоторых командных строк.

Шаг 1: Подключите зараженный USB-накопитель к компьютеру.

Шаг 2: Запустите командную строку от имени администратора.

- Введите cmd в поле поиска.

- Щелкните правой кнопкой мыши Командная строка под Лучшее совпадение .

- Нажмите Запуск от имени администратора во всплывающем меню.

Шаг 3: В приподнятом окне введите L и нажмите Введите . L означает букву вашего USB-накопителя, которую можно найти в «Управлении дисками» или «Проводнике».![]()

Этап 4: Тип дир / б / д и нажмите Введите . Таким образом можно открыть список файлов на USB-накопителе. Вы можете найти любые незнакомые файлы из списка. Большинство вирусов имеют такие имена, как «svchost.exe», «Ravmon.exe», а также «Autorun.inf» и «Heap41a».

Примечание: Способы удаления разных вирусов различаются. Чтобы удалить ярлык вируса с USB-накопителя, вы можете выполнить следующие команды. Если описанные ниже действия не помогли, замените файл autorun.inf другим расширением вируса или попробуйте другие методы удаления USB-вируса.

Шаг 5: Введите del *.lnk или del autorun.inf и нажмите Введите .

Шаг 6: Введите attrib -h — r -s /s /d L:\*.* и нажмите Введите . Кроме того, вам также необходимо заменить L буквой вашего USB-накопителя.

Способ 2. Запустите сканирование на вирусы и угрозы

Вы можете запустить сканирование на наличие вирусов и угроз через Настройки. Это также средство очистки от вирусов, встроенное в Windows. С помощью этого инструмента очень легко удалить вирусы.

Шаг 1: Откройте Настройки , нажав клавиши Windows и I , а затем перейдите к разделу Обновление и безопасность .

Шаг 2: Нажмите Защитник Windows и Откройте Центр безопасности Защитника Windows .

Шаг 3: В следующем окне нажмите Защита от вирусов и угроз .

Шаг 4: Нажмите Кнопка расширенного сканирования .

Шаг 5: Нажмите на опции Custom scan и Scan now , чтобы продолжить.

Шаг 6: В появившемся окне выберите USB-накопитель и нажмите Select Folder .

Шаг 7: Затем вы можете просмотреть процесс сканирования. Вам просто нужно терпеливо ждать, пока процесс не закончится. После этого следуйте инструкциям на экране, чтобы завершить операцию по удалению USB-вируса.

Читайте также: Флэш-накопитель и флэш-накопитель: сравните их и сделайте выбор

Способ 3. Запустите сканер безопасности Microsoft

Сканер безопасности Microsoft также может сканировать USB-накопитель на наличие вирусов. Он может обнаруживать и удалять USB-вирусы, включая шпионское ПО и другое потенциально нежелательное программное обеспечение на вашем ПК. Вот как это сделать.

Совет: Сканер безопасности Microsoft с ноября 2019 года подписан исключительно SHA-2. Чтобы запустить Сканер безопасности, ваше устройство должно быть обновлено для поддержки SHA-2.

Шаг 1: Подключите USB-накопитель к компьютеру и нажмите здесь, чтобы перейти на официальный сайт Microsoft Safety Scanner.

Шаг 2: Щелкните ссылку, соответствующую характеристикам вашего компьютера, чтобы загрузить Сканер безопасности.

Шаг 3: После завершения загрузки откройте файл установки. Примите лицензионное соглашение и нажмите Next .

Шаг 4: Щелкните Далее .

Шаг 5: В следующем окне выберите параметр Customized scan и нажмите Choose Folder . Во всплывающем окне выберите USB-накопитель и нажмите Select Folder . Щелкните Next в окне Scan type , чтобы начать процесс.

Шаг 6: Теперь Microsoft Safety Scanner сканирует USB-накопитель на наличие вирусов.

Способ 4. Использование стороннего антивирусного программного обеспечения

Вы также можете использовать стороннее антивирусное программное обеспечение для удаления USB-вируса. Когда вы будете искать инструмент для удаления USB-вирусов в Интернете, вы найдете список программ. Среди них настоятельно рекомендуются Shortcut Virus Remover, USBFix Free, USB Virus Remover и Shortcut Virus Fixer.

Когда вы будете искать инструмент для удаления USB-вирусов в Интернете, вы найдете список программ. Среди них настоятельно рекомендуются Shortcut Virus Remover, USBFix Free, USB Virus Remover и Shortcut Virus Fixer.

Вы можете загрузить и установить одну из этих программ на свой компьютер, а затем выполнить сканирование USB на наличие вирусов.

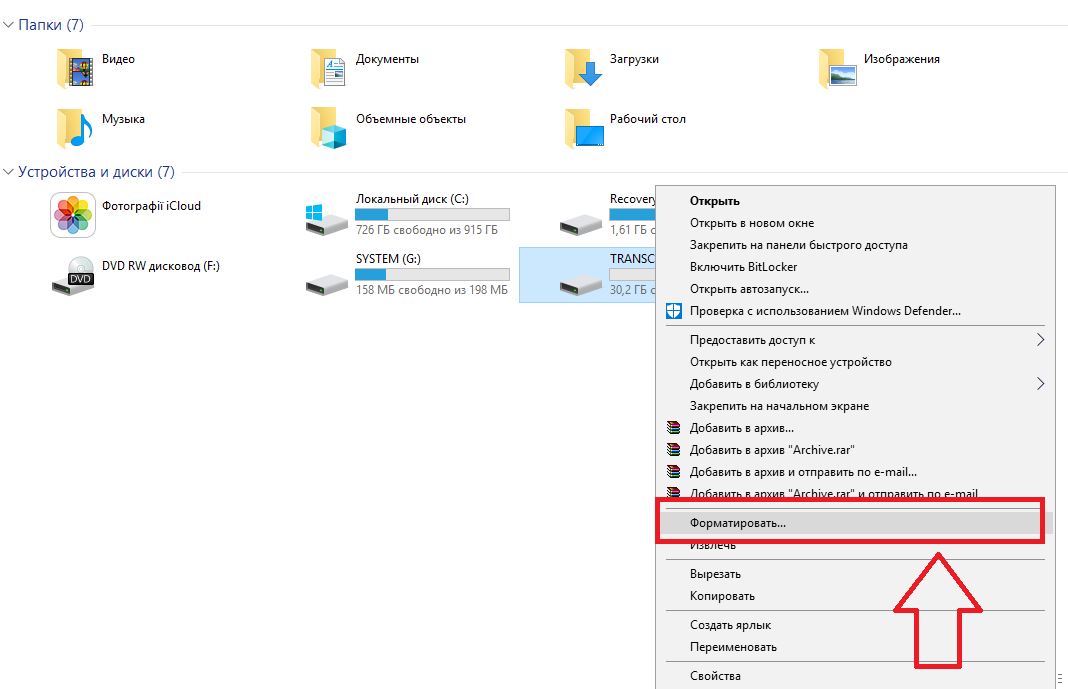

Метод 5: форматирование зараженного флэш-накопителя USB

Форматирование флэш-накопителя USB может привести к удалению с него всего существующего содержимого, включая личные данные, вирусы и вредоносные программы. После этого вы получите чистый и не содержащий вирусов USB-накопитель. Хотя процесс форматирования приводит к потере данных, вы можете восстановить файлы с отформатированного жесткого диска после удаления USB-вируса.

Совет: Что дает форматирование жесткого диска? Чтобы получить более подробную информацию, пожалуйста, прочитайте этот пост.

Мастер создания разделов MiniTool может форматировать такие устройства, как внешний жесткий диск, SD-карту и USB-накопитель, в файловые системы, включая FAT32, exFAT, NTFS, EXT2/3/4 или Linux Swap. Загрузите и установите MiniTool Partition Wizard, а затем выполните следующие действия, чтобы отформатировать USB-накопитель.

Загрузите и установите MiniTool Partition Wizard, а затем выполните следующие действия, чтобы отформатировать USB-накопитель.

Бесплатная загрузка

Шаг 1: Подключите USB-накопитель к компьютеру.

Шаг 2: Запустите Мастер создания разделов MiniTool, чтобы войти в его основной интерфейс.

Шаг 3: Щелкните правой кнопкой мыши USB-накопитель и выберите Формат .

Шаг 4: В окне с повышенными правами установите метку раздела, файловую систему и кластер в соответствии с вашими требованиями. Затем нажмите OK , чтобы сохранить внесенные изменения.

Шаг 5: Наконец, нажмите Применить , чтобы выполнить операцию.

Метод 6: Создание BAT-файла

Ярлык вируса на USB-накопителе можно удалить, запустив BAT-файл. Как создать и запустить BAT-файл? Следующие шаги покажут вам, как это сделать.

Шаг 1: Вставьте USB-накопитель в компьютер.

Шаг 2: Запустите Блокнот на своем компьютере.

Шаг 3: Скопируйте и вставьте приведенные ниже коды в Блокнот.

Примечание: Вы должны заменить H буквой вашего USB-накопителя.

@эхо выключено

атрибут -h -s -r -a /s /d H:*.*

атрибут -h -s -r -a /s /d H:*.*

атрибут -h -s -r -a /s /d H:*.*

@echo complete

Шаг 4: Сохраните файл с соответствующим именем и завершите текст файла .bat .

Шаг 5: Дважды щелкните файл .bat на рабочем столе и дождитесь окончания процесса. Теперь ярлык вируса на вашем USB-накопителе должен быть удален.

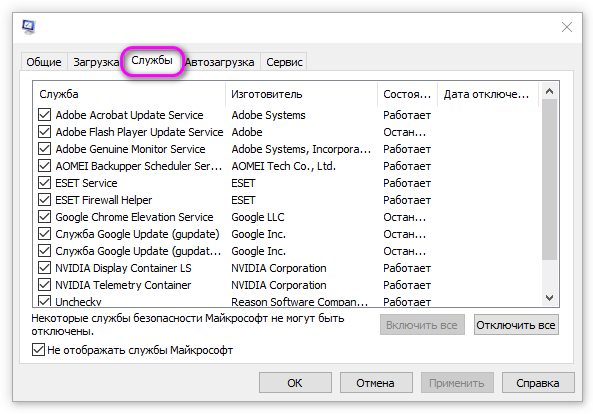

Метод 7: удаление подозрительных ключей с помощью редактора реестра

Удаление подозрительных ключей также может удалить USB-вирусы. Вот как это сделать.

Вот как это сделать.

Шаг 1: Нажмите клавиши Windows и R , чтобы открыть окно «Выполнить », а затем введите regedit и нажмите Enter .

Шаг 2: В окне редактора реестра перейдите к месту назначения, следуя указанному ниже пути.

HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Run

Шаг 3: Перейдите в правую часть окна и найдите в списке подозрительные ключи, такие как odwcamszas, WXXKYz, ZGFYszaas, и OUzzckky .

Шаг 4: Щелкните правой кнопкой мыши подозрительный ключ и выберите пункт Удалить во всплывающем меню.

Восстановить недостающие данные

Как упоминалось ранее, вирус может удалять важные файлы и скрывать файлы. Кроме того, вы можете пострадать от потери данных при форматировании USB-накопителя. Следовательно, вам необходимо восстановить данные после удаления USB-вируса.

Следовательно, вам необходимо восстановить данные после удаления USB-вируса.

Функция Data Recovery программы MiniTool Partition Wizard может помочь вам восстановить отсутствующие/удаленные/отформатированные данные. Эта программа может восстанавливать данные на разделе RAW, а также на внутренних/внешних жестких дисках.

Скачать бесплатно

Шаг 1: После подключения USB-накопителя к компьютеру запустите мастер создания разделов MiniTool. Нажмите на Data Recovery на верхней панели.

Шаг 2: В следующем окне выберите подключенный USB-накопитель под Hard Disk раздел и нажмите Scan .

Шаг 3: В этом окне вы можете наблюдать за процессом сканирования. После завершения процесса щелкните вкладку Показать потерянные файлы и выберите файлы, которые вы хотите восстановить. Затем нажмите кнопку Сохранить , чтобы продолжить.

Шаг 4: Вам необходимо выбрать место назначения для восстановленных данных. После этого нажмите OK , чтобы сохранить изменения. Затем следуйте инструкциям, чтобы завершить операцию.

Предупреждение: Вам лучше не сохранять восстановленные данные на исходном диске. В противном случае потерянные данные могут быть перезаписаны.

Советы по защите USB-накопителя от вирусов

Чтобы защитить USB-накопитель от вирусов и защитить данные в устройстве, необходимо принять некоторые меры. Ниже приведены несколько советов по удалению вирусов с USB-накопителя.

- Write-p защитить флэш-накопитель USB: Защита USB-накопителя от записи означает, что запись данных на него невозможна. Вы можете только просматривать файлы на диске. Обратите внимание, что не все USB-накопители имеют физический переключатель защиты от записи.

- Оставьте только одну антивирусную программу: Поскольку несколько антивирусных инструментов потребляют много ресурсов, конкурируют за вирус, убивают друг друга и даже вызывают проблемы с производительностью, рекомендуется оставить только один USB-очиститель от вирусов.

- Будьте внимательны к неизвестным веб-сайтам: Вы можете заразиться вирусом на USB-накопителе из Интернета или при совместном использовании файлов и с других компьютеров. Кроме того, ваш USB-накопитель может быть заражен, потому что вы переходите по случайным ссылкам в Интернете или загружаете файлы с сомнительных сайтов.

- Сделайте резервную копию файлов USB: И последнее, но не менее важное: сделайте резервную копию файлов на вашем USB-накопителе в других местах.

Если вы ищете руководство по удалению USB-вирусов, этот пост — то, что вам нужно. Он иллюстрирует, как удалить USB-вирусы с помощью нескольких средств для удаления USB-вирусов. Кроме того, в нем также показано, как восстановить данные после удаления USB-вируса. Нажмите, чтобы твитнуть

Заключение

Это руководство по удалению USB-вирусов в основном иллюстрирует, как удалять USB-вирусы, восстанавливать отсутствующие данные из-за вирусной атаки и предотвращать попадание вирусов на USB-накопитель. Если вы не знаете, как избавиться от вируса с USB-накопителя, настоятельно рекомендуется ознакомиться с этим полным руководством.

Если вы не знаете, как избавиться от вируса с USB-накопителя, настоятельно рекомендуется ознакомиться с этим полным руководством.

Если у вас есть какие-либо мысли об удалении USB-вируса, пожалуйста, поделитесь с нами в следующей области комментариев. Вы можете напрямую связаться с нами, отправив электронное письмо через [email protected], если у вас возникнут какие-либо проблемы при использовании программного обеспечения MiniTool.

Часто задаваемые вопросы по удалению USB-вируса

Может ли USB-накопитель содержать вирус?

Ответ точно. Если вы подключите USB-накопитель к зараженному компьютеру, на нем тоже будут вирусы. Кроме того, накопитель будет распространять вирус на другие ПК, если на этих устройствах включена функция типа AutoRun.

Может ли вирус вывести из строя порты USB?

Да, порты USB могут быть отключены вирусом. Хотя оборудование USB-порта не будет физически повреждено или изменено вирусом, это может повлиять на способность компьютера использовать USB-порты. Зараженные вирусом драйверы могут иметь проблемы или перестать работать. К счастью, если драйверы будут восстановлены до безвирусного состояния, USB-порты снова заработают.

Зараженные вирусом драйверы могут иметь проблемы или перестать работать. К счастью, если драйверы будут восстановлены до безвирусного состояния, USB-порты снова заработают.

Удаляет ли форматирование USB-накопителя вирусы?

Да, вирусы на USB-накопителе будут удалены форматированием. Как вы знаете, форматирование USB-накопителя удалит все существующее содержимое на устройстве, такое как личные данные, вирусы или вредоносные программы.

Как удалить вирус с USB-накопителя, не удаляя файлы?

Вы можете удалить вирус с USB-накопителя, не удаляя файлы, следующими способами.

- Используйте CMD для удаления ярлыка вируса.

- Создать BAT-файл.

- Изменить файлы реестра.

- Используйте антивирусное программное обеспечение.

- Твиттер

- Линкедин

- Реддит

Вот список из 29 различных типов USB-атак

Исследователи из Университета Бен-Гуриона в Негеве в Израиле определили 29 способов, которыми злоумышленники могут использовать USB-устройства для взлома компьютеров пользователей.

Исследовательская группа классифицировала эти 29 методов эксплуатации по четырем различным категориям в зависимости от способа проведения атаки.

A) Путем перепрограммирования внутреннего микроконтроллера USB-устройства. Устройство выглядит как определенное USB-устройство (например, зарядное устройство), но выполняет операции другого (например, клавиатура — вводит нажатия клавиш).

B1) Путем перепрограммирования микропрограммы USB-устройства для выполнения вредоносных действий (таких как загрузка вредоносного ПО, эксфильтрация данных и т. д.).

B2) Не перепрограммируя прошивку устройства USB, а используя недостатки в том, как операционные системы обычно взаимодействуют с протоколами/стандартами USB.

C) Электрические атаки через USB.

USB-атаки с перепрограммируемым микроконтроллером

1) Rubber Ducky — коммерческая платформа для атак путем ввода нажатия клавиш, выпущенная в 2010 году. После подключения к хост-компьютеру Rubber Ducky изображает из себя клавиатуру и вводит предварительно загруженную последовательность нажатий клавиш.

2) Атакующие платформы PHUKD/URFUKED — аналогичны Rubber Ducky, но позволяют злоумышленнику выбрать время, когда он вводит вредоносные нажатия клавиш.

3) USBdriveby — обеспечивает быструю скрытую установку бэкдоров и переопределение настроек DNS на разблокированном хосте OS X через USB за считанные секунды, эмулируя USB-клавиатуру и мышь.

4) Evilduino — похож на PHUKD/URFUKED, но использует микроконтроллеры Arduino вместо Teensy. Также работает, эмулируя клавиатуру/мышь, и может отправлять нажатия клавиш/движения курсора мыши на хост в соответствии с предварительно загруженным сценарием.

5) Непредусмотренный USB-канал – демонстрация концепции (POC). Аппаратный USB-троян, который извлекает данные на основе непреднамеренных USB-каналов (например, использует USB-динамики для извлечения данных).

6) TURNIPSCHOOL (COTTONMOUTH-1) — аппаратный имплантат, спрятанный внутри USB-кабеля. Разработано АНБ.

7) RIT-атака через USB-накопители — атака, описанная в исследовательской статье. Он основан на изменении содержимого файлов, когда запоминающее устройство USB подключено к компьютеру жертвы.

Он основан на изменении содержимого файлов, когда запоминающее устройство USB подключено к компьютеру жертвы.

8) Атаки на беспроводные USB-ключи — категория атак, впервые изученная Сэми Камкаром после выпуска платформы атаки KeySweeper, инструмента, который скрытно регистрирует и расшифровывает нажатия клавиш многих беспроводных клавиатур Microsoft RF.

9) Переопределение шлюза по умолчанию — атака, использующая микроконтроллер для подмены USB-адаптера Ethernet для переопределения настроек DHCP и перехвата локального трафика.

Злонамеренно перепрограммированные атаки микропрограммы периферийных устройств USB

10) HID-атаки на смартфоны — впервые описаны в исследовательской статье, для которой исследователи создали специальные драйверы гаджетов Android, чтобы перезаписать то, как Android взаимодействует с USB-устройствами. Вредоносный драйвер взаимодействовал с API-интерфейсом USB-гаджета Android для имитации USB-клавиатуры и мыши, подключенных к телефону.

11) Переопределение DNS с помощью модифицированной прошивки USB — исследователи модифицировали прошивку USB-накопителя и использовали ее для эмуляции адаптера USB-Ethernet, что затем позволило им перехватывать локальный трафик.

12) Эмуляция клавиатуры модифицированной прошивкой USB — несколько исследователей показали, как, отравляя прошивку USB-накопителей, злоумышленник мог внедрить клавиатурные нажатия [1, 2, 3].

13) Патч для скрытого раздела — исследователи продемонстрировали, как можно перепрограммировать USB-накопитель, чтобы он действовал как обычный диск, создавая скрытый раздел, который невозможно отформатировать, что позволяет скрытно выводить данные.

14) Password Protection Bypass Patch — небольшая модификация прошивки флешки, позволяющая злоумышленникам обходить защищенные паролем флешки.

15) Выход из виртуальной машины — исследователи использовали прошивку USB для выхода из среды виртуальной машины.

16) Вирус загрузочного сектора — исследователи использовали флешку для заражения компьютера перед его загрузкой [1, 2].

17) iSeeYou — POC-программа, перепрограммирующая прошивку класса внутренних веб-камер Apple iSight таким образом, чтобы злоумышленник мог скрытно снимать видео без предупреждения светодиодного индикатора.

Атаки с использованием незапрограммированных USB-устройств

18) Эксплойт CVE-2010-2568 .LNK, используемый вредоносной программой Stuxnet и Fanny

19) USB Backdoor into Air-Gapped Hosts — атака, используемая вредоносной программой Fanny, разработанной Equation Group (кодовое название АНБ). Атака использует скрытое USB-хранилище для хранения предустановленных команд, которые отображают компьютеры в изолированных сетях. Информация о сетях сохраняется обратно в скрытое хранилище USB-накопителя.

20) Сокрытие данных на USB-накопителях — большой набор приемов сокрытия вредоносных программ или украденных данных на USB-накопителе (например: хранение данных за пределами обычных разделов, сокрытие файла в невидимой папке путем значок папки и имя прозрачны и т. д.).

д.).

21) Эксплойты автозапуска — в зависимости от того, как были настроены хост-компьютеры, некоторые ПК автоматически запускали предопределенные файлы, расположенные на USB-накопителе. Существует целая категория вредоносных программ, посвященная этому, называемая вредоносными программами с автозапуском.

22) Атаки с холодной загрузкой — также известные как атака дампа оперативной памяти. Злоумышленники могут хранить дамп памяти на USB-накопителе и извлекать оставшиеся данные из оперативной памяти, загружаясь с USB-устройства.

23) Атаки на основе переполнения буфера — несколько атак, основанных на использовании переполнения буфера операционной системы при подключении USB-устройства к компьютеру. Это происходит потому, что операционные системы будут перечислять устройства и функции (выполнять определенные заранее определенные операции) при подключении USB-устройства [1, 2, 3, 4].

24) Обновление драйверов — очень сложная атака, основанная на получении организационного сертификата VeriSign класса 3 и отправке драйверов в Microsoft, которые автоматически доставляются и устанавливаются на пользовательские ПК при подключении определенного SUB-устройства.