Топ 6 Самые распространенные WordPress Уязвимости (и как их исправить)

WordPress Первоначально он был запущен как платформа для ведения блогов, которая намного позже стала полноценным веб-решением для интернет-магазинов, блогов, новостей и приложений уровня предприятия. Это эволюция WordPress внес много изменений в его ядро и сделал его более стабильным и безопасным, чем его предыдущие версии.

Так как WordPress это платформа с открытым исходным кодом, что означает, что каждый может внести свой вклад в ее основные функции. Эта гибкость принесла пользу как разработчики, которые разработали темы и плагины, а также конечный пользователь, который использует их для добавления функциональности к своим WordPress сайтов.

Эта открытость, однако, вызывает серьезные вопросы относительно безопасности платформы, которые нельзя игнорировать.

Это не недостаток самой системы, а скорее структура, на которой она построена, и, учитывая, насколько это важно, WordPress Команда безопасности работает днем и ночью, чтобы обеспечить безопасность платформы для своих конечных пользователей.

Сказав, что как конечный пользователь мы не можем просто полагаться на его механизм безопасности по умолчанию, поскольку мы вносим много изменений, устанавливая различные плагины и темы для нашего WordPress сайт это может создать лазейки, которые могут быть использованы хакерами.

В этой статье мы рассмотрим различные WordPress уязвимостей и узнает, как избежать и исправить их, чтобы оставаться в безопасности!

WordPress Уязвимости и проблемы безопасности

Мы увидим каждую проблему и ее решение по одному.

- Атака грубой силы

- SQL-инъекция

- вредоносных программ

- Scripting Cross-Site

- DDoS-атака

- Старый WordPress и версии PHP

1. Атака грубой силы

С точки зрения непрофессионала, Атака грубой силы включает несколько метод проб и ошибок с использованием сотен комбинаций чтобы угадать правильное имя пользователя или пароль. Это делается с помощью мощных алгоритмов и словарей, которые угадывают пароль, используя какой-то контекст.

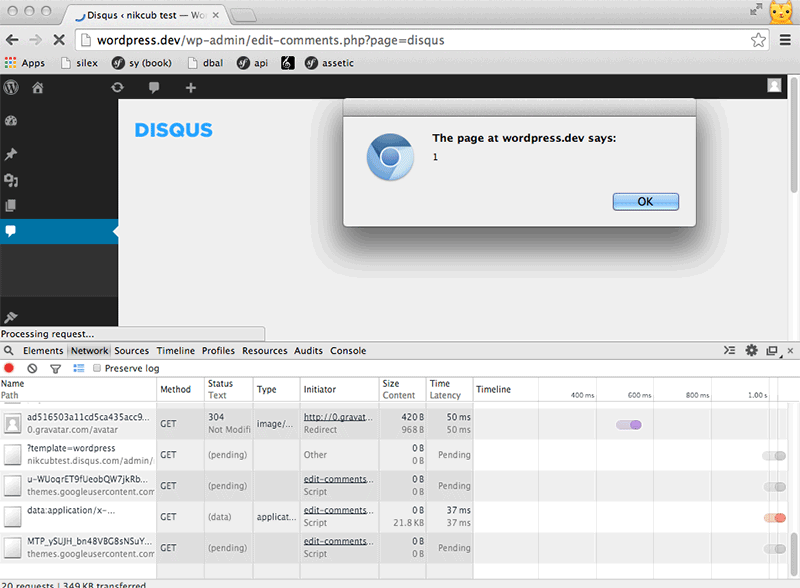

Этот вид атаки сложно выполнить, но он по-прежнему является одной из самых популярных атак на WordPress места. По умолчанию, WordPress не блокирует пользователя от попыток нескольких неудачных попыток, которые позволяют человеку или боту пробовать тысячи комбинаций в секунду.

Как предотвратить и исправить атаки грубой силы

Избежать Грубой силы довольно просто. Все, что вам нужно сделать, это создать Надежный пароль который включает буквы верхнего регистра, буквы нижнего регистра, цифры и специальные символы, поскольку каждый символ имеет разные значения ASCII, и было бы трудно угадать длинный и сложный пароль. Избегайте использования пароля, подобного johnny123 or whatsmypassword.

Кроме того, интегрируйте двухфакторную аутентификацию, чтобы аутентифицировать пользователей, заходящих на ваш сайт дважды. Двухфакторная аутентификация отличный плагин для использования.

2. SQL-инъекция

Один из самых старых взломов в книге веб-хакерства внедрение SQL-запросов произвести или полностью уничтожить базу данных, используя любую веб-форму или поле ввода.

После успешного вторжения хакер может манипулировать базой данных MySQL и, возможно, получить доступ к вашей WordPress admin или просто измените свои учетные данные для дальнейшего повреждения.

Эта атака обычно выполняется хакерами-любителями или посредственными хакерами, которые в основном проверяют свои хакерские способности.

Как предотвратить и исправить SQL-инъекцию

С помощью плагина вы можете определить, был ли ваш сайт жертвой SQL-инъекция или нет. Вы можете использовать WPScan or Sucuri SiteCheck чтобы проверить это.

Кроме того, обновите свой WordPress как и любая тема или плагин, который, по вашему мнению, может вызывать проблемы. Проверьте их документацию и посетите их форумы поддержки, чтобы сообщить о таких проблемах, чтобы они могли разработать патч.

3. Вредоносное

Вредоносный код вводится в WordPress через зараженную тему, устаревший плагин или скрипт. Этот код может извлекать данные с вашего сайта, а также вставлять вредоносный контент, который может остаться незамеченным из-за его скрытого характера.

Вредоносное ПО может привести к легким или серьезным повреждениям, если не будет выполнено вовремя. Иногда весь WordPress сайт должен быть переустановлен, так как это повлияло на ядро. Это также может увеличить стоимость вашего хостинга, поскольку большой объем данных передается или размещается на вашем сайте.

Как предотвратить и исправить вредоносное ПО

Обычно вредоносная программа пробирается через зараженные плагины и нулевые темы. Рекомендуется загружать темы только с доверенных ресурсов, свободных от вредоносного контента.

Плагины безопасности, такие как Succuri или WordFence, можно использовать для полного сканирования и исправления вредоносных программ. В худшем случае проконсультируйтесь с WordPress эксперт.

4. Межсайтовый скриптинг

Один из наиболее распространенные атаки is Межсайтовый скриптинг, также известный как атака XSS. В этом типе атаки злоумышленник загружает вредоносный код JavaScript, который при загрузке на стороне клиента начинает сбор данных и, возможно, перенаправляет на другие вредоносные сайты, влияющие на взаимодействие с пользователем.

Как предотвратить и исправить межсайтовый скриптинг

Чтобы избежать этого типа атак, используется правильная проверка данных по всему WordPress сайт. Используйте очистку выходных данных, чтобы обеспечить вставку нужного типа данных. Плагины, такие как Предотвратить уязвимость XSS также может быть использован.

5. DDoS-атака

Любой, кто просматривал сеть или управляет веб-сайтом, мог столкнуться с печально известной DDoS-атакой.

Распределенный отказ в обслуживании (DDoS) является расширенной версией отказа в обслуживании (DoS), в которой к веб-серверу направляется большой объем запросов, что замедляет работу и в конечном итоге приводит к сбоям.

DDoS выполняется с использованием одного источника, в то время как DDoS — организованная атака, выполняемая на нескольких машинах по всему миру. Каждый год миллионы долларов тратятся впустую из-за этой пресловутой атаки на веб-безопасность.

Как предотвратить и исправить DDoS-атаки

DDoS-атаки трудно предотвратить, используя традиционные методы. Веб-хосты играют важную роль в защите вашего WordPress сайт от таких атак.

Веб-хосты играют важную роль в защите вашего WordPress сайт от таких атак.

Например, провайдер управляемого облачного хостинга Cloudways управляет безопасностью сервера и помечает все подозрительное, прежде чем оно сможет нанести какой-либо ущерб веб-сайту клиента.

устаревший WordPress & Версии PHP

устаревший WordPress версии более подвержены угрозе безопасности. Со временем хакеры находят способ использовать его ядро и, в конечном счете, проводить атаку на сайты, все еще используя устаревшие версии.

По той же причине WordPress Команда выпускает патчи и новые версии с обновленными механизмами безопасности. Бег старые версии PHP может вызвать проблемы несовместимости. Как WordPress работает на PHP, для корректной работы требуется обновленная версия.

Согласно WordPressофициальная статистика России, 42.6% пользователей все еще используют различные старые версии WordPress.

Тогда как только 2.3% of WordPress сайты работают на последней версии PHP 7. 2.

2.

Как предотвратить и исправить устаревшее WordPress & Версии PHP

Этот легкий. Вы должны всегда обновлять свой WordPress установка до последней версии.

Убедитесь, что вы всегда используете последнюю версию (не забывайте всегда делать резервную копию перед обновлением). Что касается обновления PHP, после того, как вы протестировали свой WordPress Для совместимости сайта вы можете изменить версию PHP.

Последние мысли!

Мы познакомились с различными WordPress уязвимости и их возможные решения. Стоит отметить, что обновление играет важную роль в сохранении WordPress безопасность неповрежденными.

И когда вы заметите какую-либо необычную активность, будьте начеку и начинайте копать, пока не найдете проблему, поскольку эти угрозы безопасности могут нанести ущерб в тысячи долларов.

Топ-6 уязвимостей WordPress

Если у вас есть Вордпресс сайт, то вам нужно подумать о его безопасности. Точно так же, как вы закрываете дверь дома или устанавливаете сигнализацию, ваш сайт должен быть хорошо защищен.

По статистике, большинство взломов Вордпресс сайтов можно было бы избежать, если бы их владельцы использовали хотя бы минимальные рекомендации по безопасности Вордпресс.

В этой статье вы узнаете о 6 самых распространенных уязвимостях WordPress, которыми хакеры пользуются в первую очередь для взлома сайтов.

Содержание:

- Старые версии ПО

- Логин и пароль

- Хостинг

- Взломы PHP

- Софт из ненадежных источников

- Не-SSL подключение

1. Старые версии ПО

Когда вы используете устаревшие версии Вордпресс, плагинов или тем, есть вероятность, что это ПО содержит известные уязвимости, описание которых находится в открытом доступе.

Хакботы обходят тысячи сайтов в час и запрашивают версии используемого софта. Если в ответах находится устаревшая версия ПО с известной уязвимостью, бот взламывает такой сайт по уже известной методике.

Это самый популярный метод взлома сайтов.

Обновления софта — это не только новый функционал или исправление багов, но и исправления безопасности в найденных уязвимостях. Последняя версия ПО не содержит известных уязвимостей.

Последняя версия ПО не содержит известных уязвимостей.

Обновляйте Вордпресс, плагины и темы вручную или автоматически. Это гарантирует, что вы получите последние исправления безопасности, которые защитят сайт от уязвимостей.

К тому же автоматическое обновление сокращает время, которое вы тратите на обслуживание сайта.

- Почему у вас должна быть последняя версия Вордпресс

- Как скрыть версию Вордпресс, скриптов и стилей

- Как отключить информацию о версии ПО в ответах Сервера

2. Логин и пароль

Слабый логин и пароль — второй по популярности способ взлома сайтов. Сначала хакеры приходят на страницу авторизации, потому что здесь находится самый простой способ попасть в админку сайта.

Если вы используете стандартный логин Admin, Administrator, Root, имя домена и так далее, или тот же логин, что и имя пользователя, который можно найти в мета-тегах Автора на Страницах или Постах, то хакеры уже знают половину информации для входа на сайт.

Вторая половина — подобрать пароль. В Интернете есть списки самых популярных паролей. Например, этот список из 10.000 самых популярных паролей содержит 91% всех паролей, которыми пользуются интернет-пользователи.

По статистике, на Вордпрессе работает более 43% всех сайтов в Интернете. Учитывая такое количество сайтов и уже готовые логины и пароли, хакеры создают ботов, которые обходят сайты и пробуют подобрать правильную комбинацию логина и пароля.

Здесь вы можете посмотреть, сколько сайтов было взломано сегодня, начиная с 00:00 в вашем часовом поясе.

Это называется brute force attack, атака грубой силой, или атака методом перебора паролей.

Кроме страницы авторизации, хакбот может попробовать подобрать правильную комбинацию через шлюз xmlrpc.php, или взломать почту и изменить пароль через страницу восстановления пароля.

Используйте уникальный сложный пароль, состоящий из цифр, букв и символов длиной не менее 12 символов. Также принуждайте ваших пользователей использовать сложные пароли.

Пароли вы можете хранить в браузере или в сервисах паролей, например, LastPass.

Сложные логины и пароли — не единственное, что вы можете сделать для усиления безопасности входа в админку.

Вы можете ограничить количество неудачных попыток входа, перенести страницу входа со стандартного адреса ...wp-login.php на другой, применить двух-факторную авторизацию и сделать еще несколько настроек.

- Вход в админку Вордпресс

3. Хостинг

Хакеры взламывают не только сайты, но и хостинги. Если вы выбираете хостинг только по цене, то в итоге это может обойтись дороже из-за взлома хостинга, а затем сайта.

Большинство хостингов достаточно безопасны, но некоторые хостинги уделяют недостаточно внимания безопасности, например, не разделяют учетные записи пользователей.

Ваш хостинг должен постоянно обновлять железо и софт, применять последние исправления безопасности и следить за защитой сайтов и файловой системы.

Выберите хостинг с высоким рейтингом и большим количеством положительных отзывов. Хороший хостинг — это основа производительности и безопасности сайта.

Хороший хостинг — это основа производительности и безопасности сайта.

Этот сайт работает на хостинге Бегет.

- Обзор хостинга Бегет

4. Взломы PHP

PHP взломы — это большой раздел разных способов взлома, потому что PHP — это основная технология, на которой работает Вордпресс.

Уменьшите количество кода (софта) до минимума, а оставшийся софт используйте из надежных источников.

Согласно исследованию WP WhiteSecurity, 54% уязвимостей выявлено в плагинах Вордпресс, 31,5% уязвимостей в ядре Вордпресс и 14,3% уязвимостей — в темах Вордпресс.

Уязвимости ВордпрессХороший разработчик оперативно устраняет найденную уязвимость в своем софте.

Удалите все неиспользуемые плагины и темы, и не устанавливайте заброшенный своими разработчиками софт.

Если плагин или тема давно не обновлялись, это не значит, что они заброшены. Возможно, они работают как нужно, и обновятся, когда потребуется совместимость с последней версией Вордпресс или PHP.

5. Cофт из ненадежных источников

Всегда используйте софт только из проверенных источников. Устанавливайте софт из официального репозитария Вордпресс, хорошо известных коммерческих репозитариев или с сайта разработчика.

Не устанавливайте взломанные («nulled») версии тем и плагинов, потому что они могут содержать вредоносный код.

Даже если вы используете лучшую защиту на сайте, хакнутая версия темы или плагина может привести к взлому сайта.

6. SSL подключение

Когда посетитель приходит к вам на сайт, начинается подключение между его устройством и вашим сервером. После установления соединения информация проходит несколько узлов сети перед доставкой в пункт назначения.

Когда на вашем сайте авторизуется или делает покупку посетитель, он передает данные о своем аккаунте или банковской карте через это соединение, которое по умолчанию не защищено.

То есть любой, кто может просматривать проходящую информацию, может получить ее в готовом незащищенном виде.

Чтобы зашифровать эту информацию, нужно использовать защищенное SSL подключение.

Это можно сравнить с доставкой посылки. Если отправитель плохо упаковал посылку, любой человек по пути этой посылки может увидеть, что находится внутри.

Подключить SSL сертификат к домену очень просто. Большинство хостингов предлагает услугу добавления платного или бесплатного SSL-сертификата на сайт.

На хостинге Бегет это делается с помощью нескольких кликов. На других хостингах это должно делаться аналогично.

С 2017 года установленный SSL сертификат на сайте стал одним из факторов ранжирования Гугл.

Установите SSL сертификат, это усилит безопасность вашего сайта.

Заключение:

Эти уязвимости считаются самыми частыми причинами взлома сайта, поэтому устраните их в первую очередь.

Рано или поздно такой бот придет на ваш сайт, и попробует его взломать по стандартному алгоритму. Выберите хороший хостинг, настройте необходимую минимальную защиту, не используйте заброшенный или взломанный софт и установите SSL сертификат.

Если вы хотите настроить полную защиту сайта вручную, переходите в:

- Безопасность Вордпресс. Подробное описание

Если вы хотите настроить полную автоматическую защиту с помощью плагинов и наблюдать за состоянием безопасности сайта в админке Вордпресс, приглашаю вас на Курс

- Безопасный Вордпресс за 2 вечера. Настроил и забыл

Читайте также:

- Как проверить безопасность Вордпресс сайта

- Безопасность Вордпресс для новичков

- Бэкап Вордпресс — подробная инструкция

Надеюсь, статья была полезна. Оставляйте комментарии.

10 самых распространенных проблем безопасности WordPress + решения

Вордпресс Основы

24 апреля 2023 г.

Will M.

9min Read

WordPress — мощная и популярная система управления контентом (CMS) . Однако он не лишен недостатков. Будучи настолько широко используемым, он также является общей целью для хакеров. Поэтому владельцам сайтов будет полезно ознакомиться с проблемами безопасности WordPress и принять меры для их предотвращения.

Хорошей новостью является то, что вы можете предпринять множество различных шагов для защиты WordPress. Независимо от того, имеете ли вы дело со взломанным веб-сайтом или хотите принять превентивные меры для защиты своего сайта, в вашем распоряжении множество услуг, инструментов и решений.

В этом посте мы предоставим вам список из 10 наиболее распространенных уязвимостей WordPress. Мы обсудим некоторые из основных причин каждой проблемы, а затем предложим решения для их предотвращения. Давайте прыгать!

WordPress — самая популярная CMS в мире, поддерживающая более 40% всех веб-сайтов. Это проект с открытым исходным кодом, а это означает, что каждый может внести свой вклад в его разработку.

Миллионы людей по всему миру используют WordPress. Из-за своей популярности CMS является главной целью для хакеров и злоумышленников.

Нарушение безопасности может поставить под угрозу безопасность вашего веб-сайта и данных ваших посетителей. Если киберпреступник проникнет на ваш сайт, это может привести к длительному простою и раскрытию личной информации. Этот инцидент может не только повредить вашему трафику и бизнесу, но и нанести долгосрочный ущерб репутации вашего бренда.

Этот инцидент может не только повредить вашему трафику и бизнесу, но и нанести долгосрочный ущерб репутации вашего бренда.

Убедитесь, что ваш веб-сайт защищен от уязвимостей WordPress, чтобы свести к минимуму ваши шансы стать жертвой атаки. Следя за безопасностью и проводя аудиты безопасности, вы можете оптимизировать производительность своего сайта и поддерживать доверие и лояльность своих клиентов.

Теперь, когда мы больше понимаем, почему безопасность WordPress так важна, давайте рассмотрим некоторые проблемы, с которыми вы можете столкнуться. Вот 10 распространенных уязвимостей WordPress и способы защиты вашего сайта от них!

1. Слабые пароли

Одной из самых больших ошибок владельцев и пользователей сайтов является использование слабых паролей. Легко угадываемые пароли облегчают хакерам доступ к вашему сайту.

Например, одной из самых распространенных кибератак является атака методом грубой силы . Во время этого взлома агенты и боты используют различные комбинации паролей, пока не смогут взломать код и взломать его. Они используют вашу страницу входа, чтобы получить доступ к вашему сайту.

Они используют вашу страницу входа, чтобы получить доступ к вашему сайту.

Вот почему очень важно, чтобы каждый пользователь на вашем сайте WordPress использовал сложный пароль. Мы рекомендуем использовать генератор паролей, например встроенный в пользовательские страницы WordPress.

Кроме того, разумно периодически обновлять свои пароли. Если вы беспокоитесь о том, что забудете свои пароли, вы можете использовать инструмент менеджера паролей, такой как NordPass или LastPass.

В том же духе мы также рекомендуем ограничить количество попыток входа в систему и включить двухфакторную аутентификацию (2FA). WordPress не предлагает эти функции по умолчанию. Однако вы можете легко добавить их с помощью плагина безопасности входа в систему WordPress, такого как Loginizer.

Этот бесплатный инструмент помогает защититься от атак грубой силы, занося подозрительные IP-адреса в черный список, включая двухфакторную аутентификацию и ограничивая попытки входа в систему.

2. Вредоносное ПО

Хакеры могут использовать вредоносное ПО для заражения вашего веб-сайта вредоносным кодом с целью кражи конфиденциальных данных. Если вы имеете дело со взломанным веб-сайтом, велика вероятность того, что ваши файлы заражены вредоносным ПО.

Существуют различные варианты вредоносных программ. Некоторые из наиболее распространенных типов, влияющих на сайты WordPress, включают вредоносные перенаправления , прогон загрузки и бэкдор-атаки .

Когда дело доходит до такого рода проблем с безопасностью, лучшим способом действий является предотвращение. Однако даже при наличии протоколов безопасности вы все равно можете стать жертвой вредоносных программ.

Первым шагом является проверка наличия вредоносных программ. Это может быть в ваших файлах, папках и вашей базе данных. Вы можете использовать такой инструмент, как Wordfence, для сканирования вашего сайта на наличие вредоносных программ:

Этот бесплатный плагин предоставляет брандмауэр конечной точки и сканер вредоносных программ, чтобы помочь вам оставаться на вершине безопасности вашего веб-приложения. Он также включает функцию 2FA.

Он также включает функцию 2FA.

Существуют различные решения для удаления вредоносных программ WordPress. В зависимости от того, насколько сильно пострадал ваш веб-сайт, вам может потребоваться удалить поврежденный файл или восстановить предыдущую версию сайта из резервной копии. Это одна из причин, почему регулярное резервное копирование вашего сайта так важно.

Пользователи Hostinger могут создавать резервные копии с помощью функции резервного копирования hPanel. Если вы не являетесь пользователем Hostinger, есть множество плагинов для резервного копирования на выбор.

3. Межсайтовый скриптинг (XSS)

Уязвимости межсайтового скриптинга (XSS) часто встречаются в плагинах WordPress. В этих атаках хакеры загружают страницы, содержащие небезопасные сценарии JavaScript, для кражи данных браузера.

Например, после внедрения скриптов на ваш сайт данные могут быть украдены, когда посетитель в следующий раз зайдет на ваш сайт и заполнит форму.

Один из лучших способов предотвратить XSS в WordPress — постоянно обновлять сайт. Существует также несколько плагинов безопасности WordPress, которые могут помочь защитить ваш сайт от этого и многих других типов атак.

Существует также несколько плагинов безопасности WordPress, которые могут помочь защитить ваш сайт от этого и многих других типов атак.

В дополнение к Wordfence вы также можете использовать службу брандмауэра веб-приложений (WAF) , такую как Sucuri.

В дополнение к мониторингу и фильтрации вашего трафика, Sucuri также предлагает функцию черного списка URL-адресов. После того, как вы добавите URL-адрес своей страницы входа в черный список, никто не сможет получить к ней доступ, если вы не добавите их в авторизованный список.

4. Устаревшее программное обеспечение, плагины и темы

Важность регулярного обновления WordPress невозможно переоценить. К сожалению, если вы являетесь одним из пользователей WordPress, использующих устаревшую версию программного обеспечения, вы более уязвимы для атак.

Устаревшее программное обеспечение, плагины и темы являются причиной некоторых наиболее распространенных проблем с безопасностью WordPress. Разработчики тем и плагинов регулярно выпускают обновления, включающие критические исправления безопасности и исправления ошибок.

Разработчики тем и плагинов регулярно выпускают обновления, включающие критические исправления безопасности и исправления ошибок.

Следите за обновлениями любых расширений, установленных на вашем сайте, чтобы предотвратить атаки.

Мы рекомендуем следить за тем, чтобы все ваше программное обеспечение, плагины и темы обновлялись каждый раз, когда вы входите на свой сайт.

Вы можете увидеть, доступны ли обновления, непосредственно из вашего администратора WordPress, перейдя на Панель управления → Обновления .

Если вы считаете, что вам будет сложно запомнить этот процесс вручную, вы можете вместо этого включить автоматические обновления. Также рекомендуется следить за предстоящими обновлениями и будущими выпусками WordPress, чтобы вы могли должным образом подготовить свой сайт.

Мы также рекомендуем удалить все неиспользуемые темы и плагины. Вы можете сделать это, перейдя к Плагины → Установленные плагины → Неактивные .

Выберите все, затем нажмите Удалить из выпадающего меню. Чтобы удалить неактивные темы WordPress, вы можете перейти в Внешний вид → Темы . Выбрав тему, которую хотите удалить, нажмите кнопку Удалить в правом нижнем углу.

Вам также следует протестировать новую версию плагина или темы, чтобы убедиться, что они совместимы с вашим сайтом. Плагин, такой как BlogVault, может упростить управление вашими обновлениями.

С помощью BlogVault вы можете безопасно обновлять свой сайт, не беспокоясь о том, что новая версия что-то испортит. Плагин позволяет вам протестировать плагин на тестовом сайте, прежде чем использовать его на вашем рабочем сайте.

5. Распределенные атаки типа «отказ в обслуживании» (DDoS)

Другим распространенным типом проблем с безопасностью WordPress является распределенная атака типа «отказ в обслуживании» (DDoS). Это происходит, когда хакеры наводняют серверы манипулируемым трафиком, что приводит к их сбою и переводу всех размещенных на них сайтов в автономный режим.

Этот взлом может привести к простою и, в свою очередь, повредить вашей репутации. Как правило, эти типы атак нацелены на сайты с плохой безопасностью хостинга. Для защиты от DDoS-атак важно иметь инструменты мониторинга для выявления подозрительной активности.

В этом может помочь плагин, такой как WP Activity Log.

Журналы активности WordPress помогают отслеживать любые изменения, вносимые на ваш сайт. Плагин также сообщает вам, когда новые файлы добавляются, изменяются или удаляются.

Также важно инвестировать в качественный веб-хостинг для WordPress. Выбор надежного поставщика с рядом функций и инструментов безопасности может иметь большое значение для защиты вашего сайта, о чем мы поговорим позже в этом посте.

6. Внедрение языка структурированных запросов (SQL)

Язык структурированных запросов (SQL) — это язык программирования, используемый для связи с базами данных. Веб-сайты WordPress используют базы данных MySQL для работы.

SQL-инъекции происходят, когда киберпреступники получают несанкционированный доступ к вашей базе данных и, в свою очередь, к данным вашего сайта. Получив доступ, хакеры могут вносить прямые изменения в вашу базу данных.

Например, хакеры могут создать новых пользователей-администраторов, а затем использовать эти учетные данные для входа на ваш сайт WordPress. Они также могут добавлять новые данные в вашу базу данных, например вредоносные ссылки.

Отправка, контактные и платежные формы являются общими точками входа для SQL-инъекций. Вместо информации, которую запрашивает поле формы, хакеры будут отправлять зараженный код непосредственно в вашу базу данных SQL.

Чтобы этого не произошло, очень важно установить ограничения на отправку форм. Например, вы можете запретить использование специальных символов в сообщениях.

Кроме того, вы можете добавить reCAPTCHA для дополнительного уровня безопасности при отправке форм. Вы можете сделать это с помощью плагина WordPress, такого как Wordfence.

7. Поисковая оптимизация (SEO) Спам

Поисковая оптимизация (SEO) важна для многих владельцев сайтов WordPress. К сожалению, хакеры могут атаковать ваши высокопоставленные страницы и, подобно SQL-инъекциям, заражать их ключевыми словами и поддельной рекламой. Эти элементы могут направлять пользователей на подозрительные или вредоносные веб-сайты.

Хакеры могут рассылать SEO-спам с помощью атак грубой силы и уязвимостей устаревших тем и плагинов. Одна вещь, которая делает SEO-спам таким опасным, заключается в том, что его невероятно сложно обнаружить.

SEO-спам может быть столь же изощренным, как киберпреступник, добавляющий спам-ключевое слово, например «дешевые часы Rolex», на страницу вашего сайта. К сожалению, когда поисковые роботы сканируют ваш сайт, они могут пометить вашу страницу как спам и оштрафовать вас.

Один из лучших способов предотвратить эту проблему безопасности WordPress — провести сканирование на наличие вредоносных программ с помощью Wordfence или Sucuri. Кроме того, разумно следить за своей аналитикой. Здесь вы можете определить любые внезапные всплески трафика или резкие сдвиги в ваших Страницы рейтинга поисковых систем (SERP) позиций.

Кроме того, разумно следить за своей аналитикой. Здесь вы можете определить любые внезапные всплески трафика или резкие сдвиги в ваших Страницы рейтинга поисковых систем (SERP) позиций.

8. HTTP вместо HTTPS

В течение многих лет Google подчеркивал важность безопасности веб-сайтов и ее роль в поисковой оптимизации. Некоторые распространенные проблемы безопасности WordPress могут быть связаны с тем, что ваш веб-сайт работает по протоколу передачи гипертекста (HTTP) вместо безопасного протокола передачи гипертекста (HTTPS).

Вы узнаете, использует ли ваш сайт безопасное соединение, если он имеет значок закрытого замка рядом с вашим URL-именем в строке браузера.

В противном случае посетители будут встречаться с красным треугольным значком и предупреждающим сообщением «Ваше соединение не защищено».

Значок замка — это значок доверия, указывающий, что веб-сайт использует сертификат Secure Sockets Layer (SSL). Протокол SSL шифрует трафик с веб-сайта в браузер, чтобы информация не могла быть перехвачена или незаконно использована третьей стороной.

Многие хостинг-провайдеры включают SSL-сертификаты в свои планы. Если вы являетесь пользователем Hostinger, вы можете активировать свой сертификат прямо с панели управления.

Однако вы также можете получить SSL-сертификат в центре сертификации (ЦС) , таком как Let’s Encrypt .

9. Фишинг

Фишинг — это тип вредоносного ПО, которое убеждает ничего не подозревающих пользователей предлагать свою личную информацию с помощью тактики, замаскированной под подлинную или заслуживающую доверия. Эти атаки часто приходят по электронной почте или в текстовых сообщениях.

В большинстве случаев сообщение будет предлагать пользователю выполнить действие, например обновить свой пароль, чтобы предотвратить что-то плохое (например, блокировку своей учетной записи, если он не обновит ее). Когда пользователь нажимает на ссылку, содержащуюся в электронном письме, он перенаправляет его на сайт, который кажется законным, а затем просит его предоставить свои данные для входа.

Если Google обнаружит фишинг на вашем сайте, вы можете попасть в черный список и потерять доверие клиентов. Чтобы предотвратить фишинговые атаки, важно использовать плагины безопасности WordPress для отслеживания активности вашего сайта и блокировки подозрительных пользователей.

10. Хостинг низкого качества

Как мы упоминали ранее, ваш хостинг-провайдер WordPress играет ключевую роль в безопасности вашего сайта. Плохой или некачественный хостинг с ограниченной защитой — частая цель для хакеров.

Общий хостинг может быть особенно опасен, поскольку все сайты на сервере совместно используют ресурсы. Это означает, что если затронут один веб-сайт, то, как правило, будут затронуты и все остальные.

Это не значит, что виртуальный хостинг опасен. Вместо этого важно выбрать поставщика виртуального хостинга, который бдителен и тщательно следит за безопасностью WordPress.

Если у вас большой веб-сайт, вы можете рассмотреть возможность перехода на план облачного хостинга. Хотя это несколько дороже, чем виртуальный хостинг, планы облачного хостинга предполагают уверенность в том, что ваш сайт имеет собственные выделенные ресурсы, которыми вам не нужно ни с кем делиться. Кроме того, все наши планы на базе hPanel интегрированы с автоматизированным Сканер вредоносных программ .

Хотя это несколько дороже, чем виртуальный хостинг, планы облачного хостинга предполагают уверенность в том, что ваш сайт имеет собственные выделенные ресурсы, которыми вам не нужно ни с кем делиться. Кроме того, все наши планы на базе hPanel интегрированы с автоматизированным Сканер вредоносных программ .

В Hostinger мы предлагаем комплексные решения для хостинга, которые включают в себя различные ресурсы и функции для защиты вашего веб-сайта.

Функции плана

Веб-сайты

Хранилище SSD

Посещения

Бесплатный домен

Резервные копии

Стартовый

2,99 $/мес 9000 3

100 ГБ

~25000

Еженедельно

Бизнес

3,99 долл. США/мес.

200 ГБ

~100000

Pro

9,99 $/мес.

200 ГБ

~300000

Как самая популярная CMS, WordPress является надежным и мощным решением для создания и управления вашим сайтом. Однако, чтобы поддерживать его работу на оптимальном уровне, крайне важно ознакомиться с наиболее распространенными уязвимостями безопасности WordPress. Затем вы можете принять активные меры для защиты вашего сайта от них.

Затем вы можете принять активные меры для защиты вашего сайта от них.

В этом посте обсуждались 10 наиболее распространенных проблем безопасности WordPress, начиная от использования слабых паролей, вызывающих атаки грубой силы, и заканчивая устаревшим программным обеспечением, приводящим к XSS и SQL-инъекциям. К счастью, вы можете предпринять несколько шагов для защиты своего сайта, включая обновление программного обеспечения, установку плагина безопасности WordPress и инвестиции в качественный хостинг.

Вас интересуют хостинговые решения, повышающие безопасность WordPress? Ознакомьтесь с нашими планами хостинга WordPress, чтобы узнать больше!

К этому моменту вы, надеюсь, хорошо понимаете некоторые наиболее важные проблемы безопасности WordPress и шаги, которые вы можете предпринять, чтобы защитить свой сайт от них. Теперь давайте завершим некоторые часто задаваемые вопросы.

Что означает сообщение WordPress «Произошла критическая ошибка»?

Сообщение «На этом веб-сайте произошла критическая ошибка» указывает на фатальную ошибку PHP, которая привела к остановке выполнения сценария PHP. Вы можете отлаживать WordPress, проверять журналы ошибок и исправлять любые конфликты тем или плагинов, чтобы устранить их.

Вы можете отлаживать WordPress, проверять журналы ошибок и исправлять любые конфликты тем или плагинов, чтобы устранить их.

Каковы самые большие уязвимости безопасности WordPress?

Многие уязвимости WordPress можно отнести к одной из трех категорий. Согласно недавнему отчету об уязвимостях WordPress, 97% уязвимостей происходят из плагинов WordPress, 2,4% из тем и только 0,05% из основного программного обеспечения.

Безопасен ли WordPress?

В целом, WordPress считается CMS с высоким уровнем безопасности. Разработчики постоянно выпускают обновления и исправления ошибок, чтобы исправить любые уязвимости. Однако большая часть безопасности сайта WordPress зависит от того, насколько владелец следует передовым методам обеспечения безопасности.

Уилл Моррис — штатный писатель WordCandy. Когда он не пишет о WordPress, ему нравится выступать со своими стендап-комедиями на местных каналах.

Еще от Уилла М.