Разработчик плагина для WordPress сообщил о необходимости обновления

Продолжение сюжета от

Новости

Новости

Екатерина АлиповаРедактор выходного дня RB.RU

Екатерина Алипова

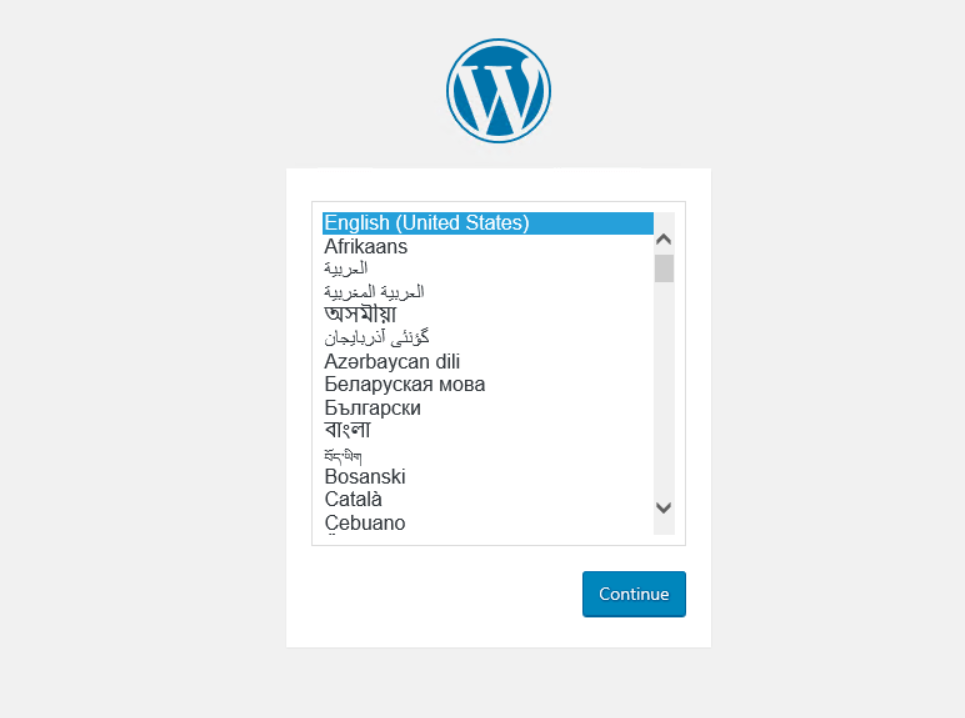

Компания Updraft, разработчик плагина безопасности WordPress All-In-One Security (AIOS), используемого на миллионах сайтов WordPress, сообщила о небезопасном протоколе и посоветовала предпринимателям, делающим сайты на платформе, обновить систему. Оказалось, что плагин регистрирует текстовые пароли при попытках входа пользователя в базу данных сайта, подвергая риску безопасность учетной записи.

Первые сообщения о возможной проблеме появились примерно три недели назад, напоминает The Bleeping Compter. Тогда один из пользователей сообщил, что плагин AIOS версии 5.1.9 не только записывает попытки входа пользователя в таблицу базы данных aiowps_audit_log, используемую для отслеживания входов в систему, выходов из системы и событий неудачного входа, но и записывает введенный пароль.

Пользователь выразил обеспокоенность, сообщил, что такой подход нарушает многочисленные стандарты соответствия безопасности, включая NIST 800-63 3, ISO 27000 и GDPR.

Однако представител службы поддержки Updraft в ответ сказал, что это «известная ошибка», и дал расплывчатое обещание, что исправление будет доступно в следующем выпуске.

Осознав критичность проблемы,поставщик AIOS в итоге выпустил версию плагина 5.2.0, которая включает исправление, предотвращающее сохранение паролей с открытым текстом и удаляющее старые записи.

«В новой версии AIOS исправлена ошибка, которая приводила к добавлению паролей пользователей в базу данных WordPress в виде обычного текста», – говорится в объявлении на сайте разработчика.

«Это было бы проблемой, если бы администраторы [вредоносных] сайтов пытались использовать введенные пароли в других сервисах, где пользователи могли использовать тот же набор символов».

Помимо сценария со злонамеренным администрированием, веб-сайты, использующие AIOS, сталкиваются с повышенным риском взлома хакерами, поскольку злоумышленник, получивший доступ к базе данных сайта, может отфильтровать пароли пользователей в виде открытого текста.

WordPress.org статистика показывает, что на текущий момент примерно четверть пользователей AIOS уже обновили плагин до версии 5.2.0, не менее 750 тыс. сайтов все еще остаются уязвимыми.

Чтобы у хакеров не было возможностей воспользоваться указанной проблемой, разработчик советует обновить плагин AIOS до последней версии и сбросить свои предыдущие пароли.

Фото на обложке: Unsplash

Подписывайтесь на наш Telegram-канал, чтобы быть в курсе последних новостей и событий!

- Бизнес

- Интернет

- wordpress

- безопасность

- сайты

Нашли опечатку? Выделите текст и нажмите Ctrl + Enter

Материалы по теме

- 1 Как защитить свой сайт на WordPress: советы эксперта

- 2 Гид по сервисам для разработки сайтов и приложений, где не нужно писать код

- 3 Жителям Евросоюза начали ограничивать доступ к Threads

- 4 Meta* представила новую генеративную ИИ-модель CM3leon

- 5 Десять трендов цифрового маркетинга на 2023 год

ВОЗМОЖНОСТИ

16 июля 2023

FAST TRACK для потенциальных участников проекта «Сколково». Биомед

Биомед

18 июля 2023

Онлайн-акселератор МБМ

19 июля 2023

FAST TRACK для потенциальных участников проекта «Сколково». ИТ

Все ВОЗМОЖНОСТИ

Колонки

Ключ к разговору: как эффективно общаться с ChatGPT с помощью промтов

Списки и рейтинги

11 приложений для поиска секс-партнера

Истории

Инструкция: как использовать Threads

Колонки

«Атмосфера стартапа»: 5 правил управления быстрорастущей командой

Колонки

«Дело не только в лидах»: как увеличить прибыль без лишних расходов на маркетинг

плагинов WordPress, установленных на более чем 1 миллионе сайтов, регистрирующих незашифрованные пароли

ОПС —

AIOS позиционируется как комплексное решение для обеспечения безопасности.

Только что исправленная ошибка подорвала это.

Только что исправленная ошибка подорвала это.Enlarge

Getty Images

All-In-One Security, подключаемый модуль безопасности WordPress, установленный на более чем 1 миллионе веб-сайтов, выпустил обновление безопасности после того, как три недели назад его поймали на регистрации незашифрованных паролей и хранении их в базе данных, доступной для веб-сайта. администраторы.

Пароли были зарегистрированы, когда пользователи сайта, использующие плагин, обычно сокращенно AIOS, вошли в систему, сообщил разработчик AIOS в четверг. Разработчик сказал, что ведение журнала было результатом ошибки, появившейся в мае в версии 5.1.9. Версия 5.2.0, выпущенная в четверг, исправляет ошибку, а также «удаляет проблемные данные из базы данных». База данных была доступна людям с административным доступом к сайту.

Серьезное нарушение безопасности

Представитель AIOS написал в электронном письме, что «чтобы получить что-либо от этого дефекта, необходимо войти в систему с административными привилегиями самого высокого уровня или эквивалентными. т. е. его может использовать админ-мошенник, который уже может делать такие вещи, потому что он админ».

Тем не менее, специалисты по безопасности уже давно предостерегают администраторов никогда не хранить пароли в открытом виде, учитывая, что хакерам было относительно легко на протяжении десятилетий взламывать веб-сайты и похищать хранящиеся на них данные. В этом контексте запись незашифрованных паролей в любую базу данных — независимо от того, кто имеет к ней доступ — представляет собой серьезное нарушение безопасности.

Процессы входа в систему из некоторых более крупных служб часто используют системы, которые пытаются скрыть содержимое открытого текста даже от самого сайта. Тем не менее, многие сайты по-прежнему ненадолго получают доступ к открытому текстовому содержимому, прежде чем передать его алгоритму хеширования.

Реклама Ошибка с регистрацией паролей обнаружилась по крайней мере три недели назад на форуме WordPress, когда пользователь обнаружил такое поведение и опасался в публикации, что это приведет к тому, что организация не пройдет предстоящую проверку безопасности сторонними аудиторами соответствия. В тот же день представитель AIOS ответил: «Это известная ошибка в последнем выпуске». Представитель предоставил скрипт, который должен был очищать зарегистрированные данные. Пользователь сообщил, что скрипт не работает.

В тот же день представитель AIOS ответил: «Это известная ошибка в последнем выпуске». Представитель предоставил скрипт, который должен был очищать зарегистрированные данные. Пользователь сообщил, что скрипт не работает.

Пользователь также спросил, почему AIOS не выпускает общедоступное исправление в то время, написав:

Это ОГРОМНАЯ проблема. Любой, например подрядчик, имеет доступ к имени пользователя и паролям всех остальных администраторов сайта.

Кроме того, как показало наше пентестирование, у подрядчиков и дизайнеров сайтов очень плохая практика использования паролей. Учетные данные нашего контракта такие же, как и на ВСЕХ ДРУГИХ САЙТАХ СВОИХ КЛИЕНТОВ (а также на их Gmail и Facebook).

AIOS предлагает в основном надежное руководство по паролю.

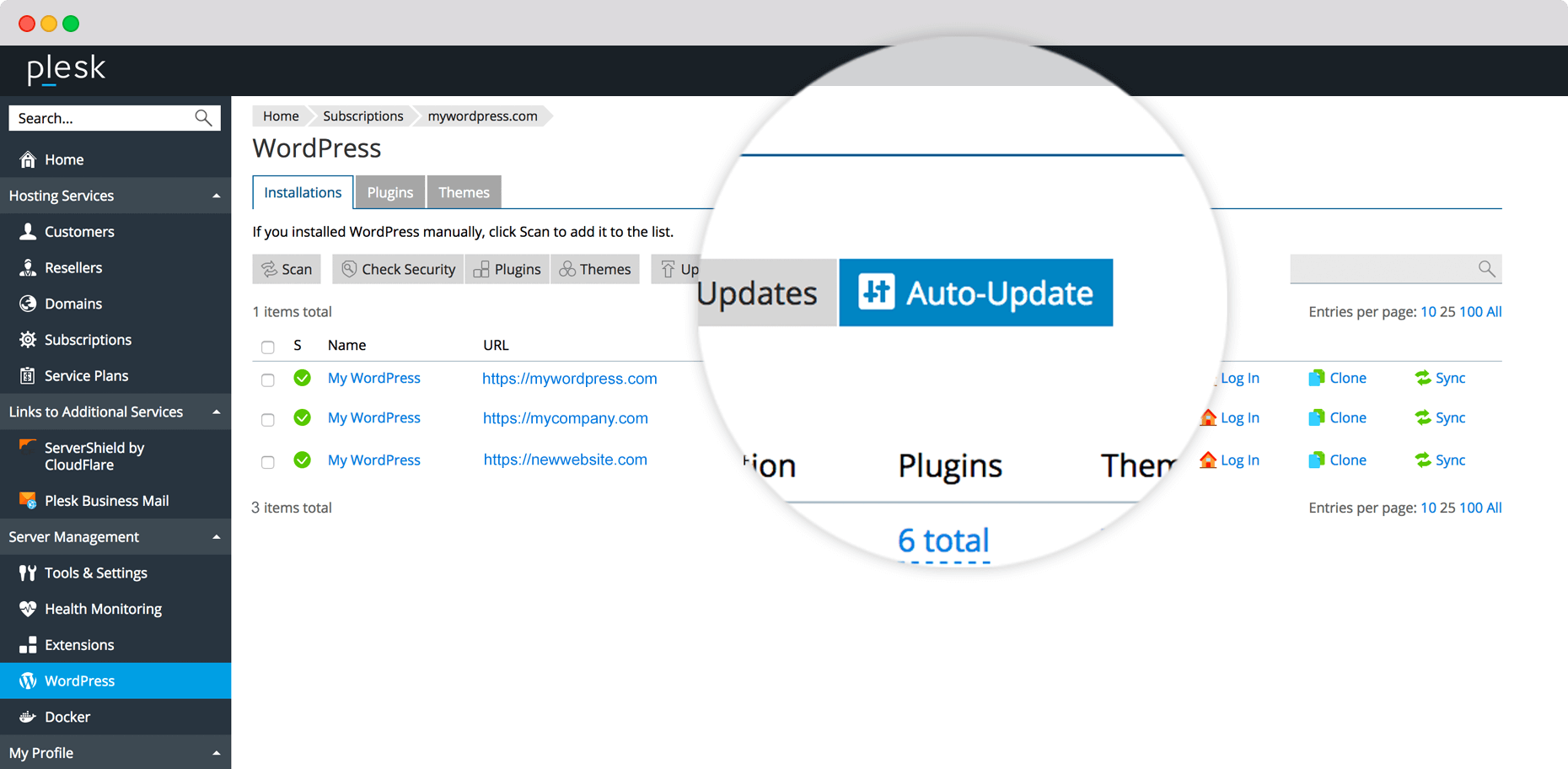

- Убедитесь, что AIOS и любые другие подключаемые модули, которые вы используете, обновлены. Это гарантирует, что любые уязвимости, обнаруженные разработчиками или сообществом, будут исправлены, что поможет обеспечить безопасность вашего сайта.

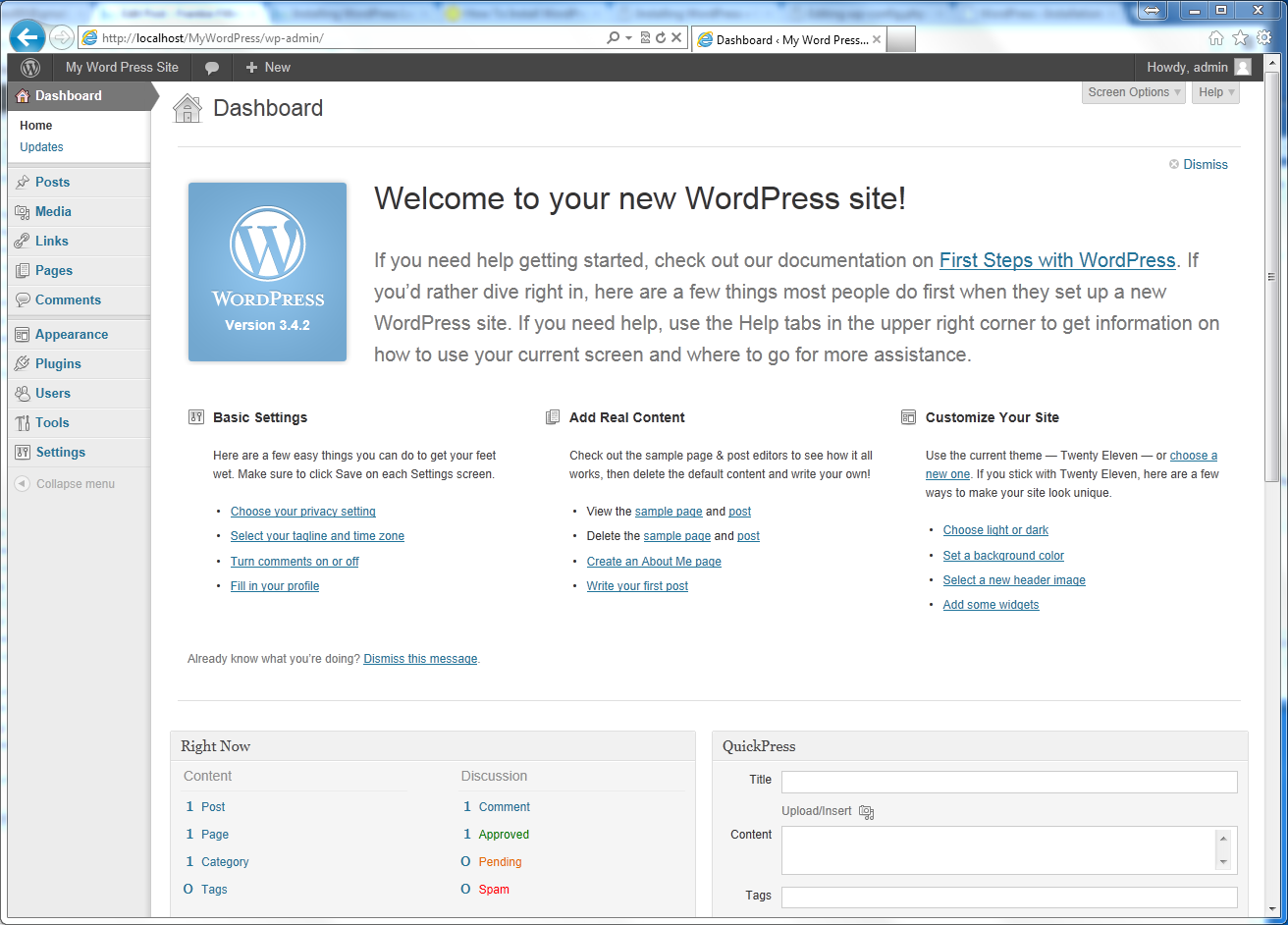

Вы можете увидеть, какую версию плагина вы используете, на панели инструментов. Вы будете уведомлены о любых ожидающих обновлениях на экране плагина на панели управления WordPress. Эта информация также доступна в разделе обновлений панели управления WordPress. Такой плагин, как «Easy Updates Manager», может помочь вам автоматизировать этот процесс

Вы можете увидеть, какую версию плагина вы используете, на панели инструментов. Вы будете уведомлены о любых ожидающих обновлениях на экране плагина на панели управления WordPress. Эта информация также доступна в разделе обновлений панели управления WordPress. Такой плагин, как «Easy Updates Manager», может помочь вам автоматизировать этот процесс

- Регулярно меняйте все пароли, особенно если вы считаете, что ваш пароль был взломан. Это не позволит никому, у кого есть ваша регистрационная информация, нанести ущерб вашему сайту или получить доступ к вашим данным.

- Всегда включайте двухфакторную аутентификацию в своих учетных записях (WordPress и др.) Этот дополнительный уровень защиты работает путем проверки вашего входа через второе устройство, такое как ваш мобильный телефон или планшет. Это один из самых простых и эффективных способов уберечь ваши данные от хакеров: при двухфакторной аутентификации украденный пароль все равно не позволяет злоумышленнику войти в учетную запись.

AIOS включает модуль двухфакторной аутентификации для защиты ваших сайтов WordPress.

AIOS включает модуль двухфакторной аутентификации для защиты ваших сайтов WordPress.

Любой, кто использует AIOS, должен как можно скорее установить обновление и убедиться, что удаление журнала работает, как описано. Конечные пользователи или администраторы, подозревающие, что их пароль был перехвачен веб-сайтом, использующим AIOS, должны изменить его на этом сайте, а если они используют тот же пароль на других сайтах, то и на этих других сайтах.

Дэн Гудин Дэн Гудин — старший редактор по безопасности в Ars Technica, где он курирует освещение вредоносных программ, компьютерного шпионажа, ботнетов, взлома оборудования, шифрования и паролей. В свободное время он любит заниматься садоводством, готовить и следить за независимой музыкальной сценой. Реклама

В свободное время он любит заниматься садоводством, готовить и следить за независимой музыкальной сценой. Реклама← Предыдущая история Следующая история →

WordPress 6.3 улучшит производительность LCP SEO

WordPress объявил, что версия 6.3, выпуск которой запланирован на август 2023 года, поможет веб-сайтам достичь более высоких показателей SEO Core Web Vitals, особенно в отношении Largest Contentful Paint (LCP).

Хотя скорость страницы является небольшим фактором ранжирования в Google, скорость страницы важна, поскольку она может привести к увеличению продаж и увеличению количества просмотров объявлений и количества кликов.

Сосредоточение внимания на пользовательском опыте может помочь определить, как долго пользователь взаимодействует с веб-сайтом, будут ли они рекомендовать этот сайт и возвращаются ли они снова и снова.

Хорошее взаимодействие с пользователем является краеугольным камнем повышения популярности, и, по моему мнению, поиск Google показывает пользователям, что они ожидают от любого заданного запроса.

Самая большая отрисовка содержимого

Самая большая отрисовка содержимого (LCP) — это показатель, который измеряет, сколько времени требуется для рендеринга самого большого изображения или текстового блока. Основная предпосылка этой метрики — показать восприятие пользователем того, сколько времени требуется для загрузки веб-страницы.

Измеряется то, что посетитель сайта видит в своем браузере, что называется областью просмотра.

Оптимизация, достигнутая WordPress в версии 6.3, позволила реализовать многолетние усилия по точному использованию HTML-атрибутов в определенных элементах для достижения наилучшей производительности Core Web Vitals.

HTML-атрибут приоритета выборки

Приоритет выборки, записанный в HTML как fetchpriority, представляет собой атрибут HTML элементов веб-страницы (ресурсов), таких как изображения, CSS и JavaScript.

Цель fetchpriority — сообщить браузеру, какие ресурсы веб-страницы необходимо загрузить быстрее всего, чтобы отобразить контент, который посетитель сайта видит в своем браузере, что находится в его области просмотра.

Контент, который не находится в области просмотра, т. е. контент, для просмотра которого пользователь должен прокрутить страницу вниз, имеет более низкий приоритет, чем контент, который находится вверху страницы и в области просмотра посетителя сайта.

Приоритет выборки позволяет издателю контролировать, какие ресурсы имеют высокий приоритет, а какие — низкий.

WordPress 6.3 содержит новую функцию, которая добавляет атрибут fetchpriority к изображению, которое, скорее всего, появится в окне просмотра посетителя сайта.

В объявлении WordPress отмечалось:

«WordPress теперь автоматически добавляет атрибут fetchpriority со значением «high» к изображению, которое, как он определяет, скорее всего, является «изображением LCP», то есть изображением с наибольшим содержанием. элемент в окне просмотра.

Атрибут сообщает браузеру о приоритетности этого изображения еще до того, как он вычислит макет, что обычно улучшает LCP на 5-10%».

порога минимального размера.

Это означает, что атрибут fetchpriority не будет применяться к небольшим ресурсам, таким как кнопка навигации.

Еще одна особенность автоматического приоритета выборки WordPress заключается в том, что он никогда не переопределяет существующий атрибут приоритета выборки.

Усовершенствована реализация отложенной загрузки

Говорят, что первое, что посетитель сайта видит в своем браузере при посещении веб-сайта, находится в области просмотра.

Элементы веб-страницы, необходимые для отображения первой области просмотра при посещении сайта посетителем, в идеале должны иметь приоритет.

Элементы, расположенные ниже первого окна просмотра, не нужно загружать сразу.

Ленивая загрузка — это способ сообщить браузеру, какие изображения и фреймы не являются критическими для загрузки первого экрана области просмотра.

Использование атрибута отложенной загрузки позволяет загружать в первую очередь необходимые элементы веб-страницы.

WordPress изначально реализовал атрибут ленивой загрузки для всех изображений на веб-странице, независимо от того, было ли это критическим или нет.

Хотя применение отложенной загрузки к изображениям, которые важны для рендеринга над содержимым сгиба, не было идеальным, тесты показали, что это все еще лучше, чем не применять атрибут отложенной загрузки.

WordPress 6.3 решает эту проблему, обнаруживая, какие изображения являются критическими.

Атрибут ленивой загрузки не применяется к важным образам, что позволяет загружать эти изображения максимально быстро.

WordPress отметил:

«Дальнейшие корректировки и исправления были реализованы для улучшения автоматической обработки отложенной загрузки с помощью атрибута загрузки, чтобы более надежно определять, когда следует опускать атрибут для некоторых изображений».

Наконец, новый процесс определения начального окна просмотра и применения атрибутов fetchpriority и load можно использовать для дальнейшей оптимизации в будущих версиях WordPress.

Наблюдение WordPress:

«… в будущем это может быть дополнено другими атрибутами, связанными с производительностью».

Изменения могут затронуть сторонние плагины

Объявление WordPress предупреждает разработчиков плагинов, которые зависят от основной логики ленивой загрузки, о том, что это изменилось.

Теперь есть новая единственная функция, которая управляет как атрибутами fetchpriority, так и атрибутами загрузки.

Разработчикам, которые полагались на старую логику, может потребоваться обновить свои плагины. Это важно знать издателям, чтобы они знали, что после обновления до WordPress 6.3 следует отдавать приоритет обновлению своих плагинов.

WP 6.3 не будет переопределять связанную пользовательскую оптимизацию

Интересным аспектом этого обновления является то, что автоматическое применение как fetchpriority, так и отложенной загрузки не будет переопределять пользовательские приложения этих атрибутов.

Примечания к объявлению:

«Поскольку новая функция постоянно используется везде, где изображения отображаются в ядре WordPress, поддержка настройки также улучшена.

Функция никогда не переопределит уже предоставленные атрибуты, поэтому, если вы установите атрибут fetchpriority или загрузку для изображения до вызова этой функции, атрибут будет сохранен как есть.

Это позволяет выполнять точную настройку, не применяя автоматическое поведение по умолчанию. Если вы делаете это, имейте в виду, никогда не устанавливайте одновременно fetchpriority=»high» и load=»lazy» для элемента.

Если функция обнаружит эти две комбинации атрибут-значение вместе, она вызовет предупреждение».

Better Core Web Vitals SEO для WordPress

В дополнение к вышеперечисленному, WordPress также исправил несколько ошибок, которые повлияли на правильную реализацию этих атрибутов для оптимизации Largest Contentful Paint.