Проверка работоспособности DNS-серверов (nslookup) — КОМТЕТ — хостинг

nslookup (name server lookup поиск на сервере имён) — утилита, предоставляющая пользователю интерфейс командной строки для обращения к системе DNS. Позволяет задавать различные типы запросов и запрашивать произвольно указываемые сервера. Её аналогом являются утилиты host и dig. Разработана в составе пакета BIND (для UNIX-систем) и портирована Microsoft для Windows-систем (Описание nslookup от Microsoft), устанавливается вместе с операционной системой.

Чтобы проверить работоспособность DNS-сервера (прежде всего, это относится к вашему провайдеру Интернет, но относится и к хостинговой компании) наберите в командной строке:

C:\>nslookup komtet.ru

komtet.ru — замените на имя вашего домена.

Результат выполнения команды должен быть примерно таким:

Server: dns1.хххххххххх.ххх Address: хх.хх.хх.хх Non-authoritative answer: Name: komtet.ru Address: 62.152.34.5

или

Server: dns2.хххххххххх.ххх Address: хх.хх.хх.хх Non-authoritative answer: Name: komtet.ru Address: 62.152.34.6

Такой ответ говорит о нормальном функционировании сервера DNS, то есть, разрешение имён прошло правильно и DNS-сервером вашего Интернет-провайдера верно определён IP-адрес сервера нашего хостинга (в примере: 62.152.34.5 или 62.152.34.5), на котором находится сайт komtet.ru (на на момент написания статьи, адреса отличаются для разных серверов).

Обратите внимание! IP-адреса 62.152.34.5 или 62.152.34.5 указанны для примера, точный IP-адрес сервиса Вы можете узнать у сотрудника Службы технической поддержки.

В случае, если IP-адрес определён неправильно или же вы получили ответ вида:

Server: dns1.хххххххххх.ххх Address: хх.хх.хх.хх *** dns1.хххххххххх.ххх can't find komtet.ru: Non-existent domain

Это говорит о том, что есть проблемы в делегировании домена либо DNS-сервера вашего провайдера ещё не обновили свои записи (обычно это занимает не более трёх дней). Если такая ситуация сохраняется дольше, рекомендуем обратиться к своему провайдеру Интернет и сообщить о проблеме с DNS-серверами и обязательно поставить в известность Службу технической поддержки нашего хостинга.

Если такая ситуация сохраняется дольше, рекомендуем обратиться к своему провайдеру Интернет и сообщить о проблеме с DNS-серверами и обязательно поставить в известность Службу технической поддержки нашего хостинга.

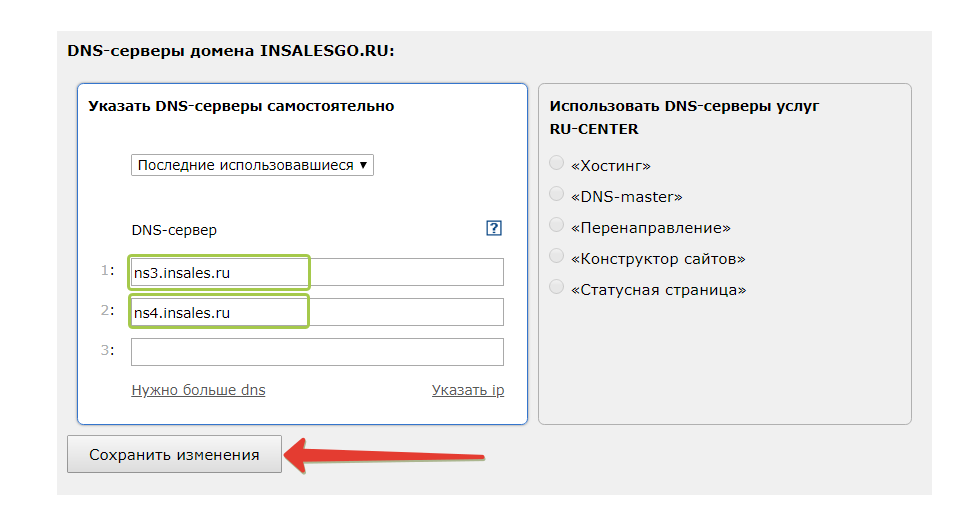

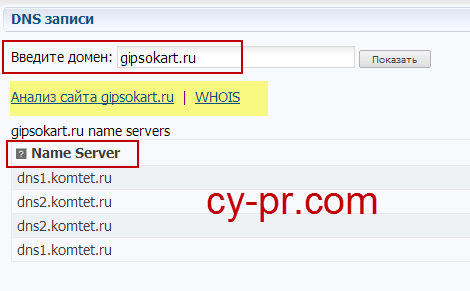

Если вы, или администратор домена, самостоятельно выполняли действия по регистрации доменного имени — проверьте настройки DNS или воспользуйтесь возможностью проверки DNS с помощью специальной функции сервиса whois.komtet.ru.

Если какие либо действия вам непонятны, уточняйте у дежурных системных администраторов круглосуточной Службы технической поддержки хостинга.

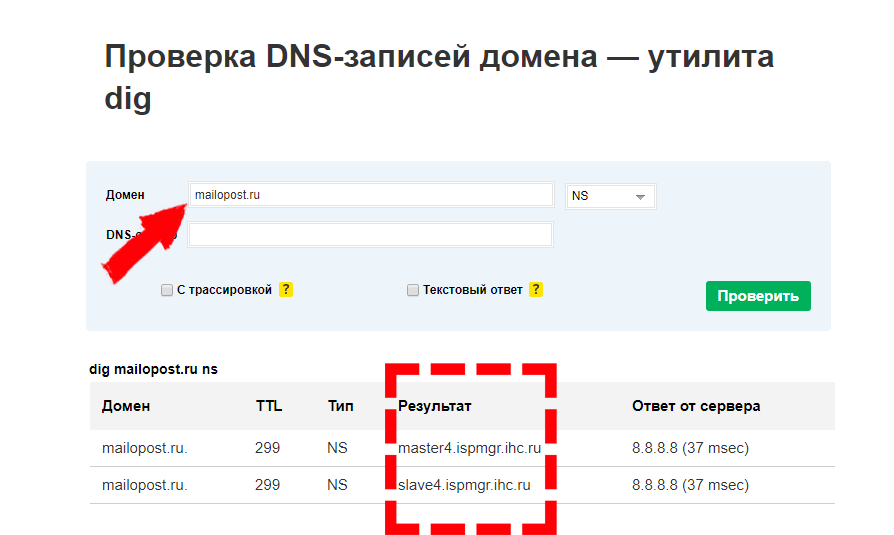

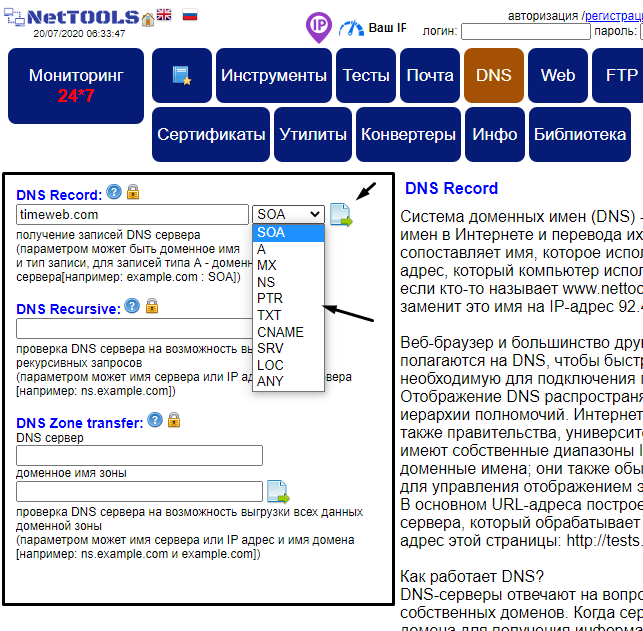

DNS — проверка записей домена (Check DNS)

DNS (Domain Name System) — система доменных имен, распределенная особым образом с целью получения информации о доменах. При помощи этой системы имена доменов связываются с IP-адресами, то есть фактически DNS осуществляет преобразование понятного для пользователей буквенного адреса, который мы видим в строке браузера, в выраженный цифрами айпи.

Назначение и задачи сервиса проверки записей DNS

Самая главная задача сервиса проверки DNS — получить данные об IP-адресе конкретного сайта, используя название доменного имени. Эта информация может быть полезной при регистрации домена. Инструмент дает следующие возможности:

- получение информации о значениях и настройках DNS;

- кэширование результатов проверки;

- предоставление данных о том, кто занимается обработкой доменной почты.

Следует учитывать, что IP не является постоянным для определенного веб-ресурса и может меняться, к примеру, после перехода к другому хостинг-провайдеру. Вся необходимая статистика будет отображаться после анализа.

Как работает проверка DNS домена?

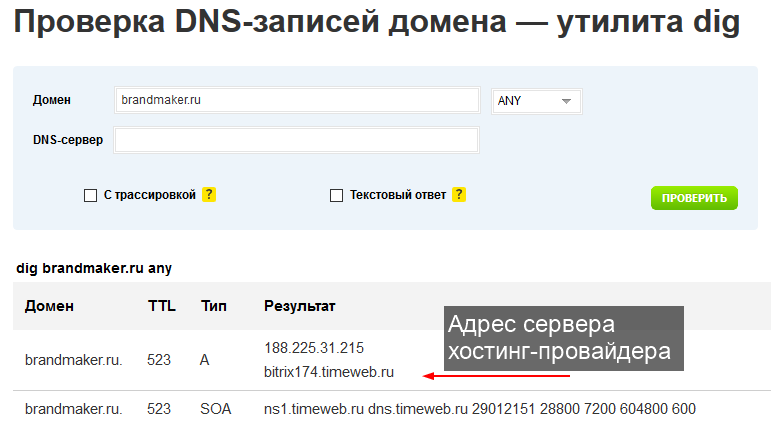

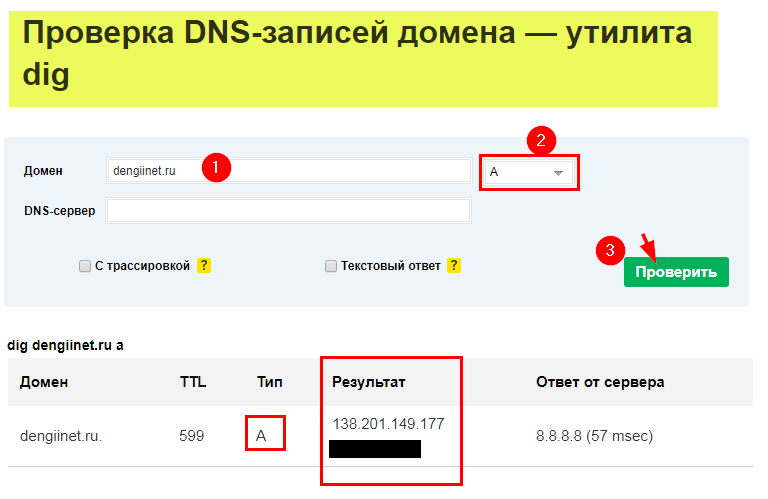

Чтобы проверить онлайн DNS, достаточно ввести необходимый адрес сайта и нажать на соответствующую кнопку. В результатах будет отображаться перечень записей DNS о домене с указанием типа, хоста, класса и параметров.

Можно делать запросы как всех доступных записей, так и отдельно взятых (MX, NS, CNAME, TXT и др. ). При этом формат ввода (например, site-name.ua или http://www.site-name.ua) не имеет принципиального значения, так как сервис в любом случае сможет узнать доменное имя.

). При этом формат ввода (например, site-name.ua или http://www.site-name.ua) не имеет принципиального значения, так как сервис в любом случае сможет узнать доменное имя.

Подобные простые тесты важны для обеспечения корректного функционирования интернет-ресурса, так как неправильное указание DNS-записей чревато нарушениями работоспособности сайта. Если вы не хотите, чтобы веб-ресурс получил отрицательную репутацию (к примеру, как отправитель спама), нужно заранее обеспечить безопасную работу в сети.

Дельтахост предоставляет удобные инструменты для всестороннего анализа сайтов. Также услуги хостинг-провайдера Deltahost будут полезны всем, кто планирует арендовать выделенный приватный сервер с физическим размещением в Украине, Нидерландах и США.

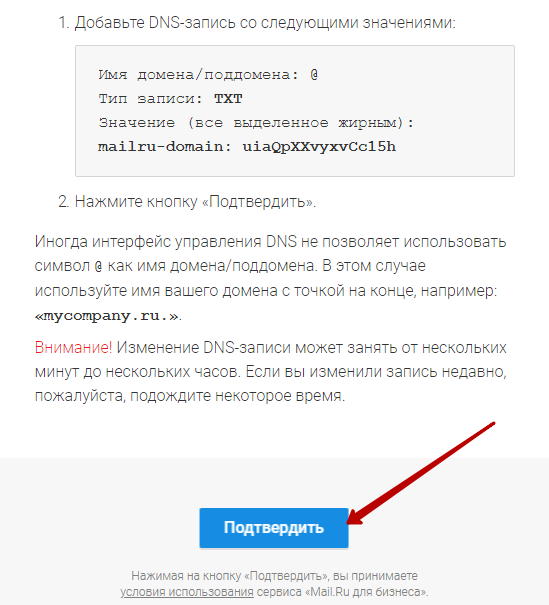

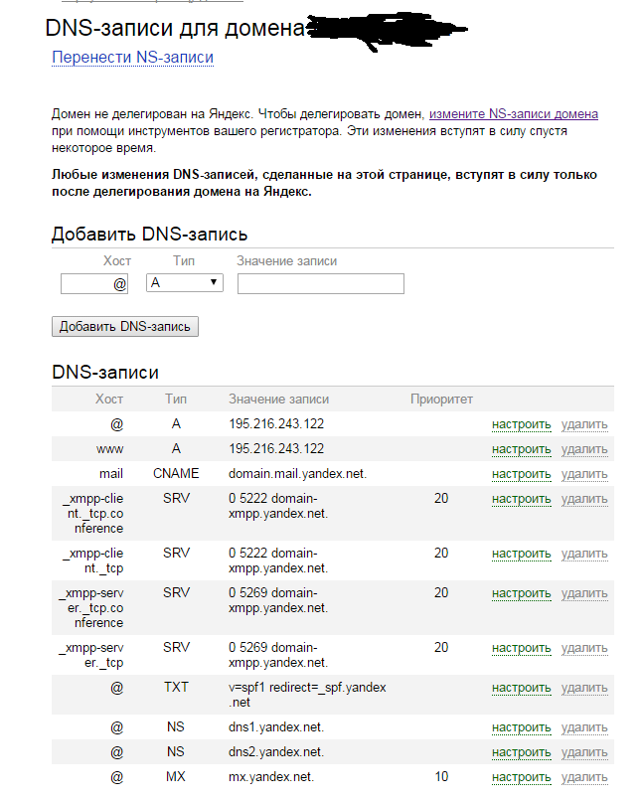

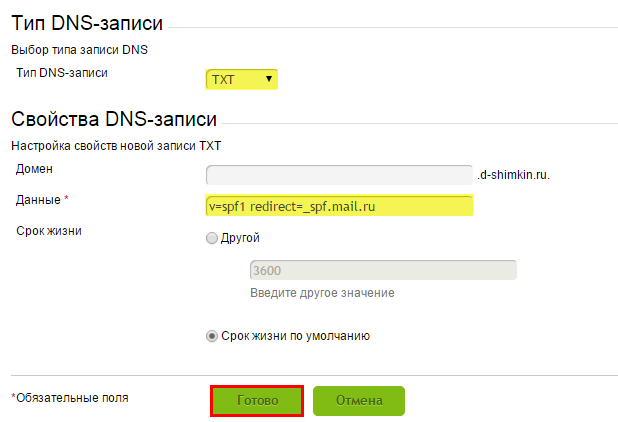

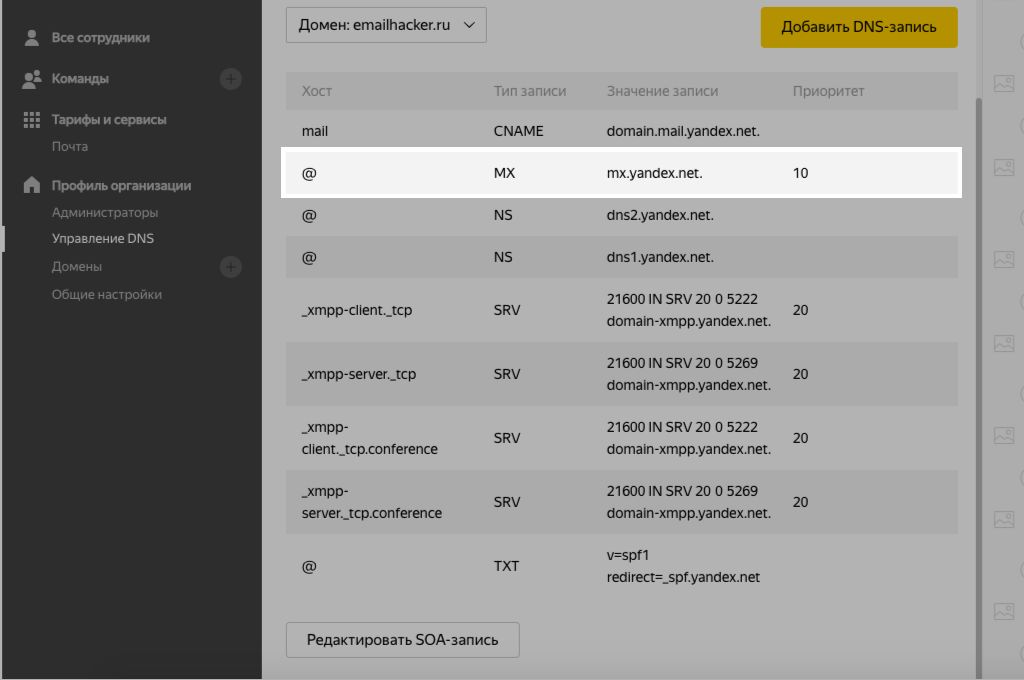

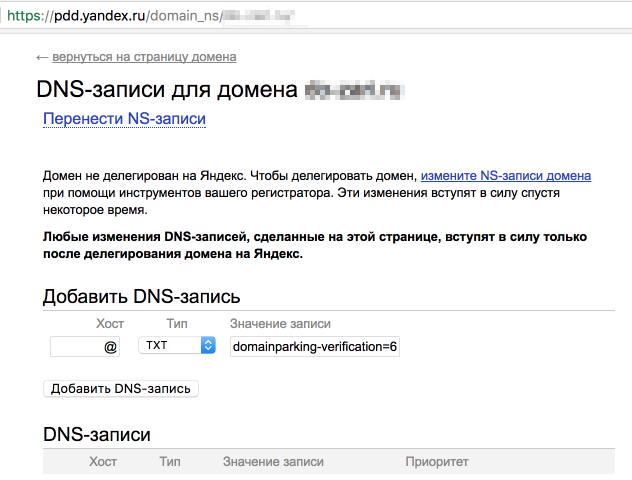

Проверить DNS-записи — Яндекс.Коннект. Справка

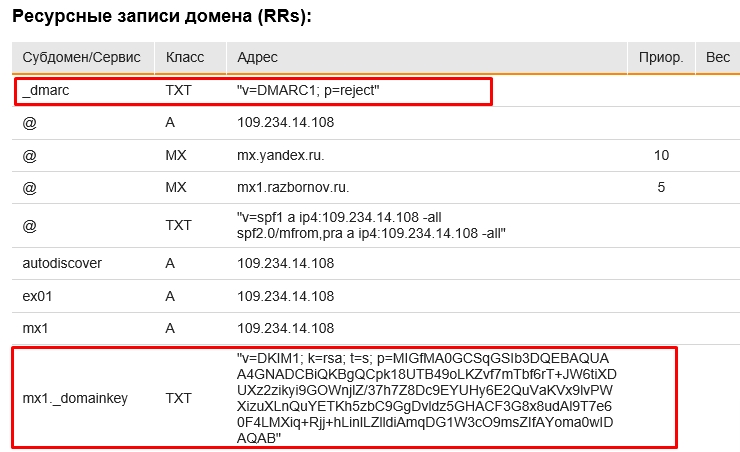

Чтобы избежать проблем с отправкой или получением почты, проверьте правильность настройки DNS-записей. Это можно сделать, например, с помощью сервиса http://www.digwebinterface. com или другой dig-утилиты:

com или другой dig-утилиты:

- MX-запись

В поле Hostnames or IP addresses укажите имя вашего домена, например

example.org.В поле Type выберите MX и нажмите кнопку Dig.

Ответ должен иметь вид:

example.org. 20755 IN MX 10 mx.yandex.net.В поле Hostnames or IP addresses укажите имя вашего домена, например

example.org.В поле Type выберите TXT и нажмите кнопку Dig.

Ответ должен иметь вид:

example.org. 21600 IN TXT "v=spf1 redirect=_spf.yandex.net"или

example.org. 21600 IN TXT "v=spf1 ip4:IP-1 ip4:IP-2 ip4:IP-3 include:_spf.yandex.net ~all"В поле Hostnames or IP addresses укажите поддомен вида

mail., где _domainkey.example.org

_domainkey.example.orgexample.org— имя вашего домена.В поле Type выберите TXT и нажмите кнопку Dig.

Ответ должен иметь вид:

mail._domainkey.example.org. 21599 IN TXT "v=DKIM1\; k=rsa\; t=s\; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDlk+IUXTHUIumVpG1S0vwFuwO9AC2aRrJj21MLj7xvO0Brys/fDxOTaFsoVsA2/t9mcxf1kqx/bCsEvJiiOUUw5eihQefcY7xJoeruJK/o+IKU2dTO9OOPfSyqGLuQ+v/DMJRjhz73XOpkPOpPwLhQKhvBLNM2TCxPqCL0E42/7wIDAQAB"В поле Hostnames or IP addresses укажите поддомен вида

mail.example.org, гдеexample.org— имя вашего домена.В поле Type выберите TXT и нажмите кнопку Dig.

Ответ должен иметь вид:

mail. example.org. 21599 IN CNAME domain.mail.yandex.net.

example.org. 21599 IN CNAME domain.mail.yandex.net.

Если сервер не отвечает на запрос, ответ не совпадает с нужным или в ответе присутствуют лишние записи, значит DNS-записи настроены некорректно. Настройте их по инструкциям: MX-запись, SPF-запись, DKIM-подпись, CNAME-запись.

Внимание. Прежде чем повторно проверять DNS-записи, подождите 72 часа. Это время нужно, чтобы DNS-серверы в интернете успели обновить данные о записях.

Использвание команды Nslookup для проверки DNS серверов и записей доменов

Nslookup (name server lookup) это утилита командной строки, которую можно использовать для диагностики службы DNS, проверки DNS записей и серверов и обнаружения проблем, связанных с разрешением имен в системе DNS. Утилита nslookup изначально разработана в составе пакета BIND и в дальнейшем портирована на Windows. На данный момент утилита Nslookup входит в состав всех поддерживаемых версий Windows.

Утилита Nslookup умеет отправлять запросы на DNS сервер, который указан в настройках вашего сетевого подключения. Этот адрес считается DNS севером по умолчанию (default server). Пользователь может указать адрес любого другого доступного DNS сервера, в результате чего все следующие DNS запросы будут выполнятся уже на нем.

С помощью утилиты nslookup вы можете узнать IP адрес любого сервера по его DNS имени, выполнить обратное преобразование, получить информацию о различных DNS записях домена.

Вы можете использовать утилиту nslookup в интерактивном или не-интерактивном режиме.

Чтобы выполнить DNS запрос с помощью nslookup в неинтерактивном режиме, откройте командную строку и выполните команду:

Nslookup vmblog.ru

В данном примере мы запросили IP адрес сервера vmblog.ru. Утилита nslookup обратилась к DNS серверу (указан в строке Server) и он вернул, что этому имени соответствует IP адрес 37.252.2.22.

Такой ответ говорит о том, что ваш DNS сервер доступен и работает штатно, выполняя запросы на разрешение DNS имен.

Если же вы получит ответ вида:

Server: dns1.someserver.com

Address: хх.хх.хх.хх

*** dns1.contoso.com can't find vmblog.ru: Non-existent domain

Это означает, что для данного имени не найдено записей в DNS зоне.

В том случае, если ваш DNS сервер недоступен или не отвечает, вы получите ошибки DNS request timed out.

В этом случае проверьте, указан ли у вас правильный адрес DNS сервера и нет ли проблем с сетевым подключением у провайдера.

Строка Non-authoritative answer (Не заслуживающий доверия ответ)означает, что DNS сервер, который выполнил запрос не является владельцем зоны vmblog.ru (в его базе нет записей об этом домене), а для выполнения разрешения имени использовался рекурсивный запрос к другому DNS серверу.

Можно обратиться к авторитетному серверу, указав его адрес непосредственно в параметрах утилиты nslookup. Например, чтобы выполнить разрешение имени на DNS сервере, который содержит данный домен (authoritative server), используйте команду:nslookup vmblog. ru ns1.vmblog.ru

ru ns1.vmblog.ru

При запуске nslookup без параметров, утилита переходит в интерактивный режим. В этом режиме вы можете выполнять различные команды. Полный список доступных внутренних команд утилиты nslookup можно вывести, набрав знак вопроса.

Совет. Обратите внимание, что команды утилиты nslookup являются регистрозависимыми.

Для завершения работы с nslookup наберите команду exit и нажмите Enter.

Чтобы найти DNS сервера, которые отвечают за конкретный домен (authoritative servers), выполните команды:

set query=ns

vmblog.ru

Вы можете выполнить и обратное преобразование (получить DNS имя по IP адресу), для этого просто наберите IP адрес в интерактивной строке nslookup и нажмите Enter.

Вы можете задать тип DNS записей, которые должна вернуть утилита nslookup. Например, чтобы перечислить все почтовые сервера, заданные для определенного домена, выполните команду:

nslookup -type=mx gosuslugi. ru

ru

Не заслуживающий доверия ответ:

gosuslugi.ru MX preference = 20, mail exchanger = mx68.gosuslugi.ru

gosuslugi.ru MX preference = 10, mail exchanger = mx.gosuslugi.ru

mx68.gosuslugi.ru internet address = 109.207.8.100

mx.gosuslugi.ru internet address = 109.207.1.100

Как вы видите, у данного домене 2 MX записи с приоритетами 10 и 20 (Чем меньше число, тем выше приоритет адреса). Если запись MX не отображается, скорее всего они просто не настроены для данного домена.

Чтобы вывести все DNS записи в доменной зоне, выполните команду:

nslookup -type=any gosuslugi.ru

gosuslugi.ru nameserver = ns2.gosuslugi.ru

gosuslugi.ru nameserver = ns8-l2.nic.ru

gosuslugi.ru nameserver = ns1.gosuslugi.ru

gosuslugi.ru nameserver = ns4-l2.nic.ru

gosuslugi.ru MX preference = 10, mail exchanger = mx.gosuslugi.ru

gosuslugi.ru MX preference = 20, mail exchanger = mx68.gosuslugi.ru

ns2.gosuslugi. ru internet address = 213.59.255.175

ru internet address = 213.59.255.175

ns8-l2.nic.ru internet address = 91.217.21.1

ns1.gosuslugi.ru internet address = 109.207.2.218

ns4-l2.nic.ru internet address = 91.217.20.1

mx.gosuslugi.ru internet address = 109.207.1.100

mx68.gosuslugi.ru internet address = 109.207.8.100

Использование опции отладки (debug) позволяет получить дополнительную информацию, содержащуюся в заголовках запросов клиента и ответов сервера (время жизни, флаги, типы записей и т.п.):

set debug

| Houston, Texas, United States (CyrusOne) | — | |

| London, England, United Kingdom (OVH SAS) | — | |

| Scottsdale, Arizona, United States (GoDaddy) | — | |

| Copenhagen, CR, Denmark (One.com) | — | |

| Saint Petersburg, Russia (FastVPS) | — | |

| Moscow, Russia (MChost) | — | |

| Sofia, Bulgaria (I FastNet LTD) | — | |

| Frankfurt, Germany (Fornex Hosting S.L.) | — | |

| Delhi, Manisha Towers, India (Fozzy Inc) | — |

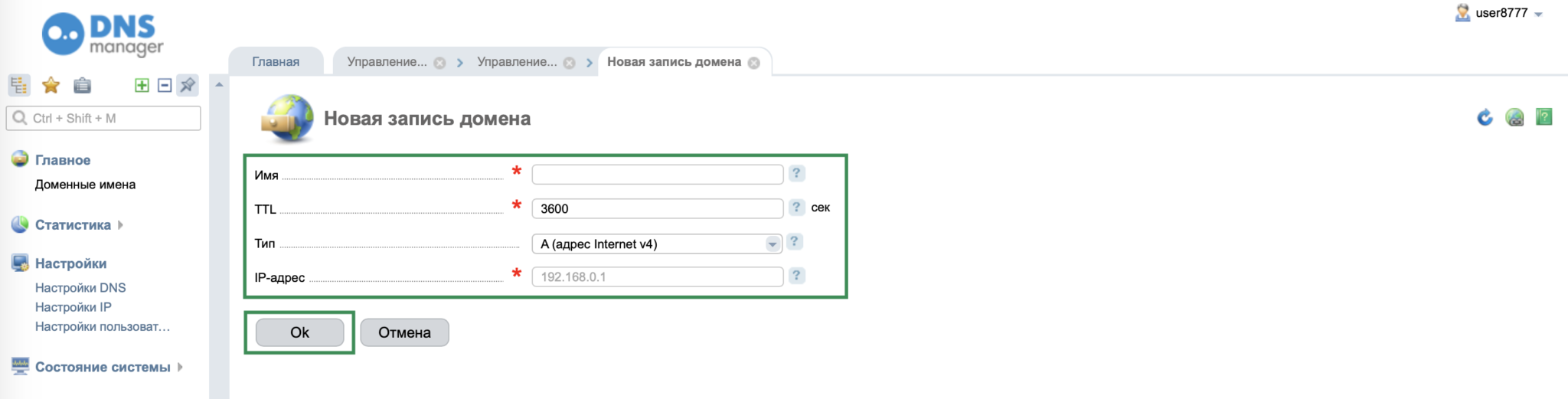

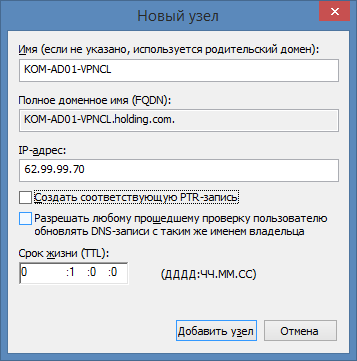

Проверка DNS записей резервного Linux AD-DC — AdminGuide.Ru

Проверка DNS записей резервного Linux AD-DC – один из этапов валидации. После того как дополнительный контроллер домена был добавлен в домен, необходимо убедиться в том что всё прошло гладко. В случае если нет – нужно добавить недостающие записи самостоятельно.

В данной статье мы работаем только с новым настраиваемым контроллером домена

Имя дополнительного контроллера домена: ag-dc-2

Имя домена: adminguide.lan

IP адрес дополнительного контроллера домена: 192.168.1.101

Проверка DNS записей резервного Linux AD-DC

Проверка DNS записей – А запись

host -t A ag-dc-2.adminguide.lan

Должен быть следующий результат:

ag-dc-2.adminguide.lan has address 192.168.1.101

В случае отсутствия записи будет следующее:

Host ag-dc-2.adminguide.lan. not found: 3(NXDOMAIN)

В таком случае необходимо добавить запись рученьками

samba-tool dns add AG-DC-1 adminguide.lan AG-DC-2 A 192.168.1.101 -Uadministrator

В результате будет следующее:

Password for [ADMINGUIDE\administrator]: Record added successfully

objectGUID запись

На AG-DC-1, первом контроллере домена, необходимо выполнить следующие действия

Нужно узнать местоположение файла */private/sam.

ldb

ldbsudo find / -name sam.ldb

Приблизительный результат будет следующим:

/var/lib/samba/private/sam.ldb /var/lib/samba/private/dns/sam.ldb

Вот как раз файл из первой строки нам и нужен

Узнаём objectGUID

С помощью утилиты ldbsearch и найденного ранее пути до файла sam.ldb, проверяем имеющиеся в наличии записи objectguid

sudo ldbsearch -H /var/lib/samba/private/sam.ldb '(invocationId=*)' --cross-ncs objectguid

Если утилита ldb-search отсутствует, ставим с помощью команды sudo apt install ldb-tools

В результате мы увидим примерно следующее:

# record 1 dn: CN=NTDS Settings,CN=AG-DC-1,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=adminguide,DC=lan objectGUID: ec97eb58-4583-4824-90d3-4276373e19b5 # record 2 dn: CN=NTDS Settings,CN=AG-DC-2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=adminguide,DC=lan objectGUID: db158efc-29d1-48b4-a312-6944f28b51d9 # returned 2 records # 2 entries # 0 referrals

Список хранимых в sam. ldb записей касающихся имеющихся в сети контроллеров домена.

ldb записей касающихся имеющихся в сети контроллеров домена.

Находим objectGUID запись касающуюся AG-DC-2. В моём случае это:

objectGUID: db158efc-29d1-48b4-a312-6944f28b51d9

Проверяем наличие objectGUID CNAME запустив команду на AG-DC-1

host -t CNAME db158efc-29d1-48b4-a312-6944f28b51d9._msdcs.adminguide.lan.

Чтобы было проще подставить команду для проверки objectGUID CNAME можно использовать ниже приведённую строку. В неё останется только подставить искомый objectGUID

host -t CNAME ._msdcs.adminguide.lan.

Должен быть следующий результат

db158efc-29d1-48b4-a312-6944f28b51d9._msdcs.adminguide.lan is an alias for AG-DC-2.adminguide.lan.

Чтобы добавить запись руками:

sudo samba-tool dns add AG-DC-1 _msdcs.adminguide.lan db158efc-29d1-48b4-a312-6944f28b51d9 CNAME AG-DC-2.adminguide.lan -Uadministrator

Поздравляю! Если у вас всё прошло без ошибок и ручного создания DNS записей, значит вы всё сделали правильно. В случае же когда вам таки пришлось рученьками добавлять какие-то записи, рекомендую внимательно проверить всё что вы делали на предыдущих этапах. 99% что у вас где-то закралась ошибка.

Если в данный момент вы используете эту статью не просто для диагностики домена, а находитесь в процессе ввода в домен дополнительного контроллера домена, необходимо проследовать к статье касающейся последующей настройки BIND9

Ещё больше интересного контента в моём блоге в Zen и на моём канале YouTube. Подписывайтесь на канал, ставьте лайки, делайте репосты, это поможет развитию контента проекта AdminGuide.Ru

dig проверка DNS сервера [АйТи бубен]

dig (сокращение от «domain information groper») — утилита DNS-клиент.

В Ubuntu утилита dig входит в пакет dnsutils, для установки запустите команду sudo apt install dnsutils

Утилита dig использует обычную командную строку для формирования запросов о доменах DNS-серверам. Формат команды dig следующий:

Формат команды dig следующий:

dig [@server] domain [query-type] [query-class] [+query-option] [-dig-otion] [%comment]

Здесь server — необязательное имя DNS-сервера. По умолчанию в dig будет использоваться DNS-сервер, указанный в файле /etc/resolv.conf. Можно указать опцию server либо по имени хоста, либо через его IP-адрес. Если для опции server используется имя хоста, то для преобразования его в IP-адрес dig воспользуется DNS-сервером по умолчанию и будет его использовать далее для получения информации о домене. Параметр query-type — тип исходной записи, который можно указать в запросе (A, SOA, NS и MX). Для получения всей информации о домене можно указать query-type any. Параметр query-class — класс сетевой информации, который также можно указывать в запросе. По умолчанию этот параметр всегда будет IN для сети Internet.

Параметр +query-option используется для изменения значения параметра в пакете DNS или для изменения формата вывода результатов работы dig. Большинство этих параметров пересекаются с параметрами программы nslookup. Ниже показаны параметры, которые можно использовать в запросе с dig.

Большинство этих параметров пересекаются с параметрами программы nslookup. Ниже показаны параметры, которые можно использовать в запросе с dig.

Параметр Описание [no]debug Включает/выключает режим отладки [no]d2 Включает/выключает режим полной отладки [no]recurse Использовать/не использовать рекурсивные цепи retry=# Устанавливает число повторов запроса time=# Устанавливает длину интервала ожидания [no]ko Оставляет открытой опцию (реализует vc ) [no]vc Использовать/не использовать виртуальную цепь [no]defname Использовать/не использовать домен по умолчанию [no]search Использовать/не использовать список поиска domain=NAME Устанавливает домен по умолчанию с именем NAME [no]ignore Игнорировать/не игнорировать ошибки при усечении [no]primary Использовать/не использовать главный сервер [no]aaonly Флажок для авторитетного запроса [no]trace Показыввать трассу запросов [no]cmd Отображать аргументы при анализе [no]stats Вывод статистики по запросу [no]Header Вывод основного заголовка [no]header Вывод флагов заголовка [no]ttlid Отображение TTL [no]cl Вывод информации о классе [no]qr Отображение исходящего запроса [no]reply Вывод ответа [no]ques Вывод поля вопроса [no]answer Вывод поля ответа [no]author Вывод поля полномочий [no]addit Вывод поля дополнительной информации pfdef Устанавливает вывод флагов по умолчанию pfmin Устанавливает минимальный вывод флагов pfset=# Устанавливает число выводимых флагов # pfand=# Вывод # флагов поразрядно через операцию AND pfor=# Вывод # флагов поразрядно через операцию OR

Параметр -dig-otion используется для задания других опций, влияющих на работу dig.

Параметр Описание -x Указывает инверсное преобразование адреса в нормальном написании -f Считывает файл для дальнейшей пакетной обработки -T Время в секундах до включения режима пакетной обработки -p Номер используемого порта -P После получения ответа выдать команду ping -t Указывает тип запроса -c Указывает класс запроса -envsav Параметры dig должны быть сохранены для дальнейшего использования по умолчанию

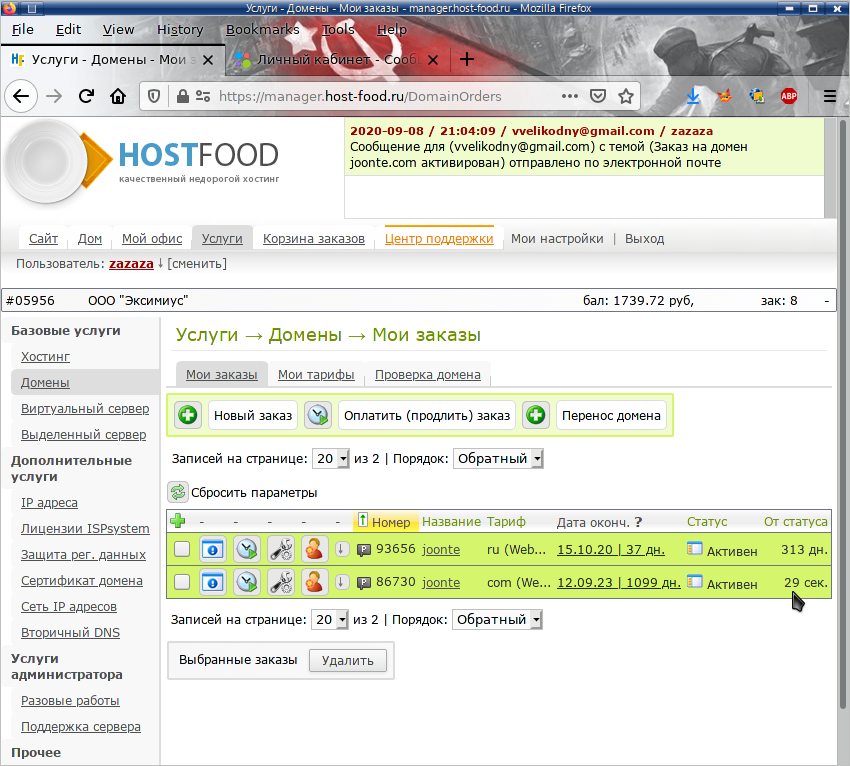

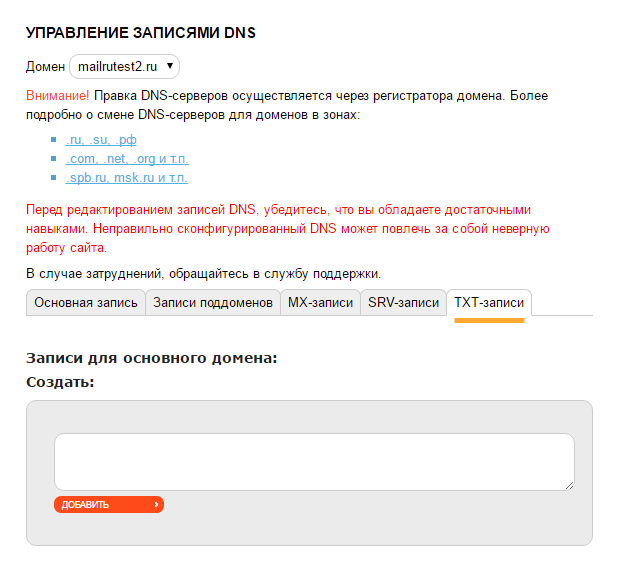

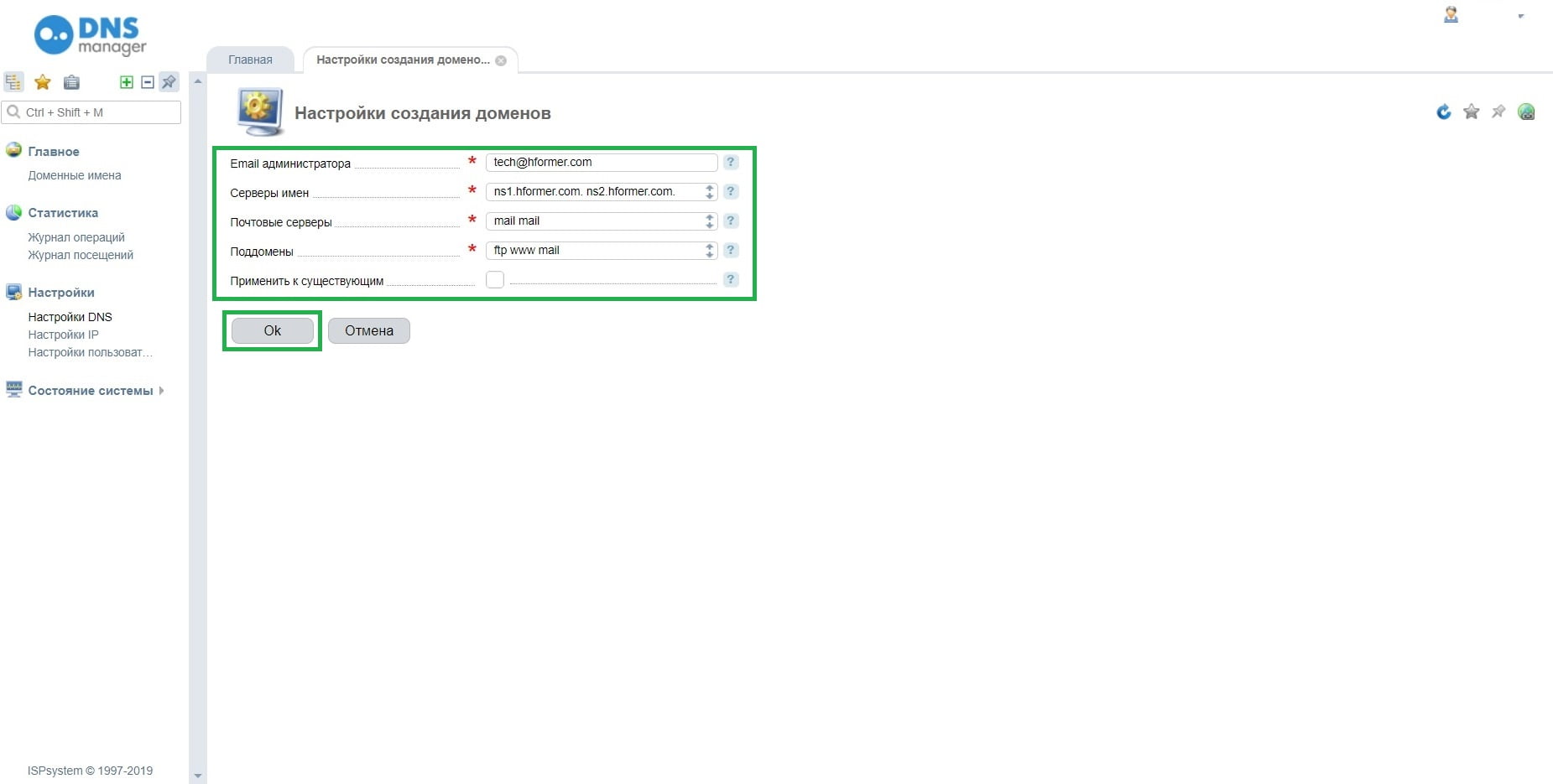

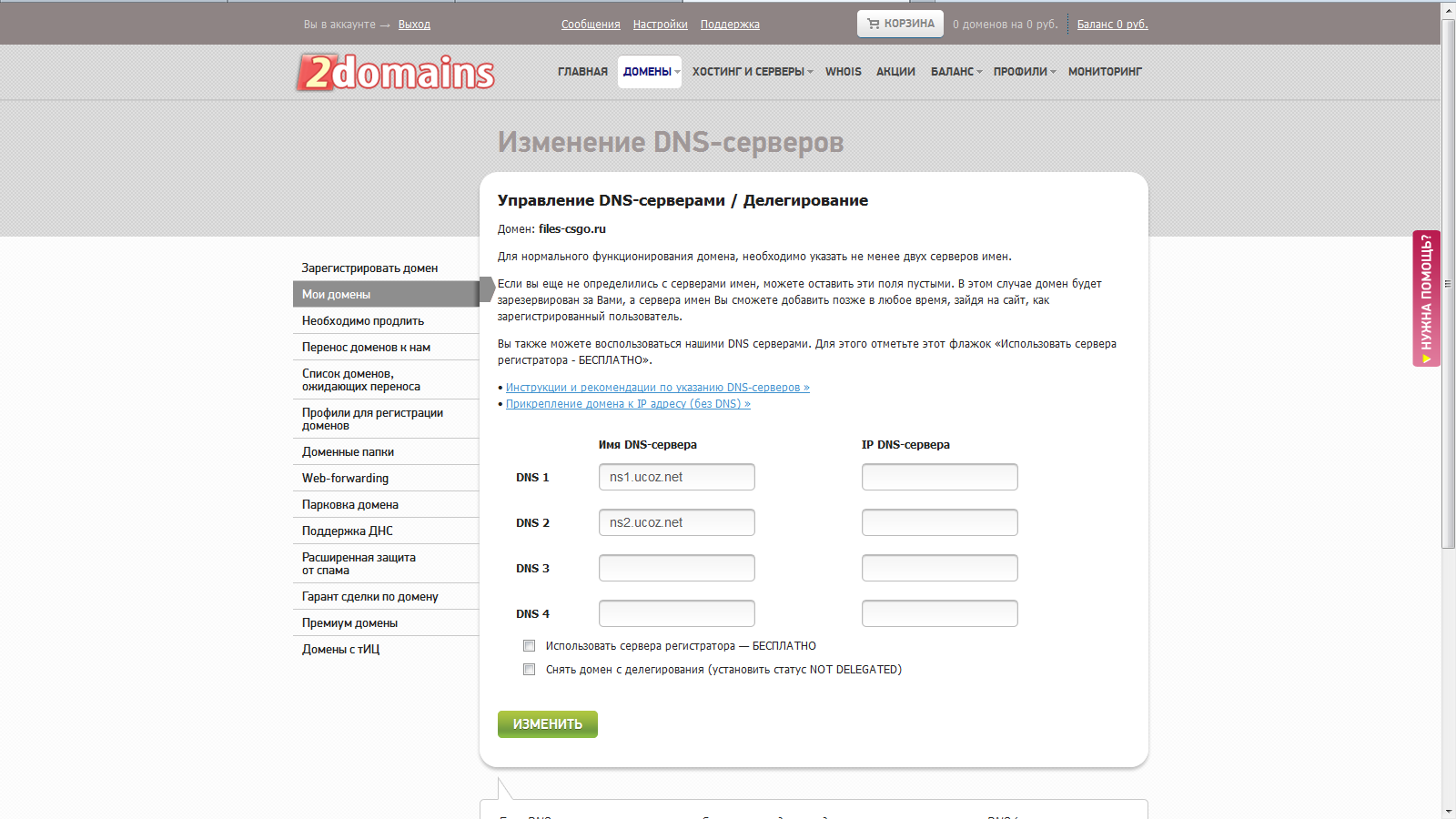

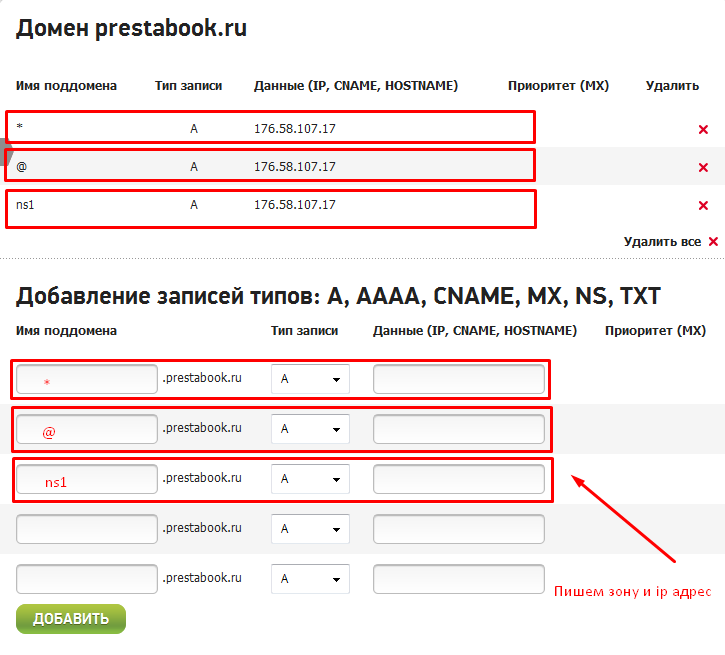

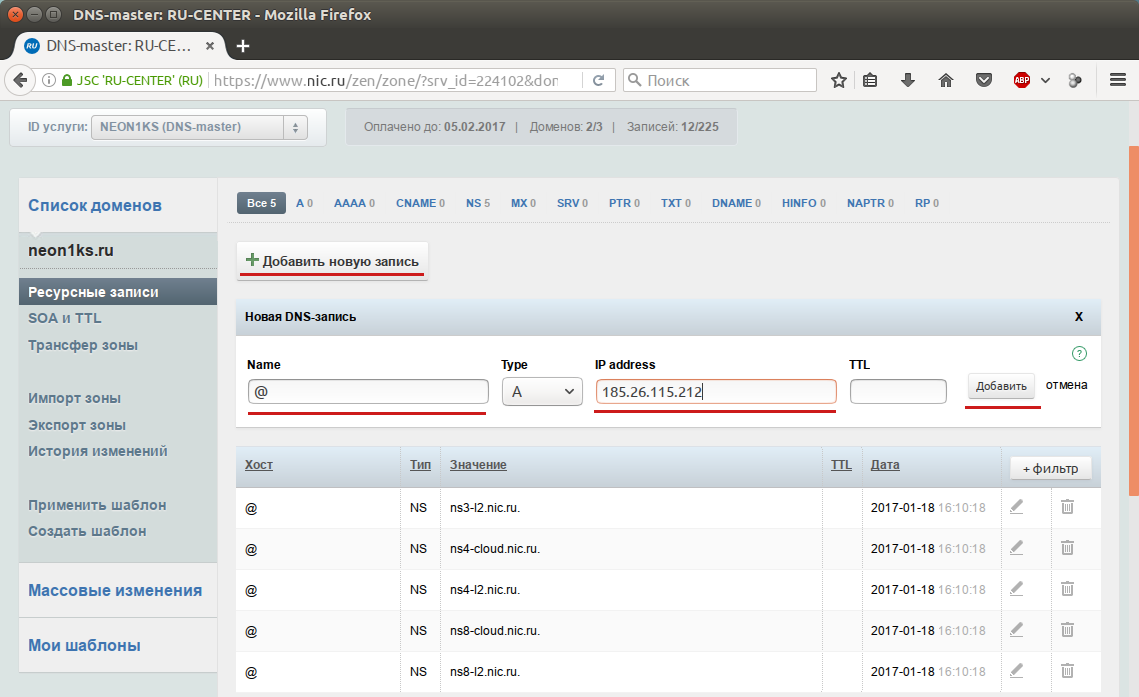

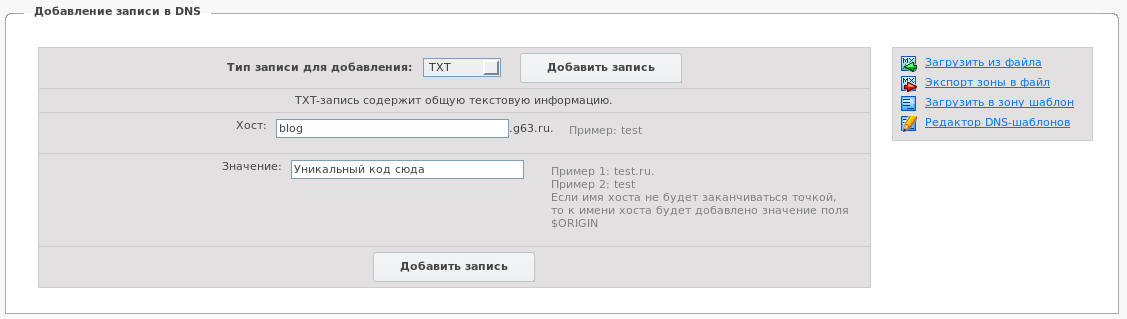

Подтверждение права собственности на домен в Google Console на примере провайдера Namecheap.

Подтвердив право собственности на домен, вы сможете пользоваться своим сервисом Google, например G Suite, Drive Enterprise или Cloud Identity. Аккаунт G Suite открывает доступ к Gmail, Google Диску и другим службам.

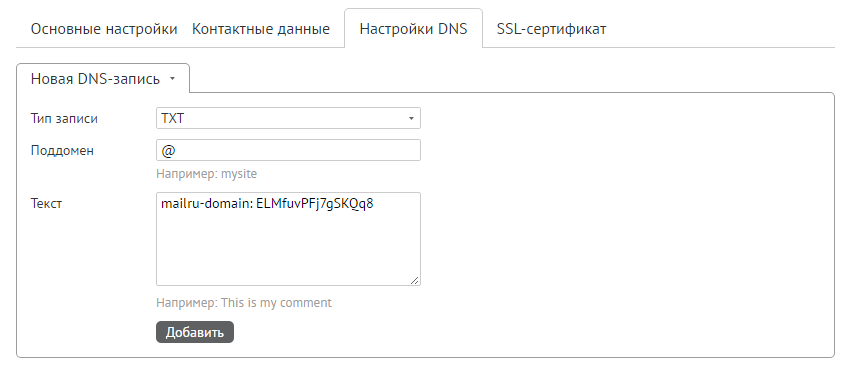

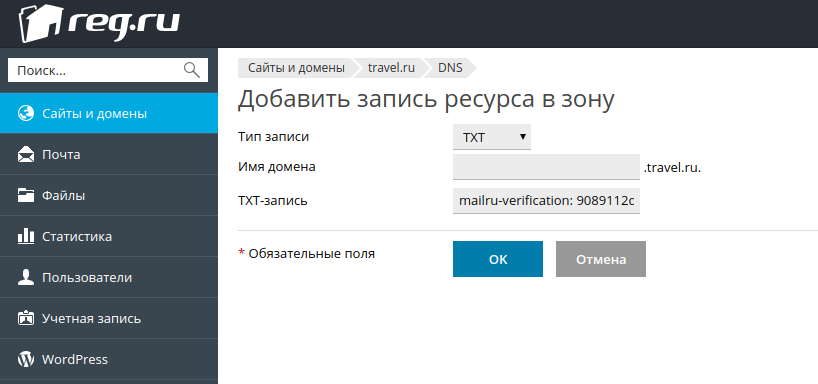

При регистрации в сервисе Google вы получите проверочную запись, которую нужно скопировать и добавить в настройки домена (обычно они находятся у регистратора домена).

Проверочная запись Google имеет следующий формат: google-site-verification=[уникальная буквенно-цифровая строка].

На сайте Namecheap нажмите Manage (Управление). Откройте вкладку Advanced DNS (Расширенные настройки DNS) на панели инструментов. В раскрывающемся списке выберите TXT Record (Запись TXT). Вставьте текст проверочной записи в поле Value (Значение). Укажите значение @ в поле Host (Хост). Для параметра TTL выберите значение Automatic (Авто). Нажмите на галочку, чтобы сохранить запись

Проверить правильность настройки при помощи утилиты dig

dig example.com txt @8.8.8.8

| Holtsville NY, United States OpenDNS 208.67.222.220 | – | |

| Маунтин-Вью, Калифорния, США Google 8.8.8.8 | – | |

| Беркли, США Quad9 9.9.9.9 | – | |

| Бруклин, США Verizon Fios Business 98.113.146.9 | – | |

| Майами, США AT&T Services 12.  121.117.201 121.117.201 | – | |

| Canoga Park, CA, США Sprint 204.117.214.10 | – | |

| Канзас-Сити, США WholeSale Internet, Inc. 204.12.225.227 | – | |

| Сент-Джонс, Канада Мемориальный университет Ньюфаундленда 134.153.233.140 | – | |

| Екатеринбург, Российская Федерация Skydns 46.39.39″/> 195.46.39.39 | – | |

| Куллинан, Южная Африка Liquid Telecommunications Ltd 5.11.11.5 | – | |

| Розендал, Нидерланды NForce Entertainment B.V. 185.107.80.84 | – | |

| Париж, Франция Online S.A.S. 163.172.107.158 | – | |

| Мадрид, Испания Prioritytelecom Spain S.A. 212.230.255.1 | – | |

| Берн, Швейцария Swisscom AG 217.193.239.170 | – | |

| Инсбрук, Австрия nemox.net 83.137.41.9 | – | |

| Лондон, Великобритания Verizon UK Limited 43.128.1″/> 158.43.128.1 | – | |

| Копенгаген, Дания Tele Danmark 80.196.100.209 | – | |

| Оберхаузен, Германия Deutsche Telekom AG 195.243.214.4 | – | |

| Кулиакан, Мексика Megacable 200.52.177.186 | – | |

| Сан-Паулу, Бразилия Universo Online S.A 200.221.11.100 | – | |

| Куала-Лумпур, Малайзия Ohana Communications Sdn Bhd 103.26.250.4 | – | |

| Research, Австралия Cloudflare Inc 1.1.1.1 | – | |

| Мельбурн, Австралия Тихоокеанский Интернет 8.0.113″/> 61.8.0.113 | – | |

| Окленд, Новая Зеландия SiteHost 223.165.64.97 | – | |

| Сингапур Verizon Business 210.80.58.67 | – | |

| Сеул, Южная Корея LG Dacom Corporation 164.124.101.2 | – | |

| Шэньчжэнь, Китай Shenzhen Sunrise Technology Co. 202.46.32.187 | – | |

| Анталия, Турция Текнет Язлим 31.7.37.37 | – | |

| Кота, Индия Kappa Internet Services Private Limited 115.178.96.2 | – | |

| Исламабад, Пакистан Multinet Pakistan Pvt.  ООО 125.209.116.22 ООО 125.209.116.22 | – | |

| Лиссабон, Португалия Магистральная сеть CPRMNET 195.8.8.1 | – | |

| Ирландия Дэниел Сид 185.228.168.9 | – | |

| Дакка, Бангладеш Kloud Technologies Limited 103.146.221.20 | – |

DNS-серверы — глобальный список DNS-серверов и ISP-серверов

Здесь вы найдете полный список первичных и вторичных DNS-серверов для различных популярных интернет-провайдеров, расположенных по всему миру. Этот список поможет вам найти лучший DNS-сервер для подключения к Интернету, что приведет к быстрому поиску DNS.

Этот список поможет вам найти лучший DNS-сервер для подключения к Интернету, что приведет к быстрому поиску DNS.

Список DNS-серверов по странам

Что такое DNS-сервер?

Прежде чем перейти к , что означает DNS-сервер? А лучше понять что такое DNS и что такое сервер?

DNS означает систему доменных имен , которая преобразует данный домен в соответствующий IP-адрес .Сервер — это программа или устройство , предназначенное для предоставления услуг другим программам , называемое «клиентом».

Следовательно, DNS-сервер — это устройство или программа, которые ваш компьютер, планшет или другое подключенное к Интернету устройство использует для поиска записей DNS для преобразования доменного имени abc.com в соответствующий IP-адрес xxx.xxx.xxx.xxx. С помощью DNS-сервера люди могут вводить слова (доменное имя , ) вместо строки чисел (IP-адрес) в своем веб-браузере, чтобы заходить на веб-сайты и отправлять электронные письма, используя свои знакомые имена.

Думайте о DNS как о телефонной книге в Интернете: если вы знаете имя человека или компании, вы можете легко найти его в телефонной книге по имени. А если номер человека или компании изменится, вы можете изменить его в своей телефонной книге. Так что в следующий раз вы без труда сможете связаться с этим человеком.

Когда пользователь вводит доменное имя в строку браузера, DNS-сервер отвечает за передачу правильного IP-адреса этому доменному имени. Затем браузер связывается с исходным DNS-сервером или сервером CDN для получения информации о веб-сайте.

При изменении IP-адреса домена полное разрешение DNS занимает от 24 до 48 часов. Вы можете проверить распространение DNS здесь.

Какой DNS-сервер лучше всего использовать?

В основном мы используем DNS-серверы, настроенные нашим поставщиком Интернет-услуг, поскольку большинство маршрутизаторов имеют предварительно настроенные DNS-серверы, предоставленные поставщиком Интернет-услуг. Нам не нужно вносить сложные изменения в настройки DNS.

Но реальный вопрос в том, я должен использовать DNS провайдера или сторонний DNS?

Выберите DNS-сервер, который является быстрым и надежным.Некоторые интернет-провайдеры имеют быстрое разрешение DNS, а другие — относительно медленный ответ. Это может повлиять на просмотр и другие действия. Некоторые интернет-провайдеры мешают DNS-запросам, перенаправляя их на другие сайты, особенно в случае ошибочно введенных адресов. Возможно, вам это не понравится, и вы захотите получить независимый DNS. В этом случае предпочтительнее использовать глобальный DNS-сервер, такой как Google Public DNS. Он также проверяет DNSSEC; Большинство DNS-серверов интернет-провайдеров этого не делают.

Некоторые сторонние DNS предоставляют расширенные функции, такие как DNS Content Filtering, для защиты вашего рабочего места и семьи от киберугроз и от доступа к определенным категориям веб-сайтов.Но если сторонний DNS-сервер имеет больше переходов и находится на огромном линейном расстоянии от пункта назначения. Тогда было бы лучше рассмотреть DNS-сервер вашего интернет-провайдера для услуг, чувствительных к задержкам.

Тогда было бы лучше рассмотреть DNS-сервер вашего интернет-провайдера для услуг, чувствительных к задержкам.

Но как насчет использования обоих . В настройках DNS вашей ОС есть одна хорошая особенность: вы можете настроить как DNS-серверы сторонних поставщиков, так и DNS-серверы вашего интернет-провайдера. Это полезно для надежности.

Чтобы найти DNS-серверы, используемые вашим компьютером, и внести необходимые изменения, вы можете проверить это здесь.

Примечание: Исследование показывает, что для DSL-соединения общедоступный DNS-сервер Google на 192,2% быстрее, чем DNS-сервер среднего интернет-провайдера. Но это сильно зависит от интернет-провайдера, используемых DNS-серверов и условий в сети.

Что происходит, если DNS-сервер не отвечает или возвращает неверные результаты?

Причин отказа DNS-сервера может быть несколько. Основные из них —

- Кибератаки

- Отключение электроэнергии

- Неисправности оборудования.

Сбои в работе DNS-сервера имели серьезные последствия в прошлом, но в настоящее время это нечасто из-за избыточности DNS. Однако сегодня основная причина ошибок DNS лежит на стороне пользователей. Это включает в себя подключение к Интернету или сети, неверно настроенные параметры DNS, антивирусные программы, устаревшие браузеры и т. Д.

Предположим, ваш DNS-сервер возвращает устаревшие или неверные результаты. Лучше сменить DNS-серверы и очистить DNS-кеш. Он оптимизирует эффективность и ускоряет работу в Интернете, будь то дома или на работе.Вы также можете отредактировать хост-файл в своей системе, чтобы внести изменения вручную.

Список лучших бесплатных и общедоступных DNS-серверов

DNS (система доменных имен) — это система, которая переводит доменные имена, введенные пользователем в браузере, в IP-адреса, необходимые для доступа к веб-сайту. В большинстве случаев компьютер пользователя подключен к DNS-серверам, назначенным интернет-провайдером. Но это могут быть не лучшие DNS-серверы.

Но это могут быть не лучшие DNS-серверы.

Медленные DNS-серверы могут вызывать задержку перед загрузкой веб-сайта.И предположим, что если ваш DNS-сервер выйдет из строя, вы не сможете получить доступ к требуемому веб-сайту. Переключение на общедоступные DNS-серверы — лучший выбор и альтернативный способ защиты вашего подключения. Повышенная надежность, долговечность, время отклика и 100% безотказная работа приводят к меньшему количеству технических проблем.

Список общедоступных DNS-серверов

База данных содержит все бесплатные и общедоступные DNS-серверы, которые можно заменить исходными, настроенными вашим интернет-провайдером.

В этот список входят общедоступные DNS-серверы IPv4 и IPv6 в мире.

Что такое публичный DNS-сервер?

Общедоступный DNS-сервер — это сервер имен, который сетевые компьютеры могут использовать для разрешения DNS-запроса. Это может использоваться вместо (или в дополнение к) DNS-серверов, назначенных вашим интернет-провайдером. Они общедоступны, и любой может легко получить к ним доступ.

Они общедоступны, и любой может легко получить к ним доступ.

Общедоступный DNS-сервер также называется общедоступным рекурсивным сервером имен или общедоступным преобразователем DNS.

Каковы причины использования общедоступных DNS-серверов?

Даже пять лет назад DNS-серверов, назначенных интернет-провайдером, было достаточно для работы в Интернете.Со временем веб-страницы становятся более сложными.

Сегодня DNS-серверы должны выполнять несколько поисков для отображения одного веб-сайта. Это может увеличить задержку DNS-сервера и, следовательно, значительно замедлить просмотр.

Согласно YSlow, поиск DNS занимает от 20 до 120 миллисекунд.

Основными причинами использования общедоступных DNS-серверов являются

- более высокая скорость просмотра веб-страниц

- повышенная надежность и стабильность

- защита от фишинга и других вредоносных сайтов

- повышенная безопасность

- родительский контроль для защиты семьи

- обход цензуры для доступа к геоблокированному контенту

- процесс распространения DNS быстрее по сравнению с DNS-серверами интернет-провайдера

Какие общедоступные DNS-серверы являются лучшими?

Некоторые из лучших DNS-серверов:

Как и любой другой бизнес, DNS-провайдер также может отключиться. Например, Norton ConnectSafe был хорошо известным общедоступным преобразователем DNS, но прекратил свою деятельность в ноябре 2018 года. Так что знайте об этом и следите за сервисом, как только определитесь с ним.

Например, Norton ConnectSafe был хорошо известным общедоступным преобразователем DNS, но прекратил свою деятельность в ноябре 2018 года. Так что знайте об этом и следите за сервисом, как только определитесь с ним.

Скорость интернета также зависит от того, насколько близко DNS-преобразователь находится к вашему местоположению. Если ваш регион расположен рядом с точкой входа OpenDNS, то OpenDNS — лучший вариант. Если он расположен почти в 2500 милях от PoP OpenDNS, лучше использовать локальную службу DNS.

Можно ли использовать несколько DNS-серверов?

Да, вы можете смешивать DNS-серверы.Вы можете использовать Google Public DNS в качестве первичного DNS-сервера и OpenDNS в качестве вторичного DNS-сервера; это улучшит избыточность в случае отказа основного DNS-сервера.

Опасно ли изменение DNS?

Изменение текущих настроек DNS на надежный общедоступный DNS-сервер безопасно. Эти изменения являются обратимыми и полезными, они не причинят вреда вашему компьютеру или сети.

Что такое мой DNS?

Обычно ваш интернет-провайдер предоставляет DNS-сервер, который обрабатывает все DNS-запросы с вашего компьютера.

В Windows 10 откройте cmd и выполните команду « ipconfig / all». Вы увидите эту информацию перед заголовком DNS-серверов .

Чтобы изменить настройки DNS в Windows, MAC OS и Ubuntu, вы можете получить информацию отсюда.

Все инструменты — Инструменты для сети, IP, DNS и Whois от DNS Checker

Почему DNS Checker?

DNS Checker предоставляет универсальное решение для всех потребностей начальной настройки вашего веб-сайта или всякий раз, когда вы хотите перенести свой домен на новый сервер или хостинг.Наш сервис обеспечивает бесплатный поиск записей вашей системы доменных имен. Эти записи необходимы для настройки всякий раз, когда вы регистрируете новый домен или хотите перенести существующий домен на новый сервер на существующем хостинге или на новом хостинге. Эти записи, однажды введенные и сохраненные в вашем домене, распространяются на сотни и тысячи DNS-серверов по всему миру. Эти DNS-серверы собирают обновленные данные каждые несколько минут или несколько часов в зависимости от их собственной воли. Записи, обновленные DNS-серверами, автоматически распространяются среди пользователей, использующих эти DNS-серверы.Это зависит от пользователя, какой DNS-сервер они хотят использовать для своей интернет-сети. На рынке доступно множество бесплатных общедоступных DNS-серверов, которые любой может настроить в своей сети или на компьютерных устройствах.

Эти записи, однажды введенные и сохраненные в вашем домене, распространяются на сотни и тысячи DNS-серверов по всему миру. Эти DNS-серверы собирают обновленные данные каждые несколько минут или несколько часов в зависимости от их собственной воли. Записи, обновленные DNS-серверами, автоматически распространяются среди пользователей, использующих эти DNS-серверы.Это зависит от пользователя, какой DNS-сервер они хотят использовать для своей интернет-сети. На рынке доступно множество бесплатных общедоступных DNS-серверов, которые любой может настроить в своей сети или на компьютерных устройствах.

Какие инструменты предлагает DNS Checker?

DNS Checker предлагает широкий спектр инструментов, связанных с первоначальной настройкой веб-сайта, то есть после регистрации нового домена или переноса существующего домена на новый сервер. С помощью инструментов начальной настройки мы предлагаем вам бесплатную службу проверки DNS, которая сообщает вам все записи системы доменных имен, которые вы сохранили в интерфейсе вашего хостинг-провайдера, относительно вашего доменного имени.

Мы также предлагаем инструменты, связанные с IP-адресом. IP-адрес означает адрес интернет-протокола, который облегчает каждый сетевой запрос, отправленный или полученный с вашего компьютера или на него. Инструменты IP включают в себя различные поиски IP-адресов, в том числе проверку данных WHOIS об IP-адресе, будь то адрес ipv4 или ipv6. Дополнительные инструменты IP включают проверку вашего IP-адреса, назначенного вам вашим интернет-провайдером. Если вы хотите проверить физическое местоположение IP-адреса, это также возможно с помощью нашего инструмента определения местоположения IP, который мгновенно проверяет местоположение любого количества введенных IP-адресов и определяет их местоположение на карте с помощью координат широты и долготы, найденных из различные базы данных географических IP-адресов по введенному IP-адресу.

Вы также можете отследить любого отправителя электронной почты, вставив адрес источника электронной почты с помощью нашего бесплатного инструмента определения местоположения отправителя электронной почты для отслеживания местоположения исходного отправителя электронной почты.

Наши IP-инструменты содержат проверку черного списка, которая находит введенный IP-адрес в более чем 50 базах данных антиспама, чтобы проверить, внесен ли он в черный список или нет.

Как работают наши инструменты?

Мы разрабатываем инструменты с учетом удобства пользователей. Инструменты DNS запрашивают серверы для сбора различных данных из нескольких центров обработки данных в разных уголках мира.Собранные записи обрабатываются путем применения различных проверок безопасности и исправления ошибок для исправления любых ошибок в данных, а затем конечный результат отображается пользователю после завершения внутренней обработки данных. Для инструментов IP мы запрашиваем общедоступные IP-службы whois и службы геолокации, и данные, полученные от них, обрабатываются от необработанной формы до организованных блоков данных для отображения в надлежащем формате.

DNS Lookup — проверьте все записи DNS для любого домена

whatsmydns. net инструмент поиска DNS позволяет запрашивать DNS-серверы и получать мгновенные результаты.

net инструмент поиска DNS позволяет запрашивать DNS-серверы и получать мгновенные результаты.

Вы можете выполнить поиск DNS, чтобы выполнить быструю проверку DNS для всех наиболее распространенных типов записей DNS из выбранных DNS-серверов для любого доменного имени.

Ищете более понятные результаты? Используйте инструмент Global DNS Checker, чтобы проверить распространение DNS.

Что такое DNS-поиск?

Поиск DNS обычно относится к процессу преобразования легко запоминающихся имен, называемых доменными именами (например, www.google.com) в числа, называемые IP-адресами (например, 192.168.2.1).

Компьютеры используют эти номера для связи друг с другом в Интернете, но людям будет трудно запомнить эти номера, и они могут время от времени меняться, когда требуются изменения конфигурации сети.

Отличный способ поиска DNS похож на список контактов на вашем телефоне, но это особый способ, в котором есть имена всех, и они не сообщают вам их номер, и если они получат новый номер, ваш телефон автоматически обновит его. .Вам не нужно запоминать каждый из номеров своих контактов, но поиск по имени выполняется быстро и легко. Когда вы выбираете их имя, чтобы позвонить, ваш телефон автоматически использует их текущий номер телефона.

.Вам не нужно запоминать каждый из номеров своих контактов, но поиск по имени выполняется быстро и легко. Когда вы выбираете их имя, чтобы позвонить, ваш телефон автоматически использует их текущий номер телефона.

Какие типы записей DNS можно найти?

Существует много разных типов записей DNS, которые используются для разных целей, например, доменное имя www.example.com может содержать веб-сайт (запись A), отправлять и получать электронную почту (запись MX), а также использовать VoIP. сервис (запись SRV).Для настройки каждой из этих служб используются разные типы записей DNS.

Инструмент поиска DNS позволяет выполнять поиск DNS для любого доменного имени в следующих типах записей.

A Record Lookup — Адрес или записи DNS IPv4, они хранят IP-адреса для доменных имен.

Поиск записи AAAA — адрес v6 или записи DNS IPv6, такие же, как записи A, но хранят IP-адреса IPv6.

Поиск записи CAA — DNS-записи авторизации центра сертификации используются для хранения центров сертификации, которым разрешено выдавать сертификаты для домена.

Поиск записи CNAME — каноническое имя или иногда известное как записи псевдонима используются для указания на другие записи DNS. Часто используется для субдоменов, таких как www.

MX Record Lookup — DNS-записи почтового обменника используются для хранения почтовых серверов, отвечающих за обработку электронной почты для доменного имени.

Поиск записи NS — DNS-записи сервера имен хранят авторитетный сервер имен для доменного имени.

Поиск записи PTR — указатель или обратная запись DNS.Это противоположно записям DNS A или AAAA и используется для преобразования IP-адреса в имя хоста.

Поиск записи SOA — записи DNS начала авторизации хранят метаданные о доменном имени, такие как контактный адрес электронной почты администратора и время последнего изменения конфигурации DNS в домене.

SRV Record Lookup — Сервисные записи DNS хранят протокол и номера портов для сервисов, предлагаемых доменным именем, например VoIP или чат-сервер.

TXT Record Lookup — текстовые записи используются для хранения заметок в виде записей DNS, однако они обычно используются для хранения параметров конфигурации для различных служб, таких как записи SPF, которые используются для определения, каким почтовым серверам разрешено отправлять электронную почту из домена или проверочные коды. для некоторых инструментов для веб-мастеров.

Как работает поиск в DNS?

Система доменных имен (DNS) — это серия серверов, расположенных по всему миру, которые хранят информацию о конфигурации доменного имени, чтобы упростить процесс преобразования доменного имени в IP-адрес или другую информацию о конфигурации DNS. доступ к серверу.

При выполнении поиска DNS задействованы 4 различных типа DNS-серверов. У каждого типа DNS-сервера своя роль, и все они могут не требоваться при определенных обстоятельствах.

Рекурсивный преобразователь — это DNS-сервер, с которым взаимодействует ваш компьютер или устройство. Этот DNS-сервер обычно выдается вам автоматически вашим поставщиком услуг и географически расположен поблизости, чтобы возвращать результаты как можно быстрее. Этот сервер будет кэшировать данные записи DNS, чтобы ускорить будущие запросы поиска DNS.

Этот DNS-сервер обычно выдается вам автоматически вашим поставщиком услуг и географически расположен поблизости, чтобы возвращать результаты как можно быстрее. Этот сервер будет кэшировать данные записи DNS, чтобы ускорить будущие запросы поиска DNS.

Корневой сервер имен — Корневой сервер имен отвечает за возврат IP-адреса сервера имен TLD.Например, при разрешении example.com корневой сервер имен вернет IP-адрес сервера имен TLD, ответственного за доменные имена .com.

Сервер имен TLD — Сервер имен домена верхнего уровня (TLD) отвечает за возврат авторитетных серверов имен для всех доменов TLD, за которые он отвечает. Сервер доменных имен .com будет возвращать результаты для example.com, но не для example.org.

Полномочный сервер имен — это DNS-сервер для фактического хранения данных конфигурации DNS для доменного имени.

Пример потока поиска DNS

В качестве примера потока событий при выполнении поиска DNS это порядок событий, которые будут происходить, когда вы запрашиваете URL-адрес для посещения веб-сайта, такого как example. com, в вашем веб-браузере.

com, в вашем веб-браузере.

- Пользователь вводит URL-адрес example.com в свой веб-браузер.

- Компьютер пользователя отправляет запрос рекурсивному преобразователю.

- Затем рекурсивный преобразователь отправляет запрос на корневой сервер имен, который предоставляет адрес сервера имен TLD, за который отвечает.com доменные имена.

- Корневой сервер имен возвращает результат сервера имен TLD рекурсивному преобразователю.

- Рекурсивный преобразователь отправляет запрос на сервер имен TLD .com, который предоставляет адрес полномочного сервера имен, ответственного за домен example.com.

- Сервер имен TLD возвращает результат авторитетного сервера имен рекурсивному преобразователю.

- Рекурсивный преобразователь отправляет запрос, например, уполномоченному серверу имен.com, который предоставляет запрошенные записи DNS.

- Полномочный сервер имен возвращает результаты рекурсивному преобразователю.

- Рекурсивный преобразователь возвращает записи DNS, содержащие IP-адрес, в браузер.

- Браузер делает запрос прямо на IP-адрес сервера, на котором размещен веб-сайт.

Почему записи DNS кэшируются?

Когда выполняются запросы DNS, ответ включает так называемое время жизни (TTL), которое указывает количество секунд, в течение которых записи DNS должны быть кэшированы.

Кэширование обычно происходит в используемом рекурсивном преобразователе, поскольку они обычно используются многими пользователями в сети с близким географическим расстоянием. Это ускорит не только последующие запросы для пользователя, который сделал исходный запрос, но и для всех других пользователей, использующих тот же преобразователь DNS.

Кэширование записей DNS может иметь большое значение для времени ответа, поскольку часто многие официальные серверы имен расположены на другом конце света для международных пользователей, и если ваш веб-браузер может пропускать части полного процесса поиска DNS и просто получать IP-адрес доменное имя из локального кеша, тогда запрос может быть значительно ускорен.

Что такое обратный поиск DNS?

Обратный поиск в DNS противоположен обычному поиску в DNS. Вместо преобразования доменного имени в IP-адрес он преобразует IP-адрес в доменное имя. DNS-серверу потребуется запись PTR, указывающая на доменное имя.

Вы можете использовать инструмент поиска DNS для записей PTR, чтобы выполнить обратный поиск в DNS.

Как выполнить поиск в DNS?

В большинстве случаев поиск DNS — это то, о чем вам не нужно беспокоиться, так как ваша операционная система или веб-браузер выполнят это автоматически, когда вам нужно разрешить доменное имя.

Многие операционные системы включают средство поиска DNS для выполнения поиска DNS вручную для диагностики проблем. Системы Windows предоставляют инструмент командной строки под названием nslookup, а системы Linux и Mac включают мощный инструмент dig.

Использование этих инструментов командной строки может быть сложным и трудным для понимания для нетехнических специалистов, поэтому инструмент поиска DNS whatsmydns был создан, чтобы помочь быстро выполнить проверку DNS.

В качестве онлайн-альтернативы все, что вам нужно сделать, это просто ввести доменное имя, для которого вы хотите выполнить поиск DNS, и результаты будут отображаться прямо в вашем веб-браузере.Это предоставляет даже начинающим пользователям простой в использовании инструмент поиска DNS.

| A | RFC 1035 | Адресная запись | Возвращает 32-битный IPv4-адрес, наиболее часто используемый для сопоставления имен хостов с IP-адресами хоста, но он также используется для DNSBL, хранения масок подсети в RFC 1101 и т. Д. |

| AAAA | RFC 3596 | адресная запись | Возвращает 128-битный IPv6-адрес, наиболее часто используемый для сопоставления имен хостов с IP-адресами хоста. |

| AFSDB | RFC 1183 | Запись в базе данных AFS | Расположение серверов баз данных ячейки AFS. Эта запись обычно используется клиентами AFS для связи с ячейками AFS за пределами их локального домена. Подтип этой записи используется устаревшей файловой системой DCE / DFS. Подтип этой записи используется устаревшей файловой системой DCE / DFS. |

| CAA | RFC 6844 | Авторизация центра сертификации | DNS Certification Authority Authorization, ограничение допустимых центров сертификации для хоста / домена. |

| CERT | RFC 4398 | Свидетельство о регистрации | Магазины PKIX, SPKI, PGP и др. |

| CNAME | RFC 1035 | Запись канонического имени | Псевдоним одного имени для другого: поиск в DNS продолжится повторной попыткой поиска с новым именем. |

| DHCID | RFC 4701 | идентификатор DHCP | Используется вместе с опцией FQDN для DHCP. |

| DNAME | RFC 6672 | Псевдоним для имени и всех его подименов, в отличие от CNAME, который является псевдонимом только для точного имени. Как и запись CNAME, поиск в DNS продолжится повторной попыткой поиска с новым именем. | |

| DNSKEY | RFC 4034 | Запись ключа DNS | Ключевая запись, используемая в DNSSEC. Использует тот же формат, что и запись KEY. |

| DS | RFC 4034 | Подпись делегации | Запись, используемая для идентификации ключа подписи DNSSEC делегированной зоны |

| КЛЮЧ IPSECKEY | RFC 4025 | Ключ IPsec | Ключевая запись, которую можно использовать с IPsec. |

| LOC | RFC 1876 | Запись о местонахождении | Указывает географическое положение, связанное с доменным именем |

| MX | RFC 1035 RFC 7505 | Запись об обмене почтой | Сопоставляет доменное имя со списком агентов передачи сообщений для этого домена. |

| НАПТР | RFC 3403 | Указатель центра присвоения имен | Позволяет переписывать доменные имена на основе регулярных выражений, которые затем могут использоваться в качестве URI, дополнительных доменных имен для поиска и т. Д. Д. |

| NS | RFC 1035 | Запись сервера имен | Делегирует зону DNS для использования указанных полномочных серверов имен. |

| NSEC | RFC 4034 | Следующая Защищенная запись | Часть DNSSEC — используется для подтверждения того, что имя не существует.Использует тот же формат, что и (устаревшая) запись NXT. |

| NSEC3 | RFC 5155 | Следующая версия защищенной записи 3 | Расширение DNSSEC, которое позволяет доказывать отсутствие имени, не разрешая переход по зоне. |

| NSEC3PARAM | RFC 5155 | Параметры NSEC3 | Запись параметров для использования с NSEC3. |

| PTR | RFC 1035 | Запись указателя | Указатель на каноническое имя.В отличие от CNAME, обработка DNS останавливается, и возвращается только имя. Чаще всего используется для реализации обратного поиска DNS, но другие применения включают такие вещи, как DNS-SD. |

| RP | RFC 1183 | Ответственное лицо | Информация об ответственном (-ых) лице (-ах) за домен. Обычно адрес электронной почты, в котором @ заменяется на. |

| РРСИГ | RFC 4034 | Подпись DNSSEC | Подпись для набора записей, защищенного DNSSEC.Использует тот же формат, что и запись SIG. |

| SOA | RFC 1035 RFC 2308 | Начало авторитетной записи [зоны] | Задает авторитетную информацию о зоне DNS, включая первичный сервер имен, адрес электронной почты администратора домена, серийный номер домена и несколько таймеров, относящихся к обновлению зоны. |

| SRV | RFC 2782 | Сервисный локатор | Обобщенная запись местоположения службы, используемая для новых протоколов вместо создания записей для конкретных протоколов, таких как MX. |

| SSHFP | RFC 4255 | Отпечаток открытого ключа SSH | Ресурсная запись для публикации отпечатков ключей открытого хоста SSH в системе DNS, чтобы помочь в проверке подлинности хоста. RFC 6594 определяет ключи SSH ECC и хэши SHA-256. Дополнительные сведения см. В реестре параметров IANA SSHFP RR. RFC 6594 определяет ключи SSH ECC и хэши SHA-256. Дополнительные сведения см. В реестре параметров IANA SSHFP RR. |

| TLSA | RFC 6698 | Ассоциация сертификатов TLSA | Рекорд для DANE.RFC 6698 определяет: «Ресурсная запись TLSA DNS используется для связывания сертификата сервера TLS или открытого ключа с доменным именем, в котором находится запись, таким образом формируя« ассоциацию сертификата TLSA »». |

| TXT | RFC 1035 | Текстовая запись | Первоначально для произвольного удобочитаемого текста в записи DNS. Однако с начала 1990-х годов эта запись чаще содержит машиночитаемые данные, например, указанные в RFC 1464, гибком шифровании, структуре политики отправителя, DKIM, DMARC, DNS-SD и т. Д. |

| URI | RFC 7553 | Универсальный идентификатор ресурса | Может использоваться для публикации сопоставлений имен хостов с URI. |

Распространение DNS — Объяснение — Домены

Это руководство поможет вам получить общую информацию о распространении DNS и даст вам ответы на следующие вопросы: 1. Что такое распространение DNS?

Что такое распространение DNS?

2. Почему это занимает до 72 часов?

3.Как можно пройти распространение DNS?

4. Как проверить, завершилось ли распространение DNS за вас?

1. Что такое распространение DNS?

При обновлении серверов имен для домена может потребоваться до 24-48 часов , чтобы изменения вступили в силу. Этот период называется DNS-распространение .

Другими словами, это период времени, в течение которого узлы ISP (интернет-провайдеров) по всему миру обновляют свои кеши новой информацией DNS вашего домена.

Из-за кешей DNS разных уровней после смены серверов имен некоторые из ваших посетителей могут еще какое-то время перенаправляться на ваш старый сервер, в то время как другие могут видеть веб-сайт с нового сервера вскоре после изменения.

2. Почему это занимает до 72 часов?

Представим, что вы живете в Бари, Италия, и только что сменили серверы имен для своего домена, который размещен в Фениксе, США.

Когда вы открываете свой домен в веб-браузере, ваш запрос не направляется напрямую на сервер хостинга, он должен сначала пройти через несколько узлов интернет-провайдера.Итак, ваш компьютер запускается с проверки локального кеша DNS, а затем запрос отправляется вашему местному провайдеру Bari. Оттуда запрос отправляется вышестоящему провайдеру в Риме, Италия, а затем подключается к провайдеру в Гамбурге, Германия. После этого запрос отправляется в первую точку приема в США — Нью-Йорк, штат Нью-Йорк и, в конечном итоге, Интернет-провайдеру в Фениксе, штат Аризона. Вот пример трассировки запроса — количество узлов интернет-провайдера и их расположение будут различаться в каждом конкретном случае:

Каждый из узлов ISP проверяет свой собственный кэш, чтобы узнать, содержит ли он информацию DNS домена.Если его нет, он ищет его и сохраняет, чтобы в следующий раз ускорить загрузку и уменьшить трафик.

Вот почему новые серверы имен не будут распространяться немедленно — у интернет-провайдеров разные интервалы обновления кеша, поэтому некоторые из них все еще будут иметь старую информацию DNS в памяти.

ПРИМЕЧАНИЕ. , чтобы убедиться, что это не кэш вашего компьютера, который содержит устаревшую информацию, мы рекомендуем очистить кеш вашего браузера и очистить кеш DNS после изменения DNS.

3. Как можно пройти распространение DNS?

Есть три основных метода , которые позволят вам передать распространение DNS.

Если вы НЕ изменили серверы имен и не хотите, чтобы они распространялись так долго, есть способ уменьшить время распространения. Вам нужно сделать две простые вещи:

1. Укажите свой домен на IP-адрес назначения с помощью записи A на стороне текущего DNS-провайдера, установив минимальный TTL («Время жизни» — время распространения) для этой записи, например, 300 секунд (5 минут).

2. После обновления записи подождите 30 минут и измените серверы имен для вашего домена.

В результате ваш домен будет разрешен на ваш предыдущий хост с мест, где распространение еще не было завершено, и на новый — с мест, где он уже прошел. Таким образом вы сможете избежать простоев, поскольку оба хоста покажут вам один и тот же результат — ваш новый веб-сайт.

Таким образом вы сможете избежать простоев, поскольку оба хоста покажут вам один и тот же результат — ваш новый веб-сайт.

Если вы уже изменили серверов имен, общедоступные инструменты DNS Google могут помочь вам увидеть ваш веб-сайт в Интернете.Вот шаги, которые необходимо выполнить:

1. Настройте общедоступные DNS-серверы Google, следуя этим инструкциям.

2. После этого очистите кеш браузера, следуя инструкциям в этом руководстве, и очистите локальный кеш DNS.

3. Кроме того, вы можете использовать инструмент Google Flush Cache и очистить NS и A записи для своего доменного имени:

Если вы по-прежнему получаете устаревшую информацию на своем веб-сайте, вы можете отредактировать файл «hosts» на своем компьютере, в результате чего домен будет преобразован в новый IP-адрес.После добавления записей вы сможете проверить свой веб-сайт, набрав его имя в браузере.

Основным недостатком этого метода является то, что только вы сможете работать на своем веб-сайте в новом месте, другие пользователи могут по-прежнему видеть и использовать ваш веб-сайт, работая со старого сервера.

ПРИМЕЧАНИЕ. не забудьте удалить записи, добавленные в файл «hosts», через 48 часов, когда серверы имен будут полностью распространены.

Также можно проверить содержимое вашего веб-сайта во время распространения DNS с помощью прокси-сервисов (например, этого), которые позволят вам получить доступ к веб-сайтам анонимно.

4. Как проверить, завершилось ли распространение DNS за вас?

Нет однозначного способа узнать, когда распространение завершено для вас, поскольку это зависит от трех факторов: TTL, вашего интернет-провайдера и географического положения. Однако вы можете использовать онлайн-средства проверки DNS, чтобы отслеживать, распространяется ли информация о записи DNS на несколько серверов имен, расположенных в разных частях мира.

DNS Checker предоставляет бесплатную службу поиска DNS для проверки записей DNS домена по случайно выбранному списку DNS-серверов в разных уголках мира.В результате вы получите данные DNS, собранные из всех мест, подтверждающие, распространяется ли веб-сайт полностью по всему миру или нет.

Вот список самых популярных средств проверки DNS:

App Synthetic Monitor

G Suite Toolbox

Есть другой способ проверить, завершено ли распространение DNS за вас. Вам необходимо запустить одну из следующих команд со своего ПК, ноутбука или другого устройства:

nslookup

traceroute

ping

Из результатов нам нужно знать IP-адрес, на который разрешен ваш домен.Если это IP-адрес нового сервера, возможно, распространение DNS для вас завершено. Если IP-адрес принадлежит старому серверу, вам нужно дождаться завершения распространения DNS.

Ниже вы можете найти примеры, как найти этот IP-адрес.

Если вы пользователь Windows OS , выполните следующие действия:

1. Щелкните кнопку Start .

2. Щелкните Все программы > Стандартные > щелкните правой кнопкой мыши Командная строка и выберите Запуск от имени администратора :

3.В открывшемся окне введите одну из следующих команд и нажмите , введите :

nslookup yourdomain.