Как сменить DNS-сервер на Windows, macOS, Android и iOS

Чаще всего DNS-сервер, предоставляемый провайдером, справляется со своими задачами. Но иногда возникают проблемы:

- Перестают грузиться некоторые сайты.

- Доступ к контенту блокируется по географическим причинам.

- На сервере провайдера нет надёжной защиты.

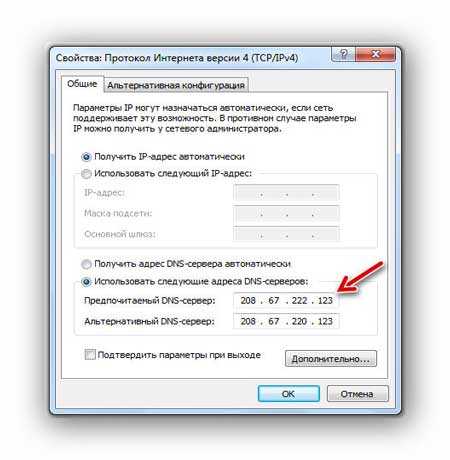

И тут рекомендуется воспользоваться сторонними сервисами. Самые популярные — Google Public DNS и OpenDNS. Google Public DNS обеспечит стабильную загрузку сайтов. OpenDNS, кроме этого, может предложить расширенную функциональность: встроенный фильтр, защиту от фишинга и функцию родительского контроля. Для этого надо зарегистрироваться.

Смена DNS-сервера на Windows

Если у вас Windows 10, кликните правой кнопкой мыши по значку соединения и выберите «Параметры сети и интернет».

Прокрутив страницу вниз, откройте «Центр управления сетями и общим доступом».

Если у вас Windows 7, 8, 8.1, так же нажмите правой кнопкой на значок сети и сразу выберите «Центр управления сетями и общим доступом». Последующие действия одинаковы для всех версий Windows.

Последующие действия одинаковы для всех версий Windows.

Вам нужно попасть в меню «Изменение параметров адаптера».

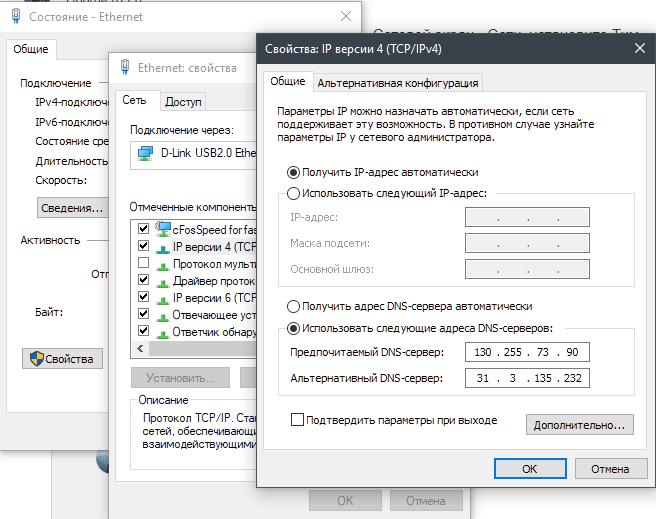

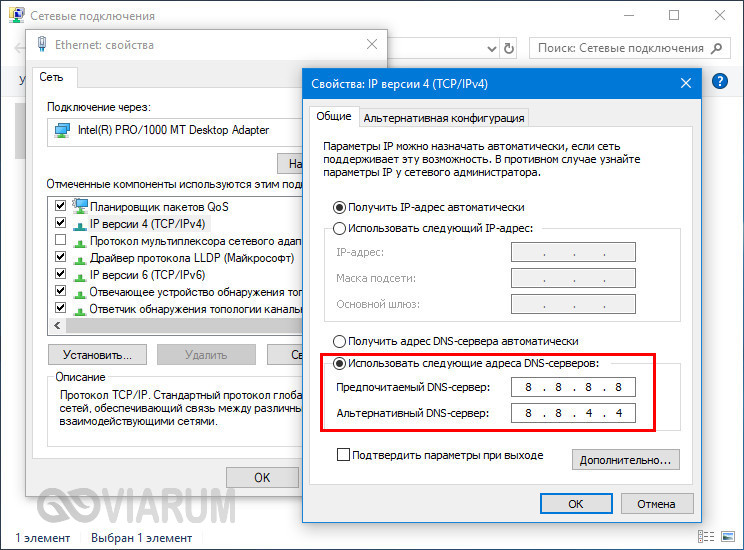

Кликните правой кнопкой по нужному сетевому соединению и перейдите в его свойства. Выберите «IP версии 4», нажмите на кнопку «Свойства».

Поменяйте галочку на «Использовать следующие адреса DNS-серверов» и пропишите новые параметры. Для Google Public DNS это будут 8.8.8.8 и 8.8.4.4. Для OpenDNS — 208.67.222.222 и 208.67.220.220.

Смена DNS-сервера на macOS

Зайдите в системные настройки и кликните на иконку «Сеть». Далее выберите карточку вашей сети слева — в большинстве случаев это будет Wi-Fi. Нажмите на кнопку «Дополнительно».

Когда вы попадёте в дополнительные настройки, откройте мини-вкладку DNS. Там вы сможете добавить новый адрес сервера в список. Если увидите запись, выделенную серым цветом, просто не обращайте на неё внимания и кликните по кнопке «+» в колонке DNS-серверы, чтобы добавить новую запись.

Если вы хотите использовать серверы Google Public DNS, нужно добавить две новые записи в список DNS-серверов: 8. 8.8.8 и 8.8.4.4. Если вам больше нравится OpenDNS, используйте эти два адреса: 208.67.222.222 и 208.67.220.220.

8.8.8 и 8.8.4.4. Если вам больше нравится OpenDNS, используйте эти два адреса: 208.67.222.222 и 208.67.220.220.

Смена DNS-сервера на Android

Зайдите в настройки Wi-Fi на своём телефоне. Длинным нажатием выберите нужное подключение и в появившемся меню выберите «Изменить сеть».

Затем нажмите «Дополнительно» и в пункте «Настройки IP» выберите «Статический».

Остаётся ввести адреса в поля DNS1 и DNS2. Для Google Public DNS это 8.8.8.8 и 8.8.4.4, для OpenDNS — 208.67.222.222 и 208.67.220.220.

Смена DNS-сервера на iOS

Зайдите в настройки Wi-Fi на своём устройстве и нажмите на синий кружок с буквой i рядом с нужным подключением.

Затем в строке DNS введите адрес сервера. Выберите один из адресов Google Public DNS (8.8.8.8 или 8.8.4.4) или OpenDNS (208.67.222.222 или 208.67.220.220).

Вот и всё! Сменить DNS оказалось просто и быстро. Можете наслаждаться стабильным интернет-соединением.

Читайте также:

Как прописать DNS-серверы для домена?

- Главная

- ->

- Материалы

- ->

- Как прописать DNS-серверы для домена?

Reg. ru: домены и хостинг

ru: домены и хостинг

Крупнейший регистратор и хостинг-провайдер в России.

Более 2 миллионов доменных имен на обслуживании.

Продвижение, почта для домена, решения для бизнеса.

Более 700 тыс. клиентов по всему миру уже сделали свой выбор.

Перейти на сайт->

Бесплатный Курс «Практика HTML5 и CSS3»

Освойте бесплатно пошаговый видеокурс

по основам адаптивной верстки

на HTML5 и CSS3 с полного нуля.

Начать->

Фреймворк Bootstrap: быстрая адаптивная вёрстка

Пошаговый видеокурс по основам адаптивной верстки в фреймворке Bootstrap.

Научитесь верстать просто, быстро и качественно, используя мощный и практичный инструмент.

Верстайте на заказ и получайте деньги.

Получить в подарок->

Хотите освоить CMS WordPress?

Получите уроки по дизайну и верстке сайта на WordPress.

Научитесь работать с темами и нарезать макет.

Бесплатный видеокурс по рисованию дизайна сайта, его верстке и установке на CMS WordPress!

Получить в подарок->

*Наведите курсор мыши для приостановки прокрутки.

Назад Вперед

Как прописать DNS-серверы для домена?

Как только вы купите доменное имя для своего сайта, перед вами встанет следующая задача. Нужно прописать для вашего домена так называемые DNS-серверы.

Нужно прописать для вашего домена так называемые DNS-серверы.

Не знаю, как вы, а я люблю хотя бы примерно понимать, что я делаю, поэтому перед описанием того, где и как нужно указать DNS-серверы, я скажу пару слов о технической подоплеке.

Что такое вообще DNS?

DNS — это специальная система доменных имен (Domain Name System). Представляет она собой распределенную компьютерную сеть для получения информации о доменах.

Одна из основных задача данной системы — это получение IP-адреса по доменному имени. Суть в том, что за адресами, которые мы видим в адресной строке браузера кроются наборы цифр — так называемые IP-адреса.

Да и вообще, каждый компьютер, подключенный к сети, имеет свой адрес, например: 213.87.148.89. Точно в таком же формате представлены и адреса сайтов (будь то ваш блог или сайт Яндекса).

Очевидно, что для конечных пользователей будет не очень удобно ориентироваться, если в качестве адресов они будут видеть подобные наборы цифр, разделенные точками.

Именно для этой цели и была создана система DNS, которая переводит IP-адреса в более удобочитаемые адреса, позволяя нам регистрировать состоящие из букв домены с осмысленными названиями, которые легко запомнить и удобно использовать.

От понятия DNS мы плавно переходим к понятию NS-сервера.

Поскольку количество доменов в сети просто огромно, технически почти невозможно реализовать хранение всей необходимой информации в рамках какого-то одного сервера или даже системы.

Решением данного вопроса послужило само строение сети Интернет. Поскольку она состоит из множества более мелких подсетей, было принято решение «поделить» базу данных, хранящую все сопоставления IP-адресов и доменных имен между этими подсетями.

Так вот, сервер, который хранит информацию о соответствии доменных имен определенным IP-адресам в конкретной подсети, называется NS-сервером. Расшифровывается данная аббревиатура как Именной Сервер (Name Server).

Ну что ж, теперь, после краткого обзора двух основных понятий, можно разобраться с тем, что нужно сделать вам, чтобы ваш сайт работал как полагается.

Я рассмотрю эту процедуру на примере регистратора и хостера Reg.ru.

Все достаточно просто, а скриншоты и вовсе не дадут вам «заблудиться» в настройках.

Перво-наперво, конечно же, логинимся и заходим в раздел «Мои домены».

Вы окажетесь на странице, где будут перечислены ваши домены и другие услуги. Кликните по тому домену, для которого вы хотите прописать DNS-серверы.

Откроется страница управления конкретным доменом, на которой вам нужно выбрать в правой части экрана опцию «DNS-серверы».

Здесь у вас появляется выбор. Зависит он от того, планируете ли вы использовать хостинг той же компании, в которой зарегистрировали доменное имя.

Сразу скажу, что это возможно не всегда, но в случае с reg.ru вполне реально.

Теперь чуть подробнее об этом моменте.

Допустим, вы приобрели в какой-то компании именно услуги хостинга (т. е. размещения сайта), однако домен зарегистрировали через другую компанию.

Хостеров гораздо больше, чем регистраторов доменных имен, и далеко не все хостинг-компании являются регистраторами и могут без посредников зарегистрировать для вас домен.

Поэтому такая ситуация вполне возможна. Вы выбрали себе регистратора, а сайт разместили у хостера, который никак с этим регистратором не связан.

В этом случае картина будет примерно такой:

В полях NS1 и NS2 вы должны будете прописать те NS-сервера, которые вам предоставит служба поддержки вашего хостера. Регистратор их знать не может, поэтому не нужно мучить его соответствующими вопросами.

Как видите, на скриншоте, мы указываем некие гипотетические адреса (они будут абсолютно разные для разных хостинг-провайдеров) и не ставим никаких галочек.

Другой вариант еще проще.

Если хостинга у вас нет и вы будете использовать хостинг, предоставляемый регистратором (это бывает достаточно часто), то вам нужно просто отметить галочкой поле «Использовать сервера регистратора — бесплатно»

Как только галочка будет выбрана, в полях NS1 и NS2 будут автоматически проставлены адреса, выданные вам регистратором.

Также обратите внимание, что ни в первом, ни во втором случае мы не указываем IP-адреса. Это необязательно, и я пока не видел исключений.

После того, как вы определитесь с подходящим вам вариантом и укажете нужные серверы, нажимайте на кнопку «Изменить» и увидите уведомление о том, что ваш сайт будет доступен через определенное время (от 2-3 часов до 2 суток).

Это время необходимо для того, чтобы информация о новом сопоставлении доменного имени и IP-адреса была передана с NS-серверов в систему DNS. Говорят еще, что должно произойти обновление информации на DNS.

Теперь остается только ждать и периодически проверять доступность вашего домена. Сделать это можно все там же — на reg.ru, вбив в специальное поле в верхней части страницы имя своего домена и нажав кнопку «Whois».

После ее нажатия вы окажетесь на странице с информацией о домене, после чего вам нужно будет выбрать вкладку «Работоспособность сайта» и теперь уже нажать на кнопку «Проверить».

Если информация на DNS уже обновилась, то вы увидите примерно такую картину:

Нас интересует, как вы поняли, информация о статусе сайта. Как только все будет в порядке, вы увидите, что «Сайт работает».

На этом наша основная задача выполнена, а дальше (при необходимости) можно уже настраивать дополнительные моменты (такие как записи для почты и хостинга и др.), перейдя по ссылке «Управление зоной».

Доступные операции указаны в колонке справа.

Помимо этого, после настройки DNS-серверов, в панели управления вы сможете воспользоваться целым рядом других услуг, предоставляемых reg. ru:

ru:

— Защита от СПАМа;

— SSL-сертификат для сайта;

— Защита от DDOS-атак и т.д.

Порядок. Можно считать, что с вопросом прописывания DNS-серверов в интерфейсе

Ниже вы можете посмотреть почти то же самое в видеосправке.

До связи!

С уважением, Дмитрий Науменко.

Понравился материал и хотите отблагодарить?

Просто поделитесь с друзьями и коллегами!

Смотрите также:

Наверх

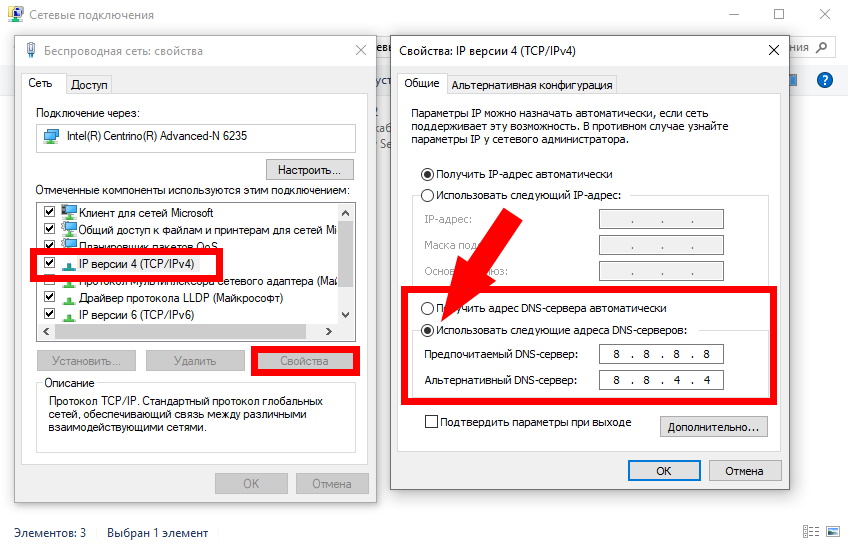

Как изменить DNS сервер в Windows 10, 8.1 и Windows 7

windows | для начинающих | интернет

При появлении проблем с открытием сайтов, таких как ERR_NAME_NOT_RESOLVED и многих других одно из первых рекомендуемых действий изменить DNS сервер в свойствах подключения Windows. Использование другого сервера может работать быстрее (и точнее) чем DNS сервер вашего провайдера, ускоряя тем самым загрузку страниц. Также некоторые серверы предоставляют функции фильтрации нежелательного трафика.

Использование другого сервера может работать быстрее (и точнее) чем DNS сервер вашего провайдера, ускоряя тем самым загрузку страниц. Также некоторые серверы предоставляют функции фильтрации нежелательного трафика.

В этой инструкции подробно о том, как изменить DNS-сервер в Windows 10, 8.1 и Windows 7 — один универсальный метод для всех указанных систем и один дополнительный, только для Windows 10. Также в статье приведены популярные быстрые и безопасные DNS-серверы.

Изменение DNS сервера в Windows

Если вам требуется изменить DNS-сервер в Windows 10, 8.1 или Windows 7 используйте следующие шаги, которые подойдут для всех указанных версий ОС:

- Нажмите клавиши Win+R на клавиатуре, введите ncpa.cpl в окно «Выполнить» и нажмите Enter.

- В открывшемся окне нажмите правой кнопкой мыши по подключению, используемое для доступа в Интернет и выберите пункт «Свойства» в контекстном меню.

- В списке компонентов подключения выберите «IP версии 4» или «TCP/IPv4» и нажмите кнопку «Свойства».

- Установите отметку «Использовать следующие адреса DNS-серверов» и укажите нужные адреса.

- Примените настройки кнопкой Ок.

- При необходимости (обычно таковая отсутствует) измените аналогичным образом DNS для IP версии 6.

После изменения параметров DNS не обязательно, но желательно сбросить кэш DNS.

На этом процесс будет завершен, а при открытии сайтов в Интернете у вас будет использоваться заданный вами адрес DNS-сервера.

Еще один способ изменить DNS сервер в Windows 10

В Windows 10 присутствует дополнительный метод изменения DNS-сервера для Интернет-подключения:

- Зайдите в Параметры — Сеть и Интернет, слева выберите тип подключения (Ethernet, Wi-Fi), для которого нужно выполнить изменение.

- Нажмите по имени активной сети.

- Пролистайте следующую страницу вниз до раздела «Параметры IP» и нажмите кнопку «Редактировать».

- Вместо «Автоматически» установите «Вручную».

- Включите IPv4, пролистайте вниз и установите желаемые параметры предпочитаемого и дополнительного DNS сервера, сохраните настройки.

- При необходимости, задайте DNS для IPv6 (обычно не требуется).

Также, как и в предыдущем случае, желательно очистить кэш DNS после применения настроек.

Адреса популярных DNS-серверов

Многие известные Интернет-компании предоставляют доступ к своим DNS-серверам: вы можете ввести их в параметрах, и они будут использоваться вашим подключением. Среди популярных DNS-серверов:

- Google — 8.8.8.8 и 8.8.4.4 (для IP версии 4), 2001:4860:4860::8888 и 2001:4860:4860::8844 (IP версии 6).

- Яндекс — 77.88.8.8 и 77.88.8.1 (Яндекс также предоставляет дополнительные возможности для своих DNS, подробнее можно прочесть на странице dns.yandex.ru).

- Cloudflare — 1.1.1.1 и 1.0.0.1 (IPv4), 2606:4700:4700::1111 и 2606:4700:4700::1001 (IPv6).

Видео инструкция

Надеюсь, в вашем случае все сработало. Если вы решили сменить DNS-сервер из-за каких-либо ошибок при открытии сайтов, рекомендую попробовать ввести текст ошибки в поиск на этом сайте: возможно, у меня есть решение для вашей проблемы.

А вдруг и это будет интересно:

Рекомендации для параметров клиента системы доменных имен (DNS) — Windows Server

- Чтение занимает 7 мин

В этой статье

В этой статье описываются наилучшие методы настройки параметров клиента системы доменных имен (DNS). Рекомендации в этой статье посвящены установке сред Windows 2000 Server или Windows Server 2003, в которых ранее не было определенной инфраструктуры DNS.

Рекомендации в этой статье посвящены установке сред Windows 2000 Server или Windows Server 2003, в которых ранее не было определенной инфраструктуры DNS.

Оригинальная версия продукта: Windows Server 2012 R2

Исходный номер КБ: 825036

Контроллер домена с установленным DNS

На контроллере домена, который также выступает в качестве DNS-сервера, Корпорация Майкрософт рекомендует настроить параметры клиента DNS-контроллера домена в соответствии с этими спецификациями:

Если сервер является первым и единственным контроллером домена, который вы устанавливаете в домене, а сервер выполняет DNS, настройте параметры клиента DNS, чтобы указать IP-адрес этого первого сервера. Например, необходимо настроить параметры клиента DNS, чтобы указать на себя. Не перечислять другие DNS-серверы, пока в этом домене не будет размещен другой контроллер домена.

Во время процесса DCPromo необходимо настроить дополнительные контроллеры домена, чтобы указать на другой контроллер домена, который работает с DNS в домене и на сайте, и в котором размещено пространство имен домена, в котором установлен новый контроллер домена.

или при использовании 3-й стороной DNS на DNS-сервере, на котором размещена зона для домена Active Directory dc. Не настраивать контроллер домена для использования собственной службы DNS для разрешения имен до тех пор, пока вы не убедились в том, что репликация Active Directory входящие и исходящие не функционирует и будет работать в срок. Невыполнение этого может привести к DNS «Острова».

или при использовании 3-й стороной DNS на DNS-сервере, на котором размещена зона для домена Active Directory dc. Не настраивать контроллер домена для использования собственной службы DNS для разрешения имен до тех пор, пока вы не убедились в том, что репликация Active Directory входящие и исходящие не функционирует и будет работать в срок. Невыполнение этого может привести к DNS «Острова».

Дополнительные сведения о связанной теме нажмите на следующий номер статьи, чтобы просмотреть статью в базе знаний Майкрософт:DNS Server 275278 становится островом, когда контроллер домена указывает на себя для

_msdcs.ForestDnsNameдоменаПосле успешного завершения репликации DNS может быть настроен на каждом контроллере домена двумя способами в зависимости от требований среды. Параметры конфигурации:

- Настройте предпочтительный DNS-сервер в свойствах TCP/IP на каждом контроллере домена, чтобы использовать себя в качестве основного DNS Server.

- Преимущества.

Гарантирует, что запросы DNS, возникающие из контроллера домена, будут разрешены локально, если это возможно. Свести к минимуму влияние DNS-запросов контроллера домена на сеть.

Гарантирует, что запросы DNS, возникающие из контроллера домена, будут разрешены локально, если это возможно. Свести к минимуму влияние DNS-запросов контроллера домена на сеть. - Недостатки. В зависимости от репликации Active Directory для обеспечения того, чтобы зона DNS была в курсе. Длительные сбои репликации могут привести к неполному набору записей в зоне.

- Преимущества.

- Настройте все контроллеры домена, чтобы использовать централизованный DNS-сервер в качестве предпочтительного DNS Server.

- Преимущества:

- Минимизирует зависимость от репликации Active Directory для обновлений зон DNS записей локатора контроллера домена. Он включает более быстрое обнаружение новых или обновленных записей локатора контроллера домена, так как время задержки репликации не является проблемой.

- Предоставляет один авторитетный DNS-сервер, который может быть полезен при устранении неполадок с репликацией Active Directory

- Недостатки:

- Будет более активно использовать сеть для решения запросов DNS, возникающих из контроллера домена

- Разрешение имен DNS может зависеть от стабильности сети.

Потеря подключения к предпочтительному DNS-серверу приведет к неспособности разрешить запросы DNS от контроллера домена. Это может привести к очевидной потере подключения даже к расположениям, которые не являются в потерянном сегменте сети.

Потеря подключения к предпочтительному DNS-серверу приведет к неспособности разрешить запросы DNS от контроллера домена. Это может привести к очевидной потере подключения даже к расположениям, которые не являются в потерянном сегменте сети.

- Преимущества:

- Настройте предпочтительный DNS-сервер в свойствах TCP/IP на каждом контроллере домена, чтобы использовать себя в качестве основного DNS Server.

Возможно сочетание этих двух стратегий с удаленным DNS-сервером в качестве предпочтительного DNS-сервера, а локальный контроллер домена — альтернативным (или наоборот). Хотя эта стратегия имеет множество преимуществ, перед изменением конфигурации необходимо учитывать некоторые факторы:

- Клиент DNS не использует каждый из DNS-серверов, перечисленных в конфигурации TCP/IP для каждого запроса. По умолчанию при запуске клиент DNS будет пытаться использовать сервер в записи предпочитаемого DNS-сервера. Если этот сервер не отвечает по какой-либо причине, клиент DNS перейдет на сервер, указанный в альтернативной записи DNS-сервера. Клиент DNS будет продолжать использовать этот альтернативный DNS-сервер до тех пор, пока:

- Он не отвечает на запрос DNS или:

- Значение ServerPriorityTimeLimit достигается (15 минут по умолчанию).

- Клиент DNS не использует каждый из DNS-серверов, перечисленных в конфигурации TCP/IP для каждого запроса. По умолчанию при запуске клиент DNS будет пытаться использовать сервер в записи предпочитаемого DNS-сервера. Если этот сервер не отвечает по какой-либо причине, клиент DNS перейдет на сервер, указанный в альтернативной записи DNS-сервера. Клиент DNS будет продолжать использовать этот альтернативный DNS-сервер до тех пор, пока:

Примечание

Только невыполнение ответа приведет к тому, что клиент DNS переключает предпочтительные DNS-серверы; Получение достоверного, но неправильного ответа не вызывает попытку клиента DNS на другом сервере. В результате настройка контроллера домена с собой и другим DNS-сервером в качестве предпочтительных и альтернативных серверов помогает гарантировать, что ответ получен, но не гарантирует точность этого ответа. Сбои обновления записей DNS на обоих серверах могут привести к несогласованному разрешению имен.

- Не настраивайте параметры клиента DNS на контроллерах домена, чтобы указать на DNS-серверы поставщика интернет-услуг (ISP). Если настроить параметры DNS-клиентов, чтобы указать на DNS-серверы вашего isP, служба Netlogon на контроллерах домена не регистрирует правильные записи для службы каталогов Active Directory. С помощью этих записей другие контроллеры домена и компьютеры могут находить сведения, связанные с Active Directory.

Контроллер домена должен зарегистрировать свои записи на своем DNS-сервере.

Контроллер домена должен зарегистрировать свои записи на своем DNS-сервере.

Чтобы перенаправление внешних запросов DNS, добавьте DNS-серверы isP в качестве DNS-переадверщиков в консоль управления DNS. Если не настроены переадверщики, используйте серверы корневых подсказок по умолчанию. В обоих случаях, если вы хотите, чтобы внутренний DNS-сервер переадновится на сервер DNS в Интернете, необходимо также удалить корневой «». (также известная как зона «точка») в консоли управления DNS в папке Зоны forward Lookup.

- Если контроллер домена, на котором размещенА DNS, установлено несколько сетевых адаптеров, необходимо отключить один адаптер для регистрации имен DNS.

Дополнительные сведения о том, как правильно настроить DNS в этой ситуации, щелкните следующий номер статьи, чтобы просмотреть статью в базе знаний Майкрософт:

292822 Проблемы с разрешением имен и подключением на сервере маршрутов и удаленного доступа, который также выполняет DNS или WINS

Чтобы проверить параметры клиента DNS-контроллера домена, введите следующую команду в командной подсказке, чтобы просмотреть сведения о конфигурации ip-протокола Интернета: ipconfig /all

Чтобы изменить конфигурацию клиента DNS контроллера домена, выполните следующие действия:

Щелкните правой кнопкой мыши Мои сетевые места, а затем выберите Свойства.

Щелкните правой кнопкой мыши локальное подключение к области, а затем выберите Свойства.

Выберите протокол Интернета (TCP/IP) и выберите свойства.

Выберите Расширенный, а затем выберите вкладку DNS. Чтобы настроить данные DNS, выполните следующие действия:

- В DNS-серверах в порядке использования добавьте рекомендуемые DNS-серверные адреса.

- Если параметр Для разрешения неквалифицированных имен задан для приложения этих суффиксов DNS (в порядке), Корпорация Майкрософт рекомендует сначала указать доменное имя Active Directory DNS (в верхней части).

- Убедитесь, что Суффикс DNS для этого параметра подключения такой же, как доменное имя Active Directory.

- Убедитесь, что выбраны адреса этого подключения в поле DNS.

- Выберите ОК три раза.

При изменении параметров клиента DNS необходимо очистить кэш разрешения DNS и зарегистрировать записи ресурсов DNS. Чтобы очистить кэш разрешения DNS, введите следующую команду в командной подсказке:

ipconfig /flushdns

Чтобы зарегистрировать записи ресурсов DNS, введите следующую команду по командной подсказке:ipconfig /registerdnsЧтобы подтвердить правильность записей DNS в базе данных DNS, запустите консоль управления DNS. Должна быть запись для имени компьютера. (Эта запись хостов — запись «A» в расширенных представлениях.) Также должна быть запись Start of Authority (SOA) и запись Name Server (NS), которая указывает на контроллер домена.

Контроллер домена без установки DNS

Если вы не используете DNS, интегрированный в Active Directory, и у вас есть контроллеры домена, которые не установлены DNS, Корпорация Майкрософт рекомендует настроить параметры клиента DNS в соответствии с этими спецификациями:

- Настройте параметры клиента DNS на контроллере домена, чтобы указать на DNS-сервер, который является авторитетным для зоны, соответствующей домену, в котором компьютер является участником.

Локальный первичный и вторичный DNS-сервер предпочтительнее из-за соображений трафика широкой сети (WAN).

- Если отсутствует локальный DNS-сервер, указать на DNS-сервер, доступный по надежной ссылке WAN. Надежность определяется временем и пропускной способностью.

- Не настраивайте параметры клиента DNS на контроллерах домена, чтобы указать на DNS-серверы вашего isP. Вместо этого внутренний DNS-сервер должен переадружать на DNS-серверы isP для разрешения внешних имен.

Серверы членов Windows 2000 Server и Windows Server 2003

На серверах членов Windows 2000 Server и Windows Server 2003 Корпорация Майкрософт рекомендует настроить параметры клиентов DNS в соответствии с этими спецификациями:

- Настройте основные и вторичные параметры клиентов DNS, чтобы указать на локальные первичные и вторичные DNS-серверы (если доступны локальные DNS-серверы), на которые размещена зона DNS для домена Active Directory компьютера.

- Если локальных DNS-серверов нет, указать на DNS-сервер для домена Active Directory этого компьютера, который можно связать с помощью надежной WAN-ссылки.

Надежность определяется временем и пропускной способностью.

Надежность определяется временем и пропускной способностью. - Не настраивайте параметры клиентских DNS для указать на DNS-серверы вашего isP. В этом случае могут возникнуть проблемы при попытке присоединиться к серверу На основе Windows 2000 или Windows Server 2003 в домен или при попытке войти в домен с этого компьютера. Вместо этого внутренний DNS-сервер должен переадружать на DNS-серверы isP для разрешения внешних имен.

Серверы Windows 2000 Server и Windows Server 2003, не в составе

- Если у вас есть серверы, которые не настроены на то, чтобы быть частью домена, вы можете настроить их на использование DNS-серверов, интегрированных в Active Directory, в качестве основных и вторичных DNS-серверов. Если в вашей среде есть серверы, не в составе, которые используют DNS, интегрированные в Active Directory, они динамически не регистрируют свои DNS-записи в зону, настроенную для приемки только безопасных обновлений.

- Если вы не используете DNS, интегрированный в Active Directory, и хотите настроить серверы, не входящего в состав, для внутреннего и внешнего разрешения DNS, настройте параметры клиента DNS, чтобы указать на внутренний DNS-сервер, который передается в Интернет.

- Если требуется только разрешение имен DNS в Интернете, можно настроить параметры клиента DNS на серверах, не входящего в состав, чтобы указать на DNS-серверы провайдера.

DNS 8.8.8.8 — что это такое и стоит ли прописывать?!

Последнее время я часто советую пользователям при возникновении проблем с доступом в Интернет прописать у себя в настройках сетевой платы такие адреса DNS-серверов — 8.8.8.8 и 8.8.4.4. Этот совет, конечно, актуален только в том случае когда Ваш роутер нормально подключается к сети провайдера и выходи в Интернет, но у Вас на компьютере не открываются странички. Соответственно многих пользователей интересует — что же это за сервера такие? И вообще стоит их прописывать или нет? Давайте вместе разберемся.

ДНС-серверы 8.8.8.8 и 8.8.4.4 — это публичные серверы DNS от Google (Google Public DNS) — альтернативные DNS-серверы с закрытым исходным кодом, которые разработаны и поддерживаются корпорацией Google.

Помимо IP-адресов TCP/IPv4, публичные DNS-серверы Google имеют ещё и IPv6 адреса, которые в скором времени станут очень актуальными:

2001:4860:4860::8888

2001:4860:4860::8844

Что из себя представляют ДНС-серверы Google мы выяснили, теперь давайте разберемся когда и зачем их надо прописывать.

Не секрет, что у Интернет-провайдеров к которым мы подключены, DNS-серверы нередко глючат. И такое случается не только с мелкими провайдерами — этим грешат и крупные операторы связи. Причиной сбоев работы могут быть как аппаратные, так и программные причины. Но согласитесь, что нас, как абонентов, мало интересуют причины проблем с серверами провайдера. Нам нужна стабильная работа. Это первая причина использования серверов Гугл. С помощью них Вы сможете решить проблему что делать, если DNS не отвечает, не находит или вообще не работает.

Вторая причина, почему пользователи частенько прописывают у себя адреса публичных серверов — это обход примитивных блокировок сайтов провайдерами. Как наверное Вы уже знаете, последнее время Роскомнадзор частенько по требованию правообладателей стал блокировать Торрент-трекеры, Социальные сети и даже дошло до того, что заблокировали Ютуб. На настоящий момент многие провайдеры могут блокировать доступ к сайту только с помощью подмены IP-адреса сайта на своём DNS-сервере.

Независимые от провайдеров публичные серверы Google, этим не болеют, а посему позволяют успешно обойти такой вид блокировки.

Независимые от провайдеров публичные серверы Google, этим не болеют, а посему позволяют успешно обойти такой вид блокировки.Резюмирую: серверы Гугл — быстрые, бесплатные и стабильные ДНС. Прописывать хотя бы один из них однозначно стоит и сейчас я расскажу как это сделать.

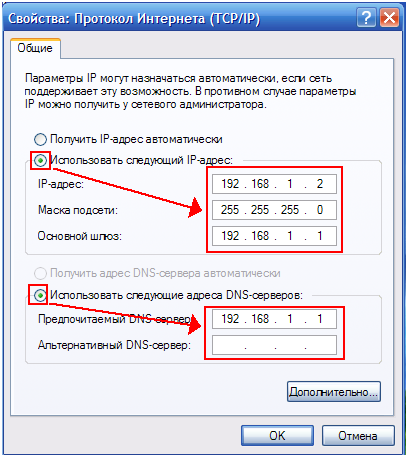

Как прописать ДНС-серверы Google на Windows 7 и Windows 8.

Для того, чтобы прописать адреc DNS в настройках сетевого подключения, вам нужно попасть в Центр управления сетями и общим доступом. Для этого в нижнем правом углу, на панели задач около часов находим значок сетевого подключения и кликаем на нем правой кнопкой:

В открывшемся меню нужно выбрать пункт «Центр управления сетями и общим доступом». Откроется вот такое окно:

Кликаем на ссылку Изменение параметров адаптера.

Примечание: В сетевые подключения операционных систем Windows 7 и Windows 8 можно зайти быстрее. Для этого надо нажать комбинацию клавиш Win+R, в строке «Открыть» прописать команду: ncpa.cpl и нажать кнопку ОК.

Теперь на сетевом подключении для которого будем прописывать альтернативный адрес, кликаем правой кнопкой мыши. В открывшемся меню выбираем пункт «Свойства»:

Затем в списке компонентов выбираем пункт «Протокол Интернета версии 4 (TCP/IPv4)» и кликаем на нем дважды левой кнопкой мыши. Откроется окно «Свойства протокола TCP/IP», в котором надо поставить галку Использовать следующие адреса DNS-серверов. Прописываем «Предпочитаемый сервер» — 8.8.8.8, а «Альтернативный сервер» — 8.8.4.4. Нажимаем кнопку ОК.

Если у Вас установлен WiFi роутер, то я бы советовал прописать так:

То есть, Предпочитаемым сервером мы прописываем IP-адрес роутера(192.168.1.1 или 192.168.0.1), а в поле Альтернативного — уже публичный сервер Гугл..

Таким образом Вы сможете пользоваться и ресурсами и провайдера, и стабильностью работы сервисов Google.

Как указать (изменить) DNS-серверы для домена

В статье рассмотрим, как правильно прописать DNS-серверы для домена. DNS-настройка займет до 24 часов: за это время информация об изменениях поступит на корневые DNS-серверы. Зачем нужно ждать обновления DNS-серверов, читайте в статье: Что такое DNS?

DNS-настройка займет до 24 часов: за это время информация об изменениях поступит на корневые DNS-серверы. Зачем нужно ждать обновления DNS-серверов, читайте в статье: Что такое DNS?

Как указать или поменять DNS-серверы

Чтобы указать или изменить DNS-серверы для домена:

-

Авторизуйтесь в Личном кабинете 2domains и кликните по нужному домену:

-

На открывшейся странице нажмите стрелку в блоке «DNS-серверы»:

-

Во всплывающей шторке выберите DNS-серверы 2domains или добавьте свои. Для этого кликните по нужной строке:

Вы можете выбрать:

- ns1.reg.ru и ns1.reg.ru

- ns1.hosting.reg.ru и ns2.hosting.reg.ru

- ns5.hosting.reg.ru и ns6.hosting.reg.

ru

ru

Какой DNS-сервер прописать

То, какие DNS-серверы выбрать, зависит от ваших задач и желаемого функционала.

- ns1.reg.ru и ns2.reg.ru — следует выбирать, если вы хотите управлять зоной домена в Личном кабинете.

- ns1.hosting.reg.ru и ns2.hosting.reg.ru — подойдет вам, если вы используете хостинг 2domains.

- ns5.hosting.reg.ru и ns6.hosting.reg.ru — используется при заказе серверов в 2domains.

Не получается прописать DNS, что делать

Если до или после имени DNS-сервера вы случайно добавили пробел, появится ошибка «Неверное имя хоста DNS-сервера». Чтобы устранить ошибку, уберите лишние пробелы.

Что дальше?

Когда корневые DNS-серверы обновятся, ваш домен появится в сети Интернет. Теперь настройте зону доменного имени: пропишите для домена IP-адрес и настройте ресурсные записи.

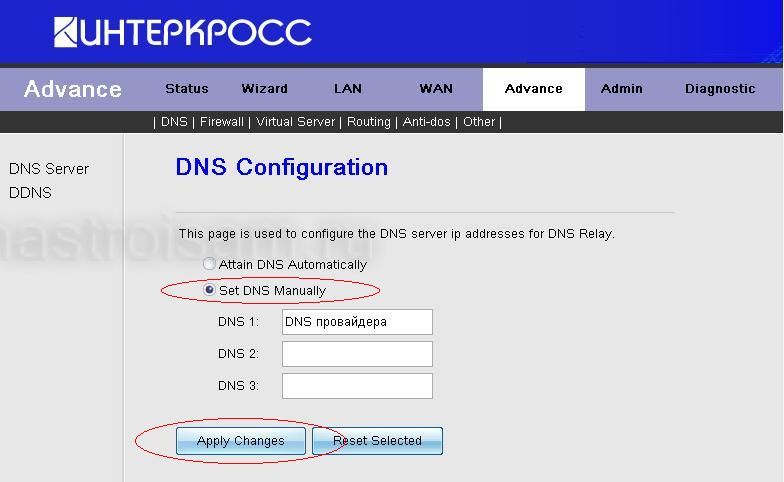

D-Link

Вопрос: Инструкция по настройке Static IP соединенияОтвет:

Настройку рекомендуется производить через web-интерфейс. Для того чтобы в него попасть, откройте браузер (Internet Explorer или Mozilla Firefox) и введите в адресной строке 192.168.0.1

В появившемся окне введите:

Имя пользователя – admin

Пароль – admin

Нажмите «ВХОД».

Появится сообщение «Сейчас установлен пароль по умолчанию. В целях безопасности Вам рекомендуется сменить пароль.». Нажмите «ОК», установите новый пароль для доступа на web-интерфейс и нажмите «Сохранить».

Еще раз введите:

Имя пользователя – admin

Пароль – установленный Вами

Перейдите в меню Сеть => Соединения и нажмите в таблице на строку «WAN».

Главные настройки

Тип соединения – Выберите тип соединения IPoE

Имя – Оставьте без изменений

Разрешить – Оставьте галочку

Физический уровень

Физический интерфейс — Port5

MTU – оставьте без изменений

МАС – Если у провайдера используется привязка по МАС-адресу, пропишите МАС-адрес вашего сетевого адаптера. Если привязки нет, поле «МАС» оставьте без изменений

Настройки IP

Уберите галочку «Получить адрес DNS-сервера автоматически »

Уберите галочку «Получить IP-адрес автоматически »

IP-адрес – пропишите IP-адрес предоставленный провайдером

Сетевая маска – пропишите маску подсети

IP-адрес шлюза– пропишите основной шлюз

Первичный DNS-сервер, Вторичный DNS-сервер– пропишите DNS-серверы

Vendor ID– оставьте поле пустым

Разное

Проверьте, чтобы стояли галочки NATи Сетевой экран.

Если провайдер предоставляет услугу IPTV, оставьте галочку IGMP. В противном случае галочку лучше убрать.

Нажмите «Сохранить»

Проверьте, чтобы в строке с WAN-соединением стояла точка «Шлюз по умолчанию» и нажмите «Сохранить» в правом верхнем углу.

Настройка соединения завершена.

Регистр-DnsClient (DnsClient) | Документы Microsoft

Регистрирует все IP-адреса компьютера на настроенном DNS-сервере.

В этой статье

Синтаксис

Регистр-DNS Клиент

[-CimSession ]

[-ThrottleLimit ]

[-AsJob]

[-Что, если]

[-Подтверждать]

[<Общие параметры>] Описание

Командлет Register-DnsClient вызывает динамическое обновление имен DNS, связанных с компьютером. Этот командлет является глобальным и не может быть вызван для каждого интерфейса отдельно.

Запуск этого командлета эквивалентен запуску

Этот командлет является глобальным и не может быть вызван для каждого интерфейса отдельно.

Запуск этого командлета эквивалентен запуску ipconfig / registerdns .

Примеры

Пример 1: Обновить все DNS-имена

PS C: \> Регистр-DnsClient В этом примере выполняется динамическое обновление DNS на всех интерфейсах, настроенных на компьютере.

Параметры

-AsJob

Выполняет командлет в качестве фонового задания. Используйте этот параметр для выполнения команд, выполнение которых требует много времени.

Командлет немедленно возвращает объект, представляющий задание, а затем отображает командную строку.

Вы можете продолжить работу в сеансе, пока работа будет завершена.

Для управления заданием используйте командлеты * -Job .

Чтобы получить результаты задания, используйте командлет Receive-Job.

Дополнительные сведения о фоновых заданиях Windows PowerShell см. В разделе about_Jobs.

| Тип: | SwitchParameter |

| Позиция: | Именованный |

| Значение по умолчанию: | Нет |

| Принять ввод конвейера: | False |

| Принять подстановочные знаки: | False |

-CimSession

Запускает командлет в удаленном сеансе или на удаленном компьютере.Введите имя компьютера или объект сеанса, например выходные данные командлета New-CimSession или Get-CimSession. По умолчанию это текущий сеанс на локальном компьютере.

| Тип: | CimSession [] |

| Псевдонимы: | Сессия |

| Позиция: | Именованный |

| Значение по умолчанию: | Нет |

| Принять ввод конвейера: | False |

| Принимать подстановочные знаки: | Ложь |

-Подтвердить

Запрашивает подтверждение перед запуском командлета.

| Тип: | SwitchParameter |

| Псевдонимы: | cf |

| Позиция: | Именованный |

| Значение по умолчанию: | Ложь |

| Принять ввод конвейера: | Ложь |

| Принимать подстановочные знаки: | Ложь |

-ThrottleLimit

Задает максимальное количество одновременных операций, которые могут быть установлены для запуска командлета.Если этот параметр опущен или введено значение 0 , Windows PowerShell® вычисляет оптимальный предел регулирования для командлета на основе количества командлетов CIM, запущенных на компьютере.

Предел дросселирования применяется только к текущему командлету, но не к сеансу или компьютеру.

| Тип: | Int32 |

| Позиция: | Именованный |

| Значение по умолчанию: | Нет |

| Принять ввод конвейера: | Ложь |

| Принимать подстановочные знаки: | Ложь |

-WhatIf

Показывает, что произойдет, если командлет будет запущен. Командлет не запущен.

Командлет не запущен.

| Тип: | SwitchParameter |

| Псевдонимы: | wi |

| Позиция: | Именовано |

| Значение по умолчанию: | Ложь |

| Принять ввод конвейера: | Ложь |

| Принимать подстановочные знаки: | Ложь |

Входы

Нет

Выходы

Нет

Как проверить регистрацию и адрес сервера имен

Проблема

Как мне проверить, зарегистрирован ли мой сервер имен, и зарегистрирован ли он на правильный IP-адрес?

Решение

Чтобы проверить статус любого сервера имен, зарегистрированного в домене, который находится в вашей учетной записи:

- В меню Домены щелкните Дополнительные инструменты , а затем щелкните Зарегистрировать сервер имен .

- Прокрутите вниз до Проверьте статус имени сервера имен и введите имя своего сервера имен. (например, ns1.yourdomain.com). Инструмент вернет статус вашего сервера имен и IP-адрес, на который он зарегистрирован.

ПРИМЕЧАНИЕ: Вам нужно будет прокрутить вниз, чтобы увидеть результаты.

Дополнительная информация

Чтобы проверить статус сервера имен в домене, которого нет в вашей учетной записи, вы часто можете напрямую обратиться к службе WHOIS реестра.Например, чтобы проверить сервер имен .COM / .NET, вы можете перейти в службу WHOIS Verisign здесь:

http://registrar.verisign-grs. com/whois/index.html

com/whois/index.html

Обязательно установите переключатель сервера имен перед поиском.

Последнее обновление: Октябрь 2015 г.

Как изменить сервер имен с помощью Register.com

HostGator стремится упростить перенос вашего сайта на новую учетную запись хостинга. Мы можем передать файлы веб-сайтов, базы данных, скрипты и один бесплатный перенос регистрации домена.

Что дает мне право на бесплатный перевод?

HostGator предоставляет бесплатные переводы для новых учетных записей в течение 30 дней после регистрации , а также для новых обновленных учетных записей. Для обновленных учетных записей это должно быть межсерверное обновление, чтобы соответствовать требованиям. Обратите внимание, что аккаунты с пониженной версией не имеют права на бесплатные переводы.

Для обновленных учетных записей это должно быть межсерверное обновление, чтобы соответствовать требованиям. Обратите внимание, что аккаунты с пониженной версией не имеют права на бесплатные переводы.

В зависимости от типа учетной записи, которую вы регистрируете, мы предлагаем разное количество бесплатных переводов. Пожалуйста, обратитесь к таблице ниже, чтобы увидеть, что мы включаем в новые пакеты.

Полные переводы cPanel — это количество включенных передач cPanel в cPanel.

Макс. Ручные переводы — это максимальное количество ручных переводов, включенных в вашу учетную запись.

Всего бесплатных переводов — это общее количество веб-сайтов, которые мы переместим для вас.

| Тип счета | Всего бесплатных переводов | Полные переводы cPanel | Макс. Ручные переводы |

|---|---|---|---|

| ? Общий | 1 | 1 2 | 1 |

| ? Торговый посредник | 30 | 30 2 | 30 |

| ? VPS | Без ограничений 9033 1 | Безлимитный 2 | 10 на уровень VPS |

| ? Выделенный (базовый) | Безлимитный 1 | Безлимитный 2 | 75 |

| ? Выделенный (Стандартный, Elite, Pro ) | Безлимитный 1 | Безлимитный 2 | 100 |

1 Хотя мы можем делать неограниченные переводы cPanel на cPanel для вас, в зависимости от вашей учетной записи, у вас будет ограниченное количество ручных переводов .

2 Полная передача cPanel включает все домены, дополнительные домены, поддомены и настройки cPanel. Это также будет включать вашу электронную почту и учетные записи электронной почты. Обратите внимание, что для этого требуется, чтобы генератор резервных копий cPanel на вашем старом хосте был активен.

Несколько примеров: Учетная запись торгового посредника Aluminium включает до 30 бесплатных переводов. Из этих 30 у вас может быть 20 переводов cPanel на cPanel и 10 переводов вручную, или любая комбинация этих двух, что в сумме составляет 30 или меньше веб-сайтов.Другой пример: профессиональный выделенный сервер включает неограниченное количество передач cPanel на cPanel, это означает, что вы можете перенести 150 сайтов (или даже больше). Кроме того, поскольку общее количество переводов не ограничено, вы можете использовать до 100 переводов вручную.

Для получения дополнительной информации, пожалуйста, ознакомьтесь с нашей статьей поддержки переводов, свяжитесь с нашим отделом переводов по адресу transfer@hostgator. com или позвоните по телефону 866.96.GATOR

com или позвоните по телефону 866.96.GATOR

Доступно обновление регистрации DNS Always On VPN

При настройке Always On VPN администраторы могут включить регистрацию DNS для клиентов VPN.Когда этот параметр установлен, клиенты VPN будут регистрировать IP-адрес, назначенный их интерфейсу VPN, во внутреннем DNS. Это позволяет управлять клиентскими устройствами с использованием их имени хоста из внутренней сети, когда они подключены удаленно.DNS Регистрация

DNS-регистрация включается одним из двух способов, в зависимости от того, как управляются клиентские устройства Always On VPN.

IntuneПри использовании собственного пользовательского интерфейса Microsoft Intune для управления профилями Always On VPN, регистрацию DNS можно настроить, выбрав Включено рядом с Зарегистрировать IP-адреса с внутренним DNS в разделе настроек Base VPN .

ПрофильXML При использовании настраиваемого ProfileXML с PowerShell, SCCM или Intune администратор определит элемент RegisterDNS для включения регистрации DNS.

Известные проблемы

Некоторые пользователи сообщали о неожиданном поведении при включенной регистрации DNS. В частности, при некоторых обстоятельствах клиент VPN зарегистрирует IP-адрес сетевого интерфейса VPN вместе с IP-адресом своего общедоступного сетевого интерфейса (Wi-Fi, Ethernet и т. Д.).). Однако клиентом VPN можно управлять только с помощью интерфейса VPN. Если имя хоста VPN-клиента разрешается в его общедоступный IP-адрес, управление завершится ошибкой.

Это происходит только в том случае, если правила таблицы политики разрешения имен (NRPT) определены в настройках DNS Intune или если элемент DomainNameInformation определен в ProfileXML.

Разрешение

Microsoft недавно выпустила исправления этой проблемы с регистрацией DNS для Windows 10. Исправление этой проблемы включено в следующие обновления.

Windows 10 1803 — KB4507466

Windows 10 1809 — KB4505658

Windows 10 1903 — KB4505903

Дополнительная конфигурация

После установки обновления для каждого VPN-клиента должна быть определена следующая запись в реестре.

HKLM \ SYSTEM \ CurrentControlSet \ Services \ Dnscache \ Parameters \ DisableNRPTForAdapterRegistration DWORD = 1

Чтобы включить этот параметр, откройте окно PowerShell с повышенными привилегиями и выполните следующую команду.

New-ItemProperty -Path ‘HKLM: SYSTEM \ CurrentControlSet \ Services \ Dnscache \ Parameters \’ -Name DisableNRPTForAdapterRegistration -PropertyType DWORD -Value 1 -Force

По завершении перезапустите клиентское устройство, чтобы изменения вступили в силу.После завершения проверочного тестирования запись реестра можно развернуть на VPN-клиентах AlwaysOn с помощью предпочтений групповой политики Active Directory или Intune.

Дополнительная информацияРазвертывание Windows 10 Always On VPN с Intune с использованием настраиваемого профиля XML

Обновления Windows 10 Always On VPN для повышения надежности подключения

Windows 10 Always On Конфигурация туннеля устройства VPN с использованием Microsoft Intune

Практические занятия по Windows 10 Always On VPN

Нравится:

Нравится Загрузка. ..

..

Динамическая регистрация DNS для устройств Linux в среде Active Directory с DNS-сервером Windows — Ephemeral Electrons

Хотя в последнее время Linux широко распространился на серверной арене, в клиентских сетях по-прежнему доминируют устройства Windows. Это означает, что вещи, которые мы принимаем как должное в клиентской среде, такой как DDNS, не так развиты, как в среде Windows. Можно спросить, изменил ли недавний всплеск количества клиентов на базе Linux, таких как устройства IoT, это уравнение.Но природа этих устройств отличается от клиентов на базе Windows тем, что они в основном полагаются на исходящее подключение к Интернету. Поскольку они редко требуют, чтобы другие хосты инициировали подключение к ним, их работа не сильно зависит от динамического DNS.

Итак, что нужно, чтобы клиент Linux динамически регистрировался в среде Windows? По сути, весь процесс основан на динамическом DNS, как описано в RFC2136. В традиционной среде Windows с AD этим процессом занимается клиентская ОС.Каждый раз, когда ПК с Windows получает IP-адрес от DHCP-сервера, он отправляет запрос обновления DNS (Opcode = 5) на свой зарегистрированный DNS-сервер. Выполняется вручную, это то же самое, что вводить «ipconfig / registerdns» в командной строке с повышенными привилегиями. Это поведение можно изменить, зайдя в раздел DNS расширенных настроек TCP / IP сетевого адаптера.

Когда мы просим клиента Linux сделать то же самое (позже я объясню, как его можно настроить для запроса), он не будет работать, если DNS-сервер не настроен на прием «небезопасных обновлений» (что представляет собой серьезную угрозу безопасности, если нужно спросить).

Взгляните на запись клиента Linux, выполняющего обновление DNS, вы увидите, что сервер возвращается с ответом UPDATE REFUSED.

Это связано с тем, что наш DNS-сервер поддерживает безопасные обновления, что означает, что только аутентифицированные клиенты могут отправлять обновления.

Ожидается, что клиент отправит подпись транзакции вместе с запросом на обновление. Существуют разные типы подписей, такие как ресурс TSIG или подписи SIG (0) или GSS-TSIG.Однако в мире Windows понимаются и принимаются только подписи GSS-TSIG, описанные в RFC3645.

Просматривая снимок с ПК с Windows, присоединенного к домену, можно увидеть, что устройство Windows отправляет запрос на обновление с ресурсом GSS-TSIG.

Учитывая эту предысторию, давайте рассмотрим некоторые варианты, доступные для установки DDNS для клиентов на базе Linux. В этой серии постов я рассмотрю 3 варианта:

- Настроить DHCP-сервер для выполнения регистрации DNS от имени клиентов

- Присоедините устройства Linux к домену AD и настройте их для динамического обновления

- Настройте новый поддомен с выделенным сервером Linux BIND и настройте переадресацию DNS на сервере Microsoft DNS.

Наша среда имеет следующие настройки:

- Среда Microsoft Active Directory с DNS-сервером, установленным в контроллере домена, и DHCP-сервером, работающим отдельно на другом хосте. Все работают под управлением Windows Server 2008 R2.

- DNS настроен на прием только безопасных обновлений.

- Два устройства Linux с операционной системой Debian Stretch. Один из них будет выступать в роли DNS-сервера в одном из сценариев.

Обсуждаемые нами решения должны соответствовать следующим целям:

- Обновить DNS, когда устройство получает IP-адрес

- Выполнять периодическое обновление DNS-сервера для защиты от истечения срока действия

- Полностью автоматизированный, с минимальным ручным кодированием или без него на клиентских устройствах, без каких-либо инструментов автоматизации, таких как Puppet или Chef

- Масштабируемость до сотен или тысяч устройств

Пункт 3 важен для меня, поскольку на работе мне пришлось разработать решение, в котором мы используем сотни Raspberry Pi, загружая один и тот же образ, клонированный на флэш-диски.Таким образом, редактирование файлов конфигурации для каждого из них не является вариантом (мы вернемся к этому позже).

Настройка DHCP-сервера для регистрации DNS от имени клиентов

Это самое простое и надежное решение из имеющихся вариантов. В этом методе используется параметр DHCP 81, как определено в RFC4702, который используется для передачи полного доменного имени клиента на DHCP-сервер как часть процесса DHCP.

Примечание: RFC не требует, должен ли DHCP-сервер регистрировать клиентский DNS или нет.Это оставлено на усмотрение политик конкретного сайта, которые могут отличаться в зависимости от контекста безопасности сайта.

Настройка по умолчанию в области DHCP-сервера Microsoft следующая (щелкните правой кнопкой мыши имя области -> Свойства, чтобы перейти сюда):

Понятно, что это обновляет DNS-сервер только по запросу клиента. Что произойдет, если мы выберем опцию «Всегда динамически обновлять записи DNS A и PTR»? Мы этого хотим?

Если вы инициируете запрос DHCP от клиента, вы заметите, что это не работает.

Этот параметр просто контролирует, должен ли сервер DHCP обновлять запись «A» или нет. Ярлык «Всегда динамически обновлять записи DNS A и PTR» вводит в заблуждение, поскольку применяется только к клиентам, запрашивающим обновление DNS. По умолчанию клиент отвечает за обновление записи A, а DHCP-сервер отвечает за обновление записи PTR. Выбор второй опции заставляет DHCP-сервер также обновлять A-запись. Но предварительным условием является то, что клиент должен запросить обновление DNS.

Два приведенных выше варианта соответствуют двум случаям, описанным в RFC4702

.Для наших клиентов Linux необходим последний флажок. Давайте включим это и вызовем DHCP-запрос от нашего клиента.

Когда мы проверяем DNS-сервер, мы видим, что запись A успешно создана.

На захвате мы можем видеть защищенное сообщение об обновлении DNS, отправляемое с DHCP-сервера (обратите внимание, что DNS-клиенты всегда сначала пробуют небезопасные обновления и отклоняются сервером).

Для домашнего окружения этого почти достаточно. Но для производственных сред с несколькими DHCP-серверами этого недостаточно. Проблема в том, что при такой настройке DHCP-сервер становится владельцем записей A и PTR (см. Ниже). Это нормально, пока DHCP-сервер жив, для создания и удаления записей. Но когда он выйдет из строя, его одноранговый DHCP-сервер не сможет ничего сделать с этими записями.

Эта ссылка объясняет проблему более подробно.Давайте последуем совету, создадим специальную учетную запись пользователя для обновления DNS и удалим старую запись с DHCP-сервером как владельцем. Не предоставляйте этой учетной записи никаких дополнительных привилегий. Достаточно просто добавить в группу DNSUpdateProxy (щелкните правой кнопкой мыши IPv4 -> Свойства -> Дополнительно).

Как обычно, давайте запустим обновление.

Как и ожидалось, создается новая запись A и PTR.

Если мы проверим право собственности, то обнаружим, что запись принадлежит группе DNSProxyUpdate.

Наконец, давайте обсудим опцию «Защита имени» в нижней части диалогового окна.

Это заставляет DHCP-сервер управлять всем жизненным циклом записей A и PTR вашего клиента. Если вы собираетесь разрешить вашему DHCP-серверу управлять клиентской записью A, я не вижу причин оставлять эту функцию отключенной. Это также защитит вас от «сквоттинга» со стороны офлайн-клиентов. RFC4701 описывает проблему как:

Давайте посмотрим, что означает включение этой опции.Во-первых, мы оставляем его отключенным и выводим в сеть двух клиентов с одинаковым именем хоста, одного за другим. Все в порядке, когда первый клиент подключается к сети и получает IP-адрес 192.168.179.50.

DNS также обновляется соответствующим образом.

Давайте подключим еще один клиент Linux и изменим имя хоста на то же, что и у этого хоста. Затем выполните DHCP-запрос с этого хоста.

DHCP-сервер назначает IP-адрес 192.168.179.51 и отправляет обновление на DNS-сервер.Обратите внимание, что DHCP-сервер не беспокоится о том, что два хоста используют одно и то же имя хоста. Насколько он знает, это может быть один и тот же хост с несколькими интерфейсами.

На стороне DNS-сервера мы видим, что он принимает это обновление без каких-либо колебаний. Единственная проблема заключается в том, что это перезаписывает существующую запись, пока клиент все еще находится в сети. Итак, любой, кто пытается поговорить с первым узлом, в конечном итоге разговаривает со вторым узлом.

Очевидно, что DHCP-сервер не является надежным источником идентификации.RFC4703 кратко упоминает неспособность DHCP-сервера предоставить какие-либо гарантии.

Давайте посмотрим, что произойдет, когда мы включим «Защиту имени».

Как только мы включаем эту опцию, первое, что мы замечаем, это то, что все остальные опции неактивны. Это связано с тем, что при включенной защите имени DHCP-сервер всегда несет ответственность за обновление как записи A, так и записи PTR.

Давайте очистим планшет, освободив IP-адреса обоих клиентов и удалив существующие записи DNS и DHCP.

Теперь, когда вы подключаете к сети первый клиент Linux, вы можете видеть, что DHCP-сервер выполняет новый тип регистрации записи, называемый DHCID.

На DNS-сервере появляется новый тип записи DHCID.

Давайте вызовем самозванца и запросим адрес DHCP. Он получает IP-адрес 192.168.179.51.

Как обычно, DHCP-сервер очень щедр на то, что два хоста имеют одно и то же имя хоста.

Но новая запись DNS не создается.

Глядя на захват, мы видим, что регистрация DNS завершается неудачно с ответом, что RRset не существует.

Это сообщение означает, что значение DHCID, вычисленное из нового пакета обновления, не соответствует ни одному из записей DHCID RR, хранящемуся на сервере. Это поведение описано в RFC4701.

Это все, что нам нужно знать о настройке DHCP-сервера Microsoft для выполнения динамического DNS для клиентов Linux. В следующих публикациях мы рассмотрим два других варианта.

Как это:

Нравится Загрузка …

Как зарегистрировать имя хоста в DNS? — Платформы на базе ARM9

Я хотел бы использовать DHCP для назначения IP-адресов, установить собственное имя хоста и зарегистрировать его в DNS.

Итак, я могу получить IP-адрес очень хорошо. Я вижу, что имя хоста находится в / etc / hostname (в настоящее время установлено mityomapl138). По-видимому, я могу изменить это на все, что мне нужно. Как зарегистрировать имя хоста в DNS? Mitydsp может найти другие узлы по имени с помощью nslookup, но другие узлы не могут найти mityomapl138 по имени.

Я изменил /etc/resolv.conf на:

корень @ mityomapl138: ~ # cat /etc/resolv.conf сервер имен 192.168.1.254

На моем ПК с Windows (имя хоста: mdf_l2):

C: \> nslookup mityomapl138 Сервер: dslrouter Адрес: 192.168.1.254 *** dslrouter не может найти mityomapl138: Несуществующий домен

На моей виртуальной машине Linux (Ubuntu) (имя хоста: mitydsp-dev):

mitydsp @ mitydsp-dev: ~ $ nslookup mityomapl138 Сервер: 192.168.1.254 Адрес: 192.168.1.254 # 53 ** сервер не может найти mityomapl138: NXDOMAIN

На митидсп:

корень @ mityomapl138: ~ # nslookup mitydsp-dev Сервер: 192.168.1.254 Адрес 1: 192.168.1.254 dslrouter Имя: mitydsp-dev Адрес 1: 192.168.1.87 mitydsp-dev корень @ mityomapl138: ~ # nslookup mdf_l2 Сервер: 192.168.1.254 Адрес 1: 192.168.1.254 dslrouter Имя: mdf_l2 Адрес 1: 192.168.1.88 mdf_l2Параметры начальной загрузки

U-Boot следующие:

bootargs = mem = 64M console = ttyS1,115200n8 mtdparts = nand: 128M (rootfs), - (userfs) roo t = / dev / mtdblock0 rw, noatime rootfstype = jffs2 ip = dhcp

Во время загрузки:

PHY: 0:03 - Link is Up - 100 / Full

Отправка DHCP-запросов., ОК

IP-Config: получил ответ DHCP от 192.168.1.254, мой адрес 192.168.1.86

IP-Config: Завершено:

устройство = eth0, адрес = 192.168.1.86, маска = 255.255.255.0, gw = 192.168.1.254,

хост = 192.168.1.86, домен = launchmodem.com, nis-domain = (нет),

загрузочный сервер = 192.168.1.254, корневой сервер = 192.168.1.254, корневой путь =

Спасибо за любую помощь. Мой коллега предлагает использовать Samba. Есть предположения?

DNS Динамическая регистрация в рабочей группе — Ace Fekay

================================================= =================

================================ ==================================

Ace Fekay , MCT, MVP, MCSE 2012 / Cloud, MCITP EA, MCTS Windows 2008 / R2, Exchange 2007 и 2010, Exchange 2010 Enterprise Administrator, MCSE 2003/2000, MCSA Messaging 2003

Сертифицированный инструктор Microsoft

Microsoft MVP: Службы каталогов

Инженер по инфраструктуре Active Directory, Exchange и Windows и уборщик

www.delcocomputerconsulting.com

Значит, машины и устройства, которые вы хотите зарегистрировать в DNS, не находятся в Active Directory. Следовательно, это означает, что ни один из ваших компьютеров с Windows не был настроен с использованием первичного DNS-суффикса. Когда вы присоединяете компьютер к домену, одна из многих вещей, которые происходят на компьютере, заключается в том, что автоматически настраивается первичный DNS-суффикс, который совпадает с именем доменного имени AD DNS, которое также должно быть идентично имени зоны DNS. .

И далее, как мы уже знаем, это то, что нужно компьютеру для регистрации в зоне с тем же именем.Если вы не знали об этом базовом требовании, вы можете узнать, как работает регистрация динамического DNS, прочитав другой мой блог:

Регистрация обновлений AD и динамического DNS

https://blogs.msmvps.com/acefekay/2012/11/19/ad-dynamic-dns-updates-registration-rules-of-engagement

Однако компьютеры рабочей группы обычно не имеют основного DNS-суффикса, если вы еще не настроили их все вручную. То же самое и с другими устройствами, такими как мобильные телефоны, планшеты и другие продукты сторонних производителей.

Без огорчений. Мы можем сделать это без первичного DNS-суффикса. В конце концов, устройства, не работающие под управлением Windows, такие как телефоны и столы, не имеют такой настройки для настройки.

На самом деле есть несколько способов заставить это работать. Один из способов — принудительно установить первичный DNS-суффикс на компьютерах рабочей группы Windows с помощью сценария реестра (описанного ниже). Однако это будет хорошо только для ваших компьютеров с Windows. А что насчет устройств, отличных от Windows?

Чтобы зарегистрировать компьютеры с Windows и устройства, отличные от Windows, более простой способ — использовать Windows Server DHCP для регистрации всех арендных плат в зоне DNS.Мы можем сделать это, используя службу DHCP на подключенном к AD Windows сервере, настроенном с учетными данными DHCP, параметром DHCP 015 и настроенным на принудительную регистрацию всех арендных договоров в зоне, независимо от того, имеет ли устройство возможность регистрироваться самостоятельно или нет. .

Учетные данные позволяют DHCP владеть записью, поэтому в случае, если устройство уходит и возвращается позже и получает новый IP-адрес, служба DHCP может обновить старую запись хоста в DNS с новым IP-адресом. Без учетных данных устройство обновится, но оно может быть не в состоянии обновить свою старую запись, что может привести к дублированию записей хоста в зоне.Конечно, нам бы этого не хотелось.

Первое, что нам нужно, это Windows Server с установленными и запущенными службами DHCP и DNS. Чтобы обеспечить 30 000-кратное представление о том, что происходит, мы начинаем с создания обычной локальной учетной записи пользователя, не являющейся администратором, на сервере, которая будет использоваться для настройки области DHCP для использования в качестве учетных данных для регистрации. И чтобы подчеркнуть то, что я только что сказал, это НЕ , и не , учетная запись администратора.Это должна быть обычная учетная запись пользователя Jane, но с очень надежным паролем. В среде домена AD учетные данные будут простой старой учетной записью пользователя домена AD. Но в данном случае это учетная запись локального пользователя. Затем настройте DHCP для принудительного обновления всех записей, независимо от того, может ли объект зарегистрироваться или нет.

Для правильной работы службы DNS сам DNS-сервер должен иметь собственную запись хоста (A), перерегистрированную в зоне, а также зарегистрировать свою запись как запись NS в свойствах зоны.Это означает, что DNS-сервер Windows установлен на сервере и должен быть настроен с использованием первичного DNS-суффикса, соответствующего одной из зон, для которых DNS будет авторизованным (это означает, что DNS является хостом зоны). Обычно мы выбираем основную зону для среды компании. После настройки эта часть будет выполняться автоматически. Если у него нет основного DNS-суффикса, эта автоматическая часть не будет выполнена.

Вы можете легко определить, есть ли на каком-либо компьютере с Windows первичный DNS-суффикс, с помощью простого ipconfig / all , однако я уверен, что вы уже знаете, настроен ли он на вашем сервере или нет, так как это нужно делать вручную в рабочей группе. компьютер.Как уже говорилось, подключенный к AD компьютер (сервер или рабочие станции) автоматически настраивается с использованием первичного DNS-суффикса, который соответствует доменному имени AD DNS,

.- Во-первых, предположим, что вы еще не установили DNS и не создали зону в DNS, давайте установим и создадим вашу зону.

- Вы можете установить роль службы DNS (да, это роль , , а не функция) с помощью диспетчера сервера в Windows Server 2008, 2008 R2, 2012 и новее.

Установите DNS-сервер

http: // technet.microsoft.com/en-us/library/cc725925.aspx - После установки создайте свою зону, например adatum.com. Также в свойствах зоны убедитесь, что вы разрешили обновления. И обратите внимание, что с DNS на не-контроллере домена единственный вариант, который у вас есть, — это « Нет, » или « Небезопасный и безопасный ». У вас нет другого выбора, кроме « Небезопасный и безопасный ».

(Щелкните изображение, чтобы увидеть увеличенное изображение в новом окне)

(Щелкните изображение, чтобы увидеть увеличенное изображение в новом окне)

- Хочу подчеркнуть, что это чрезвычайно важно.

- Если у вас есть компьютеры в среде, для которых настроен статический IP-адрес (не получающий IP-адрес от DHCP), вы также должны убедиться, что они настроены только с IP-адресом вашего собственного DNS-сервера Windows.

- Если вы настроили его с DNS вашего интернет-провайдера, , потому что вы думали, что это то, что вам нужно для разрешения Интернета, то это неправильно, и, что более важно, этот компьютер не будет регистрироваться и не сможет определять внутренние хосты.

- То же самое с вашим маршрутизатором (предоставленным интернет-провайдером или приобретенным в розничном магазине, например Linksys, Dlink и т. Д.). Не используйте свой маршрутизатор в качестве адреса DNS. Это не DNS-серверы, а только прокси для внешнего DNS, что бесполезно, если вы используете DNS внутри.

- И нет, НЕЛЬЗЯ смешивать внутренние и внешние записи DNS . Так не получается. Это не DNS-сервер, скорее он основан на DNS-клиенте, в частности, на том, как работает алгоритм распознавателя на стороне клиента. Для технических объяснений для технически любопытных, пожалуйста, прочтите мой блог, объясняющий это:

- DNS-сервер может использовать корневые подсказки для разрешения имен в Интернете. Или вы можете настроить пересылку:

http://msmvps.com/blogs/acefekay/archive/2009/11/29/dns-wins-netbios-amp-the-client-side-resolver-browser-service-disables-netbios-direct-hosted-smb -directsmb-if-one-dc-is-down-does-a-client-logon-to-other-dc-and-dns-forwarders-algorithm.aspx

Настройка DNS-сервера для использования серверов пересылки — Windows 2008 и 2008 R2 (включая информацию о том, как создать сервер пересылки)

http://technet.microsoft.com/en-us/library/cc754941.aspx

(Щелкните изображение, чтобы увидеть увеличенный вариант изображения в новом окне)

Перейдите в Пуск

Щелкните правой кнопкой мыши Компьютер, свойства

На вкладке имени компьютера щелкните изменить настройки

Затем щелкните изменить

Затем щелкните Подробнее

Введите здесь имя вашего домена.

Нажмите «ОК» несколько раз и перезапустите сервер.

(Щелкните изображение, чтобы увидеть увеличенное изображение в новом окне)

(Щелкните изображение, чтобы увидеть увеличенную версию изображения в новом окне)

Для получения дополнительной информации обо всей информации, предоставляемой ipconfig / all, прочтите следующее:

Почему мы запрашиваем ipconfig / all, когда пытаемся помочь диагностировать проблемы с AD и другие проблемы?

https: // блоги.msmvps.com/acefekay/2013/03/02/why-do-we-ask-for-an-ipconfig-all-when-we-try-to-help-diagnose-ad-issues/

(Щелкните изображение, чтобы увидеть увеличенное изображение в новом окне)

(Щелкните изображение, чтобы увидеть увеличенное изображение в новом окне)

- Параметр DHCP 015 должен быть настроен для вашей зоны, например adatum.com . Это дает возможность интерфейсу использовать эту зону для регистрации, а также DHCP-серверу, чтобы использовать ее для регистрации в зоне.

- Параметр DHCP 006 должен быть установлен только для ваших внутренних DNS-серверов.Не используйте свой маршрутизатор в качестве DNS-адреса (в любом случае это не DNS-сервер) или DNS-серверов вашего интернет-провайдера.

(Щелкните изображение, чтобы увидеть увеличенное изображение в новом окне)

Подробнее:

Хорошая статья Шона Айви, MSFT:

Связь между очисткой DNS и длительностью аренды DHCP.

(Сделайте NoRefresh и Refresh каждой половиной аренды, чтобы вместе они были равны или больше аренды).

http://blogs.technet.com/b/askpfe/archive/2011/06/03/how-dns-scavenging-and-the-dhcp-lease-duration-relate.aspx

(Щелкните изображение, чтобы увидеть увеличенное изображение в новом окне)

(Щелкните изображение, чтобы увидеть увеличенное изображение в новом окне)

(Щелкните изображение, чтобы увидеть увеличенное изображение в новом окне)

Есть несколько способов заставить это работать. Прочтите следующее обсуждение для получения дополнительной информации:

Тема Technet: «Сервер 2008 R2: записи DNS не регистрируются динамически в ситуации рабочей группы» 31.12.2010

http://social.technet.microsoft.com / Forums / en-US / winserverNIS / thread / 2380872f-2e71-49eb-8fbb-87f980920fc7 /

Суммарно в реестре:

Не то, чтобы это сработало для ваших устройств, отличных от Windows, но я предоставляю эту информацию, если вы хотите настроить только свои компьютеры с Windows.

Вы можете создать и удаленно запустить сценарий реестра для интерфейса на компьютерах рабочих групп, используя инструмент PSEXEC (бесплатно загружаемый с Microsoft). Конечно, у вас должны быть учетные данные локального администратора на всех ваших компьютерах, чтобы запускать это удаленно, и запущена удаленная служба реестра, и, возможно, антивирусное программное обеспечение и брандмауэр Windows настроены для этого.

. Вам нужно настроить таргетинг и указать в следующих двух записях реестра свое имя зоны, например adatum.com :

.- HKLM \ System \ CurrentControlSet \ Services \ TCPIP \ Parameters \ domain

- HKLM \ System \ CurrentControlSet \ Services \ TCPIP \ Parameters \ NV домен

Используя два указанных выше ключа, попробуйте этот сценарий VB:

SET WSHShell = CreateObject («WScript.Shell»)

WSHShell.RegWrite «HKLM \ System \ CurrentControlSet \ Services \ TCPIP \ Parameters \ NV domain», « adatum.com »,« REG_SZ »

WSHShell.RegWrite« HKLM \ System \ CurrentControlSet \ Services \ TCPIP \ Parameters \ domain »,« adatum.com »,« REG_SZ »

О, и если вам интересно, как следует настроить DHCP в среде AD для принудительного обновления и т. Д., Прочтите мой блог об этом, пожалуйста:

Конфигурация службы DHCP, обновления динамического DNS, очистка, статические записи, временные метки, группа DnsUpdateProxy, учетные данные DHCP, предотвращение дублирования записей DNS, DHCP имеет значок «ручка» и многое другое… 20, 2009 г., 10:36 3758 2

http: // msmvps.com / blogs / acefekay / archive / 2009/08/20 / dhcp-dynamic-dns-updates-scavenging-static-entries-amp-timestamps-and-the-dnsproxyupdate-group.aspx

Хорошее резюме:

Как динамический DNS ведет себя с несколькими серверами DHCP в одном домене?

http://social.technet.microsoft.com/Forums/en-US/winserverNIS/thread/e9d13327-ee75-4622-a3c7-459554319a27

Надеюсь, вы нашли это полезным.