Как узнать, какой компонент использует TCP-порт 80

Как узнать с помощью командной строки, какой именно компонент использует TCP-порт 80 в Linux-системах?

Чтобы найти компонент, использующий TCP- или UDP-порт 80 в операционных системах Linux, можно выполнить одну из следующих команд:

- netstat — инструмент командной строки, отображающий сетевые подключения, таблицы маршрутизации и ряд статистических сведений сетевых интерфейсов.

- fuser — инструмент командной строки, идентифицирующий процессы, которые используют файлы или сокеты.

- lsof — инструмент командной строки, выводящий список открытых файлов в системе Linux/UNIX и выводящий список всех открытых файлов и процессов, которые открыли указанные выше файлы.

- /proc/$pid/ file system — в ОС Linux каталог /proc содержит каталог для каждого запущенного процесса (включая процессы ядра) в /proc/PID. Такой каталог содержит сведения об этом процессе, в частности, имя процесса, открывшего порт.

Определение компонента, использующего порт 80, с помощью netstat

Откройте терминал и введите следующую команду от имени суперпользователя: netstat command find out what is using port 80 Выполните следующую команду: # netstat -tulpn | grep :80 ИЛИ такую команду: # netstat -tulpn | grep --color :80

Пример вывода данных:

tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN 1215/nginx

Где

- 0 0.0.0.0:80 — Source IP:Port

- 1215/nginx — PID/Process name

TCP-порт 80 открыт и используется веб-сервером Nginx. Чтобы получить подробные сведения о Nginx, выполните следующие команды:

whatis nginx

whereis nginx Примечание. Возможно, потребуется установить команды lsof и fuser.

Определение компонента, использующего порт 80, с помощью /proc/$pid/exec file

Сначала необходимо найти PID процесса, открывшего TCP-порт 90. Введите:

Введите: # fuser 80/tcp

Пример вывода данных:

80/tcp: 12161 21776 25250 25393

И, наконец, следует выяснить имя процесса, связанного с PID#3813. Введите: # ls -l /proc/12161/exe

Пример вывода данных:

lrwxrwxrwx. 1 root root 0 Aug 9 13:28 /proc/12161/exe -> /usr/sbin/lighttpd

Дополнительные сведения о lighttpd: man lighttpd

whatis lighttpd

whereis lighttpd

Пример вывода данных:

lighttpd (8) - a fast, secure and flexible web server lighttpd: /usr/sbin/lighttpd /usr/lib64/lighttpd /usr/share/man/man8/lighttpd.8.gz

Получить намного более подробные сведения о lighttpd можно с помощью менеджера пакетов: # rpm -qa | grep lighttpd

Пример вывода данных:

lighttpd-1.4.32-1.el6.x86_64

Чтобы получить подробные сведения о пакете lighttpd-1.4.32-1.el6.x86_64, введите: # yum info lighttpd-1.

Пример вывода данных:

Loaded plugins: auto-update-debuginfo, protectbase, rhnplugin, security This system is receiving updates from RHN Classic or RHN Satellite. 0 packages excluded due to repository protections Installed Packages Name : lighttpd Arch : x86_64 Version : 1.4.32 Release : 1.el6 Size : 664 k Repo : installed Summary : A web server more optimized for speed-critical environments. URL : http://lighttpd.net/ License : Revised BSD Description : It is a secure and fast web server a very low memory footprint compared : to other webservers and takes care of cpu-load.

ИЛИ выполните команду rpm: # rpm -qi lighttpd

Пример вывода данных:

Name : lighttpd Relocations: (not relocatable) Version : 1.4.32 Vendor: nixCraft Release : 1.el6 Build Date: Sun 03 Feb 2013 03:22:08 AM CST Install Date: Mon 04 Feb 2013 04:44:26 AM CST Build Host: rhel6.nixcraft.net.in Group : System Environment/Daemons Source RPM: lighttpd-1.4.32-1.el6.src.rpm Size : 680402 License: Revised BSD Signature : (none) URL : http://lighttpd.net/ Summary : A web server more optimized for speed-critical environments. Description : It is a secure and fast web server a very low memory footprint compared to other webservers and takes care of cpu-load.

Пользователи Debian/Ubuntu Linux могут выполнить следующие команды: # dpkg --list | grep lighttpd

# apt-cache search lighttpd

# apt-cache show lighttpd

Пример вывода данных для последней команды:

Package: lighttpd Priority: optional Section: universe/web Installed-Size: 841 Maintainer: Ubuntu Developers Original-Maintainer: Debian lighttpd maintainers Architecture: amd64 Version: 1.4.28-2ubuntu4 Provides: httpd, httpd-cgi Depends: libattr1 (>= 1:2.4.46-5), libbz2-1.0, libc6 (>= 2.4), libgamin0 | libfam0, libldap-2.4-2 (>= 2.4.7), libpcre3 (>= 8.10), libssl1.0.0 (>= 1.0.0), zlib1g (>= 1:1.1.4), lsb-base (>= 3.2-14), mime-support, libterm-readline-perl-perl Recommends: spawn-fcgi Suggests: openssl, rrdtool, apache2-utils, ufw Conflicts: cherokee (<= 0.6.1-1) Filename: pool/universe/l/lighttpd/lighttpd_1.4.28-2ubuntu4_amd64.deb Size: 279838 MD5sum: 65aedfd0e0ab6d3ee28e7b394567ed22 SHA1: 34a9156fa3d23635eb24efb436de585c0594f046 SHA256: 751d6f8309d249740d7aab240a74b6bae713e524cf6815544b6cdbb6107fded2 Description-en: A fast webserver with minimal memory footprint lighttpd is a small webserver and fast webserver developed with security in mind and a lot of features. It has support for * CGI, FastCGI and SSI * virtual hosts * URL rewriting * authentication (plain files, htpasswd, ldap) * transparent content compression * conditional configuration and configuration is straight-forward and easy. Homepage: http://www.lighttpd.net Description-md5: 267ee2989b526d8253e822e7d8244ccd Bugs: https://bugs.launchpad.net/ubuntu/+filebug Origin: Ubuntu

Определение компонента, использующего порт 80, с помощью команды lsof

Выполните следующую команду: # lsof -i :80 | grep LISTEN

Пример вывода данных:

apache2 1607 root 3u IPv4 6472 0t0 TCP *:www (LISTEN) apache2 1616 www-data 3u IPv4 6472 0t0 TCP *:www (LISTEN) apache2 1617 www-data 3u IPv4 6472 0t0 TCP *:www (LISTEN)

P. S. Другие инструкции:

Спасибо за Вашу оценку! К сожалению, проголосовать не получилось. Попробуйте позже

Best Practice — Держите 80 порт открытым

Последнее обновление: | Вся документация

Периодически нам пишут люди, у которых проблемы с использованием испытания HTTP-01,

потому что они выключают 80 порт в настройках файрволла на своем веб-сервере.

Открытый 80 порт не увеличивает число возможных векторов атаки на ваш сервер, так как запросы на 80 порт обычно обрабатываются тем же ПО, что работает и с 443 портом.

Закрытый 80 порт не снижает риск для человека, который случайно зашел на ваш сайт по HTTP. В обычных обстоятельствах он получит перенаправление на HTTPS, и весь его последующий трафик будет защищен. Если посетитель был объектом для активной MITM, MITM будет слать ответ на 80 порт, поэтому ваш сайт никогда не вернет “connection refused”.

Наконец, открытый для обслуживания редиректов 80 порт помогает людям

попасть на правильную версию вашего сайта (HTTPS-версию). Разными путями,

не зависящими от вас, люди могут ненадолго попасть на HTTP-версию сайта –

например, через автоматически сформированные ссылки в email или вводя

доменное имя вручную. В этом случае лучше пусть произойдет редирект,

чем появится ошибка.

К сожалению, вы не можете контролировать блокировку 80 порта на своем сайте. Некоторые интернет-провайдеры блокируют 80 порт по различным причинам. Если ваш провайдер поступает так же, но вы все же хотите получить сертификаты Let’s Encrypt, у вас есть два варианта: можно использовать испытания DNS-01 либо воспользоваться одним из клиентов, поддерживающих испытания TLS-ALPN-01 (на порту 443):

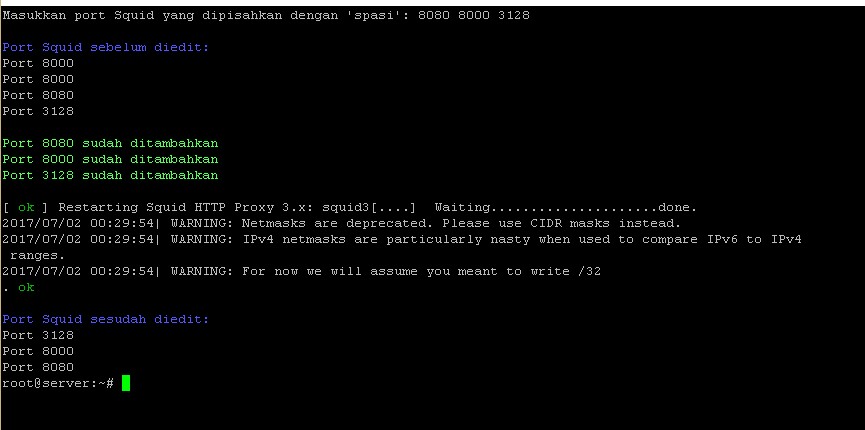

Перенаправить порт 80, 443 в Ubuntu с помощью iptables

1- Проблема с Ubuntu

При входе в систему Linux (включая Ubuntu) с user, который не является «root«, вы не можете запустить приложение с портом (port) root» имеет привилегию ( privilege) для запуска таких приложений.Так что, если вы вошли в систему с другим user «root», то вы не можете запустить веб-приложенин с портом 80 или 443. Ваш адрес веб-сайта не является дружественным, так как это будет большее количество портов (port number) на пути. Например:

Например:

- http://yoursite.com:8080 (Недружественный адрес)

- http://yoursite.com (Дружественный адрес).

В этом случае, вы должны запустить веб-приложение на порту (port)> = 1024, например 8080. Пользователь имеет доступ к вашему веб-сайту через порт 80, и он будет перенаправлен на порт 8080. Такое перенаправление осуществляется операционной систеой, как на рисунке ниже:

Для перенаправления необходимо конфигурировать IPTables.

2- Конфигурация iptables

Прежде всего, необходимо проверить работающие приложения и порт (port), который оно использует.

Tomcat работает на порте 8080:

Затем выполните следующую команду для перенаправления (redirect) порта 80 на порт 8080.

sudo iptables -t nat -A PREROUTING -p tcp --dport 80 -j REDIRECT --to-port 8080

Выполните следующую команду, чтобы убедиться, что перенаправление работает исправно.

Далее необходимо сохранить информацию о конфигурации выше, чтобы убедиться, что он имеет эффект после перезагрузки операционной системы.

sudo sh -c "iptables-save > /etc/iptables.rules" sudo apt-get install iptables-persistent

Примечание: Если вы хотите удалить конфигурацию перенаправления 80 до 8080, которое сделали до этого, выполните следующую команду:

sudo iptables -t nat -D PREROUTING -p tcp --dport 80 -j REDIRECT --to-port 8080

Проверить:

Решено: Как проверить командой telnet, открыт ли порт, Как пользоваться ping и traceroute

Telnet — это утилита, с помощью которой можно соединиться с удалённым портом любого компьютера и установить канал связи.

Важно: в Windows Vista и Windows 7/8/10 утилита telnet по умолчанию отключена. Вы можете установить утилиту по инструкции от Microsoft.

- org/HowToStep»>

1.

Нажмите Пуск или сочетание клавиш Win + R.

-

2.

В поле поиска введите «cmd» и нажмите кнопку ОК.

-

3.

В командной строке введите команду:

telnet имя_сервера номер_портаили:

telnet IP_сервера номер_порта

-

1.

Запустите терминал. Для этого в поисковой строке введите слово «Терминал» или нажмите комбинацию клавиш Ctrl+Alt+T.

-

2.

Установите утилиту telnet:

sudo apt install telnet - org/HowToStep»>

3.

В терминале введите команду:

telnet имя_сервера номер_портаили:

telnet IP_сервера номер_порта

Если командная строка или терминал возвращает ошибку, то порт закрыт:

Если окно становится полностью пустым или на экране появляется приглашение сервера, порт открыт:

Ping — это утилита, с помощью которой можно проверить доступность сервера с компьютера. Опрашиваемому узлу отправляются эхо-запросы (ICMP-пакеты Echo Request). Если до узла дошёл запрос, в ответ он должен отправить ICMP-пакет с принятыми данными и эхо-ответ (Echo Reply). Подробнее в статье Команда Ping.

Traceroute — это утилита, с помощью которой можно отследить путь запроса к серверу, а также проблемы, связанные с доступностью удалённого сервера. Утилита отправляет запрос узлу и последовательно опрашивает все маршрутизаторы на пути. Подробнее о работе утилиты и её установке читайте в статье Утилиты Traceroute и Tracert.

Подробнее о работе утилиты и её установке читайте в статье Утилиты Traceroute и Tracert.

Если у вас кириллический домен

Кириллические домены необходимо вводить в формате Punycode. Для перевода домена в Punycode воспользуйтесь сервисом Whois. Введите имя вашего домена и нажмите Punycode-конвертация.-

1.

Нажмите Пуск или сочетание клавиш Win + R.

-

2.

В поле поиска введите «cmd» и нажмите кнопку ОК.

-

3.

В окне терминала введите нужную команду:

- ping —

ping имя_сайтаилиping IP_сервера,

- traceroute —

tracert имя_сайтаилиtracert IP_сервера.

- ping —

-

1.

Запустите терминал. Для этого в поисковой строке введите слово «Терминал» или нажмите комбинацию клавиш Ctrl+Alt+T.

-

2.

В открывшемся окне терминала введите нужную команду:

- ping —

ping имя_сайтаилиping IP_сервера,

- traceroute —

traceroute имя_сайтаилиtraceroute IP_сервера.

- ping —

-

1.

Найдите в Spotlight утилиту Network Utility (Сетевая утилита) и запустите её.

- org/HowToStep»>

2.

В открывшейся программе выберите нужную вкладку:

- ping — на вкладке «Ping» введите имя домена или IP-адрес и нажмите кнопку Ping:

- traceroute — на вкладке «Traceroute» введите имя домена или IP-адрес и нажмите кнопку Trace:

Готово, мы рассмотрели, как пользоваться командой ping и как запустить tracert.

Результатом работы каждой из этих команд будет несколько строк в окне терминала. Результат команды ping покажет количество переданных и потерянных пакетов при обмене с узлом, а также время приёма и передачи. Результатом traceroute будет трассировка маршрута к узлу.

Вы можете скопировать полученный результат или прислать скриншот с результатом исполнения в службу поддержки.

MTR — программа, которая сочетает функционал команд traceroute и ping в одном инструменте. MTR проверяет соединение между локальной системой и указанным узлом (IP или доменом). Программа отправляет запрос к узлу, как команда ping, и показывает маршрут пакета, как traceroute.

Программа отправляет запрос к узлу, как команда ping, и показывает маршрут пакета, как traceroute.

Диагностика сети WinMTR:

- 1. Скачайте дистрибутив WinMTR.

-

2.

Распакуйте архив и запустите программу от имени администратора:

-

3.

Нажмите Options, в настройках отключите галочку Resolve names. Нажмите OK:

-

4.

В поле «Host» введите ваше доменное имя или IP-адрес. Нажмите Start:

- org/HowToStep»>

5.

Когда число отправленных пакетов (колонка «Sent») будет более 200, нажмите Stop:

-

6.

Нажмите Export TEXT и сохраните результат работы программы:

Результат работы содержит:

- Hostname — IP-адрес или домен узла. Значение «No response from host» говорит о блокировке ICMP-пакетов в узле;

- Loss % — процент потерянных ответов от данного узла. Например, при «No response from host» процент потерь равен 100 — значит, маршрутизатор не ответил на ICMP-запрос;

- Sent — количество отправленных запросов узлу;

- Recv — количество полученных ответов от узла;

- Best — наименьшее время задержки, мс;

- Avrg — среднее время задержки, мс;

- Worst — наибольшее время задержки, мс;

- Last — время задержки последнего полученного пакета, мс.

На Linux утилита MTR установлена по умолчанию.

-

1.

Запустите терминал. Для этого в поисковой строке введите слово «Терминал» или нажмите комбинацию клавиш Ctrl+Alt+T.

-

2.

Если утилита MTR не установлена, введите команды:

- для Ubuntu/Debian:

sudo apt install mtr - для CentOS:

sudo yum install mtr - для Fedora:

sudo dnf install mtr

- для Ubuntu/Debian:

-

3.

Введите команду:

mtr -n -c 300 -r 123.123.123.123Где 123.123.123.123 — IP-адрес вашего сайта.

- org/HowToStep»>

4.

Дождитесь окончания выполнения запроса. В окне терминала вы увидите результат работы утилиты MTR:

Результат работы содержит:

- HOST — IP-адрес или домен узла. Значение «???» говорит о блокировке ICMP-пакетов в узле;

- Loss% — процент потерянных ответов от данного узла. Например, при «???» процент потерь равен 100 — значит, маршрутизатор не ответил на ICMP-запрос;

- Snt — количество отправленных запросов узлу;

- Last — время задержки последнего полученного пакета, мс;

- Avg — среднее время задержки, мс;

- Best — наименьшее время задержки, мс;

- Wrst — наибольшее время задержки, мс;

- StDev — среднеквадратичное отклонение времени задержки, мс.

В MacOS MTR не установлена по умолчанию. Чтобы установить MTR вручную:

- org/HowToStep»>

1.

Запустите терминал. Для этого нажмите Cmd + Пробел, в поисковой строке введите слово «Терминал» и нажмите Enter.

-

2.

Если у вас не установлен пакетный менеджер Brew, установите его командой:

ruby -e "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/master/install)" /dev/nullДля выполнения команды укажите пароль пользователя. При успешном результате появится уведомление с текстом «Installation successful!»

-

3.

Затем установите MTR командой:

brew install mtr -

4.

После установки запустите MTR:

sudo /usr/local/sbin/mtr yourdomain. com

comГде yourdomain.com — ваш домен. Для выполнения команды также потребуется ввести пароль пользователя.

-

5.

Подождите примерно 10 минут, пока MTR отправит около 300 пакетов и соберёт информацию о задержках и потерях. В окне терминала вы увидите результат работы утилиты MTR:

Результат должен содержать:

- Host — IP-адрес или домен узла. Значение «???» говорит о блокировке ICMP-пакетов в узле;

- Loss % — процент потерянных ответов от данного узла. Например, при «???» процент потерь равен 100 — значит, маршрутизатор не ответил на ICMP-запрос;

- Snt — количество отправленных запросов узлу;

- Last — время задержки последнего полученного пакета, мс;

- Avg — среднее время задержки, мс;

- Best — наименьшее время задержки, мс;

- Wrst — наибольшее время задержки, мс;

- StDev — среднеквадратичное отклонение времени задержки, мс.

Если вы обнаружили потери на промежуточных узлах, проблемы нет. Промежуточные маршрутизаторы могут не отвечать на ICMP-запросы, а просто пропускать дальше трафик. Если же потери обнаружены на конечном узле, отправьте результат работы программы в службу поддержки. В сообщении укажите ваш внешний IP-адрес. Узнать IP-адрес можно на сайте REG.RU.

Журналы сайтов расположены в корневой директории хостинга в папке logs. Логи хостинга можно просмотреть как через хостинг-панели управления, так и по FTP и SSH. Подробнее о том, что такое логи, зачем они нужны и как их читать мы описали в статье Логи сервера.

В панели управления хостингом

- 1. Войдите в панель управления хостингом.

-

2.

Перейдите в Менеджер файлов, а затем в директорию logs:

- org/HowToStep»>

3.

Для просмотра журнала скачайте необходимый файл на локальный ПК. Для этого выделите строку с названием журнала и нажмите кнопку Скачать:

- 1. Войдите в панель управления хостингом.

-

2.

В разделе «Файлы» нажмите Диспетчер файлов:

-

3.

Кликните на папку logs:

-

4.

Для просмотра журнала скачайте необходимый файл на локальный ПК.

Для этого выделите строку с названием журнала и нажмите кнопку Скачать:

Для этого выделите строку с названием журнала и нажмите кнопку Скачать:

- 1. Войдите в панель управления хостингом.

-

2.

Перейдите во вкладку «Файлы», а затем в директорию logs:

-

3.

Для просмотра журнала скачайте необходимый файл на локальный ПК. Для этого выделите строку с названием журнала и нажмите кнопку Скачать:

По FTP или SSH

Помогла ли вам статья?297 раз уже помогла

как изменить IIS express 8 port 80 на 8080

Раньше я использовал vs2010 и webmatrix. Однако в последнее время я пытаюсь использовать apache.

Итак, мой IIS express использует порт 80, а apache — порт 8080.

Я намерен сделать все наоборот. Пусть apache использует порт80, а IIS — 8080.

Я не мог позволить apache слушать порт 80 до тех пор, пока IIS больше не будет слушать порт 80.

Как мне настроить порт IIS express?

Однако в последнее время я пытаюсь использовать apache.

Итак, мой IIS express использует порт 80, а apache — порт 8080.

Я намерен сделать все наоборот. Пусть apache использует порт80, а IIS — 8080.

Я не мог позволить apache слушать порт 80 до тех пор, пока IIS больше не будет слушать порт 80.

Как мне настроить порт IIS express?

ps.I’m использование win7 с одним ip-адресом

apache iis-expressПоделиться Источник user2869934 11 октября 2013 в 07:04

4 ответа

- Изменение Tomcat порт с 8080 на 80

Я пытаюсь изменить порт tomcat с 8080 на 80. До сих пор у меня был IIS, работающий в порту 80, без каких-либо проблем. Когда я пытаюсь использовать 80 в ‘conector’ для Tomcat, возникает следующая ошибка: java.net.BindException: Address already in use: JVM_Bind ‘<‘null’>’:80 <!—…

- Crystal Report не работает на IIS port:80

Я развернул свое веб-приложение локально в организации на IIS 7.0, port:80, так что я могу получить доступ к приложению из любого PC в локальной сети. Все остальное работает нормально, но Crystal Reports хочет UserName и пароль как в Сети, так и на локальной машине. Когда я меняю порт приложения с…

26

Попробуйте это

Чтобы настроить веб-сайт IIS по умолчанию для использования порта 8080

На рабочем столе Windows нажмите кнопку Пуск, выберите пункт Администрирование, а затем выберите Диспетчер Internet Information Services (IIS).

В Диспетчере Internet Information Services (IIS) на панели подключения разверните имя компьютера, разверните узел сайты и нажмите кнопку веб-сайт по умолчанию.

На панели действия в разделе изменить сайт нажмите кнопку привязки.

В диалоговом окне привязки сайта щелкните запись http и нажмите кнопку Изменить.

В диалоговом окне изменить привязку сайта в поле Порт введите 8080 и нажмите кнопку OK.

В диалоговом окне привязки сайта нажмите кнопку Закрыть.

На панели действия в разделе Управление веб-узлом нажмите кнопку Стоп, а затем нажмите кнопку Пуск.

Поделиться Pramesh 12 октября 2013 в 00:34

4

Microsoft Internet Information Services 7.0

1. Open Internet Information Services (IIS) Manager. Select the Web.

2. site that you wish to configure. In the Action pane, click Bindings.

3. Click Add to add a new site binding, or click Edit to change an existing binding.

4. Click OK to apply the changes.

Источник- Как изменить порт для служб IIS

Поделиться Rohit Suthar 23 июня 2014 в 10:33

1

IIS 8.1

- Выберите “Default Web Site” в левом дереве в менеджере IIS.

- Нажмите кнопку привязки на правой боковой панели, чтобы открыть диалоговое окно.

- Выберите запись “http” из сетки и нажмите кнопку Изменить.

- Введите выбранный вами номер порта в текстовое поле “Port” и нажмите OK.

Поделиться Sameer 08 мая 2017 в 12:45

- Как настроить номер порта IIS Express на другой порт, отличный от 8080.

Я видел множество других постов на эту тему, но ни один из них не решает мою проблему (и я вырываю волосы, пытаясь заставить это работать!). Я пытаюсь создать простой одностраничный сайт в VS2013 (windows 8.1) и просмотреть страницу в Firefox, но не могу — получаю Unable to launch IIS Express Web…

- Как удалить 8080 из url на IIS Manager?

Я решил поменять порт с 80 на 8080, на IIS менеджер в сервер Windows, прежде чем я изменить порт, когда я типа http://localhost/thenameofmywebsite было перенаправление на мой сайт, но после того, как я изменить порт, я должен использовать http://localhost:8080/thenameofmywebsite я думаю, что по…

1

Как изменить порт IIS в windows Опубликовано 21 ноября 2017 года Суреш Камруши в Windows [Вроде] +2 [В отличие от] 0 Спасибо за Ваш голос.

Здесь показано, как можно обновить номер порта сервера IIS в системе windows 10/8. Может быть несколько причин, по которым вы хотите изменить порт, но для меня это WAMP, я использую его для PHP проектов. IIS и WAMP используют один и тот же порт, что создает проблемы при разработке. Поэтому я обновил порт IIS. Вы также можете обновить порт WAMP, обратившись к моему блогу Выполните следующие действия, чтобы обновить номер порта сервера IIS:

- Зайдите в Пуск и введите IIS

- Откроется IIS менеджер. нажмите на “Default Web Site” с левой стороны.

- нажмите на “bindings…” в правой части раздела действий.

- Всплывающее окно будет открываться с 80 порта. выберите его и нажмите кнопку Изменить.

- Обновите порт и перезагрузите сервер.

источник: http://sforsuresh.in/change-iis-port-windows/

Поделиться Suresh Kamrushi 28 июня 2019 в 06:43

Похожие вопросы:

Использование порта 80 с IIS Express внутри VS2010

У меня есть приложение, которое я пытаюсь запустить в своей dev-системе под IIS Express от VS2010, для которого мне нужно использовать порт 80, но я не могу заставить его работать. Я искал…

URL переписать IIS и Glassfish с порта 8080 на 80

Я запускаю сервер glassfish, который обрабатывает все jsp и сервлеты. Теперь есть способ заставить его работать так, чтобы вы могли запустить IIS на порту 80 и glassfish на порту 8080, теперь…

Не могу заставить бета-версию IIS Express 8 запустить веб-сайт как процесс 64-bit

на x64 Windows 7 я пытаюсь заставить сайт hello world MVC 3 работать как процесс 64-bit (так что Environment.Is64BitProcess возвращает true на странице), используя последнюю бета-версию IIS Express…

Изменение Tomcat порт с 8080 на 80

Я пытаюсь изменить порт tomcat с 8080 на 80. До сих пор у меня был IIS, работающий в порту 80, без каких-либо проблем. Когда я пытаюсь использовать 80 в ‘conector’ для Tomcat, возникает следующая…

Crystal Report не работает на IIS port:80

Я развернул свое веб-приложение локально в организации на IIS 7.0, port:80, так что я могу получить доступ к приложению из любого PC в локальной сети. Все остальное работает нормально, но Crystal…

Как настроить номер порта IIS Express на другой порт, отличный от 8080.

Я видел множество других постов на эту тему, но ни один из них не решает мою проблему (и я вырываю волосы, пытаясь заставить это работать!). Я пытаюсь создать простой одностраничный сайт в VS2013…

Как удалить 8080 из url на IIS Manager?

Я решил поменять порт с 80 на 8080, на IIS менеджер в сервер Windows, прежде чем я изменить порт, когда я типа http://localhost/thenameofmywebsite было перенаправление на мой сайт, но после того,…

Перенаправление трафика с 80 на 8080

У меня есть tomcat, установленный с puppet. Он работает на стандартном порту 8080. Процесс tomcat запускается как пользователь tomcat. Я хотел бы перенаправить весь трафик с порта 80 на порт 8080….

apache (порт 80) и iis (порт 8080)

Вам нужно следующее Пожалуйста: http://subdomain.test.co.uk/newsite —> redirect to apache port 80 http://subdomain.test.co.uk —> redirect to iis on port 8080 Изменили IIS для запуска на…

Как изменить путь VS19 на IIS Express?

Как изменить путь по умолчанию Visual Studio 19 для IIS Express? Я получаю ошибку : Произошла ошибка при запуске IIS Express. Не удалось запустить настроенный веб-сервер разработки Visual Studio….

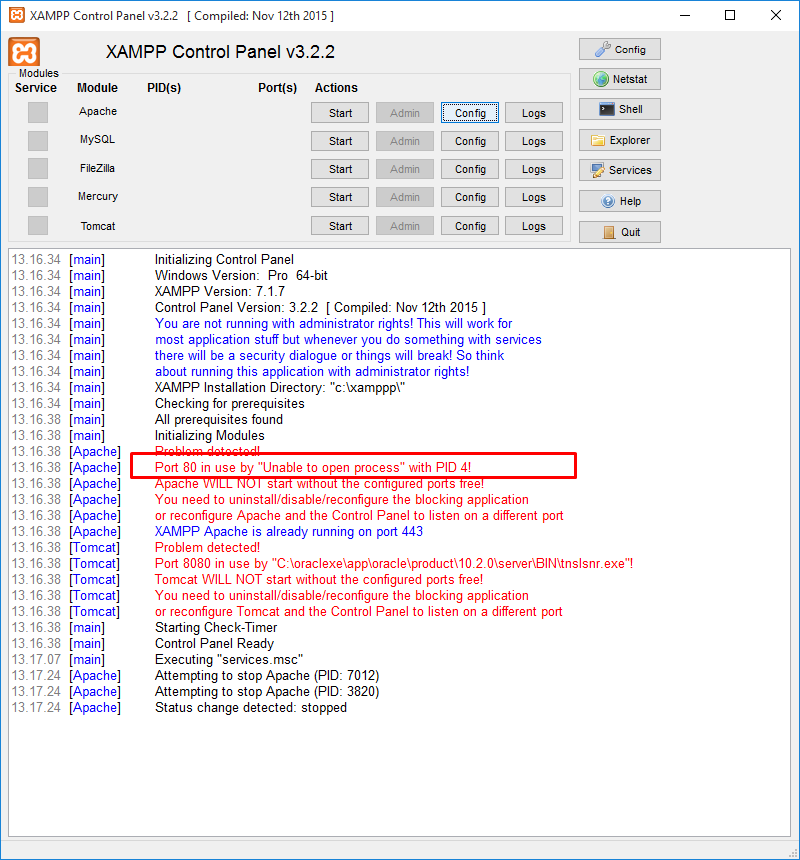

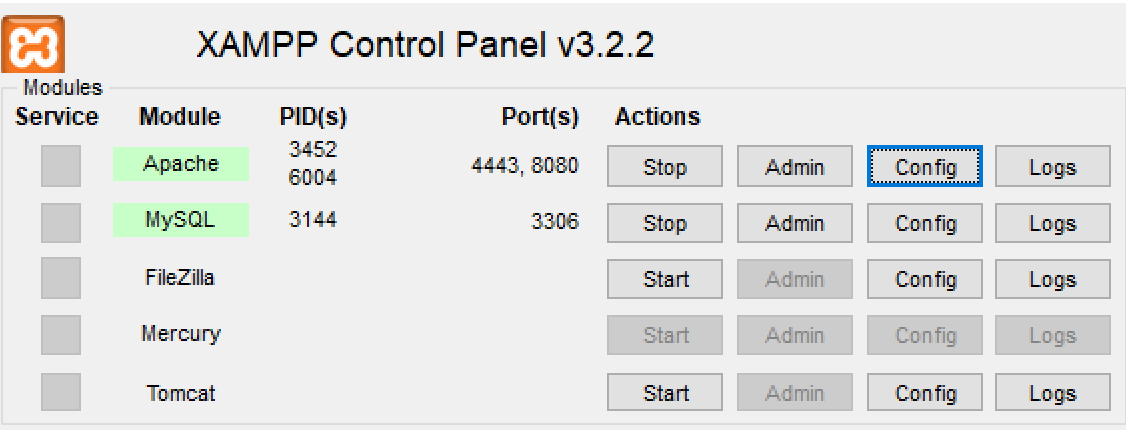

Невозможно Использовать Порт 80 Или 443 Для Websocket На Xampp

Этот ответ был в последний раз пересмотрен 20 ноября 2015 года в 14:00 по восточному стандартному времени.

Я обнаружил ваш вопрос, потому что он похож на мой собственный во время процесса настройки для установки и настройки XAMPP на моем ноутбуке Windows 10.

(Я подробно объясню, что произошло в моей конкретной ситуации ниже, но перед этим я поставил очень быстрый обобщенный ответ на ваш вопрос.)

Я запустил XAMPP в качестве администратора, щелкнув его правой кнопкой мыши и выбрав этот параметр. Похоже, проблемы портов исчезли. Теперь я могу открыть его обычно, щелкнув левой кнопкой мыши по прикрепленному значку на панели задач без указания администратора. Последний результат произошел после перезагрузки моего компьютера несколько раз в течение 24 часов. Хотел бы я точно знать, что изменилось и как это работает, но теперь я прекрасно работаю, насколько я могу судить.

Я получил некоторые ошибки в панели управления XAMPP 17 ноября 2015 года. Эти ошибки говорили о вещах, подобных следующим:

«невозможно открыть процесс PID 4416» «порт 80 заблокирован» «порт 443 заблокирован» «вы не работаете как администратор»

Кроме того, я должен упомянуть, что я работаю над шагами в главе 2 «Настройка сервера развития» в опубликованном учебнике O’Reilly 4-е издание обучения PHP, MySQL и JavaScript с помощью jQuery, CSS и HTML5 от Robin Никсон.

Я также обнаружил, что окно командной строки «смотрит» открылось, и я не знал, что с ним делать, и поэтому позже я его закрыл.

Тем не менее, чтобы вернуться к точке, мне было важно настроить сервер и запустить его как можно более похожим на инструкции по учебнику, поэтому изменение номеров портов по умолчанию оказалось для меня не лучшим вариантом потому что я не был уверен, как изменить номер порта для одной вещи, например, основного порта, может повлиять на другие порты и другие вещи вниз по линии.

Я также немного смутился некоторыми другими советами, предлагаемыми для поиска, используя различные методы, чтобы определить, какие другие «вещи» могут прерывать порты, которые мой XAMMP пытался использовать, akak мой сервер Apache.

На самом деле казалось, что Apache был источником PID 4416, и что ничто не использовало порт 80 или порт 443 вообще. Я также проверил, используется ли порт 3306, потому что в текстовой книге упоминается, что это будет порт по умолчанию для MySQL, и он не использовался ничем другим.

Я проверяю эти PID, перейдя в «Диспетчер задач», затем в «Детали», затем в «PID».

Затем на моем ноутбуке Windows 10 я закрыл все открытые окна любого типа, даже панель управления XAMMP.

Затем я набрал XAMMP в панель «Поиск Windows».

Когда появился XAMMP, я щелкнул правой кнопкой мыши и решил запустить его как Администратор.

Когда панель управления открылась в этом методе, я не получил сообщений об ошибках в панели управления для XAMMP.

Однако, когда я привязал XAMMP к своей панели задач и попытался открыть его обычным способом (щелкнуть левой кнопкой мыши, чтобы открыть), я получил много ошибок.

Но когда я нажимаю правой кнопкой мыши на закрепленном значке XAMMP на панели задач, а затем снова щелкаю правой кнопкой мыши, когда появляются слова XAMMP, а затем выбираем «запускать как администратор», это кажется ошибкой.

Это решение для решения проблемы.

Я предполагаю, что это может быть полезно некоторым, но не всем.

Надеюсь, это поможет пролить свет на подобные проблемы.

Я буду работать, чтобы решить это полностью.

Кажется, что в этом конкретном случае мне нужно найти способ убедиться, что XAMMP автоматически запускается как администратор при открытии и должен потребовать некоторые корректировки, которые я просто еще не обнаружил.

Надеюсь, это полезно для других! 🙂

Большинство моих знаний основано на HTML5 и CSS3, а также на поисковую оптимизацию, поэтому я работаю над тем, чтобы узнать больше о стороне сервера и динамических/интерактивных сценариях в это время.

PS В течение 24 часов после этой первоначальной проблемы, после нескольких перезапусков моего ноутбука, я смог нормально открыть XAMPP без ошибок, просто щелкнув левой кнопкой мыши по значку, который я привязал к панели задач.

Надеюсь, это тоже полезно. 🙂

Хорошего дня.

Все, что вам нужно знать

8 марта 2021 г. Джейсон ПармсПорт 80 против порта 443: порт 80 обеспечивает незашифрованное соединение, тогда как порт 443 поддерживает зашифрованное соединение.

Порт 80 по сравнению с портом 443: У многих из вас хаос по поводу этих разных портов. Когда вы читаете или слышите о порте 80 по сравнению с портом 443, что первое, что приходит вам в голову? Да, возможно, вы слышали о HTTP и HTTPS. В этой статье мы узнаем об этих двух полезных портах и о том, как включить их в разных операционных системах.Перед этим давайте начнем с самого начала.

Что такое порт?

Обычно порт используется для того, чтобы компьютер понимал, какие данные принимаются или отправляются на компьютер через аналогичное сетевое соединение. Каждому порту назначаются разные функции и номер порта, например порт 80, 443, 21, 25 и т. Д. Порт — это виртуальный нумерованный адрес, используемый в качестве конечной точки для связи с различными протоколами транспортного уровня.

Протоколы транспортного уровнявключают протокол управления передачей (TCP) и протокол пользовательских дейтаграмм (UDP) и используются при передаче данных через Интернет.

UDP в основном используется для передачи больших объемов данных, где безопасность не имеет большого значения, в то время как TCP используется там, где безопасность данных имеет первостепенное значение. Когда происходит передача данных, к каждому пакету данных прилагается номер порта, и протокол точно направляет каждый пакет данных на соответствующий порт. Согласно отчету об уязвимостях SMB, 65% атак нацелены на три основных порта: SSH-22 / TCP, HTTPS-443 / TCP и HTTP-80 / TCP.

Порт 80

HTTP Port-80 используется по умолчанию для соединения HTTP (протокол передачи гипертекста).Это популярный и широко используемый порт во всем мире. Порт 80 был представлен Тимом Бернерсом-Ли в 1991 году в документе HTTP 0.9. В документе указано, что если для HTTP-соединения не назначен порт, по умолчанию используется порт 80. Он соединяет вас с всемирной паутиной (WWW). Пользователь с помощью этого порта может подключаться к веб-страницам, доступным в Интернете. Это означает, что обмен незашифрованными данными происходит между браузером пользователя и сервером, использующим этот порт. Этот порт относится к TCP (протокол управления передачей — протокол, используемый для передачи данных).

Порт 443

HTTPS (защищенный протокол передачи гипертекста) — это защищенная версия HTTP, в которой весь трафик связывается с надежным шифрованием, проходящим через 443. Этот порт также связан с протоколом TCP и создает безопасное соединение между веб-страницами и браузером. HTTPS Порт 443 был официально опубликован в RFC 1700 и запрошен «Kipp E.B. Хикман ». Основное различие между портом 80 и портом 443 — усиленная безопасность. Порт 443 позволяет передавать данные по защищенной сети, а порт 80 позволяет передавать данные в виде обычного текста.Пользователи получат небезопасное предупреждение, если он попытается получить доступ к веб-странице, отличной от HTTPS. Порт 443 шифрует сетевые пакеты данных перед передачей данных. Безопасность через порт 443 используется протоколом SSL (уровень защищенных сокетов).

По данным исследования Google, из-за столь необходимой осведомленности среди интернет-пользователей о безопасности их данных, передаваемых на веб-сайты, более 95% посещаемых веб-сайтов выполняются с использованием безопасного HTTPS-соединения через порт 443.

Включить порт 80 и 443 в Windows

Брандмауэр ограничивает трафик и защищает вас от угроз, исходящих из Интернета и локальных приложений.Если вы хотите разрешить ограниченный трафик на брандмауэре, вам необходимо открыть определенный порт. Ниже мы объяснили процесс включения портов 80 и 443 в Windows.

Во-первых, вам нужно просмотреть панель управления и найти «Система и безопасность» слева от поля. Там нужно нажать на брандмауэр Windows.

Теперь перейдите к опции Advanced Settings, показанной слева, и щелкните по ней.

У вас появится новое окно «Брандмауэр Защитника Windows с повышенной безопасностью», в котором вам нужно щелкнуть правой кнопкой мыши «Правила для входящих подключений» и выбрать «Новое правило».

У вас появится окно мастера создания правила для нового входящего трафика, в котором вам нужно поставить галочку напротив «Порт» и нажать кнопку «Далее».

Выберите протокол UDP или TCP и установите флажок «Определенный локальный порт». Здесь вам нужно ввести порт и нажать кнопку «Далее».

Теперь выберите «Разрешить подключение» и нажмите кнопку «Далее».

Здесь вы должны сохранить имя правила и нажать кнопку «Готово».

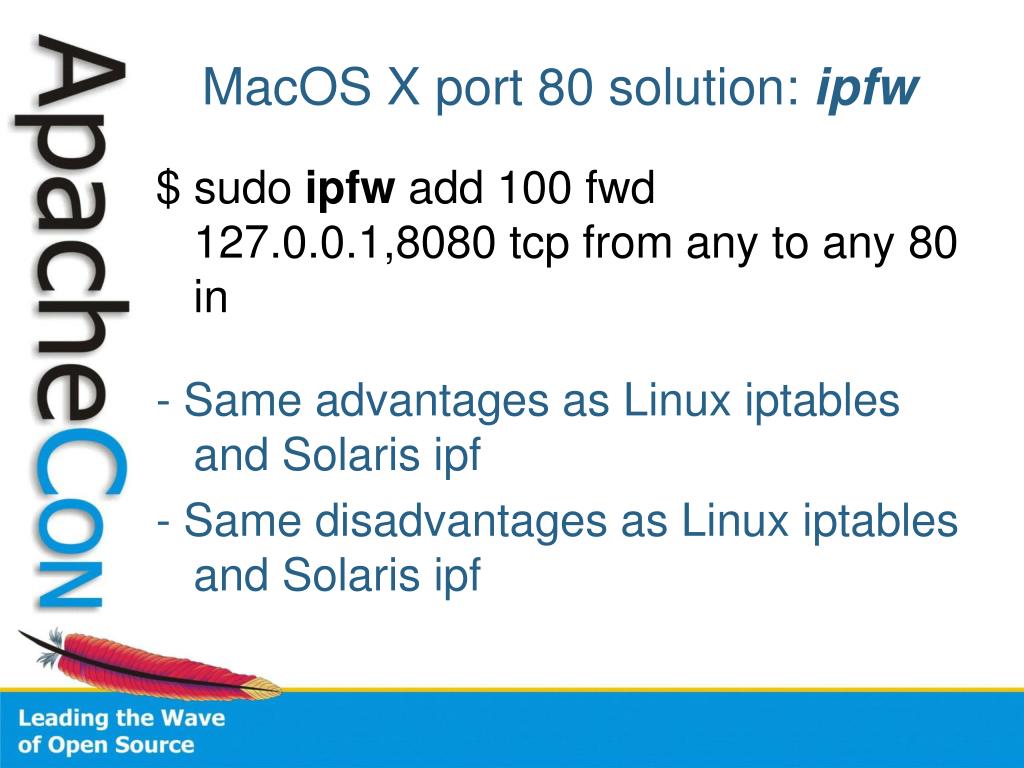

Включить порт 80 и 443 на Mac

Важно знать, что Mac OS X открывает порты в соответствии с запросами отдельных приложений или служб, а не управляет портами по отдельности. Большинство пользователей, использующих брандмауэр OS X по умолчанию, должны выполнить следующие шаги, чтобы разрешить входящие соединения для приложений.

- Откройте Системные настройки> Безопасность и конфиденциальность> Брандмауэр> Параметры брандмауэра.

- Щелкните Добавить.

- Выберите приложение в папке «Приложения» и нажмите «Добавить».

- Убедитесь, что для параметра рядом с приложением установлено значение Разрешить входящие подключения.

- Нажмите ОК.

Чтобы открыть определенный порт в OS X, вам нужно использовать Терминал. Вам нужно использовать команду pfctl для OS X 10.10. В более ранней версии команда ipfw использовалась для открытия определенного порта.

- Откройте приложение «Терминал».

- Введите команду Sudo pfctl -d, чтобы остановить активный фильтр пакетов.

- Используйте текстовый редактор nano, чтобы открыть файл конфигурации для фильтра пакетов:

судо нано / etc / pf.conf

- Вы можете создать правило настройки для любого порта, например 80, и ввести команду ниже конфигураций по умолчанию. Это означает, что вы разрешаете входящий трафик TCP с любого компьютера на ваш компьютер без какой-либо проверки.

передать inet proto tcp с любого на любой порт 80 без состояния

- Нажмите Ctrl-x и выйдите из текстового редактора nano, затем нажмите Y , и это означает, что вы сохранили файл с тем же именем.

- Теперь перезагрузите конфигурацию брандмауэра из ранее отредактированного файла.

судо pfctl -f /etc/pf.conf

- Наконец, перезапустите брандмауэр с помощью следующей команды:

судо pfctl -E

Для открытия порта при запуске системы используйте sudo nano /etc/pf.conf и добавьте sudo pfctl -vnf /etc/pf.conf в этот файл pf.conf.

Включить порт 80 и 443 в Linux

Чтобы открыть порт в Linux, сначала необходимо проверить открытые порты с помощью команды netstat или ss , как показано ниже:

netstat -lntu ИЛИ

SS-LNTU

После тестирования открытых портов используйте следующие команды, чтобы разрешить TCP-соединения.В качестве примера мы взяли порт 80.

netstat -na | grep: 80

ss -na | grep: 80

Включить порт 80 и 443 в Ubuntu

Если у вас есть брандмауэр Ubuntu с именем ufw, вы должны использовать следующую команду:

sudo ufw разрешить 80

Включить порт 80 и 443 на

CentOSДля пользователей CentOS они должны использовать следующую команду:

firewall-cmd --add-port = 80 / tcp –permanent

Примечание: Пользователь может включить любой порт (80 443) с помощью вышеуказанных команд.

Заключение

Однако порт 80 обеспечивает соединение HTTP по протоколу TCP. Этот порт обеспечивает незашифрованное соединение между веб-браузером и веб-серверами, что оставляет конфиденциальные данные пользователя доступными для киберпреступников и может привести к серьезному неправомерному использованию данных.

HTTPS Порт 443 обеспечивает зашифрованную связь между веб-браузером и веб-сервером, что делает данные нечитаемыми при любой утечке данных. Следовательно, подключение через HTTPS-порт 443 для просмотра веб-страниц, безусловно, лучше, чем создание небезопасного подключения к HTTP-порту 80 для веб-серфинга.

ports.fm

% PDF-1.4 % 1 0 объект > эндобдж 9 0 объект > эндобдж 2 0 obj > эндобдж 3 0 obj > эндобдж 4 0 obj > поток Acrobat Distiller 7.0 (Windows) FrameMaker 7.22011-04-26T11: 57: 32Z2010-11-19T10: 57: 03Zapplication / pdf

GRC | Администрация порта, для Интернет-порта 80

Этот порт обычно будет открыт только тогда, когда на компьютере запущен какой-либо веб-сервер. Однако, как вы можете видеть из обширного списка троянцев, обнаруженных ниже, нет недостатка во вредоносном ПО, пытающемся заселить Этот порт. Широко распространенные черви Code Red и Nimda все еще живы и, вероятно, выживут в Интернете еще много лет.Они продолжают поиск уязвимых систем, в которых они могут воспроизводиться везде и всегда.Поскольку они пытаются заразить непропатченные веб-серверы Microsoft — даже «Персональный веб-сервер», который иногда устанавливается в версиях Windows для конечных пользователей, серверы Microsoft всегда должны быть исправлены и защищены от заражения червями.Из-за популярности этого порта для злонамеренного использования он никогда не должен открываться, если он не используется активно и преднамеренно для обслуживания веб-страниц. Кроме того, любые общедоступные веб-серверы необходимо проактивно обслуживать и поддерживать в актуальном состоянии с помощью последних исправлений безопасности, чтобы обеспечить их безопасность.

Многие интернет-провайдеры теперь блокируют входящий трафик на этот порт, прежде чем он достигнет своих клиентов. Это делается по нескольким причинам: Распространенность вредоносных троянских программ порта 80 делает опасным внешний доступ к этому порту. Многие пользователи Windows случайно запускают или не установили исправления и не поддерживают копии веб-серверов Microsoft. Как мы знаем, активное сканирование самораспространяющимися червями постоянно пытается найти и заразить такие серверы. Кроме того, условия обслуживания многих интернет-провайдеров запрещают конечным пользователям предлагать веб-сервисы в Интернете.Блокирование входящего трафика на порт 80 может быть принудительным применением политик интернет-провайдера, а также значительным благом для безопасности конечных пользователей.

Плохо настроенные маршрутизаторы DSL и NAT иногда открывают свои веб-интерфейсы управления конфигурацией в Интернете. Если вы не используете локальный веб-сервер, и наши тесты показывают, что порт 80 открыт на вашем компьютере, вы, безусловно, захотите определить, что происходит. Если у вас есть маршрутизатор DSL или NAT, убедитесь, что его веб-интерфейс отключен на стороне глобальной сети (Интернет).

Для получения информации о безопасных веб-соединениях (https) посетите страницу управления портами для порт 443 .

HTTP / 1.1 RFC (полная спецификация)

Спецификацию всех нюансов и деталей текущего протокола HTTP / 1.1, написанную людьми, которые его изобрели, можно найти здесь:

http: // www.ietf.org/rfc/rfc2616.txt

http://www.faqs.org/rfcs/rfc2616.HTML

Trojan Sightings: 711 троян (Seven Eleven), AckCmd, Back End, Back Orifice 2000 Plug-Ins, Cafeini, CGI Backdoor, Executor, God Message, God Message 4 Creator, Hooker, IISworm, MTX, NCX, Noob, Ramen , Обратный туннельный бэкдор WWW, RingZero, RTB 666, Seeker, WAN Remote, Web Server CT, WebDownloader

Все содержимое этой страницы защищено авторским правом © 2008 Gibson Research Corporation.Откройте TCP-порт 80 в брандмауэре Windows [McNeel Wiki]

Продукт: Zoo

Сводка: Демонстрирует, как открыть TCP-порт 80 в брандмауэре Windows

Zoo общается с клиентами Rhino через TCP-порт 80 (HTTP).

После установки Zoo необходимо убедиться, что TCP-порт 80 открыт для как для входящих, так и для исходящих соединений в программном брандмауэре, работающем в системе сервера Zoo.

Примечание. TCP-порт 80 открыт для исходящей связи по умолчанию в большинстве программных брандмауэров. Таким образом, вам не нужно открывать какие-либо порты в программном брандмауэре, запущенном на рабочих станциях Rhino.

Ступени

Следующие инструкции предназначены для открытия TCP-порта 80 в брандмауэре Windows — брандмауэре, входящем в состав Windows.Если вы используете альтернативный брандмауэр, обратитесь к его документации.

Важно! Открывать входящий и исходящий трафик порта только для программы или службы недостаточно. Вы должны создать правила для порта , как указано ниже в шаге 6, иначе не будет работать с , .

1. В меню «Пуск» Windows откройте панель управления .

2. Выберите Брандмауэр Windows .

3.Выберите Дополнительные параметры в левом столбце окна брандмауэра Windows.

4. Выберите Правила для входящих подключений в левом столбце окна Брандмауэр Windows в режиме повышенной безопасности.

5. Выберите Новое правило в правом столбце.

6. Выберите Порт в мастере создания правила для нового входящего трафика и нажмите Далее .

Примечание: Не создавайте правило Программа — вы должны создать правило Порт .

7. Выберите протокол, к которому это правило будет применяться к TCP , выберите Определенные локальные порты , введите номер порта 80 и нажмите Далее .

8. Выберите Разрешить подключение , а затем щелкните Далее .

9. Выберите, когда применяется это правило (отметьте их все, чтобы порт всегда оставался открытым), а затем щелкните Далее .

10.Дайте этому правилу имя и затем нажмите Finish , чтобы добавить новое правило.

TCP-порт 80 теперь открыт и готов к использованию.

Определение того, что проходит через порт 80 в вашей сети

История TCP-порта 80 началась очень давно, когда IANA назначило TCP-порт 80 для активности HTTP и TCP-порт 443 для безопасного HTTP (HTTPS). HTTP был разработан как протокол для передачи запросов и данных между клиентами и веб-серверами.Используя эту информацию, вы можете заблокировать свой брандмауэр, чтобы разрешить только TCP-порты 80 и 443, чтобы другие приложения были заблокированы.

Некоторое время это работало нормально, пока разработчики приложений не придумали способы туннелирования своих данных через порт 80. В настоящее время на этом порту может работать целый ряд приложений, включая:

- VOIP

- BitTorrent

- Дистанционное совместное использование экрана

- Сети распространения контента (CDN)

- Потоковое видео и музыка

- Онлайн-хостинг файлов и игровые сервисы

- Прокси-трафик

Одним из решений проблемы было развертывание прокси-серверов, но теперь большинство приложений могут обойти это.

Есть много причин, по которым вам следует выяснить, для чего использовалось ваше Интернет-соединение. В некоторых случаях пользователи могут загружать материалы, защищенные авторским правом, в других вы можете нести ответственность за более высокие затраты на полосу пропускания, поскольку пользователи передают все больше и больше мультимедийного контента в вашу сеть из сетей распространения контента.

Итак, что вы можете сделать, чтобы выяснить, что происходит в вашей сети.

- Используйте интеллектуальный брандмауэр

В последние годы появилось много инноваций в области межсетевых экранов с поддержкой приложений.Они проверяют содержимое сетевых пакетов, чтобы определить, какие приложения туннелируются через TCP-порт 80. Затем они могут заблокировать приложение в зависимости от политики использования вашей сети. Вы должны быть осторожны с одной вещью: чем больше приложений вы отслеживаете, тем выше нагрузка на брандмауэр, что означает снижение пропускной способности. В некоторых случаях требуется обновление погрузчика для обнаружения новых приложений.

- Разверните инструмент глубокой проверки пакетов

Другой вариант — убрать функцию глубокой проверки пакетов (DPI) с брандмауэра на устройство, которое отслеживает, что идет к вашим брандмауэрам и от них.Одним из преимуществ этого подхода является то, что вы можете более легко добавить дополнительную поддержку обнаружения приложений, чем в брандмауэрах с поддержкой приложений. Инструменты DPI не обходятся без собственных проблем; некоторые говорят, что инструменты DPI не могут обрабатывать зашифрованный трафик, который используют некоторые приложения. Это верно в том смысле, что инструмент не может видеть, какие данные были переданы. Однако вы по-прежнему можете определить присутствие приложения, ища его конкретную сигнатуру в сетевых пакетах. Само приложение будет занимать уникальное место в вашей сети.

- Мониторинг трафика, идущего к периметру сети и из него

Я всегда рекомендую отслеживать шаблоны трафика по периметру сетей. Следует проверять необычную активность, такую как большие загрузки или загрузки, поскольку это может быть признаком того, что кто-то нашел новый способ обмена информацией в Интернете. Также обратите внимание на необычную активность в нерабочее время, так как это может быть признаком работы таких приложений, как BitTorrent. С технологической точки зрения вы можете либо посмотреть на использование потоковых данных, либо на зеркалирование портов, чтобы получить наглядность.Данные потока обычно доступны от устройств уровня 3, таких как маршрутизаторы, тогда как функции зеркалирования портов обычно находятся на сетевых коммутаторах.

- Мониторинг поиска DNS

Мониторинг DNS-трафика может быть полезным способом обнаружения странных приложений в вашей сети. Во многих случаях приложениям необходимо выполнить поиск в DNS, прежде чем они смогут подключиться к внешним серверам. После того, как у вас будет мониторинг DNS, вы можете искать определенные имена хостов, такие как Skype или Dropbox.Этот подход также может работать с обнаружением активности, связанной с сетями распространения контента, поскольку поиск DNS может выявить, какие сайты инициировали активность CDN

Как следует из этой статьи, Интернет мертв. Да здравствует Интернет. Что вы делаете, чтобы обнаружить, что было туннелировано через порт 80 в вашей сети? Комментарии приветствуются.

Copyright © 2012 IDG Communications, Inc.

Описание портов и разъемов TCP / IP

В сети TCP / IP каждое устройство должно иметь IP-адрес.

IP-адрес идентифицирует устройство , например компьютер.

Однако одного IP-адреса недостаточно для запуска сетевых приложений, так как компьютер может запускать несколько приложений и / или службы .

Так же, как IP-адрес идентифицирует компьютер, порт сети идентифицирует приложение или службу , запущенную на компьютере.

Использование портов позволяет компьютерам / устройствам запускать несколько служб / приложений .

На схеме ниже показано соединение компьютера с компьютером и указаны IP-адреса и порты.

Аналогия

Если вы используете аналог дома или многоквартирного дома, IP-адрес соответствует адресу улицы.

Все апартаменты имеют одинаковый адрес.

Однако у каждой квартиры также есть номер квартиры, который соответствует номеру порта.

Диапазоны номеров портов и известные порты

Номер порта использует 16 бит и поэтому может иметь значение от 0 до 65535 в десятичном формате

Номера портов делятся на следующие диапазоны:

Номера портов 0-1023 — хорошо известные порты. Они назначаются службам сервера Управлением по распределению номеров Интернета (IANA). например, веб-серверы обычно используют порт 80 , а серверы SMTP используют порт 25 (см. диаграмму выше).

Порты 1024-49151 — Зарегистрированный порт — Они могут быть зарегистрированы для служб с IANA и должны рассматриваться как полузарезервированные . Программы, написанные пользователем, не должны использовать эти порты.

Порты 49152-65535 — используются клиентскими программами , и вы можете использовать их в клиентских программах.Когда веб-браузер подключается к веб-серверу, он выделяет себе порт в этом диапазоне. Также известны как эфемерные порты .

Сокеты TCP

Соединение между двумя компьютерами использует сокет .

Сокет — это комбинация IP-адреса и порта

На каждом конце соединения будет гнездо.

Представьте, что вы сидите дома за своим компьютером, и у вас открыто два окна браузера.

Один смотрит на сайт Google, а другой — на Yahoo.

Подключение к Google будет:

Ваш компьютер — IP1 + порт 60200 ——– Google IP2 + порт 80 (стандартный порт)

Комбинация IP1 + 60200 = сокет на клиентском компьютере и IP2 + порт 80 = целевой сокет на сервере Google.

Подключение к Yahoo будет:

ваш ПК — IP1 + порт 60401 ——– Yahoo IP3 + порт 80 (стандартный порт)

Комбинация IP1 + 60401 = сокет на клиентском компьютере и IP3 + порт 80 = целевой сокет на сервере Yahoo.

Примечания: IP1 — это IP-адрес вашего ПК. Номера клиентских портов назначаются динамически и могут быть повторно использованы после закрытия сеанса.

TCP и UDP — транспортный уровень

Примечание : Вы можете найти статью о наборе протоколов TCP / IP, полезную для понимания следующего

IP-адресов реализованы на сетевом уровне, который представляет собой IP-уровень .

Порты реализованы на транспортном уровне как часть TCP или заголовка UDP , как показано на схеме ниже:

Протокол TCP / IP поддерживает два типа порта: TCP-порт и UDP-порт .

TCP — для приложений, ориентированных на соединение. Он имеет встроенную проверку ошибок и повторно передает отсутствующие пакеты.

UDP — для приложений без подключения. Он не имеет встроенной проверки ошибок, и не будет повторно передавать недостающие пакеты .

Приложения предназначены для использования протокола транспортного уровня UDP или TCP в зависимости от типа соединения, которое им требуется.

Например, веб-сервер обычно использует TCP-порт 80 .

Он может использовать любой порт, но приложение веб-сервера предназначено для использования TCP-соединения. См. TCP против UDP

Вот очень хорошее видео, которое действительно хорошо объясняет порты и сокеты

Проверка открытых портов

В системах Windows и Linux есть утилита netstat , которая выдаст вам список открытых портов на вашем компьютере.

В этих статьях показано, как использовать netstat в Windows и Linux.

Вы можете проверить состояние порта удаленных машин с помощью строки сканера портов nmap.

Вы можете установить NMAP в Windows, Linux и Apple. Его можно использовать с графическим пользовательским интерфейсом или как инструмент командной строки.

Вот полезная статья об использовании NMAP из командной строки.

Вот хорошее видео об использовании Nmap , а также описание процедур соединения TCP / IP, которое полезно для понимания портов.

Ссылки и ресурсы:

Основы TCP и UDP — Подключение к веб-сайту — Это для программистов, но здесь нет кодирования, только объяснение портов и сокетов.

Состояния подключения — если вам интересно, что означают установленные, прослушивающие и другие описания состояний. вот хорошая диаграмма состояний, к которой он относится.

Онлайн-тестер портов Набор инструментов для сканирования портов и тестирования веб-серверов.

Статьи по теме:

Оцените? И используйте Комментарии, чтобы сообщить мне больше

Обратный прокси — iptables

Чтобы перенаправить трафик с 80/443 на 8080/8443, сначала необходимо убедитесь, что iptables разрешил трафик на всех 4 из этих портов.Используйте следующую команду, чтобы просмотреть текущую конфигурацию iptables:

Вы должны увидеть в выходных записях 80, 443, 8080 и 8443. Вот пример вывода для сравнения.

ain INPUT (policy ACCEPT) target prot opt источник назначения

target prot opt источник назначения

ПРИНЯТЬ tcp - 0.0.0.0/0 0.0.0.0/0 tcp dpt: 443

ПРИНЯТЬ tcp - 0.0.0.0/0 0.0.0.0/0 tcp dpt: 80

ПРИНЯТЬ tcp - 0.0.0.0 / 0 0.0.0.0/0 tcp dpt: 8080

ПРИНЯТЬ tcp - 0.0.0.0/0 0.0.0.0/0 tcp dpt: 8443

ПРИНЯТЬ все - 0.0.0.0/0 0.0.0.0/0 состояние СВЯЗАННО, УСТАНОВЛЕНО

ПРИНЯТЬ icmp - 0.0.0.0/0 0.0.0.0/0

ПРИНЯТЬ все - 0.0.0.0/0 0.0.0.0/0

ПРИНЯТЬ tcp - 0.0.0.0/0 0.0.0.0/0 состояние NEW tcp dpt: 22

REJECT all - 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host -hibited

Цепочка ВПЕРЕД (политика ПРИНЯТЬ)

target prot opt источник назначения

ОТКЛЮЧИТЬ все - 0.0.0.0 / 0 0.0.0.0/0 отклонить-с icmp-host -hibited

Цепочка ВЫХОДА (политика ПРИНЯТЬ)

target prot opt источник назначения

источник целевой защиты Если вы не видите записи для этих портов, вам необходимо выполнить команды (как root или с помощью sudo), чтобы добавить эти порты. Например, если вы не видите ничего из этого и вам нужно добавить их все, вам нужно будет ввести следующие команды:

sudo iptables -I ВВОД 1 -p tcp --dport 8443 -j ПРИНЯТЬ

sudo iptables -I ВВОД 1 -p tcp --dport 8080 -j ПРИНЯТЬ

sudo iptables -I ВХОД 1 -p tcp --dport 443 -j ПРИНЯТЬ

sudo iptables -I ВХОД 1 -p tcp --dport 80 -j ПРИНЯТЬ - ПРИМЕЧАНИЕ

Я использовал -I INPUT 1.