Что такое name-серверы (NS) — RU-CENTER

DNS-сервер (Name-сервер, nameserver, NS) — сервер, преобразующий доменные имена, с которыми работают пользователи, в понятные компьютерам IP-адреса или в обратном направлении. Обычно не делают разницы между понятиями NS и DNS-серверов.

- Какие функции выполняет name-сервер?

- Что такое дочерние NS-серверы?

- Какие бывают ресурсные записи для домена?

- Какие DNS-серверы необходимо указывать для домена?

Какие функции выполняет name-сервер?

Привычные пользователям домены не являются настоящими адресами хостов в сети, для идентификации которых на практике используются IP-адреса. Работа с ними неудобна для пользователей, поэтому применяется система DNS-серверов. Они выполняют несколько базовых функций.

- Преобразуют введенное в адресную строку доменное имя в IP-адрес или наоборот (обратное преобразование).

- Сообщают об ошибках, если запросы направлены к несуществующей адресам.

- Предоставляют информацию о сервере, отвечающем за дочернюю зону (поддомены).

- Кэшируют записи, полученные с других name-серверов. Кэширование помогает увеличить скорость доступа к сайтам. Запросы к удаленному DNS-серверу занимают много времени, поэтому DNS-сервер провайдера хранит адреса ранее запрошенных сайтов в кэше.

Существует 3 основных типа DNS-серверов:

- Первичный (Primary, master), хранит файл зоны домена с информацией о всех ресурсных записях.

- Вторичный (Secondary, slave), загружает и хранит копию файла зоны с первичного DNS-сервера. Используется для повышения отказоустойчивости службы DNS.

- Кэширующий. Предназначен только для кэширования, применяется для разгрузки первичных и вторичных серверов, а также для повышения скорости доступа к сайтам.

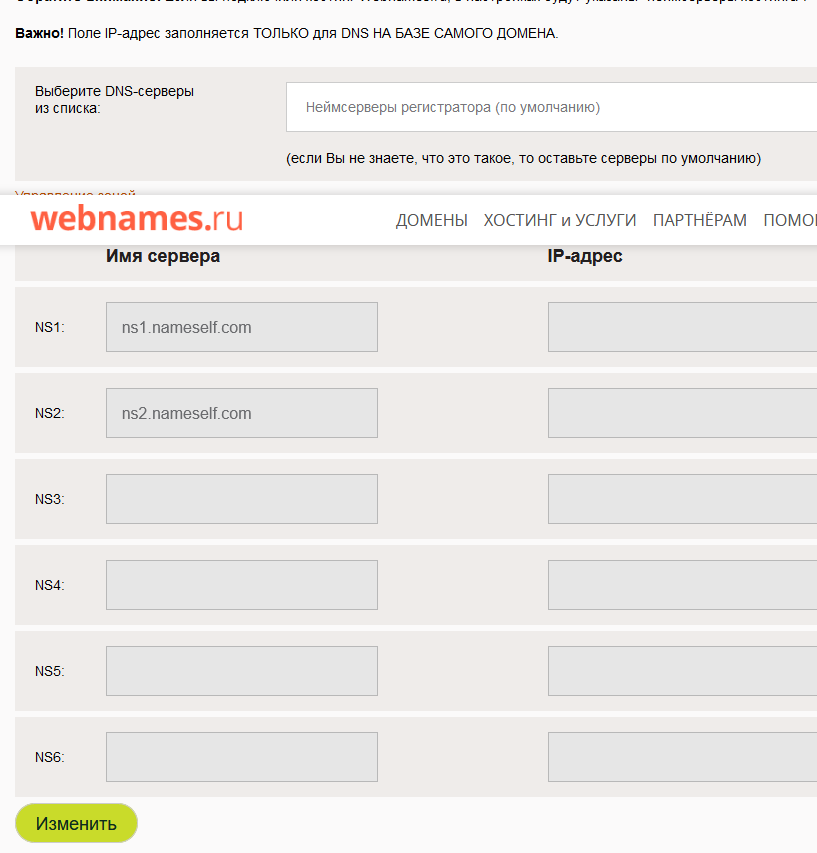

Дочерние DNS-серверы настраиваются на основе используемого родительского домена. Например, для example.net дочерние NS будут выглядеть так:

Например, для example.net дочерние NS будут выглядеть так:

ns1.example.net

ns2.example.net

или:

primary.example.net

secondary.example.net

Дочерние DNS-серверы позволяют расположить DNS-серверы для домена на его поддоменах.

При делегировании домена с использованием дочерних DNS-серверов потребуется помимо их имен указать и IP-адреса.

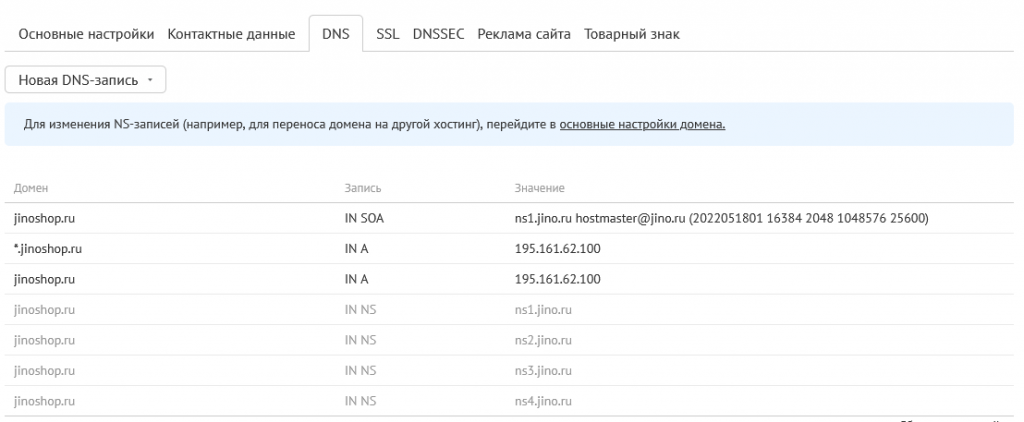

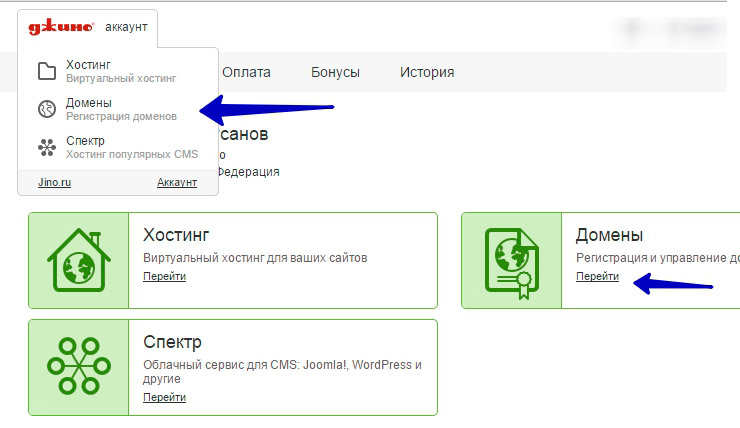

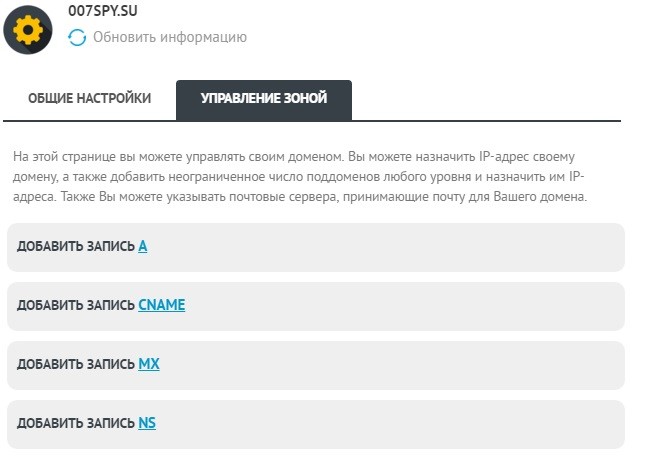

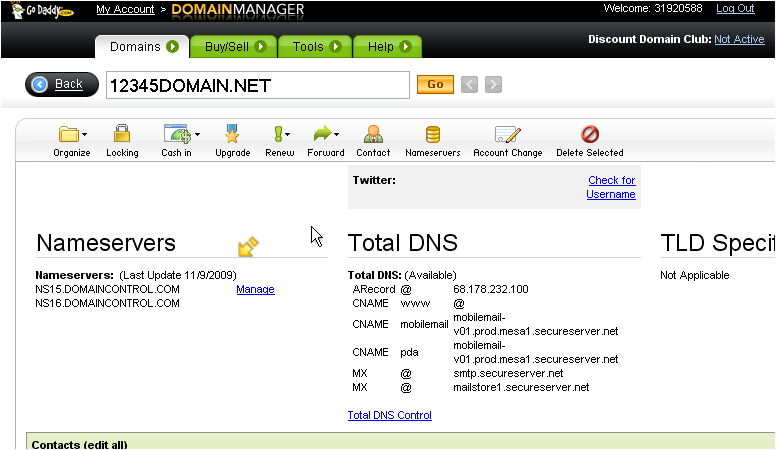

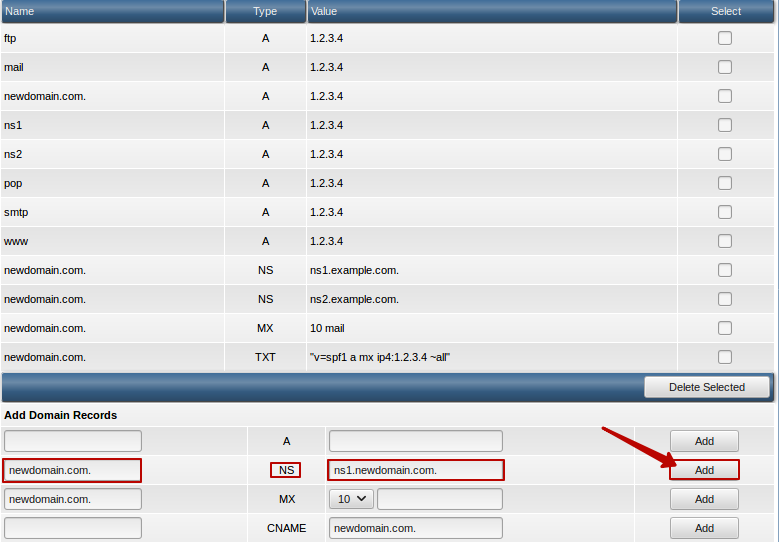

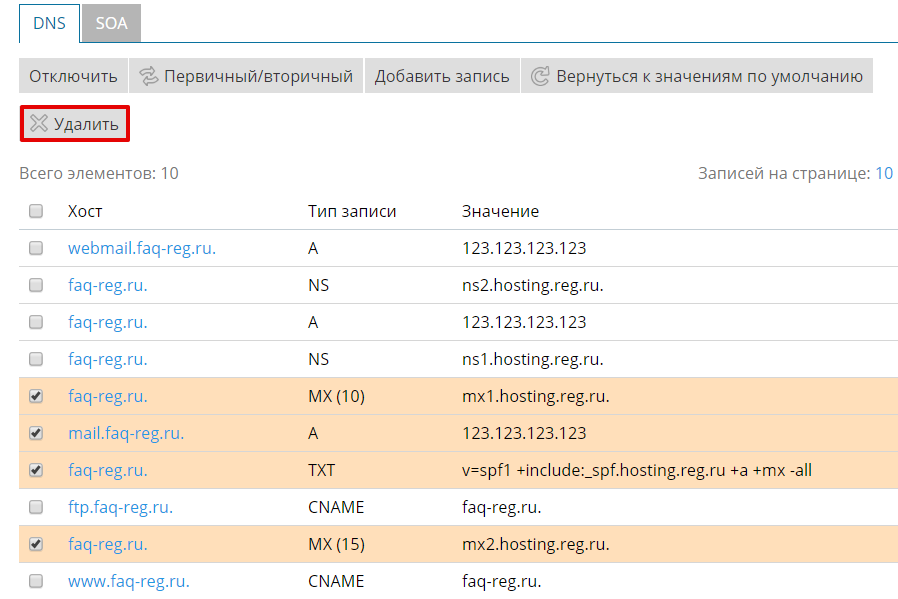

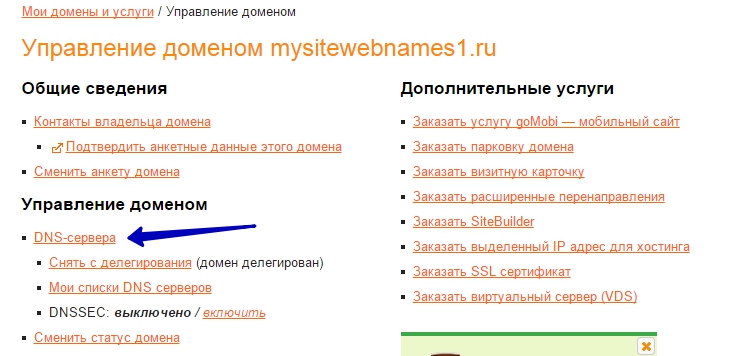

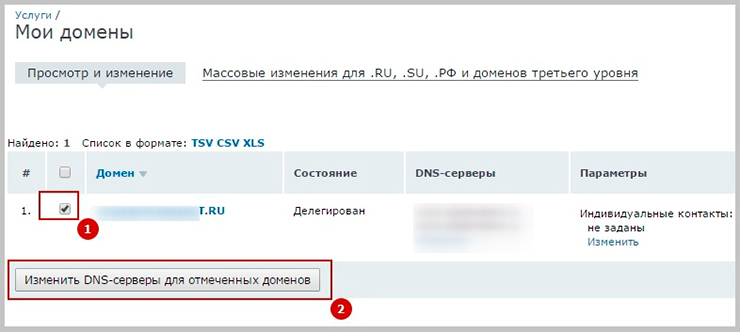

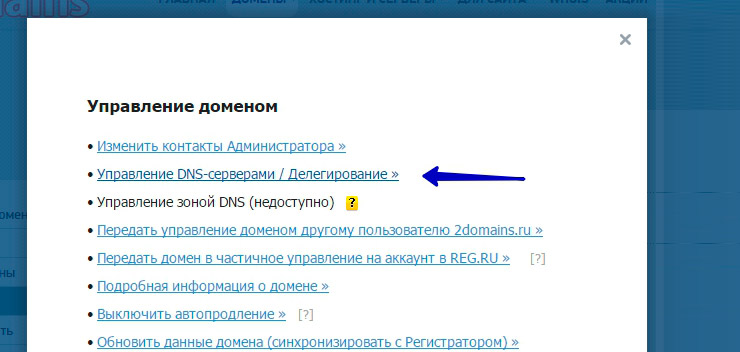

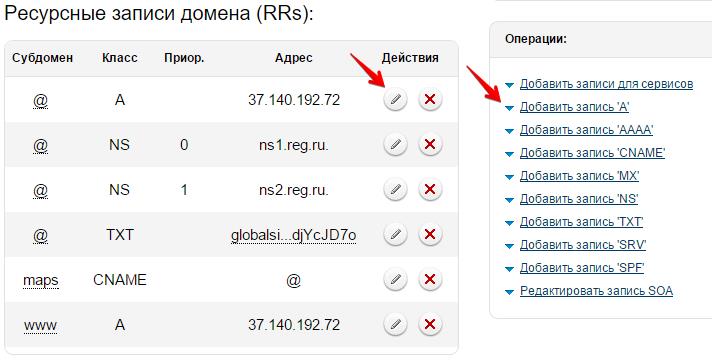

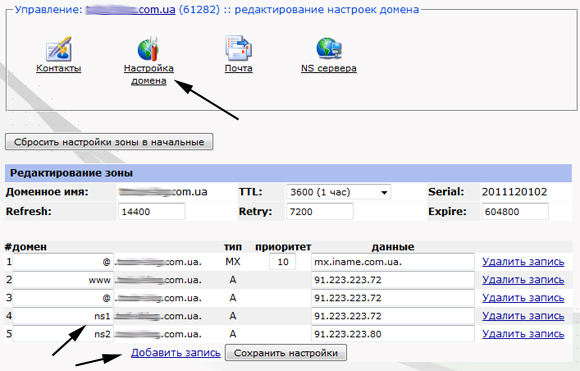

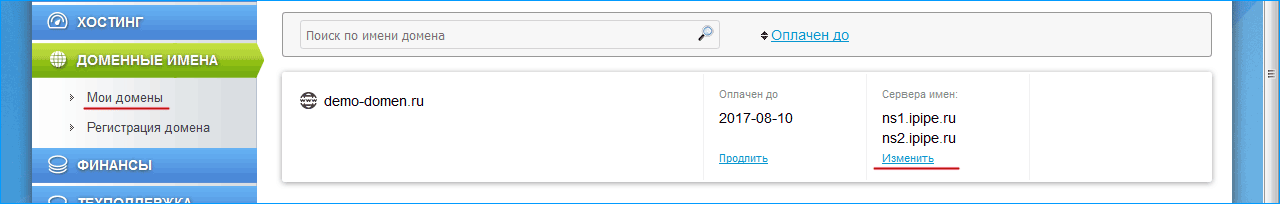

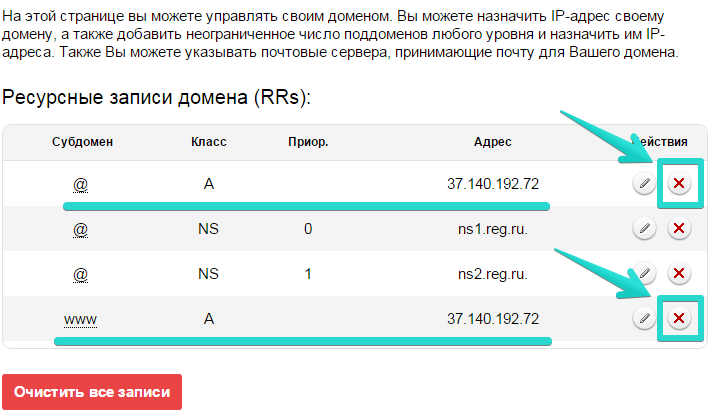

Какие бывают ресурсные записи для домена?Настройка ресурсных записей выполняется либо хостинг-провайдером автоматически, при создании сайта или почты в панели управления хостингом, либо администратором домена вручную с помощью специального редактора.

Базовые типы записей, с которыми работают администраторы и владельцы сайтов:

- NS-запись — главный тип, определяющий адреса DNS-серверов, обслуживающих домен.

- AAAA — тип записи, аналогичный предыдущей, но с IPv6-адресами.

- CNAME — указывает, что данный домен выполняет функции псевдонима (алиаса) другого домена. Для псевдонима записи других типов не вносятся.

- MX-запись — указывает имя сервера, ответственного за прием почты для домена. В зоне домена может быть несколько MX-записей с разными приоритетами.

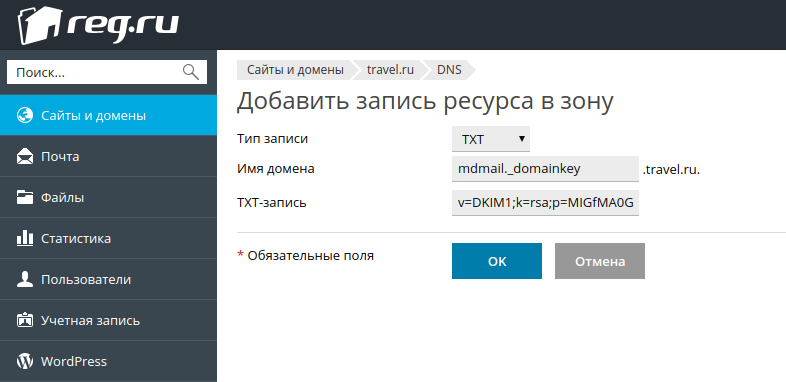

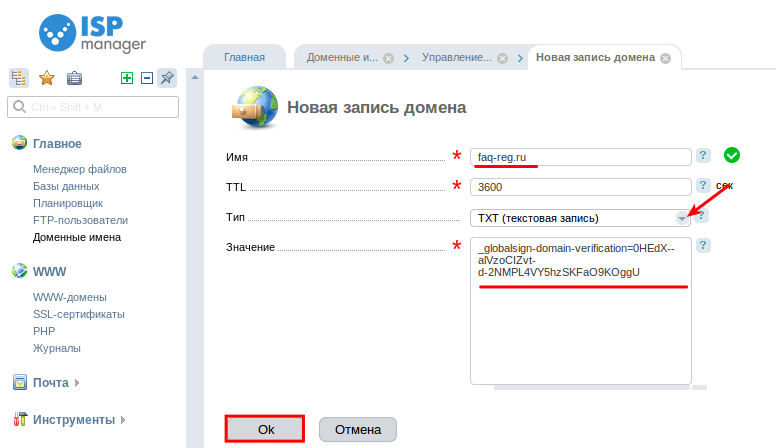

- TXT-запись — используется для хранения произвольной информации в DNS. Запись может использоваться для подтверждения владения доменом в р различных сервисах.

- SOA-запись — содержит служебную информацию: доменное имя, время последнего обновления зоны домена, адрес администратора зоны, настройки временных параметров и другую информацию.

Корректность заполнения ресурсных записей важна для успешного делегирования домена и дальнейшего функционирования службы name-серверов. Главное правило оформления NS-записей — не забывать ставить точку после имени. В противном случае возможны ошибки и служба DNS не сможет направить запрос по правильному адресу.

Список DNS-серверов услуг RU-CENTER вы найдете в статье.

Туториал: что такое DNS

Что такое DNS-записи домена? Типы ресурсных записей 🌐

Содержание

- Составные части DNS-записи

- Популярные типы записей

- Как добавить запись

Система доменных имен (Domain Name System) или просто DNS — важнейшая часть механизма Всемирной сети. Именно она позволяет сопоставить доменные имена веб-ресурсов с IP-адресами физических устройств, на которых они расположены.

Именно она позволяет сопоставить доменные имена веб-ресурсов с IP-адресами физических устройств, на которых они расположены.

Эту распределенную базу данных можно назвать аналогом «телефонного справочника» всего Интернета. «Телефонные номера» в ней — это IP-адреса, а «ФИО абонентов» — соответствующие им доменные имена.

Информацию о доменах для подобной «телефонной книги» хранят специальные DNS-серверы в виде ресурсных записей (DNS-записей ресурса). Чтобы новый сайт получил официальную «прописку» в Сети, нужно сначала прикрепить (делегировать) его домен на DNS-серверы, а затем прописать на этих серверах ресурсные записи.

Об основных типах DNS-записей и их назначении расскажем в данной статье.

Из чего состоит DNS-запись

В состав DNS-записи входят следующие поля:

- Name / Hostname (Имя, хост, домен — имеет несколько названий). Определяет домен, к которому относится (привязана) данная ресурсная запись.

- Type (Тип).

Указывает на тип (назначение) данной ресурсной записи. Наиболее распространенные типы DNS-записей — A, AAAA, MX, CNAME и TXT.

Указывает на тип (назначение) данной ресурсной записи. Наиболее распространенные типы DNS-записей — A, AAAA, MX, CNAME и TXT. - Class (Класс). Здесь указывается тип рабочей сети. Теоретически, система может работать во всех ее типах. Но, TCP/IP сети — самые распространенные. Поэтому, поле редко используется.

- TTL (Time To Live) — время жизни (хранения) DNS-записи.

- RDATA (Resource Data) — значение данного поля ресурсной записи зависит от ее конкретного типа.

- Priority (Приоритет) — задает приоритет (очередность) обработки конкретной DNS-записи.

- Protocol (Протокол)— указывает на протокол, используемый TCP, UDP, TLS.

- Service Name (Имя сервиса) — его можно посмотреть в файле /etc/services. Например: pop3, telnet.

- Weight (Вес) — задает вес хоста. Обработка запросов распределяется по весу хоста.

- Address (Адрес) — IP-адрес, который автоматически конвертируется в in-addr.

arpa формат.

arpa формат.

Некоторые виды DNS-записей могут иметь дополнительные поля, отличные от указанных.

Распространенные типы записей

Типы DNS-записей зависят от их функционального назначения.

A-запись (Address record)

Address record указывает на конкретный IP-адрес домена. Без нее сайт работать не будет. По этой записи система определяет к какому серверу обращаться за получением информации, когда пользователь вводит название сайта в адресную строку веб-браузера.

Пример| Hostname | Тип записи | Значение записи |

| eternalhost.net. | A | 194.61.0.6 |

AAAA-запись (Address record to IPv6)

AAAA запись DNS — аналог предыдущей А-записи. В значении указывается внешний IP-адрес в формате IPv6.

Пример| Hostname | Тип записи | Значение записи |

eternalhost. net. net. | AAAA | 212:14:2127:1:211:4eef:fe10:b17 |

CNAME-запись (Canonical name)

CNAME («каноническое имя») указывает на расположение хостов на одном сервере. С ее помощью, можно прописать несколько доменов и поддоменов в рамках одного сервера.

Каноническое имя позволяет создать наследование, при котором поддомен получает свойства всех ресурсных записей одного домена (кроме NS), через псевдоним (алиас).

Перед ее заполнением, надо прописать A-запись. После, можно создавать псевдонимы (их количество не ограничено).

Пример| Hostname | Тип записи | Значение записи |

| www.eternalhost.net | CNAME | eternalhost.net. |

Каждое значение обязательно должно заканчиваться точкой. Таким образом, можно привязывать разные хосты к одному серверу или выполнять редирект.

MX-запись (Mail exchanger)

MX-запись задает почтовый сервер, который будет принимать и отправлять почту для данного домена. Запись может указывать на внутренний или внешний почтовый сервер.

Пример| Hostname | Тип записи | Значение записи |

| eternalhost.net. | MX | mx1.eternalhost.net. |

При обработке электронной почты на внутреннем сервере, должна присутствовать A-запись.

Пример| Тип записи | Значение записи | |

| eternalhost.net. | A | 194.61.0.6 |

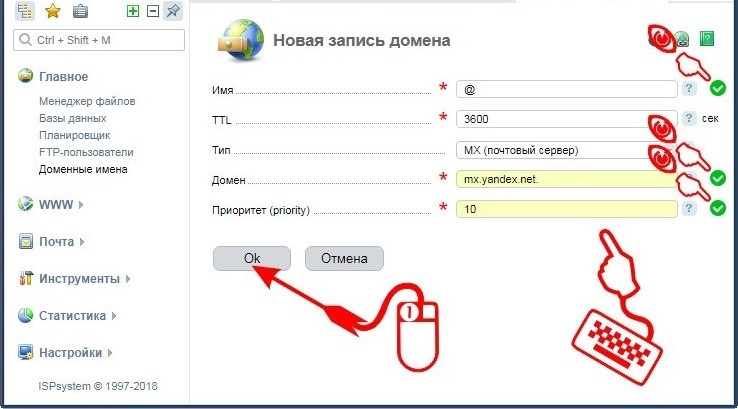

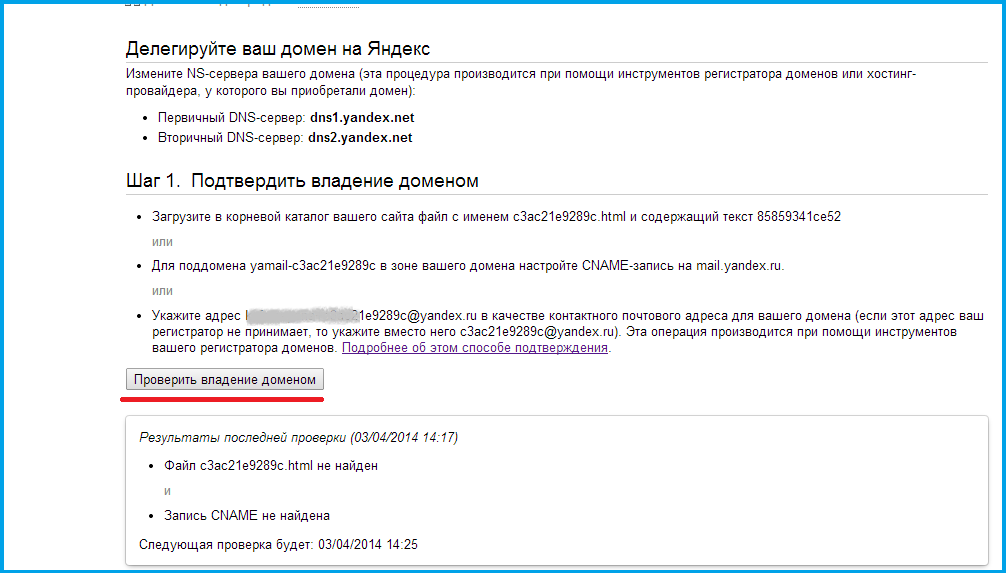

Например, для привязки почты для домена на серверы Яндекс почты, надо указать следующие записи:

| Hostname | Тип записи | Значение | Приоритет | TTL |

eternalhost. | MX | mx.yandex.net. | 10 | 21600 |

Привязка почты для домена к Google, Mail.ru и другим почтовым сервисам осуществляется по такому же принципу.

NS-запись (Name Server)

Этой записью определяется доменный адрес DNS-сервера, обслуживающий конкретный домен. Интернет-соединение с доменом не функционирует, если не указана NS-запись.

Пример| Hostname | Тип записи | Значение записи |

| eternalhost.net. | NS | ns1.eternalhost.net. |

TXT-запись (Text String)

TXT-запись используется для хранения текстовых данных о домене. Их число может быть любым, если содержание одной записи не противоречит другим. TXT-запись ограничена размером до 255 байт.

Часто применяется для подтверждения прав на владение доменом. Например, когда осуществляется привязка к стороннему почтовому серверу, а также при подключении метрик и в других ситуациях.

| Hostname | Тип записи | Значение записи |

| eternalhost.net. | TXT | Любая текстовая запись без кавычек. |

SOA-запись (Start of Authority)

Указывает местоположение сервера с эталонной информацией о домене. Запись создается автоматически в самом начале и не может быть отредактирована или удалена.

Пример| Hostname | Тип записи | Serial number | TTL | Refresh | Retry | Expire | Minimum TTL |

| Контактный адрес администратора файловой зоны | SOA | 1812191123 | 3600 | 7200 | 540 | 604800 | 86400 |

SRV-запись (Service record)

Указывает расположение серверов (имя хоста, № порта) для определенных сервисов. Выполняет ассоциативную роль. Например, через него можно задать:

Выполняет ассоциативную роль. Например, через него можно задать:

IMAP-сервер для eternalhost.net находится по адресу mail.eternalhost.net. При этом, eternalhost.net — веб-сервер.

Пример| Host name | Service Name | Protocol | Priority | Weight |

| eternalhost.net. | _xmpp-server | _tcp | 100 | 0 |

PTR-запись (Reverse DNS)

Обратная запись DNS служит для связывания отдельного IP-адреса с доменным именем. В основном, запись используется для отправки почты с домена. Если PTR-запись совпадет с именем почтового сервера из параметра HELO (EHLO), повысится шанс миновать спам-фильтры почтовых серверов на стороне получателя письма.

Пример| Host name | Тип записи | Address |

mail. eternalhost.net. eternalhost.net. | PTR | 194.61.06.in-addr.arpa |

DNAME-запись (Domain Name)

Запись используется для создания алиасов (псевдонимов) для всего дерева поддоменов, не затрагивая основной домен. В этом заключается отличие DNAME от CNAME-записи, которая создает псевдонимы только для одного домена, без его поддоменов.

CAA-запись (Certification Authority Authorization)

Запись определяет, SSL/TLS-сертификаты каких центров сертификации могут применяться для указанного домена или поддомена. Обычно она генерируется на хостинге автоматически. Если CAA-запись не указана, это будет интерпретировано центром, как разрешение на выпуск сертификата.

HINFO-запись (Host Information)

В ней указывается архитектура и операционная система заданного хоста. Запись надо применять с крайней осторожностью, а лучше совсем не пользоваться самостоятельно (обычно ее заполняет хостинг-провайдер). Злоумышленники часто используют HINFO-запись для подготовки хакерских атак.

WKS-запись (Well Known Service)

Ассоциация hostname с конкретным портом и протоколом. Может задавать хост для обработки почты клиентов. На практике, почтовые сервисы почти никогда не запрашивают этих данных.

RP-запись (Responsible person)

Здесь прописаны реквизиты ответственных за домен. Указать можно как одного человека, так группу людей. Поле «Text Record Name» хранит Ф.И.О. ответственного работника, а поле «E-mail Address» — его электронную почту.

LOC-запись (Location information)

В соответствующие поля этой записи указываются широта и долгота физического местонахождения DNS-сервера, к которому привязан домен. Используется редко. Может быть полезна только для крупных компаний.

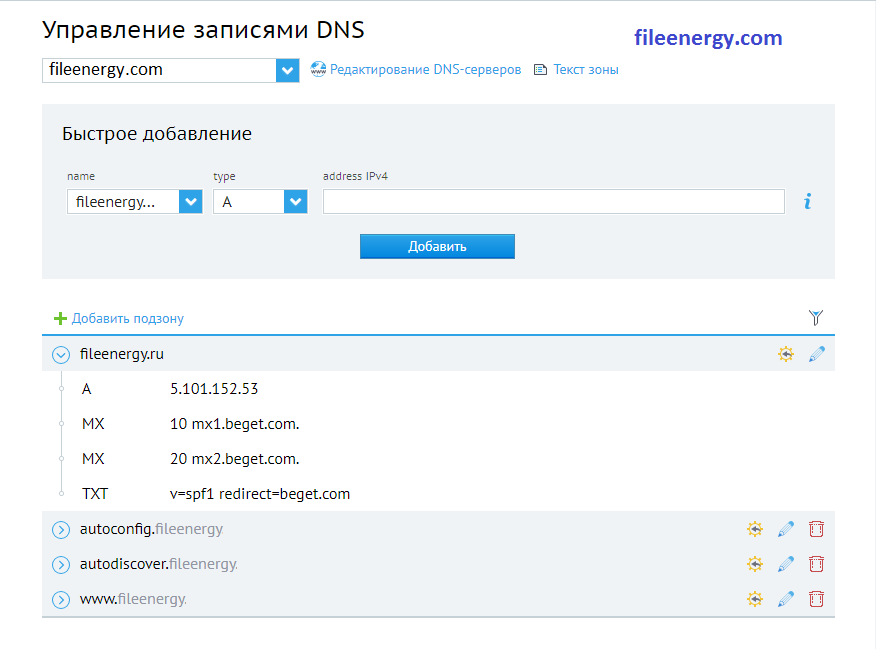

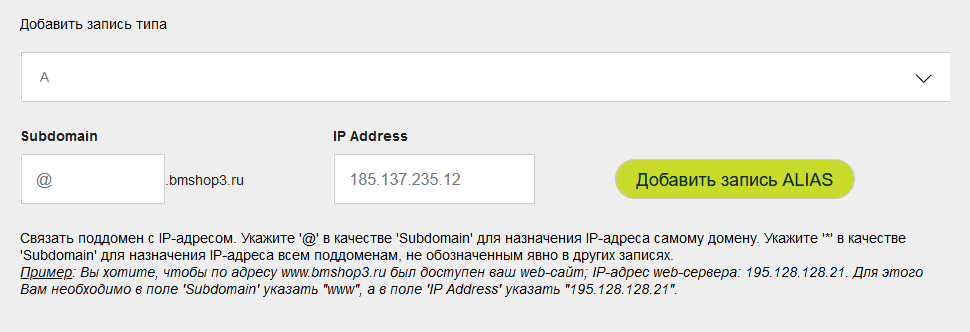

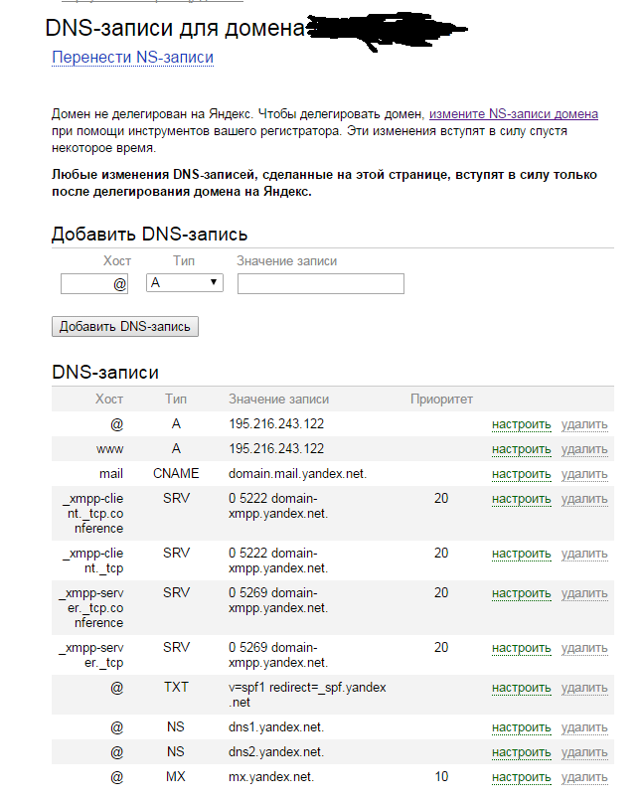

Где редактируются DNS-записи

Правильное заполненный список DNS-записей необходим для корректной работы сайта. Записи можно легко отредактировать в панели управления веб-хостингом.

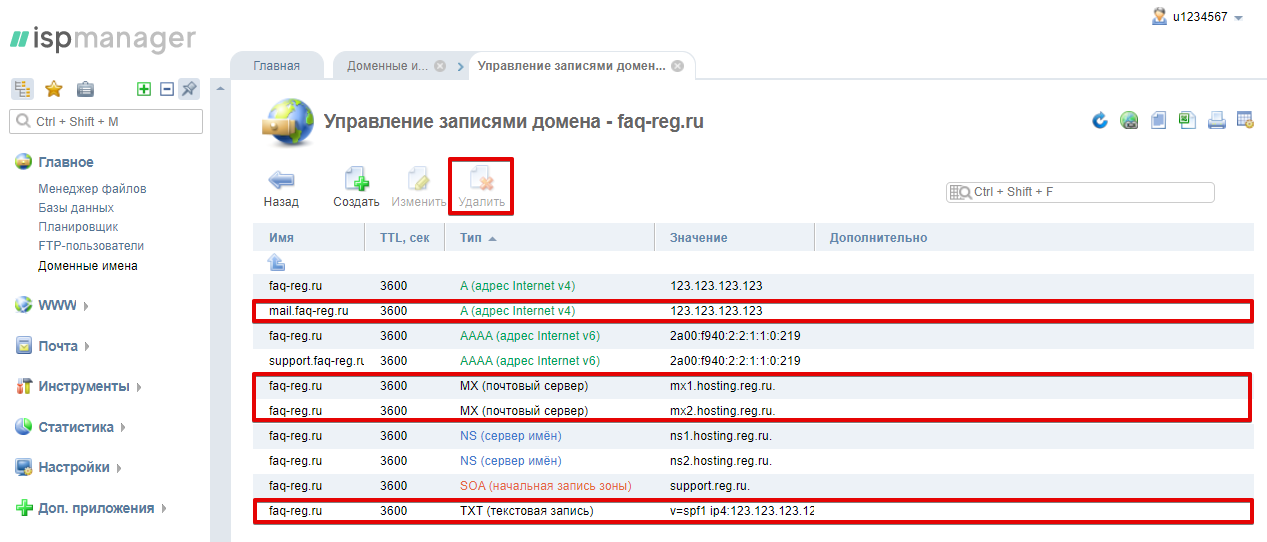

Например, в ISPmanager это делается в разделе «Доменные имена». Для редактирования нужно войти в панель управления, выделить курсором нужный домен и нажать кнопку «Записи» в верхнем меню.

В открывшемся списке можно добавить или отредактировать DNS-запись при помощи функциональных кнопок «Создать» и «Изменить».

Часто задаваемые вопросы — Azure DNS

Обратная связь Изменить

Twitter LinkedIn Facebook Адрес электронной почты

- Вопросы и ответы

Что такое Azure DNS?

Служба доменных имен (DNS) переводит или разрешает имя веб-сайта или службы на их IP-адрес. Azure DNS является службой размещения для доменов DNS. Она предоставляет разрешение имен с помощью инфраструктуры Microsoft Azure. Размещая домены в Azure, вы можете управлять своими записями DNS с помощью тех же учетных данных, API и инструментов и оплачивать использование, как и другие службы Azure.

Azure DNS является службой размещения для доменов DNS. Она предоставляет разрешение имен с помощью инфраструктуры Microsoft Azure. Размещая домены в Azure, вы можете управлять своими записями DNS с помощью тех же учетных данных, API и инструментов и оплачивать использование, как и другие службы Azure.

Домены DNS в Azure DNS размещаются в глобальной сети DNS-серверов Azure. Эта служба использует адресацию любому устройству сети, чтобы на каждый запрос DNS отвечал ближайший доступный DNS-сервер. Azure DNS обеспечивает высокую скорость обработки запросов и высокую доступность для вашего домена.

Служба Azure DNS работает на основе Azure Resource Manager. Azure DNS использует функции Azure Resource Manager, например управление доступом на основе ролей Azure, журналы аудита и блокировку ресурсов. Доменами и записями можно управлять с помощью портала Azure, командлетов Azure PowerShell и кроссплатформенного Azure CLI. Приложения, требующие автоматического управления DNS, можно интегрировать со службой с помощью REST API и пакетов SDK.

Сколько стоит использование Azure DNS?

Модель выставления счетов DNS Azure основана на количестве зон DNS, размещенных в Azure DNS. Она также основана на количестве полученных запросов DNS. На основе использования предоставляются скидки.

Дополнительные сведения см. на странице цен на Azure DNS.

Каково Соглашение об уровне обслуживания для Azure DNS?

Azure гарантирует, что в 100 % случаев на допустимые запросы DNS поступит ответ хотя бы от одного DNS-сервера Azure.

Дополнительные сведения см. на странице соглашения об уровне обслуживания для Azure DNS.

Что такое «зона DNS»? Это то же самое, что и домен DNS?

Домен — это уникальное имя в службе доменных имен. Например, contoso.com.

Зона DNS используется для размещения DNS-записей определенного домена. Например, домен contoso.com может содержать несколько записей DNS. Записи могут включать mail.contoso.com для почтового сервера и www.contoso. com для веб-сайта. Эти записи размещаются в зоне DNS contoso.com.

com для веб-сайта. Эти записи размещаются в зоне DNS contoso.com.

Доменное имя — это просто имя. Зона DNS — это ресурс данных, который содержит записи DNS для имени домена. С помощью Azure DNS вы можете разместить зону DNS и управлять записями DNS для домена в Azure. Также предоставляются DNS-серверы для ответа на запросы DNS из Интернета.

Необходимо ли приобретать имя домена DNS для использования Azure DNS?

Не обязательно.

Вам не потребуется приобретать домен для размещения зоны DNS в Azure DNS. Вы можете создать зону DNS в любой момент, не владея доменным именем. Запросы DNS для данной зоны будут разрешены только в том случае, если они направлены на DNS-серверы Azure, назначенные этой зоне.

Чтобы привязать зону DNS к глобальной иерархии DNS, необходимо купить доменное имя. Затем запросы DNS из любой точки мира найдут зону DNS и ответ с помощью записи DNS.

Существуют ли ограничения при использовании записей псевдонимов для верхнего имени домена с диспетчером трафика?

Да. С диспетчером трафика Azure необходимо использовать статические общедоступные IP-адреса. Настройте целевую внешнюю конечную точку, используя статический IP-адрес.

С диспетчером трафика Azure необходимо использовать статические общедоступные IP-адреса. Настройте целевую внешнюю конечную точку, используя статический IP-адрес.

Azure DNS поддерживает маршрутизацию трафика на основе DNS и отработку отказа конечных точек?

Маршрутизацию трафика на основе DNS и отработку отказа конечных точек обеспечивает диспетчер трафика Azure. Диспетчер трафика Azure — это отдельная служба Azure, которая может использоваться вместе с Azure DNS. Дополнительные сведения см. в разделе Обзор диспетчера трафика.

Azure DNS поддерживает только размещение «статических» доменов DNS, в которых на каждый запрос DNS для определенной записи DNS всегда передается одинаковый ответ DNS.

Поддерживает ли Azure DNS регистрацию доменных имен?

Нет. Чтобы приобрести доменные имена, сейчас Azure DNS не поддерживает параметр. Чтобы купить домены, необходимо использовать регистратор сторонних доменных имен. Регистратор обычно взимает небольшую годовую плату. Затем вы сможете разместить домены в Azure DNS, чтобы управлять записями DNS. Дополнительные сведения см. в статье Делегирование домена в Azure DNS.

Затем вы сможете разместить домены в Azure DNS, чтобы управлять записями DNS. Дополнительные сведения см. в статье Делегирование домена в Azure DNS.

Возможность приобрести доменные имена отслеживается в очереди невыполненной работы Azure. Вы можете воспользоваться нашим сайтом для отзывов, чтобы поддержать эту функцию.

Поддерживает ли Azure DNS набор DNSSEC?

Нет. Сейчас Azure DNS не поддерживает модуль безопасности службы доменных имен (DNSSEC).

Функция DNSSEC отслеживается в очереди невыполненной работы Azure DNS. Вы можете воспользоваться нашим сайтом для отзывов, чтобы поддержать эту функцию.

Поддерживает ли Azure DNS передачу зон (AXFR-IXFR)?

Нет. Сейчас Azure DNS не поддерживает передачу зон. Зоны DNS можно импортировать в Azure DNS с помощью Azure CLI. Затем записями DNS можно управлять с помощью портала управления Azure DNS, нашего REST API, пакета SDK, командлетов PowerShell или программы командной строки.

Функция передачи зон отслеживается в очереди невыполненной работы Azure DNS. Вы можете воспользоваться нашим сайтом для отзывов, чтобы поддержать эту функцию.

Вы можете воспользоваться нашим сайтом для отзывов, чтобы поддержать эту функцию.

Поддерживает ли Azure DNS перенаправление URL-адресов?

Нет. Службы перенаправления URL-адреса не являются службой DNS. Они работают на уровне HTTP, а не на уровне DNS. Некоторые поставщики DNS связывают службу перенаправления URL-адресов со своим предложением. На данный момент Azure DNS не поддерживает эту функцию.

Функция перенаправления URL-адреса отслеживается в очереди невыполненной работы Azure DNS. Вы можете воспользоваться нашим сайтом для отзывов, чтобы поддержать эту функцию.

Поддерживает ли Azure DNS расширенную версию таблицы ASCII (8-бит) для набора записей типа TXT?

Да. Azure DNS поддерживает расширенную версию таблицы ASCII для набора записей типа TXT. Необходимо использовать последнюю версию интерфейсов API REST Azure, пакетов SDK, PowerShell и интерфейса командной строки. Версии, выпущенные после 1 октября 2017 г., или пакет SDK 2. 1 не поддерживают расширенный набор ASCII.

1 не поддерживают расширенный набор ASCII.

Например, вы можете ввести строку в качестве значения записи типа TXT с символами из расширенной таблицы ASCII \128. Пример: abcd\128efgh. Azure DNS во внутреннем представлении использует байтовое значение этого символа, равное 128. Это байтовое значение также возвращается с ответом в момент разрешения DNS. Обратите внимание, что «abc» и «\097\098\099» являются взаимозаменяемыми с точки зрения разрешения.

Для записей типа TXT мы придерживаемся правил экранирования основного формата файла зоны RFC 1035. Например, \ теперь фактически экранирует все данные в соответствии с требованиями RFC. Если указать A\B в качестве значения записи типа TXT, оно будет представлено и разрешено просто как AB. Если вам действительно нужно, чтобы запись типа TXT содержала A\B и имела желаемое разрешение, необходимо еще раз экранировать \. Например, укажите A\\B.

Поддержка этой возможности сейчас недоступна для записей типа TXT, созданных на портале Azure.

В каких сценариях полезны записи псевдонимов?

См. раздел сценариев статьи Обзор записей псевдонимов Azure DNS.

Какие типы записей поддерживаются для наборов записей псевдонимов?

Наборы записей псевдонимов поддерживаются для следующих типов записей в зоне DNS Azure:

- A;

- AAAA;

- CNAME.

Какие ресурсы поддерживаются в качестве целевых объектов для наборов записей псевдонимов?

- Выберите ресурс общедоступного IP-адреса из набора DNS-записей A/AAAA. Можно создать набор записей A/AAAA и сделать его набором записей псевдонимов, указывающим на ресурс общедоступного IP-адреса.

- Выберите профиль диспетчера трафика из набора DNS-записей A/AAAA/CNAME. Можно выбрать CNAME профиля диспетчера трафика из набора DNS-записей CNAME. Например, contoso.trafficmanager.net. Теперь также можно выбрать профиль диспетчера трафика, который имеет внешние конечные точки из наборов записей A или AAAA в зоне DNS.

- Указание на конечную точку сети доставки содержимого Azure. Это полезно при создании статических веб-сайтов с помощью службы хранилища Azure и Azure CDN.

- Выберите другой набор DNS-записей в пределах той же зоны. Записи псевдонимов могут ссылаться на другие наборы записей того же типа. Например, вы можете иметь набор записей DNS CNAME, как псевдоним для другого набора записей CNAME того же типа. Такой подход полезен в том случае, если вы хотите, чтобы некоторые наборы записей были псевдонимами, а некоторые ими не были.

Можно ли создавать и изменять записи псевдонимов на портале Azure?

Да. Можно создать записи псевдонимов или управлять ими на портале Azure, а также интерфейсами REST API Azure, PowerShell, интерфейсом командной строки и пакетами SDK.

Помогают ли записи псевдонимов гарантировать, что мой набор записей DNS удаляется при удалении базового общедоступного IP-адреса?

Да. Это одна из основных возможностей записей псевдонимов. Они помогут избежать возможных простоев с точки зрения пользователей приложения.

Это одна из основных возможностей записей псевдонимов. Они помогут избежать возможных простоев с точки зрения пользователей приложения.

Помогают ли записи псевдонимов гарантировать, что мой набор записей DNS будет обновлен на правильный IP-адрес при изменении базового общедоступного IP-адреса?

Да. Это одна из основных возможностей записей псевдонимов. Они помогают избежать возможных простоев или угроз безопасности с точки зрения пользователей приложения.

Существуют ли ограничения при использовании наборов записей псевдонимов для записей A или AAAA для указания на диспетчер трафика?

Да. Чтобы указать на профиль диспетчера трафика в качестве псевдонима из набора записей A или AAAA, необходимо, чтобы профиль диспетчера трафика использовал только внешние конечные точки. При создании внешних конечных точек в диспетчере трафика укажите фактические IP-адреса конечных точек.

Взимается ли дополнительная плата за использование записей псевдонимов?

Записи псевдонима являются квалификациями в допустимом наборе записей DNS. Для записей псевдонимов не существует дополнительного выставления счетов.

Для записей псевдонимов не существует дополнительного выставления счетов.

Можно ли реализовать совместное размещение домена с помощью Azure DNS и другого поставщика DNS?

Да. Azure DNS поддерживает совместное размещение доменов с другими службами DNS.

Чтобы настроить совместное размещение, измените записи NS для домена, чтобы указывать серверы доменных имен обоих поставщиков. Сервер доменных имен (NS) записывает элемент управления, для домена которого поставщики получают запросы DNS. Эти записи NS можно изменить в Azure DNS, в другом поставщике и в родительской зоне. Родительская зона обычно настраивается с помощью регистратора доменных имен. Дополнительные сведения о делегировании DNS см. в разделе Делегирование зон DNS с помощью Azure DNS.

Кроме того, убедитесь, что записи DNS для домена синхронизированы между обоими поставщиками DNS. Сейчас Azure DNS не поддерживает передачу зон DNS. Необходимо синхронизировать записи DNS с помощью портала управления Azure DNS, REST API, пакета SDK, командлетов PowerShell или программы командной строки.

Мне следует делегировать мой домен на все четыре DNS-сервера Azure?

Да. Каждой зоне DNS Azure DNS назначает четыре сервера доменных имен. Этот подход предназначен для устранения ошибок и повышения устойчивости. Для соблюдения Соглашения об уровне обслуживания Azure DNS необходимо делегировать домен на все четыре сервера доменных имен.

Как ограничивается использование Azure DNS?

При использовании Azure DNS применяются приведенные ниже ограничения по умолчанию.

Общедоступные зоны DNS

| Ресурс | Ограничение |

|---|---|

| Количество общедоступных зон DNS на подписку | 250 1 |

| Количество наборов записей на общедоступную зону DNS | 10 000 1 |

| Количество записей в наборе записей в общедоступной зоне DNS | 20 |

| Number of Alias records for a single Azure resource | 20 |

1 Если вам нужно увеличить эти ограничения, обратитесь в Службу поддержки Azure.

Частные зоны DNS

| Ресурс | Ограничение |

|---|---|

| Количество частных зон DNS на подписку | 1000 |

| Количество наборов записей на частную зону DNS | 25000 |

| Количество записей в наборе записей для частных зон DNS | 20 |

| Количество связей с виртуальной сетью на частную зону DNS | 1000 |

| Количество связей с виртуальной сетью на частную зону DNS с включенной автоматической регистрацией | 100 |

| Количество частных зон DNS, с которыми можно связать виртуальную сеть с включенной автоматической регистрацией | 1 |

| Количество частных зон DNS, с которыми можно связать виртуальную сеть | 1000 |

| Количество запросов DNS, которые виртуальная машина может отправить в сопоставитель Azure DNS, в секунду | 1000 1 |

| Максимальное количество запросов DNS, помещенных в очередь (ожидающих ответа), на виртуальную машину | 200 1 |

1 Эти ограничения применяются к каждой отдельной виртуальной машине, а не к уровню виртуальной сети. Запросы DNS свыше объема этих ограничений удаляются.

Запросы DNS свыше объема этих ограничений удаляются.

Можно ли перемещать зону Azure DNS между группами ресурсов или подписками?

Да. Зоны DNS можно перемещать между группами ресурсов или подписками.

Это никак не повлияет на запросы DNS при перемещении зоны DNS. Серверы доменных имен, назначенные зоне, остаются теми же. Запросы DNS обрабатываются в обычном режиме в течение всего времени.

Дополнительные сведения и инструкции по перемещению зон DNS приведены в разделе Перемещение ресурсов в новую группу ресурсов или подписку.

Сколько времени требуется, чтобы изменения в DNS вступили в силу?

Новые зоны DNS и записи DNS обычно быстро появляются в серверах доменных имен Azure DNS. На это уходит несколько секунд.

На изменение существующих записей DNS уходит больше времени. Они обычно появляются на Azure DNS-серверах в течение 60 секунд. DNS, кэшированная DNS-клиентами и рекурсивными распознавателями DNS за пределами Azure DNS, может повлиять на время. Чтобы управлять длительностью этого кэширования, используйте свойство срока жизни (TTL) каждого набора записей.

Чтобы управлять длительностью этого кэширования, используйте свойство срока жизни (TTL) каждого набора записей.

Как защитить мои зоны DNS от ненамеренного удаления?

С помощью Azure Resource Manager можно управлять Azure DNS. Azure DNS извлекает пользу из возможностей управления доступом, которые предоставляет Azure Resource Manager. Управление доступом на основе ролей Azure можно использовать для контроля пользователей, которые имеют доступ на чтение или запись к зонам DNS и наборам записей. Можно блокировать ресурсы, чтобы предотвратить ненамеренное изменение или удаление зон DNS и наборов записей.

Дополнительные сведения см. в статье Как защитить зоны и записи DNS.

Как настроить записи SPF в Azure DNS?

Записи инфраструктуры политики отправителей (SPF) используются для указания почтовых серверов, которые могут отправлять электронную почту от имени доменного имени. Правильная конфигурация записей SPF очень важна, чтобы получатели не помечали ваши сообщения электронной почты как «Нежелательная почта».

В RFC DNS новый тип записи SPF был изначально представлен для поддержки этого сценария. Для поддержки старых серверов доменных имен в них также может использоваться тип записи TXT, чтобы указывать записи SPF. Эта неоднозначность привела к путанице, которую удалось устранить с помощью документа RFC 7208. В нем сказано, что записи SPF должны создаваться с помощью записей типа TXT. Также там сказано, что записи типа SPF являются устаревшими.

Записи SPF поддерживаются в Azure DNS, и их необходимо создавать с помощью записи типа TXT. Устаревший тип записи SPF не поддерживается. Во время импорта файла зоны DNS все записи SPF, которые используют тип SPF, преобразуются в записи типа TXT.

Выполняется ли на DNS-серверах разрешение по протоколу IPv6?

Да. Azure DNS-серверы являются двойными стеками. Двойной стек означает, что у них есть IPv4- и IPv6-адреса. Чтобы найти IPv6-адреса для Azure DNS-серверов, назначенных зоне DNS, можно использовать такой инструмент, как nslookup. Например,

Например, nslookup -q=aaaa <Azure DNS Nameserver>.

Как настроить записи IDN в Azure DNS?

Международные доменные имена (IDN) создаются путем кодирования DNS-имен в формат punycode. Запросы DNS выполняются с использованием этих имен в формате punycode.

Чтобы настроить имена IDN в Azure DNS, преобразуйте имя зоны или набора записей в punycode. Azure DNS в настоящее время не поддерживает встроенное преобразование в punycode.

Дальнейшие действия

Что такое Azure DNS?

Использование Azure DNS для частных доменов.

Обзор зон и записей DNS.

Краткое руководство. Настройка Azure DNS для разрешения имен с помощью портала Azure.

Обратная связь

Отправить и просмотреть отзыв по

Этот продукт Эта страница

Просмотреть все отзывы по странице

что это такое простыми словами, для чего нужен

Все веб-ресурсы интернета существуют в виде папок и файлов на физических устройствах — серверах. У каждого компьютера, который подключен к сети, появляется IP-адрес. С его помощью можно установить источник загрузки искомого сайта.

У каждого компьютера, который подключен к сети, появляется IP-адрес. С его помощью можно установить источник загрузки искомого сайта.

Читайте также:

IP-адрес: что это такое и как его узнать

Если проводить аналогию, то IP-адрес представляет собой запись, а DNS — телефонную книгу, где находится эта запись.

DNS (domain name system) — система доменных имен, с помощью которой можно получить доступ к веб-сайтам, DNS обеспечивает взаимосвязь между названием адреса и его цифровой записью.

| Доменное имя | IP-адрес |

|---|---|

| yandex.ru | 5.255.255.5 |

| google.com | 74.125.131.102 |

kokoc. com com

|

95.213.216.44 |

Пользователи вводят в адресную строку браузера адрес целевого сайта, а система доменных имен преобразует его в цифровой адрес и отдает его пользовательскому компьютеру.

Структурно DNS — это дерево. Доменные имена организованы здесь по иерархическому принципу. Верхний уровень отдан под корневой домен, к которому тянут «ветви» домены первого уровня. К ним, в свою очередь, присоединяются домены второго уровня, к тем — домены третьего уровня и т. п.

Пример структуры доменного имени «Википедии». Источник: Wikipedia.orgЧто такое DNS-сервер

Инструмент системы доменных имен — DNS-сервер. Он нужен, чтобы:

- хранить соответствия пар «доменное имя — IP-адрес»;

- кешировать записи других DNS-серверов.

DNS-сервер — это специализированный компьютер, хранящий множество IP-адресов. Его принципиальная задача — выдача браузерам пользователей соответствующего доменного имени IP, а также кэширование DNS-записи доменов. Полный список DNS-серверов вы найдете по адресуhttps://public-dns.info/nameserver/ru.html.

Полный список DNS-серверов вы найдете по адресуhttps://public-dns.info/nameserver/ru.html.

Итак, вы вводите в адресную строку браузера определенный сайт, соответствующий ему адрес ищут сразу три DNS сервера.

DNS-сервер местного интернет-провайдера

Браузер обращается к локальному DNS-серверу провайдера, чтобы тот отдал ему нужный IP-адрес сервра с хранящимся на нем целевым сайтом. Для этого во все браузеры встроен DNS-клиент.

Имейте в виду, что помимо серверов локального провайдера можно использовать публичные DNS-сервера: его необходимо будет прописать в настройках своего сетевого устройства. Например, это могут быть публичные DNS «Яндекса».

Узнать DNS своего провайдера можно, если выполнить на компьютере команду Ctrl-R, в открывшемся окошке ввести «cmd» и в появившемся окошке команду ipconfig /all. Дальше в появившихся записях надо найти настройки своего сетевого устройства:

Это и есть DNS-сервер моего провайдера — «МТС»«Яндекс» предлагает целых три варианта публичных DNS:

| Режим | Базовый | Безопасный | Семейный |

|---|---|---|---|

| IP |

77. 77.88.8.1 |

77.88.8.88 77.88.8.2 |

77.88.8.7 77.88.8.3 |

| Особенности | Быстрый и надежный DNS | Без мошеннических сайтов и вирусов | Без сайтов для взрослых |

DNS-сервер верхнего уровня

Эти серверы хранят информацию о DNS-зонах и являются корневыми. С их помощью можно получить DNS-сервера для доменов 1-го уровня:

- NET;

- COM;

- RU;

- US;

- SU и т. п.

Исторические эти сервера возникли в США, но за десятилетия они пришли в другие страны. НА текущий момент в сети существует тринадцать DNS серверов:

Вы тоже заметили, что у NASA есть собственный DNS-сервер верхнего уровня?

Присоединяйтесь к нашему Telegram-каналу!

- Теперь Вы можете читать последние новости из мира интернет-маркетинга в мессенджере Telegram на своём мобильном телефоне.

- Для этого вам необходимо подписаться на наш канал.

DNS-сервер, хранящий записи доменного имени

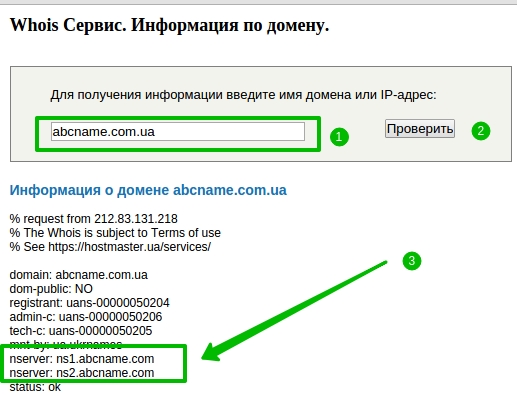

Владельцы доменов в ручном режиме прописывают DNS-сервера, которые они получают у компании-хостера.

Их можно узнать через любой сервис типа WHOIS. Просто вбиваем адрес нужного сайта и получаем:

Исторические эти сервера возникли в США, но за десятилетия они пришли в другие страны. НА текущий момент в сети существует тринадцать DNS серверов:

Список DNS-серверов получен!

Читайте также:

FTP: что это такое, программы для доступа по FTP

Алгоритм поиска IP-адреса домена

- Вы ввели в адресной строке адрес kokoc.com, чтобы почитать новинки статейиз блога. Ваш браузер первым делом пойдет искать необходимый IP в файл hosts на вашем ПК / ноутбуке / мобильном устройстве.

Скорее всего, нужного IP там не окажется и дальше браузер пошлет запрос к локальному DNS-серверу вашего провайдера интернета (IP провайдера будет обнаружен в настройках сетевого подключения).

Скорее всего, нужного IP там не окажется и дальше браузер пошлет запрос к локальному DNS-серверу вашего провайдера интернета (IP провайдера будет обнаружен в настройках сетевого подключения). - Непосредственно на локальном DNS нужный IP не хранится, зато сервер находится в постоянном обмене с прочими DNS-серверами. В период ожидания браузером ответа DNS-сервер провайдера делает запрос к корневым DNS-серверам и запрашивает IP для kokoc.com. Сам по себе корневой DNS-сервер также не хранит искомый IP, но в курсе всех IP-адресов всех DNS-серверов в доменной зоне COM.

- В итоге локальный DNS-сервер получает IP одного из таких серверов и уже к нему отправляет запрос. Тот не в курсе IP адреса для kokoc.com, зато знает все IP, которые использует DNS-сервер сайта.

- Локальный DNS-сервер получает IP такого сервера и посылает ему запрос. Этот DNS-сервер в курсе нужного IP и отдает его локальному.

- В итоге локальный DNS-сервер наконец-то получает нужный IP и отдает его браузеру.

- Браузер получает IP для kokoc.com (95.213.216.44), делает прямо запрос к серверу с просьбой отдать ему сайт.

Читайте также:

URL адрес документа: что это, виды и форматы указателей, советы по созданию

Типы записей DNS-сервера

Одному домену (например mail.ru) могут соответствовать не 1, а 2 и больше сетевых адресов: веб-сайт, почтовый сервер. Ко всему прочему, доменное имя может иметь в своем составе субдомены.

Как мы уже говорили, DNS -сервер хранит в себе все соответствия доменов и их IP-адресов. Его содержимое —DNS-зона. Для корректировки DNS нужно добавлять ресурсные записи — информацию о соответствии имени и служебной информации в системе доменных имен.

Их довольно много количество, мы приведем основные:

| Значение | Название ресурсной записи |

|---|---|

| A (Address) | Адресная запись, показывающая взаимосвязь между конкретными именем и IP-адресом |

| NS (Authoritative name server) |

Адрес узла, отвечающего за доменную зону. Важнейший параметр для корректной работы DNS Важнейший параметр для корректной работы DNS

|

| CNAME | Привязка веб-адресов к доменам (например www.site.ru к домену site.ru) |

| SOA (Start of authority) | Указатель информации о сервере с канонической информацией о доменном имени |

| MB (Mailbox) | Почтовый ящик |

| MX (Mail Exchanger) | Адрес почтового сервера. Состоит из числового приоритета (чем оно выше, тем выше приоритет), и адреса узла |

| PTR (Pointer) | Обозначение ресурсной записи DNS для связки имени хоста с его каноническим именем |

| TXT (Text string) | Любые текстовые данные о сервере с длиной до 255 байт |

С помощью специализированных серверов — например PR-CY — можно узнать обо всех ресурсных записях домена:

Полный список записей велик, но и этой информации хватит для оценки TTL (времени жизни) той или иной записиВместо вывода: файл hosts

Даже в 2021 году с несметным числом DNS-серверов мы не ушли навсегда от файла hosts. Он есть на каждом компьютере.

Он есть на каждом компьютере.

На десктопных устройствах под управлением ОС Windows вы найдете его по адресу C:\Windows\System32\drivers\etc. Конечно, если ваша ОС установлена на диск С.

Тот самый файл без расширенияКак мы уже сказали, браузер для поиска нужного IP обращается сначала к этому файлу и только потом отправляет запросы другим DNS-серверам.

По этой причине вебмастера используют файл при разработках сайтов без доменов или тестирования тестовых версий на локальных серверах. В hosts в таких случаях помещаются записи вида:

85.31.55.45 mydomain4test.ru # testing domain.

Если все корректно сделано, браузер пользователя будет открывать mydomain4test.ru по IP 85.31.55.45, и при этом информация с DNS-серверов не будет иметь значения.

Типичное содержимое hosts

Добавим ложку дегтя в бочку меда файла «хостс» и отметим, что этот файл можно использовать для запрета доступа к определенным сайтам с ПК, а также для блокировки доменов, с которых приходит запрос на проверку серийных номеров и лицензионных ключей различного ПО.

Технический аудит сайта

- Наличие дублей страниц, безопасность, корректность всех технических параметров: переадресаций, robots.txt, sitemap.xml скорость загрузки и др.

- Техническая оптимизация — один из основных этапов в продвижении.

Что такое DNS записи простыми словами (для чайников)

Система доменных имен (DNS) является неотъемлемой частью и, пожалуй, одной из самых главных в интернет-инфраструктуре. И хотя данная тема достаточно сложна, мы попытаемся объяснить основные понятия и описать основные действия, с которыми вебмастера могут сталкиваться регулярно. Пусть данная статья станет для вас этаким карманным справочником, к которому будет удобно обращаться в повседневных делах, связанных с DNS:

- Что такое DNS?

- Терминология

- Популярные типы записей

Что такое DNS и для чего это?

DNS создана для решения следующей проблемы – компьютеры работают только с цифрами, а люди в большинстве с символами (словами), поэтому необходимо было создать систему, которая переводила бы символьные имена в цифровые и наоборот, своеобразный аналог телефонного справочника.

Все устройства, подключенные к сети/интернету, идентифицируются по номеру в виде IP (Internet Protocol, айпи) адреса, что-то вроде: 193.152.12.223

IP-адреса должны быть уникальными в рамках сети, к которой подключено устройство.

Если мы говорим о сайтах/доменных именах, то сетью для них является весь интернет. Запись в системе днс, которая сопоставляет определенный IP адрес определенному ресурсу, называется resource record . Все эти записи, относящиеся к конкретному сайту/доменному имени, хранятся в так называемых файлах зон, хранящихся на серверах DNS.

То есть для работы сайта на сервере DNS сохраняется файл зоны (файл с DNS-настройками этого домена/сайта), состоящий из ресурсных записей (resource record)

Немного терминологии DNS

Resource Record (RR)

Ресурсная запись – это одна текстовая строка, содержащая информацию об определенном ресурсе, это основа ДНС-настроек и системы днс в целом. Каждая такая запись состоит из нескольких частей, отделенных друг от друга пробелом или табуляцией:

name ttl class type data

Name: Определяет имя записи (ресурса)

TTL: Определяет время жизни. То есть период времени, в течение которого считается, что значение записи (Data) не меняется, если TTL 3600 (секунд) , то сервисы будут получать обновленную информацию по значению этой записи не чаще раза в час.

То есть период времени, в течение которого считается, что значение записи (Data) не меняется, если TTL 3600 (секунд) , то сервисы будут получать обновленную информацию по значению этой записи не чаще раза в час.

Class: Определяет тип протокола. В нашем случае отметим, что в большинстве это IN , то есть “internet protocol.”

Type: Определяет тип записи. Значением является аббревиатура названия типа, например, тип A (адрес) или MX (mail Exchange) и другие.

Data: Значение.

Файл зоны

Записи DNS находятся в файле зоны. В DNS обычно зона отвечает за отдельное доменное имя. В одном файле размещена информация о соотношении между IP-адресами и символьными адресами (именами ресурсов домена). Выглядит это примерно так:

Сервер имён (Nameserver, DNS-сервер)

Это специализированный сервер, обрабатывающий запросы о том, где находятся ресурсы, описанные в файле зоны, такие как ваш веб-сайт или e-mail, то есть получив адрес (домен вашего сайта, напр. ) – он отдает в ответ IP. Настройки DNS должны содержать минимум две записи о серверах имен, основной и вторичный (primary и secondary). Если первый сервер не отвечает на запрос, то его должен обработать второй.

) – он отдает в ответ IP. Настройки DNS должны содержать минимум две записи о серверах имен, основной и вторичный (primary и secondary). Если первый сервер не отвечает на запрос, то его должен обработать второй.

Наиболее популярные типы DNS записей

Есть более трех десятков типов DNS записей, но только небольшая часть из них обычно встречается на практике вебмастерам. Среди них:

CNAME

CNAME – каноническое имя. Запись CNAME обычно используется для перенаправления пользователя, который запрашивает определенное имя на другое имя автоматически. Например:

store.domain.com 86400 IN CNAME yourstore.ebay.com

Данная запись указывает, что если запросить store.domain.com – вас перенаправит на yourstore.ebay.com.

Также из этой записи вы видите, что цикл жизни этой записи равен 86400 секунд, класс записи IN , тип записи CNAME

A

Это наиболее важный, пожалуй, и наиболее популярный тип. Он указывает, на каком сервере размещен тот или иной домен/поддомен.

domain.com. 86400 IN A 103.56.154.77

@ 86400 IN A 103.56.154.77

Эти две записи одинаковы, по существу. Они указывают, что домен domain.com (@ в некоторых системах используется для замены названия домена, чей файл зоны вы редактируете. При этом @ может использоваться только сама по себе, то есть нельзя писать [email protected] для определения www.domain.com) .

В первой записи вы видите точку в конце домена. Если точку не ставить, то при запросе днс-информации каждая такая запись без точки будет расценена как поддомен. Например, запись www.domain.com выглядит следующим образом:

www 86400 IN A 103.56.154.77

то есть после www автоматически подразумевается .domain.com, т.к. нет точки

TXT record

TXT записи позволяют добавлять текст 🙂 в ваши записи DNS. Например, для подтверждения собственности на домен в Google Webmaster Tools , который предлагает подтвердить, что вы владелец, путем создания TXT записи со значением, которое Google генерирует для вас в процессе верификации

Пример:

google-site-verification 86400 IN TXT rXOxyZounnZasA8Z7oaD3c14JdjS9aKSWvsR1EbUSIQ

MX

MX указывает, где находятся сервера, обслуживающие вашу корпоративную почту на домене (если она у вас есть). MX записи должны указывать на домен почтового сервиса, а не IP-адреса. Например:

MX записи должны указывать на домен почтового сервиса, а не IP-адреса. Например:

86400 IN MX 10 mail.domain.com.

Число 10 указывает на приоритет почтового сервера. Если в днс указано несколько почтовых серверов, то почту сначала пытается обработать тот, у кого самый высокий приоритет, если он недоступен – другой вступает в работу. Чем меньше это число – тем больше приоритет.

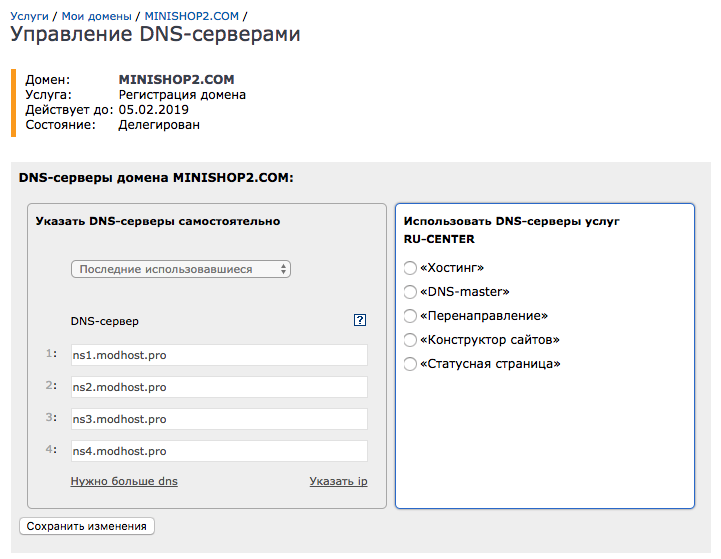

NS

NS указывает, кто является вашим “нейм-сервером”, то есть кто обрабатывает днс-запросы о вашем домене. Например, если вы размещаете сайт на нашем виртуальном хостинге , то наверняка вы настроите ваш домен на наши нс-сервера

domain.com 86400 IN NS ns1.yourprovider.com

PTR

PTR (pointer record), еще называется reverse DNS record, делает обратную работу – она указывает не какой IP у домена, а какой домен отвечает за IP.

Что такое DNS и DNS-записи?

DNS (англ. Domain Name System — система доменных имён) — это компьютерная распределённая система для получения информации о доменах. Чаще всего используется для получения IP-адреса по имени хоста (сайта). Также с помощью DNS возможно узнать хостинг-провайдера, который обслуживает домен. Например, наш хостинг использует нс-ы: dns1.hyperhost.ua, dns2.hyperhost.ua, а виртуальные серверы vps1.hyperhost.ua, vps2.hyperhost.ua.

Чаще всего используется для получения IP-адреса по имени хоста (сайта). Также с помощью DNS возможно узнать хостинг-провайдера, который обслуживает домен. Например, наш хостинг использует нс-ы: dns1.hyperhost.ua, dns2.hyperhost.ua, а виртуальные серверы vps1.hyperhost.ua, vps2.hyperhost.ua.

Зачем нужны DNS серверы?

Что такое DNS сервер? Это инструмент системы доменных имен. Именно с помощью ДНС серверов работают доменные имена в интернете. DNS серверы — это служба, которая хранит ресурсные записи доменов и обеспечивает их работу. Если бы ДНС не существовало, то для доступа к сайтам пользователям приходилось бы запоминать цифры, а не домены.

ДНС сервер — это специальная технология, в которой хранится важная информация и обеспечивается жизнеспособность интернет системы. Это не виртуальная система, она физически хранится на специальных устройствах в формате записей. Работа ДСН обеспечивается также программным обеспечением.

Корневые DNS сервера хранят информацию о корневой ДНС зоне. Корневые сервера управляются разными операторами по всему миру.

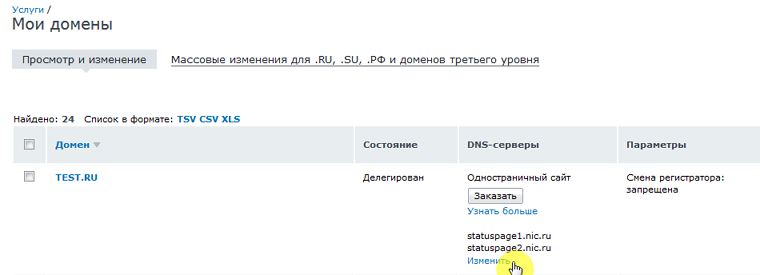

Как и зачем прописывать DNS для домена?

Если вы владелец домена, то что такое DNS адрес сервера вы обязаны знать. Именно владелец домена прописывает вручную ДНС для имени сайта в настройках доменного имени. Узнать эти записи можно у хостинг-провайдера, где размещается сайт. Если сайта еще нет, то вы можете использовать ns сервера своего регистратора. Время обновления DNS информации зависит от доменной зоны, а также от региона, с которого происходит проверка. В некоторых случаях обновление может занять до 72 часов. Чтобы узнать DNS конкретного домена, необходимо воспользоваться сервисом Whois. В поле проверки NS сервер вы увидите необходимую информацию.

Принцип работы DNS серверов

В строку веб браузера пользователь вводит имя сайта, затем идет перенаправление и поиск совпадений между IP адресом и доменным именем. Если совпадение есть, браузер делает соответствующий запрос и в ответ дает информацию пользователю. Если совпадений нет, запрос будет перенаправлен корневому серверу. Далее опять происходит перенаправление от корневого сервера к серверу первого уровня, далее идет запрос к серверу второго уровня. Запросы передаются, пока ответ не будет найден.

Если совпадение есть, браузер делает соответствующий запрос и в ответ дает информацию пользователю. Если совпадений нет, запрос будет перенаправлен корневому серверу. Далее опять происходит перенаправление от корневого сервера к серверу первого уровня, далее идет запрос к серверу второго уровня. Запросы передаются, пока ответ не будет найден.

Обратный DNS запрос происходит наоборот, когда пользователь с помощью IP пытается узнать домен.

Что такое DNS зона?

DNS зона — это часть DNS под конкретным управлением группы DNS серверов, как минимум двух — первичного и вторичного. В первичном хранятся оригинальные файлы, вторичный получает данные первичного и время от времени запрашивает обновление базы данных. Именно благодаря первичному серверу происходит кэширование информации. Записи доменов создаются в DNS зонах конкретных доменов.

Типы DNS-записей:

Что такое ДНС и DNS записи? Записей насчитывают несколько типов, все они обеспечивают корректную работу доменов:

Запись A (address record) или запись адреса связывает имя хоста с адресом IP.

Например, запрос A-записи на имя referrals.icann.org вернет его IP адрес — 192.0.34.164

Например, запрос A-записи на имя referrals.icann.org вернет его IP адрес — 192.0.34.164Запись AAAA (IPv6 address record) связывает имя хоста с адресом протокола IPv6. Например, запрос AAAA-записи на имя K.ROOT-SERVRS.NET вернет его IPv6 адрес — 2001:7fd::1

Запись CNAME (canonical name record) или каноническая запись имени (псевдоним) используется для перенаправления на другое имя.

Запись MX (mail exchange) или почтовый обменник указывает сервер обмена почтой для определенного домена.

Запись NS (name server) указывает на DNS-сервер для определенного домена.

Запись TXT — это специальная запись, которая отображается в текстовом формате, может содержать любые примечания.

Запись SPF — содержит информацию о серверах, которые могут отправлять письма с доменного имени. Используется в целях повышения безопасности.

Запись PTR или обратная ДНС запись используется для связки IP и канонического имени, для фильтрации почты.

Запись SOA содержит данные о сервере, на котором хранится домен. Это эталонная запись, которая необходима для работы ДНС системы.

DNS система создана для легкого поиска информации в Сети, благодаря DNS сайты имеют символьные доменные названия и обеспечивается надежность доступа к веб-ресурсам и их быстрая работа.

Система доменных имен— запись DNS A и NS

спросил

Изменено 5 лет, 5 месяцев назад

Просмотрено 108 тысяч раз

Я пытаюсь немного лучше понять DNS, но все равно не получаю полностью записи A и NS.

Насколько я понял, запись А говорит, какой IP-адрес принадлежит (суб)домену, пока мне это было еще понятно. Но, как я понял, запись NS сообщает, какие точки сервера имен принадлежат (под)домену, и этот сервер имен должен сообщать, какой IP-адрес принадлежит (под)домену. Но это уже было указано в записи A в том же файле DNS. Так может кто-нибудь объяснить мне, что именно делают NS-записи и серверы имен, потому что, вероятно, я что-то не так понял.

edit: Насколько я вас правильно понимаю, запись NS сообщает, что вы должны найти DNS-сервер с записью A для определенного домена, а запись A сообщает вам, какой ip-адрес принадлежит домену. Но какой смысл помещать записи A и NS в один и тот же файл DNS? Если для определенного домена уже есть запись A, то зачем вам указывать на другой DNS-сервер, который, вероятно, даст вам ту же информацию?

- система доменных имен

- сервер имен

1

Несколько примеров из вымышленного файла зоны foo. com

com

....... Запись SOA и многое другое ....... foo.com. В НС ns1.bar.com. foo.com. В А 192.168.100.1 ....... Еще A/CNAME/AAAA/и т.д. записи .......

A Record = «Хост с именем foo.com находится по адресу 192.168.100.1″

NS Record = «Если вы хотите узнать о хостах в 0025 foo.com зона, спросите имя сервера ns1.bar.com»

6

Это старый вопрос, но я думаю, что другие ответы на самом деле не касаются источника путаницы. Записи NS на вершине следуют другому набору правил, чем записи NS ниже вершины.

- Записи

NSна вершине не определяют направление. Вместо этого они дают авторитетное определение темНСзаписей. - Любые записи

NSниже вершины до определяют направление. Эта записьNSне считается достоверной, равно как и записьAс тем же именем.

Из этих правил мы можем вывести два разных поведения, которые происходят, когда Запись существует на DNS-сервере с таким же именем:

- Если запись

NSне определяет ссылку, могут существовать другие данные. рядом с ним в той же зоне. Поскольку сервер считает себя авторитетным как дляNSи записьA, конфликта нет. Вот почему другие данные обычно находятся рядом с записямиNSв вершине зоны. - Если запись

NSопределяет ссылку , то записьAэффективно «маскируется» вырезкой зоны. Эта записьAне является авторитетной и не должна отображаться в разделе ответов авторитетного ответа. Потенциально его можно использовать в качестве связующих данных, которые отображаются в дополнительном разделе направления, но это все.

Запутанно? Да это оно. Напишите в комментариях, если у вас возникли проблемы с этим, и я посмотрю, что я могу сделать.

7

Запись A сопоставляет имя с IP-адресом. например

двоичный.example.com. В А 192.168.1.42

указывает, что binary.example.com. разрешается в 192.168.1.42

NS-запись сопоставляет имя с другим сервером имен, то есть другим DNS-сервером, который обслуживает этот домен. то есть «Я понятия не имею об IP-адресе этого имени, но если вы спросите этот сервер имен, он может знать»

двоичный.example.com. В NS otherbox.example.com otherbox.example.com. В А 192.168.1.2

Если вы спросите DNS-сервер, который имеет 2 указанные выше записи для binary.example.com. (или www.binary.example.com. или foo.bar.binary.example.com). он скажет вам, что вам нужно будет попросить 192.168.1.2 перевести эти имена (ну, или DNS-сервер может сделать это за вас, или он может кэшировать разрешенные имена и вернуть их вам.)

3

Важно иметь записи NS и A в зоне, если вам нужно делегировать подзону другому DNS-серверу.

у нас есть dns сервер ns1.bar.com авторитетный для зоны bar.com. И нам нужно делегировать foo.bar.com ns1.foo.bar.com. Итак, нам нужно создать зону foo.bar.com и поместить туда следующие записи:

foo.bar.com. В НС ns1.foo.bar.com. ns1.foo.bar.com. В А 10.10.10.10

Если у нас не будет A записи делегирования не будет работать. Такие пары записей называются связующими записями.

Склеивание записей — это единственный способ для системы DNS найти точный IP-адрес авторитетного DNS-сервера для некорневой зоны.

Если вы проверите любой домен на наличие записи NS, используя dig , или посмотрите дамп трафика с помощью wireshark, вы увидите, что в ответе есть «дополнительный» раздел.

;; РАЗДЕЛ ОТВЕТОВ: foo.bar.com. 10800 В NS ns1.foo.bar.com. ;; ДОПОЛНИТЕЛЬНЫЙ РАЗДЕЛ: ns1.foo.bar.com. 7972 В А 10.10.10.10

при выполнении рекурсивного запроса, например. www.foo.bar.com ваш DNS-клиент запросит полномочный DNS для зоны foo.bar. com и получит ответ ns1.foo.bar.com.

com и получит ответ ns1.foo.bar.com.

Для дальнейшего прохождения необходимо отправить запрос на ns1.foo.bar.com, который обслуживается… ns1.foo.bar.com. Чтобы разорвать цикл, делегирующий DNS-сервер должен добавить этот дополнительный раздел с записью A.

Сервер ns1.foo.bar.com должен иметь такие же записи в своей зоне, чтобы он мог быть авторитетным для зоны foo.bar.com.

2

Записи NS указывают серверы, предоставляющие услуги DNS для этого доменного имени.

Записи A указывают имена хостов (например, www, ftp, mail) на один или несколько IP-адресов.

Записи NS существуют ИСКЛЮЧИТЕЛЬНО с целью определения, КАКИЕ СЕРВЕРЫ ИМЕН несут ответственность за конкретный домен.

Существует запись A для «АДРЕСА» конкретной машины или службы.

Примеры для вас:

В вашей панели управления DNS вы увидите несколько записей NS, это ваши NAMESERVERS или основная машина, отвечающая за информирование Интернета о том, где находится содержимое вашего домена.

NS1.CP.COM NS2.CP.COM

Также внутри вашей панели DNS у вас будет домен, которым вы владеете (например, -mikesfunhouse.com), на котором вам нужны некоторые услуги, например веб-сайт.

Итак, что вам нужно сделать, так это иметь первичную запись A, указывающую «mikesfunhouse.com» на «76.19.87.956» (очевидно, поддельный IP-адрес).

Затем вы сделаете еще одну запись, запись www, которая будет перенаправлять субдомен «www». часть вашего основного сайта.

Короче говоря, вы используете записи A для преобразования пространства имен в IP-адрес.

Запись сервера имен сообщает Интернету, какой DNS-сервер содержит записи A, поэтому поиск записи A для поддомена выполняется примерно следующим образом:

Поиск серверов имен для домена -> Запросить сервер имен для записи A поддомена.

2

Твой ответ

Зарегистрируйтесь или войдите в систему

Зарегистрируйтесь с помощью Google

Зарегистрироваться через Facebook

Зарегистрируйтесь, используя электронную почту и пароль

Опубликовать как гость

Электронная почта

Обязательно, но не отображается

Опубликовать как гость

Электронная почта

Требуется, но не отображается

Нажимая «Опубликовать свой ответ», вы соглашаетесь с нашими условиями обслуживания, политикой конфиденциальности и политикой использования файлов cookie

.

Какова роль записей NS на вершине домена DNS?

Идентификация подчиненного

Записи NS уровня Apex используются главным сервером для идентификации подчиненных. Когда данные об авторитетном сервере имен изменяются, он сообщает об этом через DNS NOTIFY сообщений (RFC 1996) всем одноранговым узлам в этом списке. Эти серверы, в свою очередь, перезвонят с запросом записи SOA (которая содержит серийный номер) и примут решение о том, следует ли извлечь более новую копию этой зоны.

- Можно отправлять эти сообщения на серверы, не указанные в разделе

NS, но для этого требуются директивы конфигурации для конкретного сервера (например, директива ISC BINDтакже-уведомить). Записи апекса NS содержат базовый список серверов, о которых следует уведомлять в конфигурации по умолчанию. - Стоит отметить, что вторичные серверы также будут отправлять сообщения NOTIFY друг другу на основе этих

записей NS, что обычно приводит к зарегистрированным отказам. Это можно отключить, указав серверам отправлять уведомления только для зон, для которых они являются главными (BIND:

Это можно отключить, указав серверам отправлять уведомления только для зон, для которых они являются главными (BIND: notify master;), или полностью пропускать уведомления на основеNSв пользу уведомлений, явно определенных в конфигурации. (BIND:явное уведомление;)

Авторитетное определение

Вопрос выше содержал ошибку:

Не используются кэширующими DNS-серверами для определения полномочных серверов для домена. Это обрабатывается связующим сервером имен, который определяется на уровне регистратора. Регистратор никогда не использует эту информацию для создания связующих записей.

К такому выводу легко прийти, но он не точен. Записи NS и данные связующих записей (например, определенные в вашей учетной записи регистратора) не являются авторитетными. Само собой разумеется, что их нельзя считать «более авторитетными», чем данные, находящиеся на серверах, которым делегируются полномочия. Это подчеркивается тем, что у рефералов нет

Это подчеркивается тем, что у рефералов нет aa (Авторитетный ответ) флаг установлен.

Для иллюстрации:

$ dig @a.gtld-servers.net +norecurse +nocmd example.com. NS ;; Получил ответ: ;; ->>HEADER<<- код операции: QUERY, статус: NOERROR, id: 14021 ;; флаги: qr; ЗАПРОС: 1, ОТВЕТ: 0, АВТОРИЗАЦИЯ: 2, ДОПОЛНИТЕЛЬНО: 5 ;; ДОПОЛНИТЕЛЬНЫЙ ПСЕВДОРАЗДЕЛ: ; ЭДНС: версия: 0, флаги:; UDP: 4096 ;; РАЗДЕЛ ВОПРОСОВ: ;example.com. В NS ;; ОТДЕЛ ПОЛНОМОЧИЙ: пример.com. 172800 В NS a.iana-servers.net. пример.com. 172800 В NS b.iana-servers.net. ;; ДОПОЛНИТЕЛЬНЫЙ РАЗДЕЛ: a.iana-servers.net. 172800 В А 199.43.135.53 a.iana-servers.net. 172800 В АААА 2001:500:8f::53 b.iana-servers.net. 172800 В А 199.43.133.53 b.iana-servers.net. 172800 В АААА 2001:500:8d::53

Обратите внимание на отсутствие aa во флагах ответа выше. Само обращение не является авторитетным. С другой стороны, данные на сервере, на которые ссылаются , являются авторитетными.

$ dig @a.iana-servers.net +norecurse +nocmd example.com. NS ;; Получил ответ: ;; ->>HEADER<<- код операции: QUERY, статус: NOERROR, id: 2349;; флаги: qr aa; ЗАПРОС: 1, ОТВЕТ: 2, АВТОРИЗАЦИЯ: 0, ДОПОЛНИТЕЛЬНО: 1 ;; ДОПОЛНИТЕЛЬНЫЙ ПСЕВДОРАЗДЕЛ: ; ЭДНС: версия: 0, флаги:; UDP: 4096 ;; РАЗДЕЛ ВОПРОСОВ: ;example.com. В NS ;; РАЗДЕЛ ОТВЕТОВ: пример.com. 86400 В NS a.iana-servers.net. пример.com. 86400 В NS b.iana-servers.net.

Тем не менее, эти отношения могут быть очень запутанными, поскольку невозможно узнать об официальных версиях этих NS записей без неавторитетных NS записей, определенных на родительской стороне направления. Что произойдет, если они не согласятся?

- Краткий ответ: «непоследовательное поведение».

- Длинный ответ заключается в том, что серверы имен изначально будут заглушать все ссылки (и склеивать) в пустой кэш, но эти записи

NS,AиAAAAмогут в конечном итоге быть заменены при их обновлении. Обновление происходит по мере истечения срока жизни этих временных записей или когда кто-то явным образом запрашивает ответ для этих записей.

Обновление происходит по мере истечения срока жизни этих временных записей или когда кто-то явным образом запрашивает ответ для этих записей. -

AиAAAAзаписи для данных вне зоны (т. е. серверы именcom, определяющие клей для данных вне зоныcom, напримерexample.net) определенно будут обновлены, как это хорошо понятая концепция, согласно которой сервер имен не должен считаться авторитетным источником такой информации. (RFC 2181) - Когда значения записей

NSразличаются между родительской и дочерней сторонами ссылки (например, серверы имен, введенные в панель управления регистратором, отличаются отNS, находящиеся на тех же серверах), наблюдаемое поведение будет непоследовательным, вплоть до дочерних записейNSвключительно, которые будут полностью игнорироваться. Это связано с тем, что поведение недостаточно четко определено стандартами, а реализация различается в разных реализациях рекурсивного сервера. Другими словами, согласованное поведение в Интернете можно ожидать только в том случае, если определения серверов имен для домена согласованы между родительской и дочерней сторонами ссылки 9.0032 .

Другими словами, согласованное поведение в Интернете можно ожидать только в том случае, если определения серверов имен для домена согласованы между родительской и дочерней сторонами ссылки 9.0032 .

Суть в том, что рекурсивные DNS-серверы в Интернете будут возвращаться между пунктами назначения, если записи, определенные на родительской стороне ссылки, не согласуются с официальными версиями этих записей. Первоначально данные, представленные в направлении, будут предпочтительными, но только для замены авторитетными определениями. Поскольку кэши в Интернете постоянно перестраиваются с нуля, Интернет не может установить единую версию реальности с такой конфигурацией. Если авторитетные записи делают что-то незаконное в соответствии со стандартами, например, указывая NS записывает псевдонимы, определенные CNAME , это становится еще более трудным для устранения неполадок; домен будет чередоваться между рабочим и неработающим для программного обеспечения, которое отклоняет нарушение. (т. е. ISC BIND / named)

(т. е. ISC BIND / named)

RFC 2181 §5.4.1 предоставляет таблицу ранжирования для достоверности этих данных и ясно указывает, что данные кэша, связанные с отсылками и клеем, не могут быть возвращены в качестве ответа на явный запрос для записи, на которые они ссылаются.

5.4.1. Данные рейтинга

При рассмотрении вопроса о том, принять ли RRSet в ответ или сохранить

RRSet уже в своем кеше, вместо этого сервер должен учитывать

относительная вероятность достоверности различных данных. Ан

авторитетный ответ из ответа должен заменить кэшированные данные, которые были

была получена из дополнительной информации в более раннем ответе.

Однако дополнительная информация из ответа будет проигнорирована, если

cache содержит данные из авторитетного ответа или файла зоны.

Точность имеющихся данных исходит из их источника.

Надежность определяется в порядке от большего к меньшему:

+ Данные из файла первичной зоны, кроме данных клея,

+ Данные из зоны передачи, кроме клея,

+ Официальные данные, включенные в раздел ответов

авторитетный ответ. + Данные из авторитетного раздела авторитетного ответа,

+ клей из первичной зоны, или клей из переходной зоны,

+ Данные из раздела ответов неавторитетного ответа и

неавторитетные данные из раздела ответов авторитетных

ответы,

+ Дополнительная информация из авторитетного ответа,

Данные из авторитетного раздела неавторитетного ответа,

Дополнительная информация из неавторитетных ответов.

<фрагмент>

Неаутентифицированные RR, полученные и кэшированные от наименее надежных из

те группировки, то есть данные из раздела дополнительных данных, и

данные из авторитетного раздела неавторитетного ответа, следует

не кэшироваться таким образом, чтобы они когда-либо возвращались как

ответы на полученный запрос. Они могут быть возвращены как дополнительные

информацию, где это уместно. Игнорирование этого позволило бы

достоверность относительно ненадежных данных должна быть повышена

без причины и оправдания.

+ Данные из авторитетного раздела авторитетного ответа,

+ клей из первичной зоны, или клей из переходной зоны,

+ Данные из раздела ответов неавторитетного ответа и

неавторитетные данные из раздела ответов авторитетных

ответы,

+ Дополнительная информация из авторитетного ответа,

Данные из авторитетного раздела неавторитетного ответа,

Дополнительная информация из неавторитетных ответов.

<фрагмент>

Неаутентифицированные RR, полученные и кэшированные от наименее надежных из

те группировки, то есть данные из раздела дополнительных данных, и

данные из авторитетного раздела неавторитетного ответа, следует

не кэшироваться таким образом, чтобы они когда-либо возвращались как

ответы на полученный запрос. Они могут быть возвращены как дополнительные

информацию, где это уместно. Игнорирование этого позволило бы

достоверность относительно ненадежных данных должна быть повышена

без причины и оправдания.

Когда запрашиваются записи NS на вершине домена DNS?

Для обычного пользователя это не имеет значения. Если вам нужна стабильная доставка и время безотказной работы для вашего домена, правила довольно просты:

Если вам нужна стабильная доставка и время безотказной работы для вашего домена, правила довольно просты:

- Записи

NSна ваших серверах имен должны указывать только на записиAиAAAA. (неCNAMEзаписей и т.д.) - Обязательно укажите IPv4-адреса (записи

A), иначе DNS-серверы, использующие IPv4 с одним стеком, не смогут получить информацию о вашем домене. - Имена и IP-адреса этих серверов имен должны соответствовать настройкам вашего домена в панели управления регистратора.

Вот и все. Как и почему реализации не имеет большого значения. Если вы отклонитесь от этой рекомендации, результатом будет много непоследовательного и непредсказуемого поведения. Страшные фразы, такие как «неопределенное поведение» и «специфическое поведение реализации», применимы и здесь.

С учетом сказанного вопрос, заданный ОП, является совершенно справедливым. Исключение явных запросов клиентов и , исключая косвенные ссылки в разделе полномочий других ответов, когда эти записи

Исключение явных запросов клиентов и , исключая косвенные ссылки в разделе полномочий других ответов, когда эти записи NS явно запрашиваются рекурсивными серверами имен?

Вы случайно зашли в одну из наиболее неоднозначных областей работы рекурсивных DNS-серверов. Насколько мне известно, у нас, , до сих пор, , нет поправки к руководящему интернет-стандарту, разъясняющей, как это «должно» работать.

Общий обзор того, как рекурсивный DNS-сервер узнает о вашем домене, выглядит следующим образом:

- Рекурсивный сервер получает запрос на

www.example.com. В А. - Если эта DNS-запись находится в кеше, ответ будет получен из кеша.

- Если записи DNS нет в кеше, необходимо найти сервер имен, который может предоставить ответ. Он начинает с проверки своей памяти, чтобы увидеть, были ли уже идентифицированы серверы имен, связанные с доменом. Он будет консультироваться с серверами имен для наиболее конкретной зоны (также известной как домен), о которой он знает.

Если встречаются ссылки для более конкретных зон, эти ссылки будут выполняться до тех пор, пока сервер не идентифицирует себя как авторитетный для

Если встречаются ссылки для более конкретных зон, эти ссылки будут выполняться до тех пор, пока сервер не идентифицирует себя как авторитетный для www.example.com. В А. (или до тех пор, пока ошибка не помешает ему продолжить путь) В сценарии с «холодным кэшем» (представьте себе только что перезапущенный DNS-сервер) ему придется начинать с нуля с наименее конкретного и работать до наиболее конкретного . Для нашего примера

www.example.com. В Aон будет следовать следующему набору рефералов:-

.: АКА «корневые» серверы имен. -

ком.: Серверы имен доменов верхнего уровня дляcom., узнал от.серверов имен. -

example.com.: Серверы имен, перечисленные дляexample.com.вком. Реестр, полученный отcom.серверов имен. -

www.example.com: Это происходит только , если серверы именexample.предоставили ссылку на другой набор серверов имен для com

com www. Для этого примера предположим, что это не так. Наш ответ наЗаписьбудет получена непосредственно с серверов имен дляexample.com.

-

На каждом этапе этого пути рекурсивный сервер спрашивал, отвечают ли эти серверы за www.example.com , и получал ссылку на более конкретный набор DNS-серверов. Ни разу в этой прогулке нам не нужно было запрашивать записи NS. Мы узнали о более конкретных серверах через рефералов, пока один набор серверов, наконец, не ответил авторитетным ответом для 9.0025 www.example.com. (в данном случае example.com. серверов имен получили наш ответ)

NS записей, которые у нас есть в памяти на данный момент, были изучены через ссылки. Для сервера имен этого вполне достаточно, но теперь у нас есть две проблемы:

Мы рассмотрим каждую из них.

Срок жизни записей NS, полученных от ссылок, истек.

Что теперь?

Что теперь?Здесь поведение серверов имен сильно отличается. Хотя он и устарел (март 2011 г.), я настоятельно рекомендую прочитать презентацию Олафура Гудмундссона, посвященную этой теме. Слайды 11–13 знакомят нас с несколькими моделями поведения серверов имен. Я позаимствую те же термины из выступления Олафура:

Ориентированный на детей неклейкий: PPPCCCPPPCCCPPPCCCPP Ориентированный на ребенка липкий PPPCCCCCCCCCCCCCCCCC Ориентирован на родителей ПППППППППППППППППППП

В данном случае "родитель" относится к записям NS, о которых мы узнали через направление. «ребенок» относится к записям NS, которые мы узнали из авторитетного ответа, который мы получаем, когда запрашиваем первый набор записей NS для значения example.com. В НС . (т. е. когда мы просим эти серверы имён вернуть их собственные NS запись... в теории)

Общим для всех этих шаблонов является то, что данные NS в памяти сначала узнаются от родителя. Это данность, поскольку она имеет основополагающее значение для того, как работает процесс. Реализации отличаются тем, что они делают впоследствии:

Реализации отличаются тем, что они делают впоследствии:

Ориентированная на дочерние нелипкая сначала будет предпочитать родительскую, а затем переключаться на дочернюю. По истечении срока действия потомка записи NS «забываются» и заново изучаются с нуля, чтобы обеспечить возможность внесения изменений на родительских серверах имен. Без этого изменения в серверах имен, связанные с доменами с истекшим сроком действия, не будут обнаружены - как их истечение, так и продление. Недостатком является то, что иногда эти определения записей NS не согласуются, в результате чего рекурсивный сервер возвращает разные ответы для конкретной записи DNS (например, 9).0025 www.example.com. IN A ) в зависимости от того, какие серверы он использует в данный момент.

Прилипание, ориентированное на дочерние элементы — очень проблематичная реализация, когда серверы имен «застревают» на дочерней стороне определения, а родительская сторона не переоценивается до тех пор, пока кэш не будет очищен или сервер не будет перезапущен.

Обычно считается худшей из этих реализаций из-за очень очевидных проблем, связанных с ней. (примером могут служить вопросы и ответы, где кто-то наблюдает за поведением)

Обычно считается худшей из этих реализаций из-за очень очевидных проблем, связанных с ней. (примером могут служить вопросы и ответы, где кто-то наблюдает за поведением)Ориентированный на родителя — интересная реализация, которая полностью избегает значения дочерних/авторитетных записей NS. Общая идея заключается в том, что чередование значений родителя и потомка вызывает гораздо больше проблем и путаницы, чем оно того стоит. Полностью игнорируя «авторитетную» версию записей NS и всегда предпочитая направление (без которого в любом случае невозможно узнать об авторитетных записях), вы полностью избегаете проблемы «триггера», связанной с нелипкостью, ориентированной на ребенка. Основным недостатком являются некоторые крайние случаи, когда записи NS с дочерней стороны могут помочь ускорить миграцию со старых серверов имен.0059 до до внесения изменений в реестр. Это может быть полезно, когда вы имеете дело с определенными тупоголовыми регистраторами, которые также предоставляют услуги DNS, но немедленно уничтожают все ваши данные DNS, когда вы меняете серверы для своего домена, чтобы они указывали куда-то еще.

Как видите, это сложная тема, и ее чрезвычайно сложно задокументировать без тщательного тестирования. Это работает таким образом, потому что стандарты в этой области по сей день остаются свободными, по крайней мере, насколько мне известно.

Что происходит, когда клиент запрашивает у рекурсора значение записей NS?

Еще раз, это зависит.

RFC 2181 настоятельно не рекомендует серверам имен возвращать кэшированные данные серверов имен, полученные от ссылок в разделе ответов, но не запрещает это прямо: («не следует»)

Неаутентифицированные RR, полученные и кэшированные из наименее надежных те группировки, то есть данные из раздела дополнительных данных, и данные из авторитетного раздела неавторитетного ответа, следует не кэшироваться таким образом, чтобы они когда-либо возвращались как ответы на полученный запрос. Они могут быть возвращены как дополнительные информацию, где это уместно. Игнорирование этого позволило бы достоверность относительно ненадежных данных должна быть повышена без причины и оправдания.[...] Обратите внимание, что в этом документе «авторитетный» означает ответ с установленным битом AA.

Несмотря на это предупреждение, мы можем вернуть записи NS, обнаруженные по ссылке в нашем ответе, поскольку это явно не запрещено. Я подозреваю, что это с большей вероятностью произойдет с реализациями, ориентированными на родителей, но в данный момент у меня нет хороших данных. Я проведу несколько тестов самостоятельно, когда найду время и обновлю этот ответ.

Что произойдет, если на сервере кэшированы серверы имен из реферала, а соблюдает RFC 2181? В случае ISC BIND (по крайней мере, в 9.10 и 9.11, с которыми у меня больше всего опыта), явный запрос записей NS от клиента запускает немедленное обновление для дочерних серверов имен. Легче всего наблюдать, когда клиентские серверы имен указывают на что-то, что BIND считает поврежденным, например, на записи NS, которые указывают на записи CNAME. Первоначально BIND сможет отвечать за домен, используя информацию, полученную от первоначального реферала (включая клей), но домен немедленно перестанет работать в тот момент, когда Получен запрос на запись NS , и сервер имен пытается повторно узнать информацию о сервере имен, с которой он должен взаимодействовать.

Закрытие Заявление об отказе от ответственности: Это очень расплывчатая и запутанная область рекурсивной работы сервера. Кое-что могло измениться с тех пор, как я в последний раз подробно изучал эту тему. Я буду рад изменить любую информацию, представленную здесь, но, пожалуйста, предоставьте ссылки на конкретные данные , где это возможно.

A, AAAA, NS, MX и CNAME — Питер Брамби

| Опубликовано в

Учебник | Метки DNS

Система доменных имен и ее многочисленные аббревиатуры и буквы ясны.

Чтобы ваш веб-браузер мог отображать веб-сайт, ему необходимо перевести доменное имя в нечто, называемое IP-адресом. Все это делает DNS (система доменных имен).