Как закрыть уязвимые порты в Windows

В мире чуть ли не каждый день десятки компьютеров заражаются опасными вирусами, и всё больше пользователей начинают искать способы повышения безопасности своего персонального компьютера.

Наиболее часто заражаются ПК под управлением операционной системы Windows. Связано это с тем, что большинство вирусов проникают в ОС через определенные входящие подключения, так называемые «порты», которые, к сожалению, являются включёнными по умолчанию.

Несколько упрощая, понятие «порт» можно определить как номер входящего подключения внешних программ (в том числе и вирусов) к вашему компьютеру через IP-сеть. Каждому порту присваивается уникальный номер для определения единственно возможного получателя данных в операционной системе.

Проникнув в компьютер, вирусы начинают заражать данные пользователя и открывают все ранее закрытые порты Виндовс для более быстрого распространения по системе. Чтобы этого не произошло, необходимо блокировать самые уязвимые порты, тем самым предотвратив возможность заражения и подняв безопасность Windows на уровень выше.

Самые уязвимые порты Windows 7 – 10

Исследование самых крупных вирусных взломов показывает, что 80% паразитного трафика проходит через 4 порта, используемые для обмена данными между разными версиями ОС Виндовс. Наиболее уязвимыми открытыми портами Windows считаются:

TCP порт 445 (он используется для обмена файлами) TCP порт 139 (предназначен для удаленного подключения к компьютеру) UDP порт 137 (служит для поиска информации на других компьютерах) TCP порт 135 (через него выполняются задания команд)

Как закрыть порты с 135 по 139 и 445 в Windows?

Есть множество вариантов закрытия портов Виндовс, но в статье мы рассмотрим самые простые способы это сделать.

Способ 1 – использование командной строки

Командная строка Windows используется для задания значений тем настройкам системы, у которых нет графического интерфейса. К таковым функциям и относятся рассматриваемые открытые порты подключений.

Командная строка запускается в несколько этапов:

Нажмите сочетание клавиш Win+R В появившемся окне выполнения команд наберите CMD Нажмите «ОК»

Перед вами появится окно с черным фоном. По очереди скопируйте в него представленные ниже строчки и нажмите клавишу ввода:

По очереди скопируйте в него представленные ниже строчки и нажмите клавишу ввода:

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=135 name=“Block1_TCP-135”

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=137 name=“Block1_TCP-137”

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=138 name=“Block1_TCP-138”

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=139 name=“Block_TCP-139” (команда помогает закрыть порт 139)

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=445 name=“Block_TCP-445” (команда помогает закрыть порт 445)

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=5000 name=“Block_TCP-5000”

Эти шесть команд закрывают 4 перечисленных выше самых опасных открытых порта Windows, а также порт 5000, отвечающий за обнаружение открытых сервисов, и UDP порт 138 разрешения имен NetBIOS.

Способ 2 – использование сторонних программ

Чтобы не использовать ручную работу с командной строкой, можно использовать стороннее программное обеспечение. Суть его работы сводится к такой же правке реестра, как в способе выше, только в визуальном отображении.

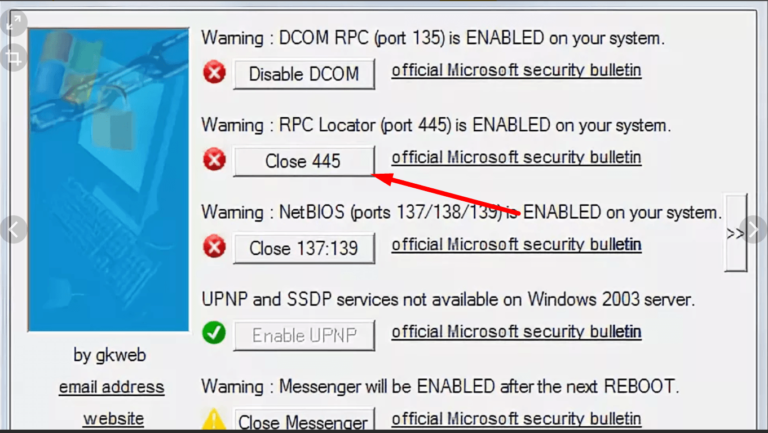

Рекомендуем к использованию Windows Doors Cleaner, которая легко может закрыть порты на компьютере (в Windows 10 – 7: старые версии ОС данная программа не поддерживает).

Инструкция по работе с программой, закрывающей порты

Скачайте и установите программу

Установленную программу необходимо запустить с правами администратора

В появившемся окне при нажатии кнопок «Сlose» или «Disable» отключаются и закрываются все уязвимые порты Windows

- После внесения необходимых изменений, перезагрузите Windows

Важно отметить, что с помощью этой программы можно не только закрыть, но и открыть порты.

Заключение

Помимо закрытия самых опасных сетевых портов компьютера необходимо не забывать, что этими действиями не достигается максимальная безопасность для операционной системы.

На вашей Windows необходимо устанавливать присылаемые Microsoft критические пакеты обновлений, антивирусные программы, безопасные браузеры и другое ПО, повышающее безопасность и анонимность.

Предлагаем обсудить в комментариях тему защиты сетевых портов и делиться полезными методами повышения конфиденциальности. Не забудьте отправить ссылку на эту статью вашим друзьям, чтобы они тоже знали, как закрыть открытые порты Windows.

Посмотрите также наше видео, где мы более подробно рассказываем о том, как закрыть уязвимые порты:

Как открыть или закрыть порт в брандмауэре Windows?

Содержание

Введение

Операционная система «Windows 10», управляющая компьютерными устройствами и следящая за корректным исполнением всех запушенных процессов, обладает мощной встроенной службой комплексной защиты «Защитник Windows». Одним из элементов предустановленной службы, оберегающем пользователей от множественных разнообразных сетевых угроз в

Одним из элементов предустановленной службы, оберегающем пользователей от множественных разнообразных сетевых угроз в

Перейти к просмотру

Как настроить или отключить брандмауэр Windows 10 ⚙️🛡️💻

Это одно их важных условий создания устойчивого соединения, ведь когда устройство подключается к другому устройству в сети (включая сеть «Интернет»), оно указывает номер порта, что позволяет принимающему устройству корректно обрабатывать передачу данных. Если

По умолчанию, большая часть входящих нежелательных сетевых пакетов данных из «Интернета» блокируется «Брандмауэром Windows». Но если пользователи увлекаются играми и планируют создать собственный игровой сервер или регулярно и на постоянной основе пользуются файлообменниками (например, торрентами), то для успешного исполнения намеченных действий необходимо открыть порт, чтобы пропустить требуемую информационную пакетную передачу данных без блокировки брандмауэром.

Примечание. В данной статье показано, как открыть порт в брандмауэре конкретного компьютера, чтобы разрешить сетевую передачу. Если доступ в «Интернет» происходит через маршрутизатор (один из самых распространенных способов), также будет необходимо разрешить пропуск данных и в маршрутизаторе путем установления соответствующей переадресации.

Как открыть порт в

«Windows 10»?Перейти к просмотру

Windows Firewall: как заблокировать приложению доступ в интернет (исходящий и входящий трафик) 🌐⛔💻

Выполнить непосредственную процедуру по открытию порта в операционной системе «Windows 10» можно в соответствующем мониторе брандмауэра с привилегированным режимом повышенной безопасности. Открыть необходимый раздел приложения можно разными способами. Но в нашей статье мы остановимся лишь на двух возможных вариантах.

Открыть необходимый раздел приложения можно разными способами. Но в нашей статье мы остановимся лишь на двух возможных вариантах.

Способ 1. Нажмите на «Панели задач» в нижнем левом углу рабочего стола на кнопку «Пуск» и откройте главное пользовательское меню «Windows». В основном перечне установленных приложений и системных служб, используя колесо управления манипулятора (компьютерной мыши) или задействуя бегунок полосы прокрутки, перемещайтесь по списку, отыщите и откройте раздел

Затем, в открывшемся окне элементов управления, выберите из списка предложенных инструментов раздел «Брандмауэр Защитника Windows».

Или введите в строку поискового запроса, расположенную на «Панели задач» в нижнем левом углу экрана рядом с кнопкой «Пуск», фразу «Брандмауэр Защитника Windows».

В новом окне панели управления системой, ответственном за надлежащую организацию защиты компьютера от злоумышленников и вредоносных программ в «Интернете» или локальной сети, нажмите на текстовую ссылку «Дополнительные параметры», расположенную в левом боковом меню.

Способ 2. На «Панели задач» в правом нижнем углу рабочего стола нажмите на кнопку представления всплывающей панели «Отображать скрытые значки», и щелкните левой кнопкой мыши значок «Безопасность Windows», выполненный в виде щита.

В открывшемся окне сведений системы о состоянии безопасности и работоспособности устройства выберите раздел «Брандмауэр и безопасность сети».

Затем в новом окне нажмите на текстовую ссылку «Дополнительные параметры», расположенную в нижней части окна, для непосредственного перехода в требуемый раздел.

Воспользовавшись любым из описанных способов, пользователи смогут открыть окно «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности», регулирующий политики режимов защиты компьютерных устройств, функционирующих под управлением операционной системы «Windows 10».

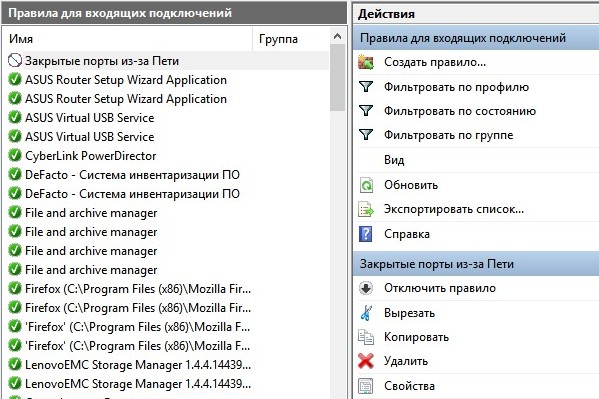

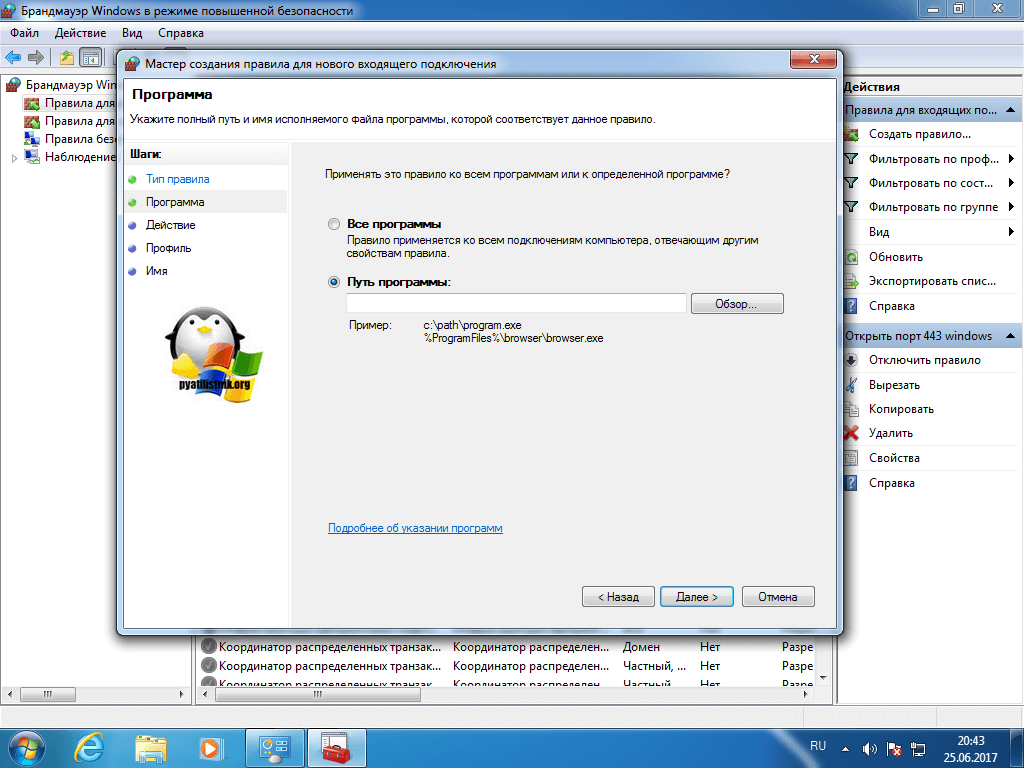

Выберите в левой боковой панели окна раздел «Правила для входящих подключений», полный список которых будет мгновенно отображен в центральной панели окна. А затем нажмите в правой боковой панели раздел «Создать правило».

Если возникла необходимость создать правило для исходящего потока информационных данных, то в левой боковой панели вместо раздела «Правила для входящих подключений» выберите вариант «Правила для исходящего подключения». Большинство приложений довольно хорошо умеют создавать свои собственные исходящие правила при первоначальной установке, но иногда пользователи могут столкнуться с ситуацией, когда необходимо выполнить открытие порта для исходящего потока самостоятельно вручную.

В новом окне «Мастер создания правила для нового входящего подключения» на странице «Тип правила» выберите раздел «Для порта», установив в соответствующей ячейке индикатор выбора (точку), и нажмите на кнопку «Далее».

На следующей странице пользователям необходимо выбрать, будет ли открываемый порт использовать протокол управления передачей «TCP» (основной распространенный протокол управления потоковой передачей данных) или протокол пользовательских датаграмм «UDP» (значимый элемент набора сетевых протоколов, использующий датаграммный, в виде отдельных сообщений, интерфейс обмена данными). К сожалению, точно указать, какой конкретно протокол использовать мы не можем, потому что различные приложения используют разные протоколы, индивидуальные для каждой программы. Номера портов могут варьироваться от «0» до «65535», причем порты до «1023» зарезервированы для привилегированных услуг. Пользователи могут найти неофициальный список большинства, доступных для использования, портов формата «TCP» и «UDP» на соответствующей странице «Википедии» с указанием возможного зарезервированного приложения. Если не удалось определить конкретный протокол, который будет использоваться для приложения, можно создать два новых правила для входящих подключений – одно для протокола «TCP» и второе, соответственно, для «UDP».

Если не удалось определить конкретный протокол, который будет использоваться для приложения, можно создать два новых правила для входящих подключений – одно для протокола «TCP» и второе, соответственно, для «UDP».

Выберите параметр «Определенные локальные порты», установив в связанной ячейке индикатор выбора (точку), а затем введите номер порта в соответствующее поле. Если планируется открыть более одного порта, можно разделить их запятыми, а для диапазона портов необходимо использовать дефис («-»). Потом нажмите на кнопку «Далее» для продолжения.

На следующей странице установите индикатор выбора (точку) в ячейке раздела «Разрешить подключение», а затем нажмите кнопку «Далее».

Примечание. В данном руководстве мы будем использовать параметр «Разрешить подключение», поскольку доверяем соединению, для которого создаем правило. Если присутствуют определенные опасения, то можно выбрать вариант правила «Разрешить безопасное подключение», которое осуществляет проверку подлинности и использует параметры безопасности «IPSec» для аутентификации соединения. Однако данный параметр многие приложения могут не поддерживать. Поэтому, если при выборе более безопасного варианта приложение не сможет осуществлять подключение, всегда можно вернуться и перейти на менее защищенный вариант.

Однако данный параметр многие приложения могут не поддерживать. Поэтому, если при выборе более безопасного варианта приложение не сможет осуществлять подключение, всегда можно вернуться и перейти на менее защищенный вариант.

На следующей странице укажите профили, к которым будет применено выбранное правило, установив рядом с каждым подходящим вариантом индикатор выбора («галочку») в соответствующей ячейке, и нажмите на кнопку «Далее» в подтверждение своего решения. На выбор пользователям представлено три возможных профиля, и можно отметить как один, так и все из следующих видов:

- Доменный: когда персональный компьютер подключен к контроллеру домена, операционная система «Windows» может аутентифицировать доступ к домену.

- Частный: персональный компьютер подключен к частной сети, например, к «Домашней сети» или сети, которой вы доверяете.

- Публичный: применяется в случае, когда персональный компьютер подключен к открытой общественной сети, например, в кафе, аэропорту или библиотеке, где любой может присоединиться, и безопасность вам неизвестна.

В заключительном окне присвойте новому правилу имя и дополнительно укажите, при желании, более подробное описание. Затем по окончанию, нажмите на кнопку «Готово», и правило с заданными параметрами будет создано.

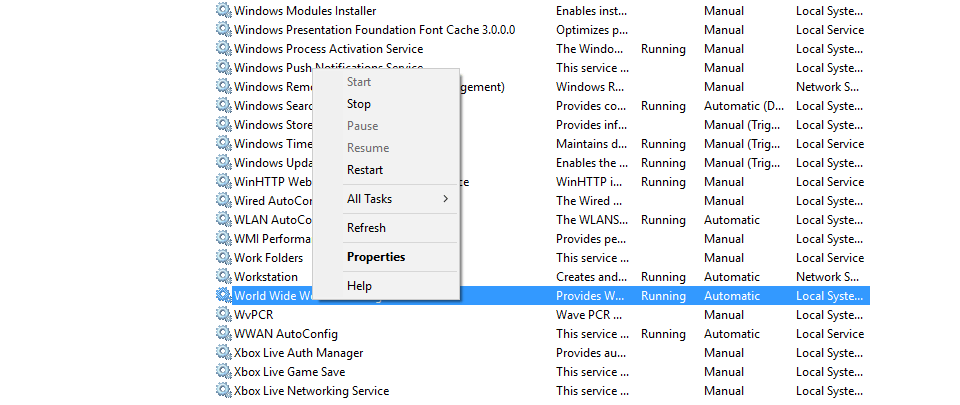

В случае необходимости, пользователи могут отключить созданное или любое из доступных правил в любой момент. Отыщите требуемое правило в центральной панели главного окна, предварительно отметив раздел «Правила для входящих подключений» или «Правила для исходящего подключения» в левой боковой панели, щелкните его название правой кнопкой мыши и, во всплывающем контекстном меню, выберите из вариантов доступных действий раздел «Отключить правило», и команда будет исполнена незамедлительно.

На этом процедура по открытию порта в операционной системе «Windows 10» окончена.

Более подробно ознакомиться с возможными способами открытия или закрытия портов на персональном настольном компьютере или ноутбуке под управлением операционной системы «Windows 10» (и более ранних версий исполнения), методами проверки состояния всех доступных портов и порядком получения сведений об использовании портов каждой конкретной программой можно на нашем видеоканале в руководстве: «Как открыть, закрыть порты, узнать какие порты открыты на ПК с Windows 10, 8, 7 или роутере в 2019».

Перейти к просмотру

Как открыть, закрыть порты, узнать какие порты открыты на Пк с Windows 10, 8, 7 или роутере в 2019🌐

Заключение

Стремительное развитие компьютерных устройств, широкое распространение и общедоступность международной сети «Интернет», практически полный перевод информационных материалов в цифровой формат и огромное предложение разнообразного программного обеспечения способствовало значительному росту повседневного применения компьютеров во многих областях деятельности пользователей.

Такая популярность вынуждает пользователей, для обеспечения надлежащего уровня безопасности используемых данных, применять современное программное обеспечение, оснащенное встроенными инструментами защиты, одним из которых (самым распространенным) является операционная система «Windows 10» с предустановленным защитным решением «Защитник Windows».

Отдельный инструмент защитника (брандмауэр) следит за безопасностью данных и сетей и открывает доступ только привилегированным разрешенным приложениям и процессам.

Используя представленный алгоритм действий, пользователи смогут открыть требуемый порт и обеспечить доступ выбранному приложению в сеть, в случае, если такое разрешение не было получено автоматически, установив соответствующее правило безопасности. Или закрыть порт простым способом при возникшей необходимости.

Как закрыть порты?

266052 08.08.2009Поделиться

Класснуть

Поделиться

Твитнуть

Пройдя наш тест «безопасность вашего компьютера» вы обнаружили, что ваша система имеет один или несколько открытых портов и незнаете как их закрыть? Не беда, мы постараемся вам помочь.

Как можно закрыть порты?

Первый и самый простой вариант — это завершить работу программ или служб, которые используют эти порты (можно сказать

открывают). В первую очередь это порты 135-139, 445, Это можно сделать вручную, что требует определенных знаний и навыков. Чтобы немного

упростить вам эту задачу мы рекомендуем использовать небольшую программку

Windows Worms Doors Cleaner, объемом всего 50 kB. Скачав ее и запустив, вы увидите

следующее окошко

Скачав ее и запустив, вы увидите

следующее окошко

Вам останется только нажать кнопки с надписью Disable и Close, после чего перезагрузить компьютер. В итоге все индикаторы должны быть зеленого цвета. Это будет означать, что порты 135-139, 445 и 5000 закрыты.

Эта методитка поможет закрыть вам всего несколько портов и ни в коем случае не заменит установку Firewall

Второй вариант — это установка программы Firewall и создание правил для закрытия портов. Выбрать фаерволл и узнать как его установить вы можете, почитав наши руководства в разделе «Статьи».

А теперь небольшой инструктаж по созданию правил для закрытия портов в различных фаерволах. Для закрытия определенного порта вам нужно выбрать используемый вами Firewall из списка ниже и повторить действия, указанные в руководстве, изменив всего лишь одну деталь, это номер порта.

Инструкции составлены для самых активно используемых на данный момент фаерволов. Возможно в будущем мы будем пополнять архив, если в этом будет необходимость.

Поделиться

Класснуть

Поделиться

Твитнуть

Please enable JavaScript to view the comments powered by Disqus.Как закрыть порты TCP и UDP через командную строку windows

Кто-нибудь знает, как закрыть сокет TCP или UDP для одного соединения через командную строку windows?

Погуглив об этом, я увидел, что некоторые люди спрашивают то же самое. Но ответы выглядели как страница руководства по командам netstat или netsh, фокусирующаяся на том, как контролировать порты. Мне не нужны ответы о том, как их контролировать (я уже это делаю). Я хочу закрыть / убить их.

EDIT, для уточнения: допустим, что мой сервер прослушивает TCP порт 80. Клиент устанавливает соединение, и для него выделяется порт 56789. Затем я обнаруживаю, что это соединение нежелательно (например, этот пользователь делает плохие вещи, мы попросили его остановиться, но соединение не было сброшено где-то по пути). Обычно я бы добавил брандмауэр, чтобы сделать эту работу, но это заняло бы некоторое время, и я был в чрезвычайной ситуации. Убийство процесса, которому принадлежит соединение, здесь действительно плохая идея, потому что это приведет к отключению сервера (все пользователи потеряют функциональность, когда мы просто захотим выборочно и временно отбросить это одно соединение).

networkingПоделиться Источник Victor Stafusa 31 декабря 2011 в 15:35

17 ответов

- Закрыть порты 1443

Когда я запускаю netstat -a , я вижу порт 1443 как статус Listening . Я создаю правило в брандмауэре windows, чтобы закрыть порты и повторно запустить netstat, но я все еще вижу порты в состоянии Listening . Что мне нужно сделать, чтобы закрыть эти порты?

- Как закрыть жесткий сокет Winsock UDP?

Мне нужно немедленно закрыть сокет UDP, в котором есть неотправленные данные. Для сокетов TCP есть параметр SO_LINGER, но для сокетов UDP я ничего не нашел. Это на Windows. Заранее спасибо. Обновление 0 : Я даю предысторию этого вопроса. У меня 1-й поток приложений opens/binds/closes гнезда, 2-ой…

146

открыть

cmdвведите

netstat -a -n -oнайти

TCP [the IP address]:[port number] .... #[target_PID]#(то же самое для UDP)(Кстати,

kill [target_PID]у меня не сработал)

CTRL+ALT+DELETE и выберите «start task manager»

Нажмите на вкладку «Processes»

Включите столбец «PID», перейдя в раздел: просмотр > выбор столбцов > установите флажок PID

Найдите PID интересующих и «END PROCESS»

Теперь вы можете перезапустить сервер на [адрес IP]:[номер порта] без проблем

Поделиться HaoQi Li 18 апреля 2013 в 06:28

66

Да, это возможно. Вам не нужно быть текущим процессом, владеющим сокетом, чтобы закрыть его. Подумайте на мгновение, что удаленная машина, сетевая карта, сетевой кабель и ваш OS могут привести к закрытию сокета.

Учтите также, что программное обеспечение Fiddler и Desktop VPN может вставляться в сетевой стек и показывать Вам весь ваш трафик или перенаправлять весь ваш трафик.

Таким образом, все, что вам действительно нужно, — это либо для Windows предоставить API, который позволяет это напрямую, либо для того, чтобы кто-то написал программу, которая работает примерно как VPN или Fiddler и дает вам способ закрыть сокеты, которые проходят через нее.

Существует по крайней мере одна программа ( CurrPorts), которая делает именно это, и я использовал ее сегодня для закрытия определенных сокетов в процессе, который был запущен до запуска CurrPorts. Для этого вы должны запустить его от имени администратора, конечно.

Обратите внимание, что, вероятно, нелегко заставить программу не прослушивать порт (ну, это возможно, но эта возможность называется брандмауэром…), но я не думаю, что здесь об этом спрашивали. Я полагаю, что вопрос заключается в следующем:»как мне выборочно закрыть одно активное соединение (сокет) с портом, который прослушивает моя программа?». Формулировка вопроса немного неправильна, потому что указан номер порта для нежелательного входящего клиентского соединения, и он назывался «port», но совершенно ясно, что это была ссылка на этот сокет, а не на прослушивающий порт.

Поделиться huntharo 31 января 2013 в 13:08

63

Например вы хотите освободить порт 8080 Затем выполните следующие команды.

netstat -ano

taskkill /f /im [PID of the port 8080 got from previous command]

Готово!

Поделиться Rahul 25 декабря 2016 в 09:17

- Проверьте открытые порты TCP/UDP с помощью SNMP

Мне нужно найти OID, который можно использовать с snmpwalk, который описывает, какие порты TCP/UDP открыты и доступны на моей машине (localhost) Аналогичный пост ( здесь ) об этом должен был использовать: первый раз -v2c за -c публичных localhost tcpConnState первый раз -v2c за общественные -c…

- Как рекламировать хост TCP через UDP?

У меня есть приложение (по сути, игра), которое транслирует данные о состоянии игры через UDP многим подключенным клиентам на частном LAN. UDP отлично работает для трансляции состояния игры. Отсутствие необходимости настраивать клиентов очень важно для этого приложения. Клиент просто читает поток…

55

Если вы знаете порт, который хотите освободить, вы можете отсортировать свой список netstat, ища указанный порт следующим образом:

netstat -ano | findstr :8080

Затем pid появится на rigth, который вы можете убить с помощью taskkill.

taskkill/pid 11704 /F

Кроме того, вы можете посмотреть на этот вопрос , который специально предназначен для localhost, но я думаю, что он имеет отношение к делу:

Поделиться Felipe Centeno 24 марта 2018 в 20:57

27

Использование TCPView: http://technet.microsoft.com/en-us/sysinternals/bb897437.aspx

или CurrPorts: https:/ / www.nirsoft.net/utils/cports. html

В качестве альтернативы, если вы не хотите использовать внешнее программное обеспечение (кстати, эти инструменты не требуют установки), вы можете просто FIRST запустить команду netstat (предпочтительно netstat-b ) &, а затем Настроить локальную политику безопасности, чтобы заблокировать адрес IP соответствующей машины пользователя, что я и делал с нежелательными или даже неизвестными соединениями — это позволяет вам делать все без какого-либо внешнего программного обеспечения (все поставляется с Windows)…

Поделиться Vman 18 января 2014 в 12:34

Поделиться Patrick 26 апреля 2012 в 19:23

6

Вы не можете закрыть сокеты, не выключив процесс, которому принадлежат эти сокеты. Сокеты принадлежат процессу, который их открыл. Итак, чтобы узнать процесс ID (PID) для Unix/Linux., используйте netstat примерно так:

netstat -a -n -p -l

Это напечатает что-то вроде:

Active Internet connections (servers and established)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 127.0.0.1:25 0.0.0.0:* LISTEN 1879/sendmail: acce

tcp 0 0 0.0.0.0:21 0.0.0.0:* LISTEN 1860/xinetd

Где -a печатает все сокеты, -n показывает номер порта, -p показывает PID, — l показывает только то, что слушает (это необязательно в зависимости от того, что вам нужно).

Реальная информация, которую вы хотите получить, — это PID. Теперь мы можем остановить этот процесс, сделав:

kill 1879

Если вы закрываете службу, лучше использовать:

service sendmail stop

Убийство буквально убивает именно этот процесс и всех детей, которыми он владеет. С помощью команды service запускается сценарий завершения работы, зарегистрированный в каталоге init.d. Если вы используете kill для службы, она может неправильно запуститься, потому что вы не закрыли ее должным образом. Все зависит только от сервиса.

К сожалению, Mac в этом отношении отличается от Linux/Unix. Вы не можете использовать netstat. Прочтите этот учебник, если вы заинтересованы в Mac:

http://www.tech-recipes.com/rx/227/find-out-which-process-is-holding-which-socket-open/

И если вы находитесь на Windows, используйте TaskManager для уничтожения процессов, а службы UI-для завершения работы служб. Вы можете использовать netstat на Windows точно так же, как Linux/Unix, чтобы идентифицировать PID.

http:/ / www.microsoft.com / ресурсы / документация/windows / xp/all/proddocs/en-us / netstat.mspx?mfr=true

Поделиться chubbsondubs 31 декабря 2011 в 15:51

6

Использовать CurrPorts (это бесплатно и не требует установки): http://www.nirsoft.net/утилиты/cports.html

/close <Local Address> <Local Port> <Remote Address> <Remote Port> {Process Name}

Примеры:

# Close all connections with remote port 80 and remote address 192.168.1.10:

/close * * 192.168.1.10 80

# Close all connections with remote port 80 (for all remote addresses):

/close * * * 80

# Close all connections to remote address 192.168.20.30:

/close * * 192.168.20.30 *

# Close all connections with local port 80:

/close * 80 * *

# Close all connections of Firefox with remote port 80:

/close * * * 80 firefox.exe

Он также имеет хороший GUI с функциями поиска и фильтрации.

Примечание: этот ответ — ответ и комментарий хантаро и JasonXA, собранные вместе и упрощенные, чтобы сделать его более легким для читателей. Примеры взяты с веб-страницы CurrPorts’.

Поделиться qwertzguy 18 января 2016 в 14:37

3

Вы не можете закрыть сокеты на своем сервере, не владея этими сокетами, следовательно, вы не можете фактически закрыть сокет, не имея кода, запущенного в процессе, которому принадлежит сокет сервера.

Однако есть еще один вариант, который говорит клиенту закрыть свой сокет. Отправка пакета RST TCP на порт, к которому подключается клиент, приведет к тому, что клиент разорвет свое соединение. Вы можете сделать это с помощью сканирования RST с помощью nmap.

http://nmap.org/

Поделиться chubbsondubs 01 января 2012 в 15:52

2

wkillcx -это надежный инструмент командной строки windows для уничтожения соединений tcp из командной строки, которые не были упомянуты. Однако иногда у него возникают проблемы с серверами с большим количеством подключений. Я иногда использую программы TCPView для интерактивных убивает, но wkillcx можно использовать в скриптах.

Поделиться user3310805 14 февраля 2014 в 15:32

2

Я нашел правильный ответ на этот вопрос. Попробовать TCPView от Sysinternals, в настоящее время принадлежит Microsoft. Вы можете найти его по адресу http://technet.microsoft.com/en-us/ sysinternals/bb897437

Поделиться Michael Mueller 23 сентября 2013 в 19:03

1

Чтобы закрыть порт , вы можете идентифицировать процесс, который прослушивает этот порт, и убить этот процесс.

Поделиться Darin Dimitrov 31 декабря 2011 в 15:38

1

вы можете использовать такую программу, как tcpview из sysinternal. Я думаю, что это может очень помочь вам как в мониторинге, так и в уничтожении нежелательного соединения.

Поделиться Mochan 08 января 2014 в 01:53

1

CurrPorts не работал для нас, и мы могли получить доступ к серверу только через ssh,так что и TCPView тоже. Мы также не могли убить процесс, чтобы не отбросить другие связи. То, что мы в конечном итоге сделали и еще не было предложено, состояло в том, чтобы заблокировать соединение на брандмауэре Windows’. Да, это заблокирует все соединения, которые соответствуют правилу, но в нашем случае было одно соединение (то, которое нас интересовало):

netsh advfirewall firewall add rule name="Conn hotfix" dir=out action=block protocol=T

CP remoteip=192.168.38.13

Замените IP на тот, который вам нужен, и при необходимости добавьте другие правила.

Поделиться afarah 28 января 2020 в 13:41

0

instant/feasible/partial ответ : https://stackoverflow.com/a/20130959/2584794

в отличие от предыдущего ответа, Где использовался netstat-a-o-n, невероятно длинный список должен был быть просмотрен без названия приложения, использующего эти порты

Поделиться Anup 21 ноября 2013 в 20:20

-3

Да есть возможность закрыть TCP или UDP порт есть команда в DOS

TASKKILL /f /pid 1234

Я надеюсь, что это сработает для вас

Поделиться Bijay Budhathoki 30 марта 2017 в 13:52

-3

Если вы работаете на Windows 8,`Windows Server 2012 или выше с установленным PowerShell v4 выше, вы можете использовать приведенный ниже скрипт. Это находит процессы, связанные с портом &, завершает их.

Код

#which port do you want to kill

[int]$portOfInterest = 80

#fetch the process ids related to this port

[int[]]$processId = Get-NetTCPConnection -LocalPort $portOfInterest |

Select-Object -ExpandProperty OwningProcess -Unique |

Where-Object {$_ -gt 0}

#kill those processes

Stop-Process -Id $processId

Документация:

- Вам-NetTCPConnection —

NetStatPowerShell эквивалент - Select-Object — вытягивание определенных свойств из объекта / удаление дубликатов

- Где-объект -значения фильтра на основе некоторого условия

- Stop-Process -эквивалент PowerShell

TaskKill

Поделиться JohnLBevan 25 октября 2017 в 17:05

Похожие вопросы:

UDP Клиент-Открытые Порты?

Поэтому сейчас я использую только TCP для своих клиентов-они подключаются к серверу, открывают сокет и свободно получают пакеты. Но что, если я решу использовать также UDP в своей игре? Придется ли…

Assassins Creed 2 tcp и udp порты

Мне нужно знать, какие порты TCP и UDP assassins creed 2, потому что IT блокирует все соединения, но моей команде нужно провести какой-то тест с игрой и некоторыми другими, поэтому IT попросил дать…

закрыть командную строку

Я открыл командную строку commnad с помощью программы java и другой командной строки вручную. Теперь мое требование состоит в том, что мне нужно закрыть командную строку, которую я открыл с помощью…

Закрыть порты 1443

Когда я запускаю netstat -a , я вижу порт 1443 как статус Listening . Я создаю правило в брандмауэре windows, чтобы закрыть порты и повторно запустить netstat, но я все еще вижу порты в состоянии…

Как закрыть жесткий сокет Winsock UDP?

Мне нужно немедленно закрыть сокет UDP, в котором есть неотправленные данные. Для сокетов TCP есть параметр SO_LINGER, но для сокетов UDP я ничего не нашел. Это на Windows. Заранее спасибо….

Проверьте открытые порты TCP/UDP с помощью SNMP

Мне нужно найти OID, который можно использовать с snmpwalk, который описывает, какие порты TCP/UDP открыты и доступны на моей машине (localhost) Аналогичный пост ( здесь ) об этом должен был…

Как рекламировать хост TCP через UDP?

У меня есть приложение (по сути, игра), которое транслирует данные о состоянии игры через UDP многим подключенным клиентам на частном LAN. UDP отлично работает для трансляции состояния игры….

Как отправить данные через TCP/IP/UDP в serial port?

У меня есть настоящий serial port COM1 на PC, плюс несколько последовательных портов USB. Я хотел бы отправлять и получать данные с помощью TCP/IP/UDP api, но не serial api (например, открыть файл…

Эхо сообщений, полученных через UDP обратно через другой порт TCP

Я использую Python 2.7.x (2.7.8) и пытаюсь написать программу, использующую twisted python для такой работы: Программа ждет сообщения, полученного через TCP 7001 или UDP 7000. Сообщения, полученные…

Откройте порты для TCP/UDP в Брандмауэре Windows с Powershell

Как я могу написать сценарий powershell для открытия портов брандмауэра windows для указанного протокола (TCP или UDP)? Что-то вроде этого: $ports = @(843, 943) foreach($item in $ports){ # open the…

Как открыть порт в операционной системе Windows 7

Как открыть порт в операционной системе Windows 7

Данная статья будет посвящена следующему вопросу: каким образом открыть порт в Windows 7. Стоит отметить, что приведенная инструкция-схема имеет силу только в случае, если на компьютере работает предустановленный штатный брандмауэр (другими словами, FireWall).

Приведем последовательность всех шагов, нужных для непосредственного открытия портов в такой операционной системе, как Windows 7. Инструкция не очень сложная по этому разобраться сможет каждый пользователь даже не самый опытный.

Открываем порты в Windows 7

Шаг 1. Через «Пуск» следует открыть «Панель управления».

Шаг 2. Далее нужно выбрать Брандмауэр Windows. Важно учесть, что данный значок отображается только в режимах просмотра «Мелкие значки» и «Крупные значки».

Шаг 3. Заходим в «Доп. параметры».

Шаг 4. После предыдущего этапа обязательно должно появиться окошко под названием «Брандмауэр Windows в режиме повышенной безопасности». После этого в списке, находящемся слева, нужно кликнуть на «Правила для входящих подключений».

Шаг 5. Обращаем свое внимание на список справа, где, как нетрудно догадаться, следует выбрать категорию «Создать правило». Такая процедура откроет «Мастер создания нового правила».

Шаг 6. Мастер должен спросить Вас о типе создаваемого правила. В данном случае, нужно выбрать «Для порта», продолжив создание кнопкой «Далее».

Шаг 7. Следующим вопросом будет, соответственно, номер создаваемого порта (либо диапазон). Нужно вводить номер в ячейке под названием «Определенные локальные порты». Важно, что если нужен именно диапазон, то использовать необходимо дефис. Кликаем «Далее».

Шаг 8. Разрешаем подключение и нажимаем опять «Далее».

Шаг 9. Для каких профилей нужно использовать создаваемый порт? В данном случае, выделяем три: Публичный, Доменный и Частный.

Шаг 10. Нужно задать имя нового порта и, по желанию, определенное описание. В заключение, подтверждаем создание правила кнопкой «Готово». Увидеть только что созданное правило можно в самом начале всего списка.

Открыть порт в Windows 7 важные замечания

1. В том случае, если на компьютере поставлен внешний FireWall (отдельно), то, соответственно, настройку проброса портов нужно находить именно в нем. Отметим, что в некоторых случаях антивирусные программы по умолчанию заменяют функции стандартного FireWall.

2. Если подключение к Интернету происходит через модем/роутер, то открытие портов нужно проводить непосредственно на устройстве.

3. Учитывать также необходимо следующее: есть случаи, когда создание новых портов закрыто непосредственно самим провайдером. Тогда любые действия не приведут к успеху, и следует обратиться к провайдеру.

www.softo-mir.ru

Как закрыть порты Windows

Каждый день владельцы ПК сталкиваются с огромным количеством опасных программ и вирусов, которые так или иначе попадают на жесткий диск и становятся причиной утечки важных данных, поломки компьютера, кражи важной информации и других неприятных ситуаций.

Чаще всего заражаются компьютеры, работающие на ОС Windows любых версий, будь то 7, 8, 10 или любая другая. Главная причина такой статистики – входящие подключения к ПК или «порты», которые являются слабым местом любой системы из-за своей доступности по умолчанию.

Слово «порт» – это термин, подразумевающий порядковый номер входящих подключений, которые направляются на ваш ПК от внешнего программного обеспечения. Часто бывает так, что эти порты используют вирусы, запросто проникающие на ваш компьютер при помощи IP-сети.

Вирусное программное обеспечение, попав в компьютер через такие входящие подключения, быстро заражает все важные файлы, причём не только пользовательские, но и системные. Чтобы этого избежать, мы рекомендуем закрыть все стандартные порты, которые могут стать вашим уязвимым местом при атаке хакеров.

Какие порты у Windows 7-10 самые уязвимые?

Многочисленные исследования и опросы специалистов показывают, что до 80% вредоносных атак и взломов происходили при помощи четырех основных портов, использующихся для быстрого обмена файлами между разными версиями Windows:

- TCP порт 139, необходимый для удаленного подключения и управления ПК;

- TCP порт 135, предназначенный для выполнения команд;

- TCP порт 445, позволяющий быстро передавать файлы;

- UDP порт 137, с помощью которого проводится быстрый поиск на ПК.

Закрываем порты 135-139 и 445 в Виндовс

Мы предлагаем вам ознакомиться с самыми простыми способами закрытия портов Виндовс, которые не требуют дополнительных знаний и профессиональных навыков.

Используем командную строку

Командная строка Windows – это программная оболочка, которая используется для задания определенных функций и параметров софту, не имеющему собственной графической оболочки.

Для того чтобы запустить командную строку, необходимо:

- Одновременно нажать сочетание клавиш Win+R

- В появившейся командной строке ввести CMD

- Нажать на кнопку «ОК»

Появится рабочее окно с чёрным фоном, в котором необходимо поочередно вводить нижеприведенные команды. После каждой введенной строчки нажимайте клавишу Enter для подтверждения действия.

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=135 name=»Block1_TCP-135″ (команда для закрытия порта 135)

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=137 name=»Block1_TCP-137″ (команда для закрытия порта 137)

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=138 name=»Block1_TCP-138″ (команда для закрытия порта 138)

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=139 name=»Block_TCP-139″ (команда для закрытия порта 139)

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=445 name=»Block_TCP-445″ (команда для закрытия порта 445)

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=5000 name=»Block_TCP-5000″

Шесть приведенных нами команд необходимы для: закрытия 4х уязвимых TCP-портов Windows (открытых по умолчанию), закрытия UDP-порта 138, а также закрытия порта 5000, который отвечает за выведение списка доступных сервисов.

Закрываем порты сторонними программами

Если вы не хотите тратить время на работу с командной строкой, мы предлагаем вам ознакомиться со сторонними приложениями. Суть такого софта заключается в правке реестра в автоматическом режиме с графическим интерфейсом, без необходимости в ручном введении команд.

По мнению наших пользователей, самой популярной программой для этих целей является Windows Doors Cleaner. Она поможет с лёгкостью закрыть порты на компьютере с ОС Windows 7/8/8.1/10. Более старые версии операционных систем, к сожалению, не поддерживаются.

Как работать с программой, закрывающей порты

Для того чтобы воспользоваться Windows Doors Cleaner, необходимо:

1. Скачать софт и установить его

2. Запустить программу, нажав на ярлык правой кнопкой мыши и выбрав «запустить от имени администратора»

3. В появившемся рабочем окне будет список портов и кнопки «Сlose» или «Disable», которые закрывают уязвимые порты Windows, а также любые другие по желанию

4. После того, как необходимые изменения были внесены, необходимо перезагрузить систему

Ещё одним преимуществом программы является тот факт, что порты с её помощью можно не только закрывать, но и открывать.

Делаем выводы

Закрытие уязвимых сетевых портов в Виндовс – это не панацея от всех бед. Важно помнить, что сетевая безопасность может быть достигнута только комплексными действиями, нацеленными на закрытие всех уязвимостей вашего ПК.

Для безопасности Windows пользователь в обязательном порядке должен устанавливать критические обновления от Microsoft, иметь лицензированных антивирусный софт и включенный файервол, использовать исключительно безопасное программное обеспечение и регулярно читать наши статьи, в которых рассказываем обо всех существующих способах достижения анонимности и безопасности ваших данных.

Вы знаете более удобные способы закрыть сетевые порты? Поделитесь своими знаниями в комментариях и не забывайте репостить статью к себе на страничку. Делитесь полезной информацией со своими друзьями и не дайте хакерам шанса навредить вашим близким!

vpnhook.com

Как закрыть 445 порт

- Как закрыть 445 порт

- Как определить, что компьютер заражен

- Как проверить работу порта

Откройте главное меню Windows «Пуск» и нажмите правой кнопкой мыши на значке «Мой компьютер», в выпадающем контекстном меню выберите пункт «Свойства».

Закрыть порт 445 можно и через редактор реестра.

Откройте меню «Пуск», выберите пункт «Выполнить…», в открывшемся окне введите команду Regedit и нажмите кнопку OK.

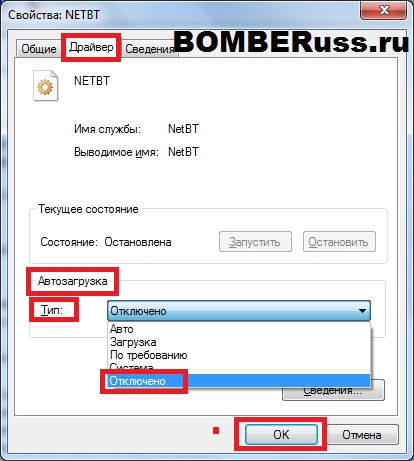

Закрытие порта 135.

Запустите утилиту «Редактор реестра» и найдите в нем параметр с именем EnableDCOM. Откройте свойства найденного параметра и присвойте ему значение «N».

Отключить порт 135 можно через «Службу компонентов». Для этого, в меню «Пуск» выберите пункт «Выполнить…» и введите строку Dcomcnfg.exe.

В левой части окна выберите строку «Службы компонентов». В правой части окна выделите значок «Компьютеры», на панели инструментов нажмите кнопку «Настройка моего компьютера».

www.kakprosto.ru

Как закрыть или открыть порты в Windows

Проблема Брандмауэра Windows (Windows Firewall) заключается не в том как закрыть все порты, а в том, как открыть только необходимые. И главное, что сходу хрен поймешь, каким образом ограничить подключение к некоторым портам по IP адресам клиентов. По отдельности решить эти задачи не сложно, но чтобы было вместе — не встретил ни одного толкового руководства, поэтому и написана данная заметка. Так же, найденное решение не предполагает установки стороннего фаервола.

Недостатки Брандмауэра Windows:

— Если создать запрещающее правило для всех портов, а потом разрешающие для необходимых, то они не попадают в белый список, т.к. запрещающие правила приоритетнее разрешающих. Т.е. если запрет на подключение по порту существует, то разрешение на этот порт работать уже не будет.

— Нет приоритетов правил, как в нормальных фаерволах, чтобы сначала указать открытые порты, а последним задать запрещающее правило для всех остальных.

Допустим, есть VPS на винде, но у хостера нет внешнего фаервола, которым можно прикрыться. Свежеустановленная винда торчит наружу как минимум 135/tcp, 445/tcp, 49154/tcp и 3389/tcp (если включен RDP) портами даже в публичной сети (Public network), что требует исправления.

Есть три типа портов, это:

— Общедоступные порты, которые должны быть открыты для всего интернета. Пусть будут 80 и 443 (http и https)

— Фильтруемые порты, доступные только с определенных IP адресов. Возьмем 3389 (RDP)

— Все остальные, должны быть закрыты

Требуется:

1. Создать правило, запрещающее всё, кроме трех вышеобозначенных портов.

2. Для общедоступных больше делать ни чего не требуется.

3. Для фильтруемого создать разрешающее правило, указав белые адреса.

Секрет в том, что при запрещении всех портов надо явно указать разрешенные. Иначе, как было сказано выше, не получится открыть нужные.

Задача 1: оставить открытыми для всего интернета 80, 443 и 3389 порты. Все остальные закрыть.

1. Создать новое правило для входящих подключений

2. Тип правила (Rule Type). Настраиваемые (Custom)

3. Программа (Program). Все программы (All programs)

4. Протокол и порты (Protocol and Ports). Тип протокола (Protocol type) — TCP. Локальный порт (Local port) — Специальные порты (Specific Ports). В поле вписать диапазон портов, за исключением 80, 443 и 3389. Должно выглядеть так — 1-79, 81-442, 444-3388, 3390-65535

5. Область (Scope). Локальный (local) — Любой IP-адрес (Any IP address). Удаленный (remote) — Любой IP-адрес (Any IP address).

6. Действие (Action). Блокировать подключение (Block the connection).

7. Профиль (Profile). Выбрать на свое усмотрение. Если не уверен, то выбрать все.

8. Имя (Name). Назвать его, например, Block_TCP.

Теперь указанные порты открыты для всего интернета, но, как минимум, не безопасно открывать всем порт RDP и желательно ограничить подключение только со своих IP адресов.

Задача 2: оставить открытыми для всего интернета 80 и 443 порты. Ограничить подключение на порт 3389 только с разрешенных IP адресов. Все остальные закрыть.

Шаги 1-8 аналогичны предыдущей задаче, т.е. создается правило, разрешающее коннект по трем указанным портам.

Для фильтрации по IP надо создать второе правило:

9. Создать новое правило для входящих подключений

10. Тип правила. Настраиваемые

11. Программа. Все программы

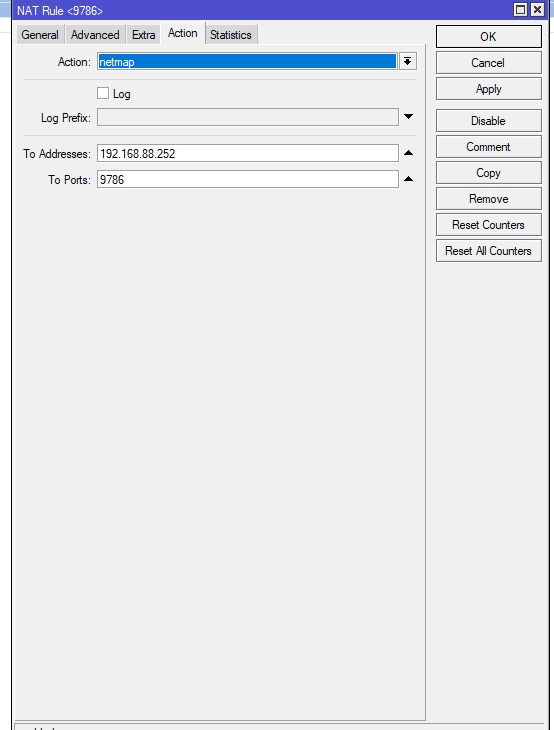

12. Протокол и порты. Тип протокола — TCP. Локальный порт — специальные порты. Вписать порт 3389

13. Область. Локальный — Любой IP-адрес. Удаленный — Указанные IP-адреса. Сюда вписать белый список IPшников или подсетей, которым разрешен коннект по данному порту

14. Действие. Разрешить подключение.

15. Профиль. Выбрать на свое усмотрение. Если не уверен, то выбрать все.

16. Имя. Назвать его, например, RDP.

Если фильтруемых портов несколько, то создается по одному правилу на каждый порт.

Ну и чтобы стать совсем защищенным — создать правило, блокирующее все UDP соединения.

Задача 2 из консоли

Для хард core щиков приведу вторую задачу в виде консольных команд:

В конечном итоге, в гуёвине должно выглядеть так:

Для правила RDP:

Для правила Block_TCP:

Выяснилось, что приведенный выше синтаксис командной строки не работает на WS2008R2, а конкретно — перечисления в любом параметре, поэтому пришлось разбивать два правила на восемь:

Похожие записи

Комментарии к посту “ Как закрыть или открыть порты в Windows ”

…да-а-а-а-с… Все це цікаво… Але в мене «4 класи» компьютерної освіти, а пояснення розраховано мабуть на вищу к.о…. Тому скористатись цими поясненнями можна тільки за допомогою спеціаліста… А прочитати варто, щоб мати загальне уявлення яким чином все це робиться…

тут же розписано, що куди вписувати, навіть на скрінах показано, що вибирати і вписувати. Можна просто:

1) натиснути winkey + R (або пуск-выполнить)

2) ввести «cmd» і натиснути enter, з’явиться консоль

3) в консоль по черзі береш з блоку, обведеного пунктиром кожен рядок, копіюєш або вводиш сам і тиснеш enter, потім слідуючий. І так всі, крім останнього (там де «remoteip=x.x.x.x» — туди просто треба вписати ip, з якого ти хочеш мати можливість підключатись віддалено до даного ПК)

правда там ще й пропущено:

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=444-3388 name=»Block_TCP_444-3388″

- admin Автор записи 28.06.2017

Действительно, пойду добавлю. Спасибо!

Але как же порты 25 110 для почты?

а как открыть порт только для конкретной программы?

- admin Автор записи 30.06.2017

Для этого есть вкладка «Программы и службы», там указывайте путь к исполняемому файлу

Возможно я некорректно выразился… Вопрос был в рамках статьи: создаем общее запрещающее правило для всех портов кроме http(s) и нужно для одной из программ открыть еще один порт (к примеру порт 45678, который должен быть открыт только для этой одной программы)

Для того чтобы открыть порт надо обязательно выполнить в брэндмауэре две вещи:

— открыть нужный порт (протокол, номер)

— перестать блокировать вашу конкретную программу (путь, имя) от доступа к любым портам (и открытым, и закрытым)

!важно, что открытие нужного порта не включает в себя разблокирование приложений, как может показаться на первый взгляд, оба типа блокировки работаю независимо.

notessysadmin.com

Настройка оборудования

Блог о модемах, роутерах и gpon ont терминалах.

Как открыть порт в Windows 7 и Windows 8

О том, как открыть порт на роутерах различных моделей я написал уже немало статей. Но в комментариях почти к каждой из таких инструкций я сталкиваюсь с такой ситуацией, что пользователь открывает порт на роутере, но при проверке его из-вне — оказывается что он закрыт. В это многие упираются и не знают что делать дальше. Одной из частых причин является система безопасности компьютера. Дело тут в том, что открыть порт на роутере часто оказывается половиной дела — нужно ещё открыть его и в правилах брандмауэра (фаервола) на компьютере. В этой статье я подробно расскажу как открыть порт в Windows 7, Windows 8 и Windows 8.1 при использовании встроенного брандмауэра Windows.

Как попасть в настройки брандмауэра Windows

Настройка встроенного брандмауэра находится в «Панели управления», раздел «Система и безопасность».

В Windows 8 и 8.1 можно воспользоваться элементом рабочего стола — Поиск. Нужно начать вводить слово «Брандмауэр» и система выдаст ссылку в результатах.

Ещё один быстрый и удобный способ быстро попасть в настройки Брандмауэра — нажать комбинацию клавиш Win+R:

В строке открыть пишем firewall.cpl , нажимаем кнопку ОК.

Как открыть порт в брандмауэре Windows.

В настройках встроенного брандмауэра перейдите по ссылке «Дополнительные параметры»:

Вам откроется раздел настройки Брандмауэра в режиме повышенной безопасности. В поле слева кликаем на раздел «Правила для входящих соединений»:

Откроется список всех правил для входящих соединений. Теперь надо создать правило. Для этого справа, в окне «Действия», кликаем на ссылку «Создать правило».

Откроется Мастер создания правила для нового входящего подключения:

Выбираем тип правила — «Для порта». Нажимаем кнопку Далее.

Теперь нужно выбрать тип протокола и указать порт. «Тип протокола» для игр, как правило, «Протокол TCP». В некоторых случаях, например для файлообменных программ или игр, нужно ещё открыть и порт UDP. Поэтому, если нужно открыть и TCP-порт и UDP-порт в Windows — Вам придется создавать два правила. В поле Определенные порты нужно указать номер нужного порта. Например, для Minecraft нужно открывать порт 25565 и TCP и UDP. Нажимаем кнопку Далее.

Ставим галку «Разрешить подключение». Нажимаем кнопку Далее.

Здесь ничего не меняем. Нажимаем кнопку Далее.

В поле Имя прописываем название для создаваемого правила — например DC++ или Minecraft . Нажимаем кнопку Готово.

Правило создано и порт в брандмауэре Windows 7 и Windows 8 открыт. Проверить доступность порта из-вне можно с помощью программы PFPortChecker.

Если при проверке — порт закрыт, то можно попробовать такой вариант: разрешить приложению любую сетевую активность. Для этого, опять в настройках создаем правило:

Только теперь не для порта — а «Для программы». Нажимаем кнопку Далее.

Выбираем пункт «Путь программы» и нажимаем кнопку Обзор. В открывшемся окне нужно выбрать программы, к которой нужен доступ из внешней сети — например, UTorrent, DC++ или Minecraft. Нажимаем кнопку Далее.

Ставим галочку «Разрешить подключение». Нажимаем кнопку Далее.

В этом окне ничего не меняя, нажимаем кнопку Далее.

В поле имя вводим название правила — например, dc++, utorrnet или minecraft и нажимаем кнопку Готово.

Правило для программы создано.

Если и это не помогло — можно попробовать для чистоты эксперимента вообще отключить встроенных в систему фаервол.

Как отключить Брандмауэр Windows 7, Windows 8 и Windows 8.1

Для того, чтобы отключить встроенный в систему фаервол нужно в настройках Брандмауэра выбрать пункт «Включение и отключение брандмауэра Windows»:

Вам откроется вот такое окно «Настройки параметров для каждого типа сети»:

Для всех типов сетей ставим галку «Отключить брандмауэр Windows». Нажимаем кнопку ОК. После этого брандмауэр станет неактивен и Ваша операционная система будет полностью открыта угрозам из внешней сети. Поэтому я рекомендую отключать брандмауэр либо только кратковременно, для диагностики проблем с доступностью порта из-вне, либо если Вы переходите на другой, сторонний пакетный фильтр (фаервол). Постоянная работа в сети Интернет с отключенным брандмауэром (фаерволом) крайне нежелательна.

Помогло? Посоветуйте друзьям!

Как открыть порт в Windows 7 и Windows 8 : 72 комментария

Артур — А на модеме Вы порт открыли? Сервер в момент проверки доступности порта запущен?

Да, на модеме открыл порт. Сервер был запущен.

Тогда трясите систему безопасности — брандмауэр, файрволл. В антивирусе мешать может сетевой экран.

Привет, я сам как-то я решил сделать свой сервер в майнкрафт, но долго не мог открыть порты, мучился 2 недели без всякого результата, испробовал все методы, в итоге на одном форуме нашёл программу PortOpenerExpress, её создал один американский программист, но из-за нехватки финансирования он забросил разработку данной программы, но всё же она неплохо робит, в итоге я наконец-то открыл порты! Некоторые антивирусники на неё ругаются, но это из-за того что она открывает порты, честно тебе говорю, программа нормальная, также в папку будет не только сама программа, но и инструкция, удачи тебе и добра!

ребята плиииз раскажите как создать сервер в unternet

Хочу открыть порт 48888 для Garry’s Mod сервера,но не могу.В роутере открыл,в брандмауэре,в программе для открытия портов которую здесь писали. Но в 2ip закрыт,а через telnet тоже… помогите!

На момент проверки сервер запущен?

Все тех кто открыл порты на роутере, в брандмауэре и антивирусе, и все равно порты закрыты подключите услугу внешний ip-адрес у вашего провайдера. У меня она стоит 150 р в месяц.

Для того чтобы открыть порт надо обязательно выполнить в брэндмауэре две вещи:

— открыть нужный порт (протокол, номер)

— перестать блокировать вашу конкретную программу (путь, имя) от доступа к любым портам (и открытым, и закрытым)

!важно, что открытие нужного порта не включает в себя разблокирование приложений, как может показаться на первый взгляд, оба типа блокировки работаю независимо.

У меня не работает порт 80 в программе

брэндмауэр отключен

В роутере порт открыт

И сам порт тоже открыт на пк

Анти вируса нету

В host все впорядке

Пишет Сделана попытка доступа к сокету методом, запрещенным правами доступа

Вирус мог заблокировать ?

А Вам провайдер точно белый IP-адрес выдаёт?

nastroisam.ru

Как закрыть открытые порты в windows 7. Как закрыть порт iptables

Проблема

Проблема Брандмауэра windows (windows Firewall) заключается не в том как закрыть все порты, а в том, как открыть только необходимые. И главное, что сходу хрен поймешь, каким образом ограничить подключение к некоторым портам по IP адресам клиентов. По отдельности решить эти задачи не сложно, но чтобы было вместе — не встретил ни одного толкового руководства, поэтому и написана данная заметка. Так же, найденное решение не предполагает установки стороннего фаервола.

Недостатки Брандмауэра windows: — Если создать запрещающее правило для всех портов, а потом разрешающие для необходимых, то они не попадают в белый список, т.к. запрещающие правила приоритетнее разрешающих. Т.е. если запрет на подключение по порту существует, то разрешение на этот порт работать уже не будет.

Нет приоритетов правил, как в нормальных фаерволах, чтобы сначала указать открытые порты, а последним задать запрещающее правило для всех остальных.

Допустим, есть VPS на винде, но у хостера нет внешнего фаервола, которым можно прикрыться. Свежеустановленная винда торчит наружу как минимум 135/tcp, 445/tcp, 49154/tcp и 3389/tcp (если включен RDP) портами даже в публичной сети (Public network), что требует исправления.

Алгоритм

Есть три типа портов, это: — Общедоступные порты, которые должны быть открыты для всего интернета. Пусть будут 80 и 443 (http и https) — Фильтруемые порты, доступные только с определенных IP адресов. Возьмем 3389 (RDP) — Все остальные, должны быть закрыты Требуется: 1. Создать правило, запрещающее всё, кроме трех вышеобозначенных портов. 2. Для общедоступных больше делать ни чего не требуется.

3. Для фильтруемого создать разрешающее правило, указав белые адреса.

Секрет в том, что при запрещении всех портов надо явно указать разрешенные. Иначе, как было сказано выше, не получится открыть нужные.

Пример

Задача 1: оставить открытыми для всего интернета 80, 443 и 3389 порты. Все остальные закрыть. 1. Создать новое правило для входящих подключений 2. Тип правила (Rule Type). Настраиваемые (Custom) 3. Программа (Program). Все программы (All programs) 4. Протокол и порты (Protocol and Ports). Тип протокола (Protocol type) — TCP. Локальный порт (Local port) — Специальные порты (Specific Ports). В поле вписать диапазон портов, за исключением 80, 443 и 3389. Должно выглядеть так — 1-79, 81-442, 444-3388, 3390-65535 5. Область (Scope). Локальный (local) — Любой IP-адрес (Any IP address). Удаленный (remote) — Любой IP-адрес (Any IP address). 6. Действие (Action). Блокировать подключение (Block the connection). 7. Профиль (Profile). Выбрать на свое усмотрение. Если не уверен, то выбрать все.

8. Имя (Name). Назвать его, например, Block_TCP.

Теперь указанные порты открыты для всего интернета, но, как минимум, не безопасно открывать всем порт RDP и желательно ограничить подключение только со своих IP адресов.

Задача 2: оставить открытыми для всего интернета 80 и 443 порты. Ограничить подключение на порт 3389 только с разрешенных IP адресов. Все остальные закрыть. Шаги 1-8 аналогичны предыдущей задаче, т.е. создается правило, разрешающее коннект по трем указанным портам. Для фильтрации по IP надо создать второе правило: 9. Создать новое правило для входящих подключений 10. Тип правила. Настраиваемые 11. Программа. Все программы 12. Протокол и порты. Тип протокола — TCP. Локальный порт — специальные порты. Вписать порт 3389 13. Область. Локальный — Любой IP-адрес. Удаленный — Указанные IP-адреса. Сюда вписать белый список IPшников или подсетей, которым разрешен коннект по данному порту 14. Действие. Разрешить подключение. 15. Профиль. Выбрать на свое усмотрение. Если не уверен, то выбрать все.

16. Имя. Назвать его, например, RDP.

Если фильтруемых портов несколько, то создается по одному правилу на каждый порт.

Ну и чтобы стать совсем защищенным — создать правило, блокирующее все UDP соединения.

Задача 2 из консоли

Для хардcoreщиков приведу вторую задачу в виде консольных команд:

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=1-79,81-442,444-3388,3390-65535 name=»Block_TCP» netsh advfirewall firewall add rule dir=in action=allow protocol=TCP localport=3389 remoteip=192.168.0.0/24,x.x.x.x name=»RDP» netsh advfirewall firewall add rule dir=in action=block protocol= UDP name=»Block_All_UDP»

В конечном итоге, в гуёвине должно выглядеть так: Для правила RDP:

Для правила Block_TCP:

UPDATE

Выяснилось, что приведенный выше синтаксис командной строки не работает на WS2008R2, а конкретно — перечисления в любом параметре, поэтому пришлось разбивать два правила на восемь:

Netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=1-79 name=»Block_TCP-1″ netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=81-442 name=»Block_TCP-2″ netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=444-3388 name=»Block_TCP-3″ netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=3390-65535 name=»Block_TCP-4″ netsh advfirewall firewall add rule dir=in action=allow protocol=TCP localport=80 name=»HTTP» netsh advfirewall firewall add rule dir=in action=allow protocol=TCP localport=443 name=»HTTPS» netsh advfirewall firewall add rule dir=in action=allow protocol=TCP localport=3389 remoteip=192.168.0.0/24 name=»RDP-1″ netsh advfirewall firewall add rule dir=in action=allow protocol=TCP localport=3389 remoteip=x.x.x.x name=»RDP-2″

notessysadmin.com

Как закрыть порты, блокируем протоколы

Как закрыть порты и протоколыПривет всем читателям блога. Сегодня мы поговорим о портах windows и как их закрыть.Чтобы защитить компьютер, не обязательно пользоваться брандмауэром: вы можете вручную закрыть порты и блокировать некоторые протоколы.

Брандмауэр способен защитить персональный компьютер и сеть от незваных гостей. Если вы не хотите устанавливать брандмауэр, но все же хотите защитить свой компьютер, то у вас есть возможность вручную закрыть тот или иной порт или блокировать определенные протоколы.

Некоторые порты и протоколы могут быть использованы для атаки на вашу систему. Например, кто-нибудь может управлять вашим компьютером с помощью службы Telnet, если порт, через который она обычно работает (порт 23), оставлен открытым. Во многом известный троян Back Orifice, дающий отморозкам неограниченную власть над вашей системой, использует различные порты, и порты с номерами 31337 и 31338.

Чтобы защитить свой компьютер, вам стоит закрыть все порты, кроме тех, которые нужны для работы, например порт 80 должен быть открыт, если вы хотите просматривать web-страницы.

Как закрыть порты

Чтобы вручную закрыть порты и блокировать протоколы, щелкните правой кнопкой мыши на папке Сетевое окружение (My Network Places) и выберите пункт Свойства (Properties) — откроется папка Сетевые подключения (Network Connections). Затем щелкните правой кнопкой мыши на соединении, для которого вы хотите закрыть порты, и снова выберите Свойства. Выделите в списке строчку Протокол Интернета (TCP/IP) (Internet protocol (TCP/IP) и щелкните на кнопке Свойства (Properties).

На вкладке Общие (General) щелкните на кнопке Дополнительно (Advanced). В появившемся диалоговом окне Дополнительные параметры TCP/IP (Advanced TCP/IP Settings) перейдите на вкладку Параметры(Options), выделите строчку Фильтрация TCP/IP (TCP/IP Filtering) и щелкните на кнопке Свойства(Properties). Появится диалоговое окно Фильтрация TCP/IP (TCP/IP filtering). Чтобы заблокировать порты TCP, UDP и протоколы IP, для каждого из них выберите пункт Только (Permit only).

Таким образом вы успешно закроете все порты TCP, UDP и заблокируете протоколы IP. Как устранить ошибки в портах читайте далее Однако закрыть все порты — это не выход. Нужно указать системе, через какие порты можно

передавать данные. Запомните, что если вы хотите просматривать web-страницы, необходимо открыть порт 80! Чтобы открыть определенные порты или разрешить использование некоторых протоколов, щелкните на кнопке Добавить (Add). Укажите порты и протоколы, которые вы хотите открыть, а затем нажмите ОК. Теперь будут использоваться только порты и протоколы из составленного вами списка.

Получение списка имеющихся в системе портов

Существует как минимум два способа:

1. Список доступных портов можно узнать, проанализировав ключ реестра

HKEY_LOCAL_MACHINE/HARDWARE/DEVICEMAP/SERIALCOMM 2. Можно поочередно попробовать открыть порты COM1 .. COM9, таким образом удастся установить все доступные порты (т.е. порты, не открытые другими приложениями).

Как отключить ненужные службы windows XP Вы можете узнать здесь

Как изменить динамический IP-адрес, для обхода времени ожидания на файла обменниках читайте далее Вот вкратце вы ознакомились, как можно закрыть порты.

jumabai.blogspot.ru

Как закрыть порты?

66652 08.08.2009Твитнуть

Плюсануть

Пройдя наш тест «безопасность вашего компьютера» вы обнаружили, что ваша система имеет один или несколько открытых портов и незнаете как их закрыть? Не беда, мы постараемся вам помочь.

Как можно закрыть порты?

Первый и самый простой вариант — это завершить работу программ или служб, которые используют эти порты (можно сказать открывают). В первую очередь это порты 135-139, 445, Это можно сделать вручную, что требует определенных знаний и навыков. Чтобы немного упростить вам эту задачу мы рекомендуем использовать небольшую программку windows Worms Doors Cleaner, объемом всего 50 kB. Скачав ее и запустив, вы увидите следующее окошко

Вам останется только нажать кнопки с надписью Disable и Close, после чего перезагрузить компьютер. В итоге все индикаторы должны быть зеленого цвета. Это будет означать, что порты 135-139, 445 и 5000 закрыты.

Эта методитка поможет закрыть вам всего несколько портов и ни в коем случае не заменит установку Firewall

Второй вариант — это установка программы Firewall и создание правил для закрытия портов. Выбрать фаерволл и узнать как его установить вы можете, почитав наши руководства в разделе «Статьи».

А теперь небольшой инструктаж по созданию правил для закрытия портов в различных фаерволах. Для закрытия определенного порта вам нужно выбрать используемый вами Firewall из списка ниже и повторить действия, указанные в руководстве, изменив всего лишь одну деталь, это номер порта.

Инструкции составлены для самых активно используемых на данный момент фаерволов. Возможно в будущем мы будем пополнять архив, если в этом будет необходимость.

Твитнуть

Плюсануть

2ip.ru

Закрываем порты и блокируем протоколы

Чтобы защитить компьютер, не обязательно пользоваться брандмауэром: вы можете вручную закрыть порты и блокировать некоторые протоколы.

Брандмауэр способен защитить персональный компьютер и сеть от непрошеных гостей. Если вы не хотите устанавливать брандмауэр, но все же хотите защитить свой компьютер, то у вас есть возможность вручную закрыть тот или иной порт или блокировать определенные протоколы. Некоторые порты и протоколы могут быть использованы для атаки на вашу систему. Например, кто-нибудь может управлять вашим компьютером с помощью службы Telnet, если порт, через который она обычно работает (порт 23), оставлен открытым. Печально известный троян Back Orifice, дающий злобным хакерам неограниченную власть над вашей системой, использует различные порты, и порты с номерами 31337 и 31338. На сайте www.sans.org/resources/idfaq/oddports.php находится список портов, используемых различными троянами. Чтобы защитить свой компьютер, вам стоит закрыть все порты, кроме тех, которые нужны для работы, например порт 80 должен быть открыт, если вы хотите просматривать web-страницы. Полный список стандартных портов можно найти по адресу www.iana.org/assignments/port-numbers.

Чтобы вручную закрыть порты и блокировать протоколы, щелкните правой кнопкой мыши на папке Сетевое окружение (My Network Places) и выберите пункт Свойства (Properties) — откроется папка Сетевые подключения (Network Connections). Затем щелкните правой кнопкой мыши на соединении, для которого вы хотите закрыть порты, и снова выберите Свойства. Выделите в списке строчку Протокол Интернета (TCP/IP) (Internet protocol (TCP/IP) и щелкните на кнопке Свойства (Properties). На вкладке Общие (General) щелкните на кнопке Дополнительно (Advanced). В появившемся диалоговом окне Дополнительные параметры TCP/IP (Advanced TCP/IP Settings) перейдите на вкладку Параметры (Options), выделите строчку Фильтрация TCP/IP (TCP/IP Filtering) и щелкните на кнопке Свойства (Properties). Появится диалоговое окно Фильтрация TCP/IP (TCP/IP filtering). Чтобы заблокировать порты TCP, UDP и протоколы IP, для каждого из них выберите пункт Только (Permit only). Таким образом вы успешно закроете все порты TCP, UDP и заблокируете протоколы IP.

Однако закрыть все порты — это не выход. Нужно указать системе, через какие порты можно передавать данные. Запомните, что если вы хотите просматривать web-страницы, необходимо открыть порт 80! Чтобы открыть определенные порты или разрешить использование некоторых протоколов, щелкните на кнопке Добавить (Add). Укажите порты и протоколы, которые вы хотите открыть, а затем нажмите ОК. Теперь будут использоваться только порты и протоколы из составленного вами списка.

Обратите внимание, что сетевые службы и приложения используют сотни различных портов TCP и UDP. Если вы разрешите только работу с web-сайтами (порт 80), то вы не сможете использовать другие ресурсы Интернета, такие как FTP, электронная почта (e-mail), совместный доступ к файлам, потоковый звук и видео и т. д. Поэтому данный способ подходит только тогда, когда вы хотите свести к минимуму число сетевых служб и приложений, работающих на вашем компьютере.

Серверы и компьютеры, подключенные к интернету подвержены атакам и сканированию различных скриптов, программ и злоумышленников. А поскольку известно, что во всех системах могут быть уязвимости, то лучше, чтобы извне было видно минимум портов.

Некоторые порты должны быть видны постоянно, например, порт веб-сервера, другие используются только системными администраторами, а еще одни, вообще, должны быть доступны только локально. Несмотря на то что все сервисы имеют методы авторизации, и не позволят подключиться кому попало, они могут быть уязвимы, поэтому все лишнее лучше закрыть. В этой статье мы рассмотрим как закрыть порт iptables. Мы закроем нужные порты полностью, а также сделаем некоторые из них доступными на время, после попытки подключения к определенному порту.

В этой статье я не стану подробно рассматривать все возможности Iptables, виды цепочек и как работает эта служба. Все это мы рассмотрели в статье . Вместо этого, перейдем ближе к делу. Чтобы заблокировать порт нам сначала нужно понять и за что они отвечают. Чтобы посмотреть какие порты слушаются локально, можно использовать утилиту netstat:

sudo netstat -ntulp

Для анализа портов, доступных извне используется программа nmap:

Как видите, извне у нас, кроме стандартных портов веб-сервера, доступны mysql, ftp, dns и другие сервисы. Некоторые из них не должны быть доступны публично. Это не критично, но и нежелательно. Мы можем очень просто закрыть такие порты с помощью iptables. Общий синтаксис команды для блокировки порта будет выглядеть вот так:

$ iptables -A INPUT -p tcp —dport номер_порта -j DROP

Например, если мы хотим заблокировать порт iptables mysql, то необходимо выполнить:

sudo iptables -A INPUT -p tcp —dport 3306 -j DROP

Можно закрыть порт для определенного интерфейса, например, eth2:

sudo iptables -A INPUT -i eth2 -p tcp —dport 3306 -j DROP

Или даже для ip и целой подсети. Например, закрыть все подключения к порту 22 SSH кроме IP адреса 1.2.3.4:

sudo iptables -A INPUT -i eth2 -p tcp -s !1.2.3.4 —dport 22 -j DROP

Здесь знак восклицания означает инверсию, то есть применить ко всем кроме этого. Можно убрать этот знак и указать только IP, к которым нужно применить запрет. Мы рассмотрели как закрыть порт iptables в цепочке INPUT, которая отвечает за входящие соединения, это более применимо к серверам. Но что, если нужно закрыть подключение к удаленному порту из этого компьютера или нашей сети? Для этого существует цепочка OUTPUT.

Например, заблокируем попытки отправки почты подключением к любой машине по порту 25:

sudo iptables -A OUTPUT -p tcp —dport 25 -j DROP

Также, как и раньше, вы можете указать исходящий сетевой интерфейс, только теперь он указывается опцией -o:

sudo iptables -A OUTPUT -o eth2 -p tcp —dport 25 -j DROP

После того как вы завершите с настройкой портов нужно сохранить все созданные правила, чтобы они остались активными даже после перезагрузки. Для этого выполните:

sudo iptables-save

Чтобы посмотреть текущие правила для каждой из цепочек выполните:

sudo iptables -L -n -v

Такая команда покажет все правила, а если вы хотите только информацию о заблокированных портах, выполните:

sudo iptables -L -n -v | grep -i DROP

Очистить все правила в случае возникновения проблем можно командой:

sudo iptables -F

Закрыть порты iptables, кроме разрешенных

По умолчанию политика для цепочек INPUT и OUTPUT — разрешать все подключения, а уже с помощью правил мы указываем какие подключения стоит запретить. Но если вы хотите закрыть все порты кроме разрешенных iptables. То нужно поступить по-другому. Мы поменяем политику по умолчанию, так чтобы она запрещала все и разрешим только доступ к нужным портам.

Например, меняем политику для цепочки INPUT:

sudo iptables -P INPUT DROP

Затем разрешаем все входящие соединения от локального интерфейса:

sudo iptables -A INPUT -i lo -j ACCEPT

Затем разрешаем доступ к портам 80 и 22:

sudo iptables -A INPUT -i eth0 -p tcp —dport 80 —match state —state NEW -j ACCEPT

$ sudo iptables -A INPUT -i eth0 -p tcp —dport 80 —match state —state NEW -j ACCEPT

Как скрыть порт iptables?

Закрыть порт, это очень хорошо, но что если он нужен нам открытым и желательно, чтобы для других этот же порт был недоступен. Существует такая технология, как Port Knocking, которая позволяет открывать нужный порт только для определенного ip адреса и только после обращения его к нужному порту. Например, нам нужно защитить SSH от перебора паролей и несанкционированного доступа. Для этого все пакеты, которые будут приходить на порт 22, 111 и 112 мы будем перенаправлять в цепочку SSH.

Как вы уже догадались, порт 22 нам непосредственно нужен, на порты 111 и 112 будут включать его и отключать соответственно. Когда пользователь обратится к порту 111 мы укажем системе, что нужно присвоить всем его пакетам имя ssh, при обращении к порту 112 уберем этот флаг. А если пользователь решит зайти на 22 порт, то проверим присвоено ли этому пакету имя SSH, если да, то пропустим, в противном случае — отбросим.

Сначала создаем цепочку SSH:

sudo iptables -N SSH

Перенаправляем пакеты:

sudo iptables -A INPUT -p tcp —dport 22 -j SSH

$ sudo iptables -A INPUT -p tcp —dport 111 -j SSH

$ sudo iptables -A INPUT -p tcp —dport 112 -j SSH

При обращении к порту 111 присваиваем IP адресу имя, сам пакет дальше не пускаем:

sudo iptables -A SSH -p tcp -m state —state NEW -m tcp —dport 111 -m recent —set —name SSH —rsource -j DROP

При обращении к 112 убираем имя у IP:

sudo iptables -A SSH -p tcp -m state —state NEW -m tcp —dport 112 -m recent —remove —name SSH —rsource -j DROP

И нам осталось только проверить имеет ли наш пакет, который пытается обратиться к 22 порту имя SSH и если да, то мы его одобряем:

sudo iptables -A SSH -p tcp -m state —state NEW -m tcp —dport 22 -m recent —rcheck —name SSH —rsource -j ACCEPT

Вот и все. Теперь для того чтобы открыть наш SSH порт будет достаточно попытаться подключиться к порту 111 с помощью telnet. Утилита сообщит, что произошла ошибка во время подключения, поскольку мы отбросили пакет:

telnet ip_адрес 111

Но зато теперь вы можете получить доступ к сервису SSH на порту 22. Чтобы снова закрыть порт выполните:

telnet ip_адрес 112

Даже при открытии, этот порт доступен только вашему ip адресу и больше никому другому. Но нужно заметить, что это не панацея. Кто-либо может случайно запросить порт, который предназначен для активации, и таким образом, открыть себе доступ к службе SSH. Так что надежные пароли и ключи шифрования это не отменяет.

Выводы

В этой статье мы рассмотрели как закрыть порт iptables, а также как его скрыть с возможностью подключения, когда это будет необходимо. Надеюсь, эта информация была для вас полезной.

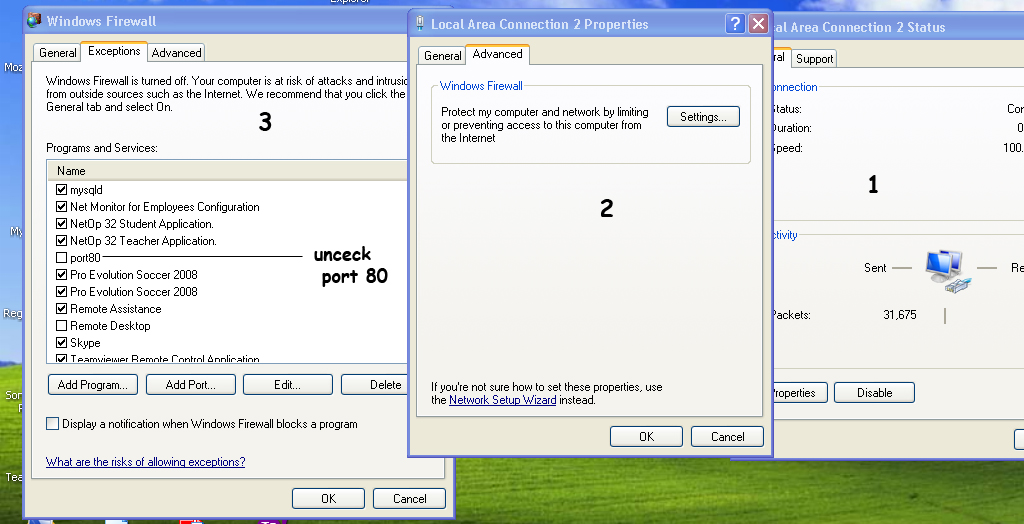

Вчера неизвестные устроили очередную массовую атаку с помощью вируса-шифровальщика. Эксперты заявили, что пострадали десятки крупных компаний на Украине и в России. Вирус-шифровальщик носит название Petya.A (вероятно, вирус назван в честь Петра Порошенко). Пишут, что если создать файл perfc (без расширения) и разместить его по адресу C:\Windows\, вирус обойдет вас стороной. Если ваш компьютер ушел в перезагрузку и начал «проверку диска», нужно его немедленно выключить. Загрузка с с LiveCD или USB-диска даст доступ к файлам. Еще один способ защиты: закрыть порты 1024–1035, 135 и 445. Как это сделать мы сейчас разберемся на примере Windows 10.

Шаг 1

Переходим в Брандмауэр Windows (лучше выбрать режим повышенной безопасности), выбираем вкладку «Дополнительные параметры ».

Выбираем вкладку «Правила для входящих подключений », потом действие «Создать правило » (в правой колонке).

Шаг 2

Выбираем тип правила — «для Порта ». В следующем окне выбираем пункт «Протокол TCP », указываем порты, которые хотите закрыть. В нашем случае это «135, 445, 1024-1035 » (без кавычек).

Шаг 3

Выбираем пункт «Блокировать подключение », в следующем окне отмечаем все профили: Доменный, Частный, Публичный.

Шаг 4

Осталось придумать название для правила (чтобы в будущем его было легко найти). Можно указать описание правила.

Если какие-то программы перестанут работать или станут работать неправильно, возможно, вы перекрыли порт, которые они используют. Нужно будет добавить для них исключение в брандмауэре.

135 TCP-порт используется службами удалённого обслуживания (DHCP, DNS, WINS и т.д.) и в приложениях «клиент-сервер» Microsoft (например, Exchange).

445 TCP-порт используется в Microsoft Windows 2000 и поздних версий для прямого TCP/IP-доступа без использования NetBIOS (например, в Active Directory).

Публикация

Привет всем читателям блога.

Сегодня мы поговорим о портах Windows и как их закрыть. Чтобы защитить компьютер, не обязательно пользоваться брандмауэром: вы можете вручную закрыть порты и блокировать некоторые протоколы.

Брандмауэр способен защитить персональный компьютер и сеть от незваных гостей. Если вы не хотите устанавливать брандмауэр, но все же хотите защитить свой компьютер, то у вас есть возможность вручную закрыть тот или иной порт или блокировать определенные протоколы.