Freegetssl объединяет глобальные бесплатные SSL-сертификаты, бесплатный ssl,free ssl, Let’s Encrypt, Zerossl, sectigo, CertCloud, rapidssl бренды, бесплатный сертификат на один год / 90 дней

Почему выбрали нас?

Это самый лучший Бесплатная платформа приложений SSL

Доверие клиентов

Тысячи клиентов ежедневно создают свои SSL-сертификаты и управляют ими через Freegetssl.

Пользователь

0+

Сертификат (месяц)

0+

ID port

0+

Мобильный терминал

0+

Общая проблема

Почему бы не использовать Let’s Encrypt напрямую?

+

По сравнению с Let’s Encrypt у freegetssl есть существенные преимущества. 1. Let’s Encrypt не имеет интерфейса приложения, и обычные кандидаты не могут подать заявку быстро. 2. Let’s Encrypt не имеет таких операций, как мониторинг, управление сертификатами и управление API. 3. Срок действия части корневых файлов сертификатов Let’s Encrypt истек, и их нельзя было использовать, что привело к недоступности мобильных телефонов с более ранними версиями. 4. Из-за большого количества приложений скорость выдачи и проверки Let’s Encrypt низкая.

4. Из-за большого количества приложений скорость выдачи и проверки Let’s Encrypt низкая.

Зачем вам нужно больше брендов с бесплатными сертификатами?

+

Многие клиенты знают о Let’s Encrypt, comodo и zerossl, но применимая среда каждого бренда и частые изменения правил привели к ряду проблем, таких как применение сертификата и развертывание дополнительных услуг. Таким образом, у вас будет больше вариантов различных сертификатов бренда.

В чем разница между нами и другими поставщиками бесплатных сертификатов?

+

Многие клиенты спрашивают нас, почему мы не используем Let’s Encrypt, zerossl, comodo и другие платформы напрямую? По сравнению с ними, у freegetssl есть свои преимущества: несколько вариантов бесплатных сертификатов, доступ к полнофункциональной консоли управления SSL, REST API для управления SSL, мониторинг SSL, мониторинг безопасности доменных имен, различные производные сервисы доменных имен и онлайн в режиме реального времени. обслуживание клиентов, удобство способов оплаты, выставление счетов и т.

Могу ли я в любой момент перейти на более раннюю, более раннюю и отменить подписку?

+

Да, ваш план подписки может быть обновлен, понижен или отменен в любое время. Обновление вступает в силу немедленно

Как я могу заплатить? Какие есть способы оплаты?

+

Чтобы начать пользоваться бесплатным членством, оплата не требуется. Если вы решите перейти на платное членство, вы можете произвести оплату через PayPal, кредитную карту, Alipay или WeChat.

Можно ли предоставить счет?

+

Да, вы сразу же получите счет, в котором будет четко отражена ваша учетная запись после оплаты обновления. Некоторые страны могут подавать заявки на бумажные счета!

Кто мне нужен, когда мне нужна помощь?

+

Если у вас есть какие-либо вопросы или проблемы и вам нужна техническая поддержка или помощь, чтобы начать использовать freegetssl, просто свяжитесь с онлайн-службой поддержки клиентов или отправьте нам сообщение по электронной почте (support@freegetssl.

Получение и установка SSL-сертификата от Let’s Encrypt

- Выпуск SSL от Let’s Encrypt через SSL for Free и ZeroSSL

- Выпуск SSL от Let’s Encrypt через punchsalad.com

- Выпуск SSL от CertBot для uCoz

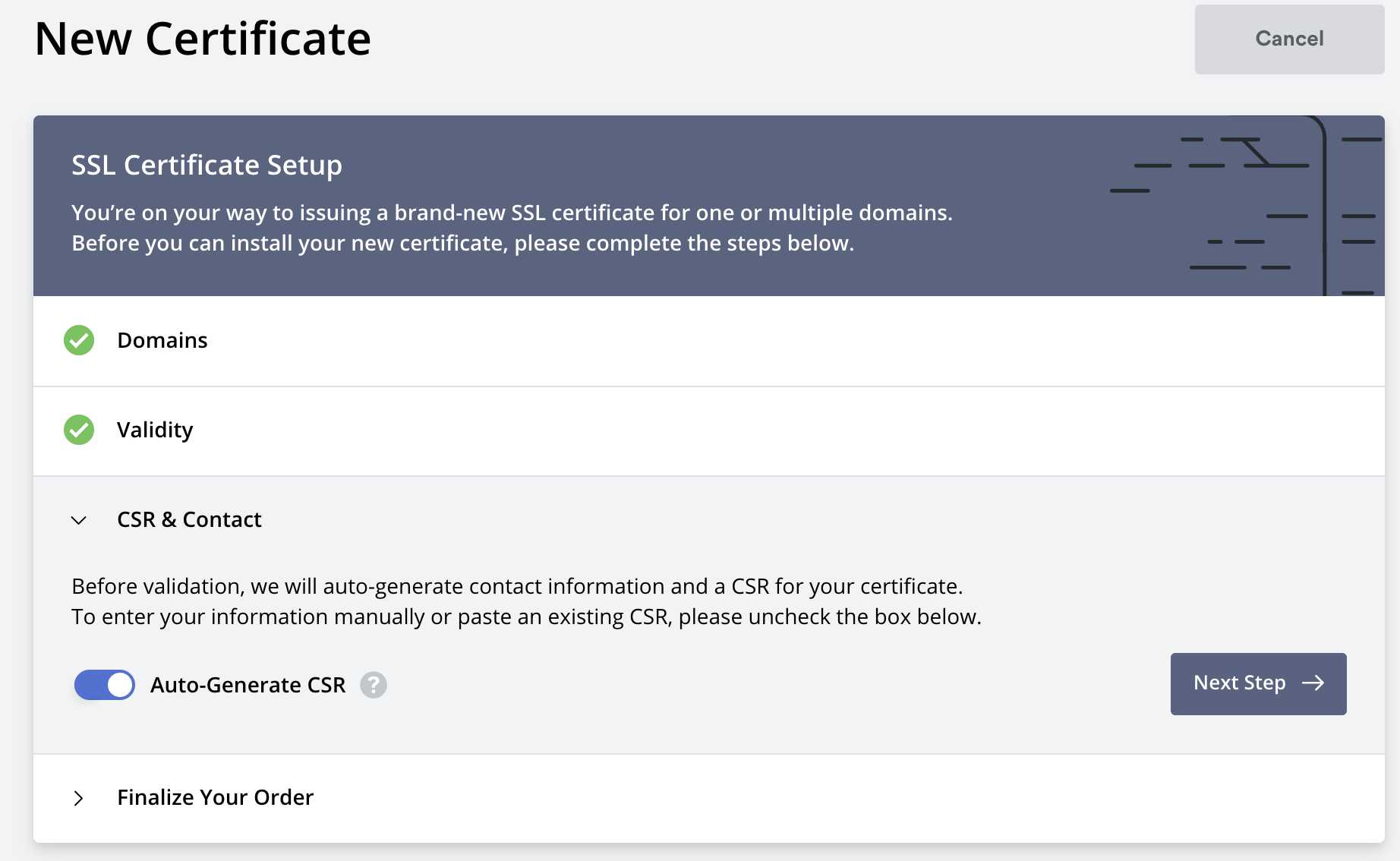

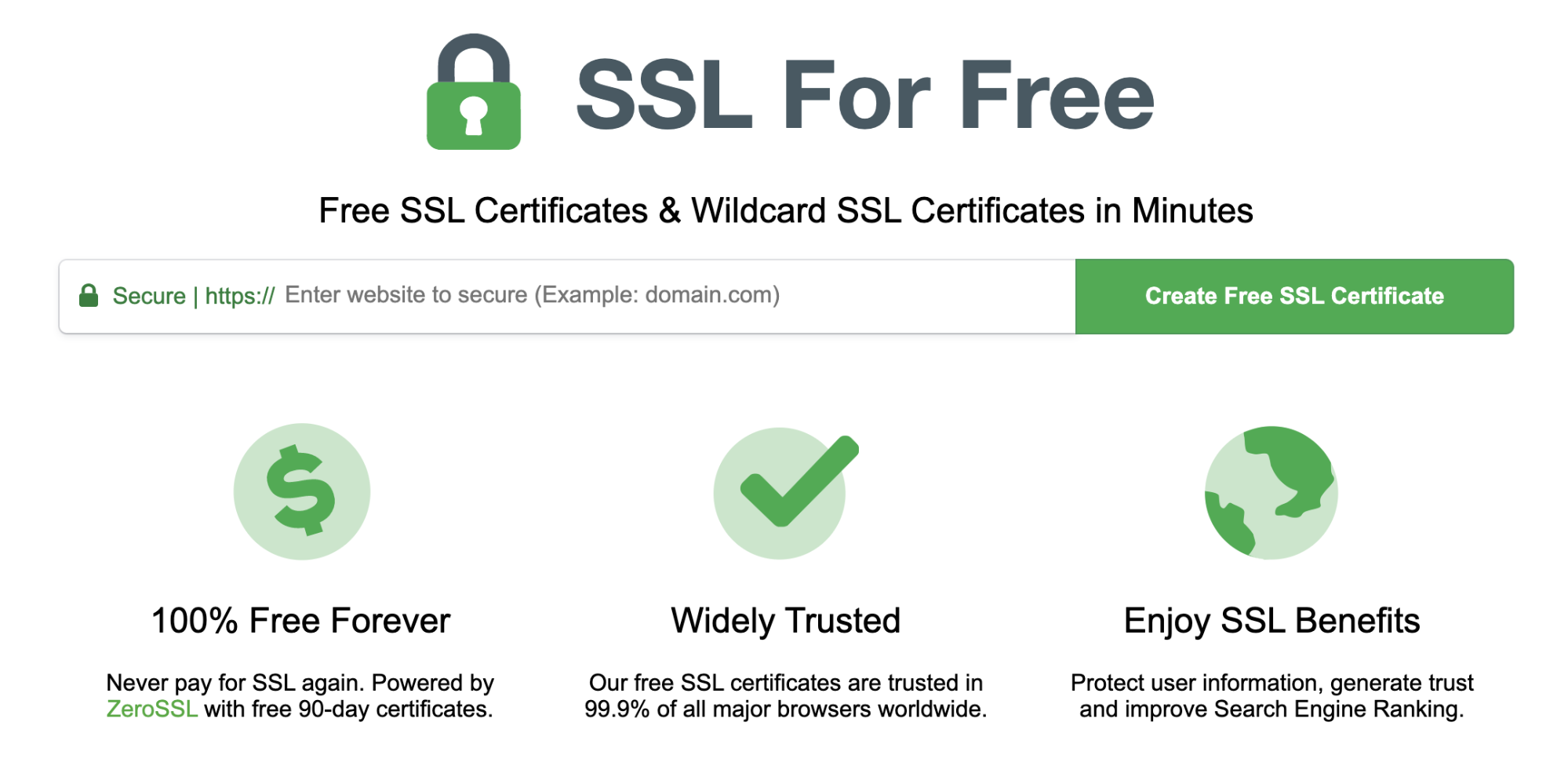

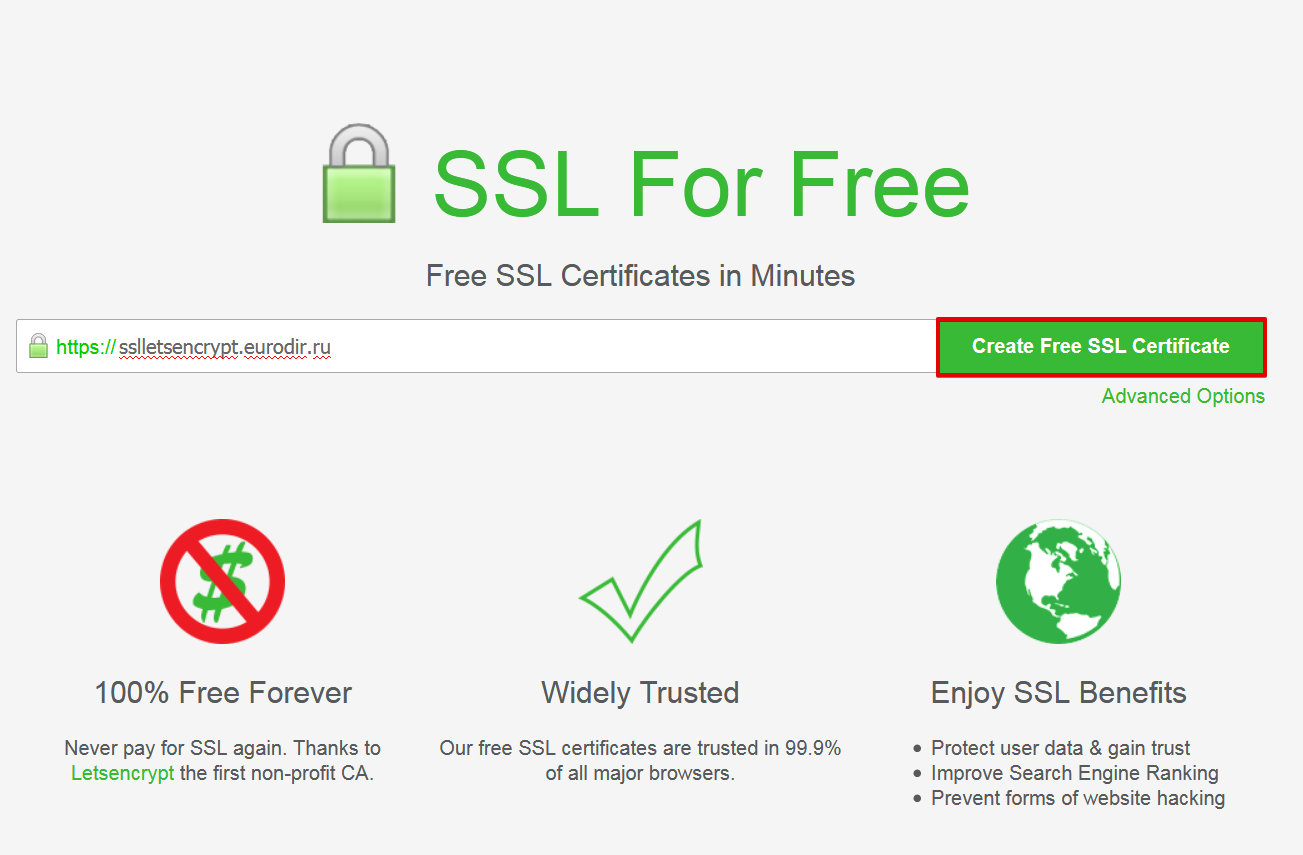

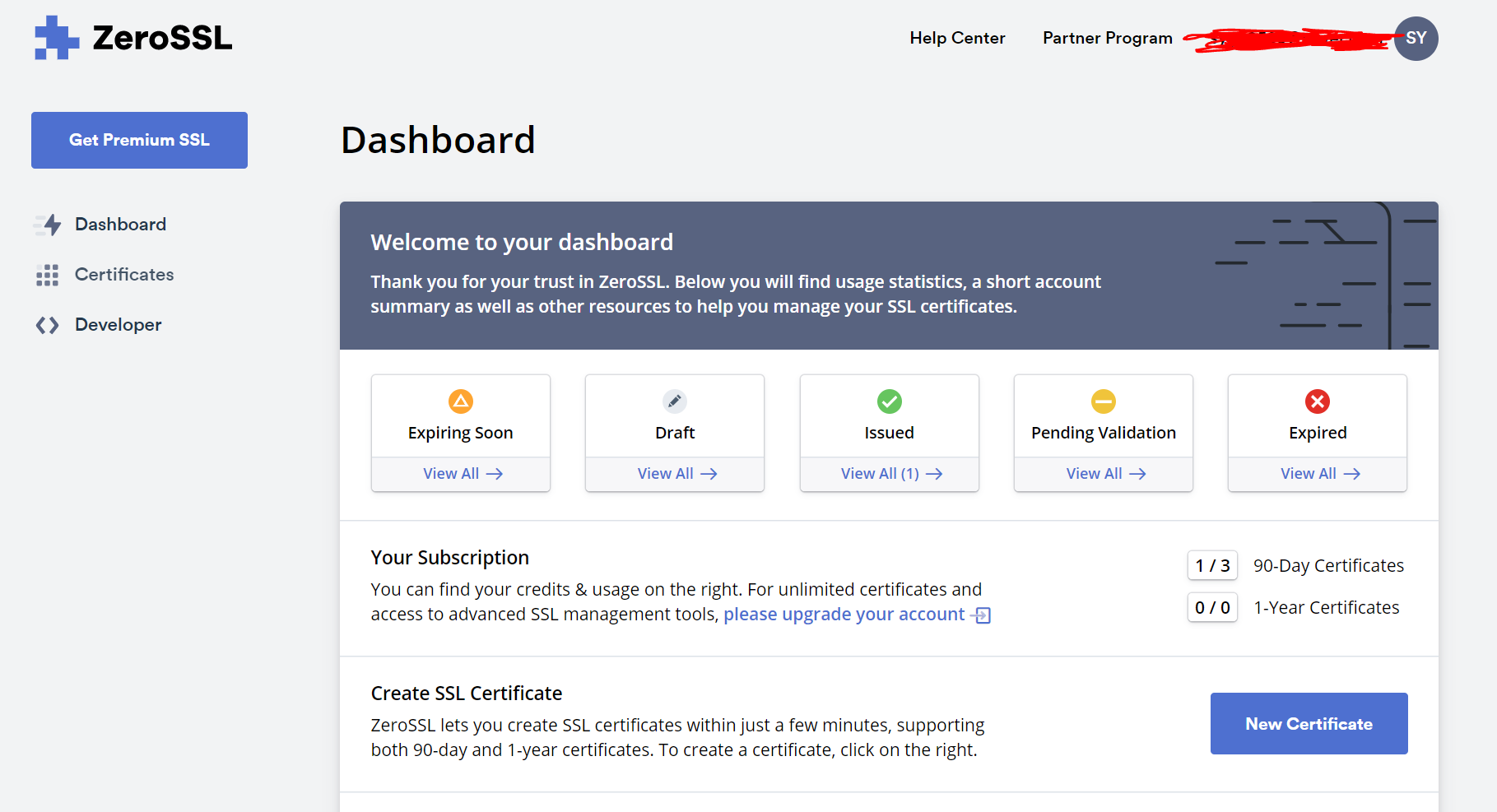

SSL for Free объединился с ZeroSSL, чтобы предложить вам еще более простую в использовании, полную и по-прежнему бесплатную платформу для всех ваших требований к сертификатам SSL.

Купить SSL сертификат

Вам будут доступны следующие функции:

- Бесплатные 90-Дневные Сертификаты

- Премиальные Сертификаты на 1 Год

- Wildcard и Multi-Domain SSL

- Проверка домена по электронной почте

- Простая панель управления

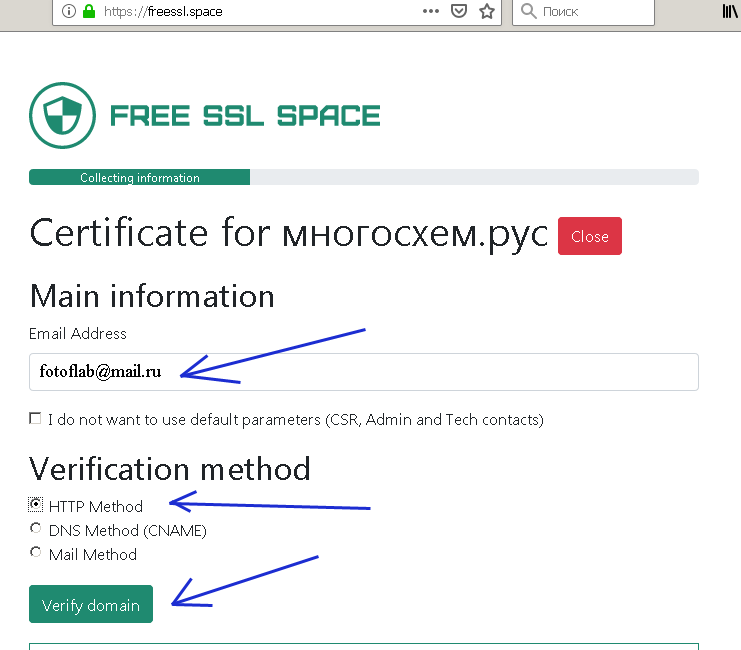

Войдите на сайт sslforfree.com . Введите в поле свой домен БЕЗ www и нажмите кнопку «Create Free SSL Certificate»

Вам будет предложено создать аккаунт, для дальнейшего управления сертификатами

Далее вам будет предложено пройти процедуру получения SSL сертификата

Перейдите к следующему шагу по соответствующей кнопке. Выберите срок действия сертификата (90 дней или год (PR0))

Выберите срок действия сертификата (90 дней или год (PR0))

На следующем этапе вам будет доступен выбор тарифов. Выбираем FREE.

Следующий этап, это выбор способа подтверждения владения доменом. Доступна проверка по e-mail

Уполномоченный контактный адрес должен удовлетворять одному из следующих условий:

- совпадать с одним из контактов, указанных в регистрационной информации по домену;

являться одним из следующих адресов в домене, для которого нужно выпустить сертификат:

Также возможна проверка с помощью DNS (CNAME)

Выбрав проверку по DNS, вам необходимо будет создать соответствующую CNAME запись. О том как ее добавить подробно описано у нас в инструкции.

Проверьте, что запись была распространена по ссылке. Соответствующее значение должно быть в ответе. Возможно, вам придется подождать от 15 минут до 30 минут для распространения записи DNS CNAME.

Обращайте внимание на проверяемый поддомен. Проверять нужно тот, для которого создана запись.

Подтвердите владение доменом

После успешной проверки вам будет предложено скачать сертификат

Архив будет содержать три файла

Откройте страницу подключения сертификата, перейдя в ПУ — Безопасность — Настройка SSL (http://адрес_сайта/panel/?a=ssl&l=install ) и активируйте переключатель «

Откройте файлы из архива в текстовом редакторе. Скопируйте код приватного ключа (private.key), SSL-сертификата вашего домена (certificate.crt) и Промежуточный сертификат (ca_bundle.crt) в соответствующие поля.

При копировании необходимо убедиться в наличии пяти тире по обе стороны от BEGIN и END. В секретном ключе не должно быть лишних пробелов, разрывов строк или дополнительных символов, которые непреднамеренно были добавлены.

Сохранив введенные данные дождитесь появления визуального отображения, что сертификат успешно сохранен, как увидите такое уведомление, можете смело обновлять страницу.

Через 15 минут можно выполнить проверку установки.

Как выпустить SSL от Let’s Encrypt через punchsalad.com

Важно! Перед тем как приступить к выпуску сертификата по инструкции ниже, открепите от сайта сертификат, который у вас истек. Нельзя приступать к выпуску нового если вы не открепили от сайта старый сертификат.

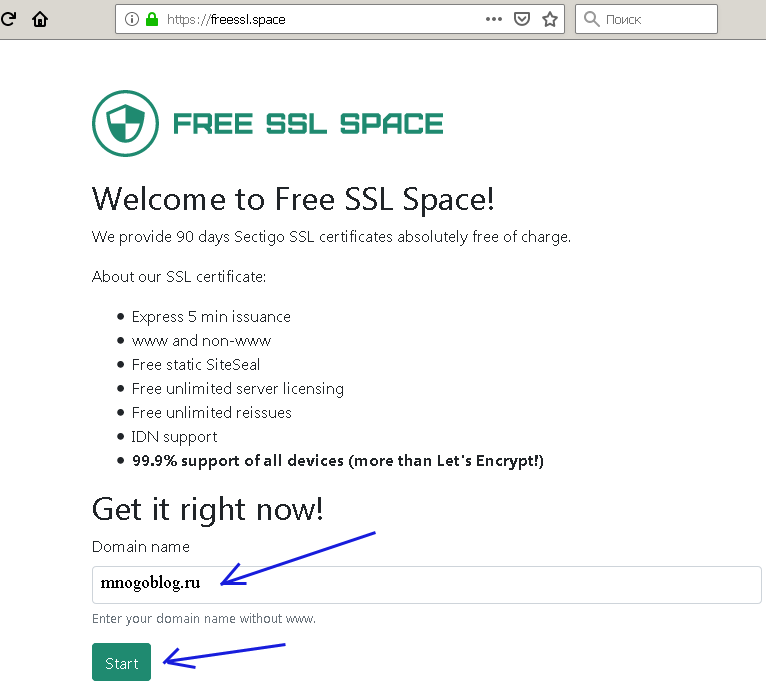

Выпустить сертификат Let’s Encrypt на 90 дней через сайт punchsalad.com достаточно легко, переходим на страницу: https://punchsalad.com/ssl-certificate-generator/

- В поле Enter domain name(s), введите ваш домен с адресом вида:

Важно! Для того чтобы сертификат был выпущен для домена как с www так и без, нужно в данном поле прописать через запятую: sitename.ru, www.sitename.ru.

Далее при подтверждении домена будет предложено загрузить вместо одного файла два. Загружаем и подтверждаем.

Если вы в данном поле пропишите домен вида: sitename.ru, сертификат не будет поддерживать работу по www. Чтобы была поддержка, нужно писать адрес вида: sitename.ru, www.sitename.ru.

- В поле Enter Email

- Далее нужно выбрать способ подтверждения на управление доменом, есть вариант HTTP и есть вариант DNS, мы выбираем обычно HTTP, это самый быстрый способ подтвердить управление доменом.

- Далее соглашаемся с условиями и отмечаем пункт «Let’s Encrypt SA (pdf)*» и жмем кнопку Create free SSL Certficate

- Далее нам предлагается подтвердить управление доменом, вы видите текст подобно:

1. Download below file(s):

2. Create a folder «.well-known» in the root folder of your domain. And inside the «.well-known» create another folder «acme-challenge».

Step-by-step tutorial here.3. Click on the below link(s) and check that it opens a page with random characters on your domain. Like this:

1. http://site.ru/.well-known/acme-challenge/***********************iUXUcYb_I

4. Click on the button and Let’s Encrypt will verify that you own the domain and issue the SSL Certificate (This might take few minutes)

- Жмем кнопку Download File #1, вам на компьютер загрузится файл для подтверждения домена.

- После перейти в файловый менеджер вашего сайта и создать в корне фтп папку с названием well-known, перейти в нее и создать еще одну папку, но уже с названием acme-challenge в нее загружаем скачанный на первом пункте файл.

Важно! Папки well-known и acme-challenge нужно создавать без точек. На уровне системы проделаны настройки для папки well-known и точка добавляется автоматически.

Визуально вы ее не видите, но на уровне сервера она есть.

Визуально вы ее не видите, но на уровне сервера она есть. - После загрузки файла мы получили к нему расширение .noext, отредактируйте файл и удалите его. Обязательно удалить всю часть .noext не нужно удалять только расширение и оставлять точку вконце. Расширение удалять вместе с точкой.

Если все сделано, жмем кнопку Verify Domain, далее выбираем пункт If you have a Website, TRY THIS!, там где отображена шкала выделенная с 99% и 75%. Выбрали, жмем кнопку Отправить. Далее ждем 3-5 секунд, закрываем это окно и вы должны получить сертификат для домена.

Если вы все правильно проделали, вы получите готовый сертификат на 90 дней.

Важно отменить, что в первом поле находится как сертификат домена так и промежуточный сертификат вместе, нажмите кнопку Download CRT + CA Bundle и вам на компьютер загрузится файл ca-bundle.txt в нем легко будет разобраться.

Главное запомнить, что первым в списке идет сертификат домена и далее двойной идет промежуточный. Ниже на сайте где генерировали сертификат не забудьте нажать кнопку Download Private Key, это ваш приватный ключ без которого сертификат прикрепить к сайту не получится.

Важно! Стоит отметить, что второй способ отлично подходит для доменов в зонах: .ru .by .su .рф, сертификат выпускается мгновенно, главное следовать инструкции. Перевыпускать данный тип сертификата можно до бесконечности, нет ограничений и лимитов.

Выпуск SSL от CertBot для uCoz

Что необходимо для выпуска сертификата от CertBot для uCoz:

- Скачать программу Certbot для Windows.

- Запустить файл установщик и установить программу на диск C в папку Certbot, в итоге установленная программа должна быть по вложенности в C:\Certbot.

- После установки перейти в меню пуск, найти PowerShell (х86) и открыть с правами администратора.

- Далее по очереди выполнить команды

cd C:\ cd Certbot cd bin dir

- Далее запускаем выпуск сертификата командой:

certbot certonly --authenticator manual --key-type rsa

После выполнения данной команды у вас запросит ввести название доменного имени вашего сайта для которого делаем сертификат.

PS C:\Certbot\bin> certbot certonly --authenticator manual --key-type rsa Saving debug log to C:\Certbot\log\letsencrypt.log Please enter the domain name(s) you would like on your certificate (comma and/or space separated) (Enter 'c' to cancel):

Мы для примера выпускаем сертификат для домена: mybloga.com, в результате мы пишем в строку запроса домена:

mybloga.com, www.mybloga.com

важно писать с www, чтобы ваш сартификат корректно работал для домена как без www так и вместе с ним.

После нам нужно пройти верификацию для домена, от вас будет запрошено:

Requesting a certificate for mybloga.com and www.mybloga.com - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Create a file containing just this data: UtryQVtHvOSryn7VJaV4yd3JWvRhZDgvUUgLvI5mQN8.HYllgnJvCOVGSo7CqxB1L9LPDNvnOxZqsC5zveyXZlc And make it available on your web server at this URL: http://mybloga.com/.well-known/acme-challenge/UtryQVtHvOSryn7VJaV4yd3JWvRhZDgvUUgLvI5mQN8 - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Press Enter to Continue

В данной ситуации в корне фтп вашего сайта создать папки well-known/acme-challenge, далее в папку acme-challenge загрузить файл с названием: UtryQVtHvOSryn7VJaV4yd3JWvRhZDgvUUgLvI5mQN8 внутри которого должна быть запись:

UtryQVtHvOSryn7VJaV4yd3JWvRhZDgvUUgLvI5mQN8.HYllgnJvCOVGSo7CqxB1L9LPDNvnOxZqsC5zveyXZlc

для простоты создания таких файлов используйте блокнот (текстовый редактор Notepad++ в Windows).

Аналогично для домена по www от нас просят создать еще один файл:

Create a file containing just this data: JZG6zOchvJoSbXo9sSzWE1zmptmf8k4bbxnmLowXsLo.HYllgnJvCOVGSo7CqxB1L9LPDNvnOxZqsC5zveyXZlc And make it available on your web server at this URL: http://www.mybloga.com/.well-known/acme-challenge/JZG6zOchvJoSbXo9sSzWE1zmptmf8k4bbxnmLowXsLo - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - Press Enter to Continue

Жмете кнопку в меню Сохранить как, прописываете нужное название и содержание и далее грузим в файловый менеджер сайта в нужную папку.

После загрузки файла мы получили к нему расширение .noext, отредактируйте файл и удалите его. Обязательно удалить всю часть .noext не нужно удалять только расширение и оставлять точку вконце. Расширение удалять вместе с точкой.

Если сертификат будет успешно выпущен, вам в консоли PowerShell будет об этом сообщено:

Successfully received certificate. Certificate is saved at: C:\Certbot\live\mybloga.com\fullchain.pem Key is saved at: C:\Certbot\live\mybloga.com\privkey.pem This certificate expires on 2023-09-13.These files will be updated when the certificate renews. NEXT STEPS: - This certificate will not be renewed automatically. Autorenewal of --manual certificates requires the use of an authentication hook script (--manual-auth-hook) but one was not provided. To renew this certificate, repeat this same certbot command before the certificate's expiry date. - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - If you like Certbot, please consider supporting our work by: * Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate * Donating to EFF: https://eff.org/donate-le - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Идем далее на диск C в папку C:\Certbot\live\mybloga.com где и найдем наш сертификат:

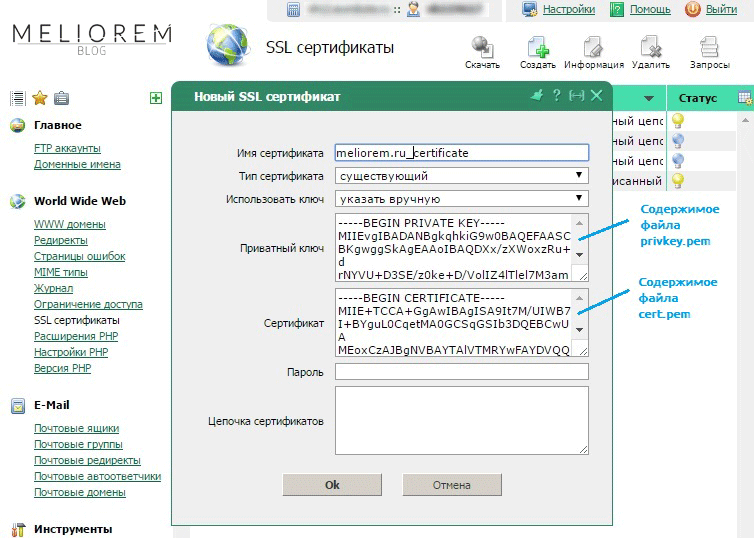

О том как установить Certbot сертификат и как разобраться в его файлах:

- cert.pem — сертификат домена (устанавливать в второе поле).

- chain.

pem — промежуточный сертификат (устанавливать в третье поле).

pem — промежуточный сертификат (устанавливать в третье поле). - fullchain.pem (в этом файле у нас как сертификат домена так и промежуточный вместе).

- privkey.pem — ваш приватный ключ (устанавливать в первое поле).

вот и все.

Сертбот

комфорт с командная строкаКомандная строка

Командная строка — это способ взаимодействия с компьютером путем ввода текстовых команд и получения текстовых ответов. Certbot запускается из интерфейса командной строки, обычно на Unix-подобном сервере. Чтобы использовать Certbot для большинства целей, вам необходимо установить и запустить его из командной строки вашего веб-сервера, доступ к которому обычно осуществляется через SSH.

Командная строка — это способ взаимодействия с компьютером путем ввода текстовых команд и получения…

Из нашего Глоссария Certbot

командная строка Командная строка Командная строка — это способ взаимодействия компьютер, вводя ему текстовые команды и получая текстовые ответы. Certbot запускается из интерфейса командной строки, обычно на Unix-подобном сервере. Чтобы использовать Certbot для большинства целей, вам необходимо установить и запустить его из командной строки вашего веб-сервера, доступ к которому обычно осуществляется через SSH.

Certbot запускается из интерфейса командной строки, обычно на Unix-подобном сервере. Чтобы использовать Certbot для большинства целей, вам необходимо установить и запустить его из командной строки вашего веб-сервера, доступ к которому обычно осуществляется через SSH.

Из нашего глоссария Certbot

… и Веб-сайт HTTPHTTP

HTTP (протокол передачи гипертекста) — это традиционный, но небезопасный метод запроса веб-браузерами содержимого веб-страниц и других сетевых ресурсов с веб-серверов. Это интернет-стандарт, который обычно используется с TCP-портом 80. Почти все веб-сайты в мире поддерживают HTTP, но веб-сайты, настроенные с помощью Certbot или другого метода настройки HTTPS, могут автоматически перенаправлять пользователей с HTTP-версии сайта на HTTPS-версию.

HTTP (протокол передачи гипертекста) — это традиционный, но небезопасный метод запроса веб-браузерами.

Из нашего глоссария Certbot небезопасный метод запроса веб-браузерами содержимого веб-страниц и других онлайн-ресурсов с веб-серверов. Это интернет-стандарт, который обычно используется с TCP-портом 80.

Почти все веб-сайты в мире поддерживают HTTP, но веб-сайты, настроенные с помощью Certbot или другого метода настройки HTTPS, могут автоматически перенаправлять пользователей с HTTP-версии сайта на HTTPS-версию.

Это интернет-стандарт, который обычно используется с TCP-портом 80.

Почти все веб-сайты в мире поддерживают HTTP, но веб-сайты, настроенные с помощью Certbot или другого метода настройки HTTPS, могут автоматически перенаправлять пользователей с HTTP-версии сайта на HTTPS-версию.

Из нашего глоссария Certbot

то есть уже в сетиВеб-сайт, который уже в сети

Certbot обычно используется для переключения существующего HTTP-сайта на работу в HTTPS (и впоследствии для продолжения обновления HTTPS-сертификатов сайта по мере необходимости). В некоторых документах Certbot предполагается или рекомендуется наличие работающего веб-сайта, к которому уже можно получить доступ с помощью HTTP через порт 80. Это означает, например, что если вы используете веб-браузер для перехода в свой домен с помощью http://, сервер отвечает, и появляется какой-то контент (даже если это просто страница приветствия по умолчанию, а не окончательная версия вашего сайта). Для некоторых методов использования Certbot это является предварительным условием, поэтому вам будет проще работать, если у вас уже есть сайт, настроенный с использованием HTTP. (Если ваш сайт не может быть доступен таким образом в соответствии с политикой, вам, вероятно, потребуется использовать проверку DNS, чтобы получить сертификат с помощью Certbot.)

(Если ваш сайт не может быть доступен таким образом в соответствии с политикой, вам, вероятно, потребуется использовать проверку DNS, чтобы получить сертификат с помощью Certbot.)

Certbot обычно используется для переключения существующего HTTP-сайта на HTTPS (а затем…

Из нашего глоссария Certbot

уже в сети Веб-сайт, который уже в сети используется для переключения существующего HTTP-сайта на работу в HTTPS (и впоследствии для продолжения обновления сертификатов HTTPS сайта при необходимости).Некоторая документация Certbot предполагает или рекомендует, чтобы у вас был работающий веб-сайт, к которому уже можно получить доступ с помощью HTTP через порт 80. , Это означает, например, что если вы используете веб-браузер для перехода в свой домен с помощью http://, ваш веб-сервер отвечает и появляется какой-то контент (даже если это просто страница приветствия по умолчанию, а не окончательная версия). вашего сайта). Для некоторых методов использования Certbot это является предварительным условием, поэтому вам будет проще работать, если у вас уже есть сайт, настроенный с помощью HTTP. (Если ваш сайт не может быть доступен таким образом из-за политики, вам, вероятно, потребуется использовать проверку DNS, чтобы получить сертификат с помощью Certbot.)

(Если ваш сайт не может быть доступен таким образом из-за политики, вам, вероятно, потребуется использовать проверку DNS, чтобы получить сертификат с помощью Certbot.)Из нашего глоссария Certbot

с открытым порт 80порт 80

Различные службы Интернета различаются по номерам портов TCP. Незашифрованный HTTP обычно использует TCP-порт 80, а зашифрованный HTTPS обычно использует TCP-порт 443.

Чтобы использовать certbot —webroot, certbot —apache или certbot —nginx, у вас должен быть существующий веб-сайт HTTP, который уже размещен в сети на сервере, где вы собираетесь использовать Certbot. Этот сайт должен быть доступен для остальной части Интернета через порт 80. Чтобы использовать certbot —standalone, вам не нужен существующий сайт, но вы должны убедиться, что подключения к порту 80 на вашем сервере не блокируются брандмауэром. , включая брандмауэр, который может быть запущен вашим интернет-провайдером или провайдером веб-хостинга. Если вы не уверены, обратитесь к своему интернет-провайдеру или хостинг-провайдеру. (Использование проверки DNS не требует, чтобы Let’s Encrypt выполнял какие-либо входящие подключения к вашему серверу, поэтому, в частности, при использовании этого метода нет необходимости иметь существующий веб-сайт HTTP или возможность получать подключения через порт 80.)

(Использование проверки DNS не требует, чтобы Let’s Encrypt выполнял какие-либо входящие подключения к вашему серверу, поэтому, в частности, при использовании этого метода нет необходимости иметь существующий веб-сайт HTTP или возможность получать подключения через порт 80.)

Различные службы Интернета различаются по номерам TCP-портов. Незашифрованный HTTP …

Из нашего глоссария Certbot

порт 80 порт 80 Различные службы Интернета различаются по номерам портов TCP. Незашифрованный HTTP обычно использует TCP-порт 80, а зашифрованный HTTPS обычно использует TCP-порт 443.

Чтобы использовать certbot —webroot, certbot —apache или certbot —nginx, у вас должен быть существующий веб-сайт HTTP, который уже размещен в сети на сервере, где вы собираетесь использовать Certbot. Этот сайт должен быть доступен для остальной части Интернета через порт 80. Чтобы использовать certbot —standalone, вам не нужен существующий сайт, но вы должны убедиться, что подключения к порту 80 на вашем сервере не блокируются брандмауэром. , включая брандмауэр, который может быть запущен вашим интернет-провайдером или провайдером веб-хостинга. Если вы не уверены, обратитесь к своему интернет-провайдеру или хостинг-провайдеру. (Использование проверки DNS не требует, чтобы Let’s Encrypt выполнял какие-либо входящие подключения к вашему серверу, поэтому, в частности, при использовании этого метода нет необходимости иметь существующий веб-сайт HTTP или возможность получать подключения через порт 80.)

, включая брандмауэр, который может быть запущен вашим интернет-провайдером или провайдером веб-хостинга. Если вы не уверены, обратитесь к своему интернет-провайдеру или хостинг-провайдеру. (Использование проверки DNS не требует, чтобы Let’s Encrypt выполнял какие-либо входящие подключения к вашему серверу, поэтому, в частности, при использовании этого метода нет необходимости иметь существующий веб-сайт HTTP или возможность получать подключения через порт 80.)

Из нашего глоссария Certbot

… который размещен на серверсервер

Сервер — это компьютер в Интернете, предоставляющий услуги, такие как веб-сайт или служба электронной почты. Большинство владельцев веб-сайтов платят хостинг-провайдеру за использование сервера, расположенного в центре обработки данных и администрируемого через Интернет. Это может быть физический выделенный сервер, виртуальный частный сервер (VPS) или общий сервер. Другие серверы обеспечивают другие части интернет-инфраструктуры, такие как DNS-серверы.

Сервер — это компьютер в Интернете, предоставляющий услуги, такие как веб-сайт или служба электронной почты….

Из нашего Глоссария Certbot

сервер СерверСервер — это компьютер в Интернете, который предоставляет услуги, такие как веб-сайт или служба электронной почты. Большинство владельцев веб-сайтов платят хостинг-провайдеру за использование сервера, расположенного в центре обработки данных и администрируемого через Интернет. Это может быть физический выделенный сервер, виртуальный частный сервер (VPS) или общий сервер. Другие серверы обеспечивают другие части интернет-инфраструктуры, такие как DNS-серверы.

Из нашего глоссария Certbot

к которому вы можете получить доступ через sshSSH

SSH (что означает «безопасная оболочка») — это технология для подключения к удаленному серверу и доступа к командной строке на этом сервере, часто для его администрирования. Администратор сервера может предоставить доступ SSH другим, а также может использовать доступ SSH напрямую для удаленного администрирования сервера. SSH обычно используется для доступа к серверам, работающим под управлением Unix-подобных операционных систем, но ваш собственный компьютер не обязательно должен работать под управлением Unix, чтобы использовать SSH. Обычно вы используете SSH из командной строки вашего компьютера в терминале, введя такую команду, как ssh [email protected], особенно если ваш собственный компьютер работает под управлением Linux или macOS. После авторизации у вас будет доступ к командной строке сервера. Если вы используете Windows на своем компьютере, вы также можете использовать специальное приложение SSH, такое как PuTTY.

Большинство пользователей Certbot запускают Certbot из командной строки на удаленном сервере через SSH.

SSH обычно используется для доступа к серверам, работающим под управлением Unix-подобных операционных систем, но ваш собственный компьютер не обязательно должен работать под управлением Unix, чтобы использовать SSH. Обычно вы используете SSH из командной строки вашего компьютера в терминале, введя такую команду, как ssh [email protected], особенно если ваш собственный компьютер работает под управлением Linux или macOS. После авторизации у вас будет доступ к командной строке сервера. Если вы используете Windows на своем компьютере, вы также можете использовать специальное приложение SSH, такое как PuTTY.

Большинство пользователей Certbot запускают Certbot из командной строки на удаленном сервере через SSH.

SSH (что означает «защищенная оболочка») — это технология для подключения к удаленному серверу и доступа к…

Из нашего Глоссария Certbot — это технология подключения к удаленному серверу и доступа к командной строке на этом сервере, часто для его администрирования. Администратор сервера может предоставить доступ SSH другим, а также может использовать доступ SSH напрямую для удаленного администрирования сервера. SSH обычно используется для доступа к серверам, работающим под управлением Unix-подобных операционных систем, но ваш собственный компьютер не обязательно должен работать под управлением Unix, чтобы использовать SSH. Обычно вы используете SSH из командной строки вашего компьютера в терминале, введя такую команду, как ssh [email protected], особенно если ваш собственный компьютер работает под управлением Linux или macOS. После авторизации у вас будет доступ к командной строке сервера. Если вы используете Windows на своем компьютере, вы также можете использовать специальное приложение SSH, такое как PuTTY.

Большинство пользователей Certbot запускают Certbot из командной строки на удаленном сервере через SSH.

Администратор сервера может предоставить доступ SSH другим, а также может использовать доступ SSH напрямую для удаленного администрирования сервера. SSH обычно используется для доступа к серверам, работающим под управлением Unix-подобных операционных систем, но ваш собственный компьютер не обязательно должен работать под управлением Unix, чтобы использовать SSH. Обычно вы используете SSH из командной строки вашего компьютера в терминале, введя такую команду, как ssh [email protected], особенно если ваш собственный компьютер работает под управлением Linux или macOS. После авторизации у вас будет доступ к командной строке сервера. Если вы используете Windows на своем компьютере, вы также можете использовать специальное приложение SSH, такое как PuTTY.

Большинство пользователей Certbot запускают Certbot из командной строки на удаленном сервере через SSH.

Из нашего глоссария Certbot

со способностью sudosudo

Sudo — это наиболее распространенная команда в Unix-подобных операционных системах для запуска определенной команды от имени пользователя root (системного администратора). Если вы вошли на сервер как пользователь, отличный от root, вам, вероятно, потребуется поставить sudo перед командами Certbot, чтобы они запускались от имени root (например, sudo certbot вместо просто certbot), особенно если вы повторно используя интеграцию Certbot с веб-сервером, таким как Apache или Nginx. (Сценарий certbot-auto автоматически запускает sudo, если это необходимо, а вы его не указали.)

Если вы вошли на сервер как пользователь, отличный от root, вам, вероятно, потребуется поставить sudo перед командами Certbot, чтобы они запускались от имени root (например, sudo certbot вместо просто certbot), особенно если вы повторно используя интеграцию Certbot с веб-сервером, таким как Apache или Nginx. (Сценарий certbot-auto автоматически запускает sudo, если это необходимо, а вы его не указали.)

Sudo — наиболее распространенная команда в Unix-подобных операционных системах для запуска определенной команды от имени пользователя root (th…

Из нашего глоссария Certbot

sudo sudo Sudo — наиболее распространенная команда в Unix-подобных операционные системы для запуска определенной команды от имени пользователя root (системного администратора).

Если вы вошли на сервер как пользователь, отличный от root, вам, вероятно, потребуется поставить sudo перед командами Certbot, чтобы они запускались от имени root (например, sudo certbot вместо просто certbot), особенно если вы повторно используя интеграцию Certbot с веб-сервером, таким как Apache или Nginx. (Сценарий certbot-auto автоматически запускает sudo, если это необходимо, а вы его не указали.)

(Сценарий certbot-auto автоматически запускает sudo, если это необходимо, а вы его не указали.)

Из нашего глоссария Certbot

необязательно, если вы хотите Подстановочный сертификатПодстановочный сертификат

Подстановочный сертификат — это сертификат, который включает одно или несколько имен, начинающихся с *. . Браузеры примут любую метку вместо звездочки ( * ). Например, сертификат для *.example.com будет действителен для www.example.com , mail.example.com , hello.example.com и goodbye.example.com .

Однако подстановочный сертификат, включающий только имя *.example.com будет не действительным для example.com : замененная метка не может быть пустой. Если вы хотите, чтобы сертификат был действителен для example.com , вам также необходимо включить в сертификат example. (т. е. без части  com

com *. ).

Кроме того, звездочку можно заменить только цифрой 9.0165 одной этикеткой , а не несколькими этикетками . Например, имя hello.goodbye.example.com не будет защищено сертификатом, включающим только имя *.example.com . Однако будет покрыто *.goodbye.example.com . Обратите внимание, что имя с подстановочным знаком не может содержать несколько звездочек. Например, *.*.example.com недействителен.

Подстановочный сертификат — это сертификат, который включает одно или несколько имен, начинающихся с *. . Браузеры с…

Из нашего глоссария Certbot

Подстановочный сертификат Подстановочный сертификат Подстановочный сертификат — это сертификат, который включает одно или несколько имен, начинающихся с *. . Браузеры примут любую метку вместо звездочки ( * ). Например, сертификат для *. будет действителен для  example.com

example.com www.example.com , mail.example.com , hello.example.com и до свидания.example.com .

Однако подстановочный сертификат, включающий только имя *.example.com будет не действительным для example.com : замененная метка не может быть пустой. Если вы хотите, чтобы сертификат был действителен для example.com , вам также необходимо включить в сертификат example.com (т. е. без части *. ).

Кроме того, звездочку можно заменить только цифрой 9.0165 одной этикеткой , а не несколькими этикетками . Например, имя hello.goodbye.example.com не будет защищено сертификатом, включающим только имя *.example.com . Однако будет покрыто *.goodbye.example.com . Обратите внимание, что имя с подстановочным знаком не может содержать несколько звездочек. Например,

Например, *.*.example.com недействителен.

Из нашего глоссария Certbot

: Учетные данные DNSУчетные данные DNS

Учетные данные DNS — это пароль или другой тип секрета (например, ключ API), который ваш провайдер DNS позволяет вам использовать для изменения содержимого ваших записей DNS. Обычно они выдаются регистратором вашего домена (или другим провайдером DNS, если ваш провайдер DNS не совпадает с вашим регистратором). Учетные данные DNS — это конфиденциальный секрет, поскольку их можно использовать для полного захвата вашего сайта. Вы никогда не должны делиться этими учетными данными публично или с неавторизованным лицом. Может быть нормально предоставить их копию Certbot, чтобы он мог автоматически выполнять проверку DNS, поскольку он работает локально на вашем компьютере.

Учетные данные DNS — это пароль или другой тип секрета (например, ключ API), который ваш провайдер DNS хранит…

Из нашего глоссария Certbot тип секрета (например, ключ API), который ваш провайдер DNS позволяет вам использовать для изменения содержимого ваших записей DNS. Обычно они выдаются регистратором вашего домена (или другим провайдером DNS, если ваш провайдер DNS не совпадает с вашим регистратором). Учетные данные DNS — это конфиденциальный секрет, поскольку их можно использовать для полного захвата вашего сайта.

Вы никогда не должны делиться этими учетными данными публично или с неавторизованным лицом. Может быть нормально предоставить их копию Certbot, чтобы он мог автоматически выполнять проверку DNS, поскольку он работает локально на вашем компьютере.

Обычно они выдаются регистратором вашего домена (или другим провайдером DNS, если ваш провайдер DNS не совпадает с вашим регистратором). Учетные данные DNS — это конфиденциальный секрет, поскольку их можно использовать для полного захвата вашего сайта.

Вы никогда не должны делиться этими учетными данными публично или с неавторизованным лицом. Может быть нормально предоставить их копию Certbot, чтобы он мог автоматически выполнять проверку DNS, поскольку он работает локально на вашем компьютере.

Из нашего глоссария Certbot

Бесплатный и платный SSL-сертификат: какой выбрать?

Вы хотите защитить свой веб-сайт с помощью SSL-сертификата, но не знаете, чем отличается бесплатный SSL-сертификат от платного? Давайте посмотрим, что предлагает каждый тип сертификата, и сравним их.

Бесплатные SSL-сертификаты Let’s Encrypt становятся все более популярными среди владельцев малого бизнеса, веб-разработчиков и веб-агентств благодаря своей экономичности; однако платные SSL-сертификаты предлагают дополнительные преимущества, которые, возможно, стоит рассмотреть.

Мы рассмотрим оба варианта, чтобы помочь вам выбрать наиболее подходящий для вашего веб-сайта.

Что такое сертификат SSL?

SSL-сертификат защищает конфиденциальную информацию, такую как номера кредитных карт, пароли и другие личные данные. SSL-сертификат также помогает обеспечить подлинность веб-сайта, подтверждая его право собственности.

Основное преимущество SSL-сертификата заключается в том, что он обеспечивает шифрование данных, передаваемых через Интернет, что затрудняет перехват или доступ злоумышленников к этой информации. Это гарантирует, что любые данные, отправленные с компьютеров ваших посетителей на ваш веб-сервер, останутся конфиденциальными и безопасными. SSL-сертификаты также могут укрепить доверие клиентов, показывая, что ваш веб-сайт серьезно относится к их безопасности.

Зачем вам HTTPS?

Вопрос «Зачем мне интересоваться HTTPS?» легко ответить: потому что так говорит Google . По данным Google — HTTPS теперь является сигналом ранжирования среди других факторов.

Каковы преимущества HTTPS?

- Безопасность данных является главным приоритетом, когда речь идет о транзакциях электронной коммерции и даже о входе на веб-сайты. Чтобы обеспечить безопасность этой информации, открытый текст никогда не передается — вместо этого все данные шифруются и хранятся в безопасности.

- Google официально заявил, что HTTPS является фактором ранжирования.

- Зеленая планка с навесным замком помогает завоевать доверие посетителей.

- Избегайте предупреждения в веб-браузерах, которые помечают HTTP-страницы, собирающие конфиденциальную информацию, как незащищенные.

SSL-сертификаты необходимы для безопасности веб-сайта, предлагая шифрование и проверку для защиты данных, проходящих через ваш сайт. Переходя от этого введения, давайте более подробно рассмотрим SSL-сертификаты Free Let’s Encrypt в следующем разделе.

Бесплатные SSL-сертификаты Let’s Encrypt

SSL-сертификаты Let’s Encrypt — это бесплатный метод с открытым исходным кодом для защиты вашего веб-сайта с помощью шифрования между сервером и браузером, предотвращения вредоносных действий и обеспечения конфиденциальности данных. Эти сертификаты шифруют данные между веб-сервером и браузером, помогая защитить пользователей от вредоносных атак. Они также помогают обеспечить конфиденциальность любой информации, отправленной через Интернет. SSL-сертификаты Let’s Encrypt можно легко установить на большинстве веб-серверов.

Эти сертификаты шифруют данные между веб-сервером и браузером, помогая защитить пользователей от вредоносных атак. Они также помогают обеспечить конфиденциальность любой информации, отправленной через Интернет. SSL-сертификаты Let’s Encrypt можно легко установить на большинстве веб-серверов.

Хотя сертификаты Let’s Encrypt действительны только в течение 90 дней (срок действия платных SSL-сертификатов обычно истекает через один или два года), доступно автоматическое продление, чтобы гарантировать, что веб-сайт не останется без HTTPS.

Клиенты ChemiCloud могут использовать интеграцию ChemiCloud Let’s Encrypt со всеми нашими планами хостинга, включая автоматические и бесплатные SSL-сертификаты для всех ваших сайтов. Лучше всего то, что наши бесплатные SSL-сертификаты Let’s Encrypt поддерживают даже домены с подстановочными знаками.

Платные SSL-сертификаты

Платные сертификаты SSL обеспечивают цифровой барьер, который шифрует и защищает данные, передаваемые между вашим сайтом и посетителями. Центры сертификации (ЦС), такие как DigiCert, Comodo, Symantec и GlobalSign, выпускают платные SSL-сертификаты для повышения уровня шифрования и дополнительных функций. Платные сертификаты предлагают более высокий уровень шифрования по сравнению с бесплатными вариантами, такими как Let’s Encrypt, и предоставляют дополнительные функции, такие как расширенная проверка (EV), поддержка подстановочных знаков и печать сайта для подтверждения подлинности.

Центры сертификации (ЦС), такие как DigiCert, Comodo, Symantec и GlobalSign, выпускают платные SSL-сертификаты для повышения уровня шифрования и дополнительных функций. Платные сертификаты предлагают более высокий уровень шифрования по сравнению с бесплатными вариантами, такими как Let’s Encrypt, и предоставляют дополнительные функции, такие как расширенная проверка (EV), поддержка подстановочных знаков и печать сайта для подтверждения подлинности.

Сравнение бесплатных и платных SSL-сертификатов

Что касается защиты вашего веб-сайта, у вас есть два основных варианта: бесплатные и платные SSL-сертификаты. Плюсы и минусы существуют для каждого выбора, в зависимости от того, что требуется. Чтобы помочь вам выбрать лучший вариант, давайте проанализируем как бесплатные, так и платные SSL-сертификаты, экономическую эффективность и функции безопасности.

Учитывая, что SSL-сертификаты Let’s Encrypt бесплатны, зачем кому-то платить за них? С точки зрения процесса шифрования нет разницы между сертификатом Let’s Encrypt и сертификатом коммерческого поставщика.

Однако существуют различные причины, по которым Let’s Encrypt не может конкурировать с платным SSL-сертификатом:

Уровни проверки

Существует три основных типа SSL-сертификатов, доступных в коммерческих центрах сертификации: проверка домена (DV), проверка организации (OV) ) и расширенная проверка (EV).

- SSL-сертификаты проверки домена (DV): Для тех, кто ищет доступный и быстрый способ защитить свой веб-сайт, сертификат DV SSL является идеальным решением. Этот тип сертификата подтверждает право собственности на указанный веб-адрес, но не требует дополнительной проверки на уровне организации.

- Подтвержденные организацией сертификаты SSL (OV) обеспечивают мгновенное подтверждение личности и надежную защиту SSL для вашего веб-сайта и бизнеса.

- SSL-сертификаты EV сегодня являются золотым стандартом безопасности веб-сайтов. Они обеспечивают большее доверие и доверие, чем любой другой тип SSL-сертификата, например сертификаты организации или сертификаты с проверкой домена.

Let’s Encrypt ограничивается предоставлением сертификатов проверки домена (DV), которых может быть достаточно для некоторых веб-сайтов. Тем не менее, тем, кто ищет более высокий уровень проверки и связанное с ним доверие, следует рассмотреть возможность приобретения SSL-сертификата премиум-класса.

Гарантия

Что касается SSL-сертификатов, гарантия предоставляется в качестве страхового полиса от любых потенциальных проблем. Это включает сбой сертификата, мошеннические транзакции и финансовые потери для конечных пользователей. Стоимость гарантии может варьироваться от 10 000 до 1 500 000 долларов США в зависимости от типа приобретенного сертификата. Тем не менее, те, кто выбирает Let эту форму гарантийной защиты, не будут распространяться на сертификаты Encrypt.

Печать сайта доверия

По сравнению с сертификатами Let’s Encrypt приобретенные сертификаты поставляются с печатью доверия, которую можно отобразить на веб-сайте. Было продемонстрировано, что это повышает уверенность посетителей и повышает конверсию клиентов.

После рассмотрения стоимости и безопасности бесплатных SSL-сертификатов по сравнению с платными становится ясно, что оба варианта имеют свои преимущества. Давайте оценим наше окончательное решение и то, что наиболее подходит для вашей ситуации.

Часто задаваемые вопросы о бесплатном и платном SSL-сертификате

Что выбрать: бесплатный SSL-сертификат или платный?

Ответ на этот запрос зависит от требований вашего веб-сайта. Бесплатные SSL-сертификаты, как правило, подходят для личных веб-сайтов или небольших предприятий с низким трафиком, поскольку они предлагают базовые функции шифрования и аутентификации. Для крупных предприятий, которым требуется повышенная безопасность, платный сертификат является лучшим вариантом, поскольку он предлагает повышенный уровень защиты и надежности, а также дополнительные преимущества. Платные сертификаты также предоставляют дополнительные преимущества, такие как гарантийное покрытие, статус расширенной проверки (EV) и повышение доверия клиентов.

Платные SSL-сертификаты лучше?

Да, платные SSL-сертификаты обычно лучше бесплатных. Платные сертификаты предлагают более надежные протоколы шифрования и аутентификации, которые помогают защитить ваш сайт от злоумышленников. Они также обеспечивают более высокий уровень доверия посетителей, что может повысить доверие клиентов к вашему сайту.

Безопасны ли бесплатные SSL-сертификаты?

Да, бесплатные сертификаты SSL безопасны. Бесплатные SSL-сертификаты обеспечивают базовое шифрование для защиты данных при передаче между вашим веб-сайтом и браузерами посетителей.

Let’s Encrypt — идеальное место для старта для тех, кто только начинает познавать мир HTTPS. Google и другие известные веб-браузеры поощряют переход всех веб-сайтов на HTTPS, что делает этот сервис особенно полезным для небольших личных сайтов и блогов.

Когда дело доходит до планов веб-хостинга, мы предоставим вам интеграцию с Let’s Encrypt. Мы предоставим автоматические и бесплатные SSL-сертификаты для всех ваших сайтов, а самое приятное то, что наши бесплатные SSL-сертификаты Let’s Encrypt даже предлагают подстановочные домены.