Настройка сети — Документация — FileZilla

Настройка FTP является довольно сложной задачей. Т.к. существуют тысячи разных файрволов и моделей роутеров, практически невозможно привести полное пошаговое руководство для каждого пользователя. Пользователь должен понимать основы протокола FTP для того, чтобы настроить FileZilla и роутеры/файрволы через которые происходит подключение. В этой статье приведена краткая история развития протокола FTP и принципы работы некоторых его аспектов. Внимательное прочтение этой статьи предотвратит многие проблемы, которые могут возникнуть при настройке FTP-подключения.

Содержание

- Общие сведения

- Исторические сведения

- Технические сведения

- NAT-роутеры

- Файрволы

- Умные роутеры, файрволы, и саботаж данных

- Настройка клиента FileZilla

- Пассивный режим

- Активный режим

- Настройка сервера FileZilla

- Активный режим

- Пассивный режим

- Решение проблем

- Таймауты при передаче больших файлов

- Настройка сервера FileZilla под Windows Firewall

Общие сведения

В этом разделе будет кратко рассмотрена история и технические сведения, касающиеся протокола FTP. Для получения подробной информации смотрите спецификации.

Для получения подробной информации смотрите спецификации.

Исторические сведения

На фоне быстро развивающейся сети Интернет протокол FTP выглядит не просто старым, а действительно архаичным. Ранние черновые спецификации протокола датируются 1971-ым годом, составление текущей спецификации начато в 1985-ом. На протяжении последних двух десятилетий протокол не менялся в своей основе.

Те времена прошли и многое изменилось. Технологический прогресс шел быстрее, чем кто-либо мог себе представить, одновременно выросло новое поколение пользователей. Интернет теперь — повсеместное явление, благодаря которому миллионы людей общаются друг с другом множеством разных способов. Главное ощутимое изменение: Интернет стал враждебным. Доступность и открытость сети привлекла злонамеренных пользователей, активно эксплуатирующих ошибки и неопытность других.

Доступность и открытость сети привлекла злонамеренных пользователей, активно эксплуатирующих ошибки и неопытность других.

Побочным эффектом такого развития событий стали, следующие явления:

- NAT-роутеры. Большинство сети использует протокол IPv4, имеющий ограниченное адресное пространство (IPv6 разработан решить эту проблему). Благодаря NAT-роутерам системы с большим количеством устройств могут пользоваться одним и тем же IP-адресом.

- Персональные файрволы для защиты пользователей от недоработок операционных систем и приложений.

В большинстве случаев эти явления конфликтуют с работой протокола. Ситуацию ухудшают недоработки в самих роутерах и файрволах.

Тем не менее, при правильной настройке FTP предлагает надежный и опробованный способ передачи файлов.

Технические сведения

Основные отличие FTP от остальных протоколов — использование вторичных подключений для передачи файлов. При подключении к FTP-серверу создается т.н. контрольное подключение, через которое передаются команды протокола и ответы на эти команды. Для того, чтобы передать файл или листинг директории, клиент должен отослать команды через контрольное подключение, после чего будет создано подключение для передачи данных.

контрольное подключение, через которое передаются команды протокола и ответы на эти команды. Для того, чтобы передать файл или листинг директории, клиент должен отослать команды через контрольное подключение, после чего будет создано подключение для передачи данных.

Существует два способа создания этого подключения: активный и пассивный режимы.

В пассивном режиме, который является рекомендуемым, клиент отсылает серверу команду PASV, на которую сервер отвечает адресом. После этого клиент отсылает команду для передачи файла или листинга директории и создает вторичное подключение по адресу, который был получен от сервера.

В активном режиме клиент открывает сокет на локальном устройстве и отсылает серверу адрес сокета с помощью команды PORT. После отсылки команды передачи файла или листинга сервер создает подключение по заданному адресу, который был указан клиентом.

В обоих случаях файл/листинг будут переданы через подключение для передачи данных.

Создание исходящих подключений требует задания меньшего количества параметров для роутеров/файрволов, чем создание входящих подключений. В пассивном режиме, подключение является исходящим от клиента и входящим для сервера. В активном режиме клиент и сервер меняются ролями — входящее подключение для клиента и исходящее для сервера.

В пассивном режиме, подключение является исходящим от клиента и входящим для сервера. В активном режиме клиент и сервер меняются ролями — входящее подключение для клиента и исходящее для сервера.

Примите во внимание, что разница состоит только в порядке подключения, после создания подключения для передачи данных, данные могут как загружаться, так и выгружаться.

Типичная сетевая конфигурация может выглядеть так:

Таким образом, в пассивном режиме роутер и файрвол на стороне сервера должны быть настроены для приема и перебрасывания входящих подключений. В свою очередь, на стороне сервера должны быть разрешены только исходящие подключения, а в большинстве случаев исходящие подключения разрешены.

Аналогично в активном режиме роутер и файрвол на клиентской стороне должны быть настроены для приёма и перебрасывания входящих подключений. Очевидно, на стороне сервера должны быть разрешены только исходящие подключения.

Т.к. сервер обычно обслуживает много клиентов, намного легче настроить роутер и файрвол на стороне сервера один раз для пассивного режима, чем настраивать клиентский роутер/файрвол для каждого клиента в активном режиме. Именно поэтому пассивный режим является рекомендуемым.

Именно поэтому пассивный режим является рекомендуемым.

NAT-роутеры

У большинства пользователей широкополосного подключения NAT-роутер расположен между их компьютером и сетью. Это может быть самостоятельное устройство (возможно беспроводной роутер), или же встроенный роутер в DSL- или кабельном модеме. В среде NAT все устройства за роутером составляют локальную сеть (LAN), каждое из устройств в сети имеют локальный IP-адрес (четыре небольших числа разделённых точками). NAT-роутер в свою очередь имеет свой локальный IP-адрес, а также внешний IP-адрес для идентификации в глобальной сети. Локальные адреса действительны только внутри LAN, для удаленного устройства они не имеют смысла. Пример:

Предположим, что сервер находится за NAT-роутером. Смоделируем ситуацию, в которой клиент подключается в пассивном режиме, но серверу не предоставлен внешний IP-адрес роутера. В этом случае сервер отсылает свой локальный адрес клиенту, после чего могут произойти две вещи:

- Если клиент не расположен внутри NAT, подключение будет разорвано, т.

к. адрес сервера не является действительным.

к. адрес сервера не является действительным. - Если клиент расположен внутри NAT, адрес сервера может совпадать с адресом устройства в сети самого клиента.

Очевидно, в обоих случаях пассивный режим не сработает.

Таким образом, если сервер находится за NAT-роутером, ему должен быть предоставлен IP-адрес роутера для работы пассивного режима. В обоих случаях сервер отсылает внешний адрес роутера клиенту. Клиент создает подключение с роутером, который в свою очередь передает подключение на сервер.

Файрволы

Предназначением персонального файрвола является защита пользователя от уязвимости в безопасности операционной системы или используемых приложений. Зловредные приложения, к примеру, черви, часто используют эти уязвимости для заражения вашей системы через сеть. Файрволы помогают избежать таких случаев.

В особенности при использовании FTP пользователи файрвола могут получать такие сообщения:

Trojan Netbus заблокирован на порту 12345, который используется процессом FileZilla.exe

Почти во всех случаев такое сообщение — ложная тревога. Любое приложение может выбрать любой порт для сообщения через интернет. Может случиться так, что FileZilla выберет порт, случайно являющийся портом по умолчанию для трояна или другой зловредной программы. Дистрибутив FileZilla скачанный с официального сайта не содержит вирусов.

Умные роутеры, файрволы, и саботаж данных

Некоторые роутеры или файрволы достаточно умны. Они анализируют подключения и при обнаружении FTP-подключения бесшумно подменяют данные передающиеся между клиентом и сервером. Такое поведение является саботажем данных и может доставить неприятности, если пользователь не разрешил такое поведение явным образом.

Приведем пример. Предположим, что клиент находится за NAT-роутером и пытается подключиться к серверу. Предположим также, что клиент не осведомлен в том, что он находится за NAT и использует активный режим. Клиент отсылает команду PORT со своим локальным, немаршрутизируемым IP-адресом, серверу:

PORT 10,0,0,1,12,34

Эта команда указывает серверу на подключение по адресу 10.

После этого NAT-роутер бесшумно подменяет команду, включая внешний IP-адрес, а также создает временный порт для переброски FTP-сессии, возможно даже на другом порту:

PORT 123,123,123,123,24,55

Эта команда указывает серверу на подключение по адресу 123.123.123.123 на порту 24*256+55 = 6199

Благодаря такому поведению NAT-роутер позволяет неправильно настроенному клиенту использовать активный режим.

Почему такое поведение не является приемлемым? Если эта возможность используется по умолчанию, без согласия пользователя, из этого следует множество проблем. FTP-подключение в своей основе будет работать, но сразу после исчерпания тривиальных случаев использования передача будет разорвана, не оставляя особых средств диагностики проблемы.

- NAT-роутер слепо предполагает, что некоторые подключения принадлежат FTP основываясь на таких данных, как целевые порты или ответы сервера:

- Нет никакой гарантии относительно используемого протокола, несмотря на автоматическое определение (такие случаи называют ложной тревогой).

Хоть это и маловероятно, вполне допустимо, что в будущих версиях протокола FTP синтаксис команды PORT может измениться. NAT-роутер, модифицируя команду PORT, изменяет без ведома пользователя параметры, которые он не поддерживает, из-за чего соединение будет разорвано.

Хоть это и маловероятно, вполне допустимо, что в будущих версиях протокола FTP синтаксис команды PORT может измениться. NAT-роутер, модифицируя команду PORT, изменяет без ведома пользователя параметры, которые он не поддерживает, из-за чего соединение будет разорвано. - Определение протокола роутером может не распознать FTP. Предположим, что роутер следит только за целевым портом, а если этот порт 21-ый, он будет распознан как FTP. Подключения в активном режиме от неправильно настроенного клиента к серверу на 21-ом порту будут работать, но подключения к другим серверам на нестандартных портах — нет.

- Нет никакой гарантии относительно используемого протокола, несмотря на автоматическое определение (такие случаи называют ложной тревогой).

- Очевидно, что NAT-роутер не сможет модифицировать подключение, если FTP-сессия зашифрована, оставляя пользователя в недоумении, т.к. работать будут только незашифрованные подключения.

- Предположим, что клиент за NAT-роутером отсылает «PORT 10,0,0,1,12,34». Каким образом NAT-роутер осведомлен в том, что клиент настроен неправильно? Также возможен случай с правильно настроенным клиентом, который инициирует FXP (сервер-сервер) передачу между сервером, к которому он подключен и устройством, которое находится в локальной сети сервера.

Как мы видим, возможности специфические для протоколов, включенные на NAT-роутере по умолчанию могут вызвать множество проблем. Хороший NAT-роутер всегда и полностью работает с протоколом без информации о самом протоколе. Исключением может быть случай, когда пользователь явно применил эту возможность и осознает все возможные последствия.

В этом подразделе мы рассматривали сочетание NAT-роутера на стороне клиента в активном режиме, те же рассуждения применяются и в случае сервера за NAT и ответами на команду PASV.

Настройка клиента FileZilla

Если вы пользуетесь FileZilla 3, мы рекомендуем запустить мастер настройки сети. С помощью мастера вы пройдете все нужные шаги, а после их завершения у вас будет возможность протестировать вашу конфигурацию.

Очевидно, что для подключения к любому серверу ваш файрвол должен разрешить такие действия для FileZilla. Большинство обычных FTP-серверов используют 21-ый порт, SFTP-серверы — 22-ой, а FTP через SSL/TLS (неявный режим) по умолчанию — 990-ый. Номера портов не являются жестко заданными, поэтому лучше всего разрешить исходящие подключения на любой порт.

Номера портов не являются жестко заданными, поэтому лучше всего разрешить исходящие подключения на любой порт.

Т.к. в интернете достаточно неправильно настроенных серверов, или серверов, которые не поддерживают оба режима передачи, вам рекомендуются оба режима передачи на своей стороне.

Пассивный режим

Клиент не может указывать серверу выбор порта для передачи данных в пассивном режиме, поэтому для использования пассивного режима вам нужно разрешить исходящие подключения по любому порту на своем компьютере.

Активный режим

В активном режиме клиент открывает сокет и ожидает от сервера подключения для передачи.

По умолчанию клиент FileZilla запрашивает у операционной системы IP-адрес и свободный номер порта. Такая конфигурация сработает только в случае прямого соединения с интернетом без NAT-роутеров, также ваш файрвол должен разрешать создание подключений на всех портах выше 1024-го.

Если у вас присутствует NAT-роутер, вам нужно указать FileZilla внешний IP-адрес, в противном случае соединения в активном режиме не сработают для серверов вне вашей локальной сети:

- Статический IP-адрес можно указать в диалоге настройки FileZilla.

- Если ваш IP-адрес динамический, у вас есть возможность разрешить FileZilla получать внешний IP-адрес на специальном сайте автоматически каждый раз при запуске. Никакая информация не будет передана от вас на этот сайт, кроме версии используемого клиента FileZilla.

Если вы не уверены в своем выборе, используйте второй вариант.

Если вы не хотите разрешать входящие соединения на всех портах, или ваш компьютер расположен за NAT-роутером, укажите FileZilla использовать определенный диапазон портов для соединений в активном режиме. Этот диапазон также нужно будет открыть для вашего файрвола. При наличии NAT-роутера вам нужно перебросить эти порты на локальный компьютер, на котором установлен FileZilla. Вы можете перебросить диапазон портов, или же каждый порт по отдельности, это зависит от модели вашего роутера.

Доступные порты находятся в диапазоне от 1 до 65535, порты ниже 1024-го зарезервированы для остальных протоколов. Для активного режима FTP лучшим выбором является номер порта равный или выше 50000. В связи с устройством протокола TCP (протокол, который находится ниже уровня FTP и используется для передачи данных), порт не может быть использован повторно сразу после каждого подключения. Таким образом, диапазон портов не должен быть слишком узким, в противном случае вы не сможете передать много файлов малого размера. В большинстве случаев достаточно диапазона в 50 портов.

В связи с устройством протокола TCP (протокол, который находится ниже уровня FTP и используется для передачи данных), порт не может быть использован повторно сразу после каждого подключения. Таким образом, диапазон портов не должен быть слишком узким, в противном случае вы не сможете передать много файлов малого размера. В большинстве случаев достаточно диапазона в 50 портов.

Настройка и тестирование сервера FileZilla

Настройка сервера по большей части повторяет настройку клиента, главным отличием является то, что в случае сервера активный и пассивный режимы меняются ролями.

Важно отметить, что проверка работы сервера в большинстве случаев происходит ошибочным образом, особенно часто эту ошибку допускают владельцы NAT-роутеров. Находясь внутри локальной сети, вы сможете протестировать сервер, только используя локальный IP-адрес. Использование внешнего адреса внутри локальной сети в большинстве случаев не сработает по одной из приведенных причин:

- Роутер заблокирует доступ к своему внешнему адресу изнутри локальной сети как возможную атаку

- Роутер перебросит соединение вашему провайдеру, который заблокирует его как возможную атаку.

Даже если вам удалось подключиться, у вас нет никакой гарантии того, что пользователю из внешней сети удастся это сделать и, кроме того, загружать файлы на ваш сервер. Единственное надежное средство проверки работы сервера — подключение извне вашей локальной сети.

Активный режим

Убедитесь, что серверу FileZilla разрешено создавать исходящие подключения по любому порту, т.к. в этом режиме клиент определяет порт для соединения.

На локальной стороне подключения сервер FileZilla пытается использовать порт со значением на единицу ниже, чем у порта для контрольного соединения (к примеру, порт 20, если сервер принимает соединения на порту 21). Тем не менее, это не всегда возможно, поэтому не следует всегда полагаться на эту особенность.

Пассивный режим

Настройка сервера в этом случае практически повторяет настройку клиента в активном режиме.

В пассивном режиме сервер открывает сокет и ожидает соединения от клиента.

По умолчанию сервер FileZilla запрашивает у операционной системы IP-адрес компьютера и свободный порт. Эта конфигурация является рабочей только, если компьютер напрямую подключен к интернету без NAT-роутеров и установленным для файрвола разрешением на входящие подключения по всем портам выше 1024-го.

Эта конфигурация является рабочей только, если компьютер напрямую подключен к интернету без NAT-роутеров и установленным для файрвола разрешением на входящие подключения по всем портам выше 1024-го.

При наличии NAT-роутера вам нужно сообщить серверу FileZilla ваш внешний IP-адрес, в противном случае соединения в пассивном режиме будут работать только внутри локальной сети:

- Статический IP-адрес можно указать в диалоге настройки сервера FileZilla.

- Если ваш IP-адрес динамический, у вас есть возможность разрешить серверу FileZilla получать внешний IP-адрес на специальном сайте автоматически при каждом запуске. Никакая информация не будет передана от вас на этот сайт, кроме версии используемого сервера FileZilla.

Если вы не уверены в своем выборе, используйте второй вариант.

Если вы не хотите разрешать входящие соединения на всех портах, или ваш компьютер расположен за NAT-роутером, укажите серверу FileZilla использовать определенный диапазон портов для соединений в активном режиме. Этот диапазон также нужно будет открыть для вашего файрвола. При наличии NAT-роутера вам нужно перебросить эти порты на локальный компьютер, на котором установлен сервер FileZilla. Вы можете перебросить диапазон портов, или же каждый порт по отдельности, это зависит от модели вашего роутера.

Этот диапазон также нужно будет открыть для вашего файрвола. При наличии NAT-роутера вам нужно перебросить эти порты на локальный компьютер, на котором установлен сервер FileZilla. Вы можете перебросить диапазон портов, или же каждый порт по отдельности, это зависит от модели вашего роутера.

Доступные порты находятся в диапазоне от 1 до 65535, порты ниже 1024-го зарезервированы для остальных протоколов. Для активного режима FTP лучшим выбором является номер порта равный или выше 50000. В связи с устройством протокола TCP (протокол, который находится ниже уровня FTP и используется для передачи данных), порт не может быть использован повторно сразу после каждого подключения. Таким образом, диапазон портов не должен быть слишком узким, в противном случае вы не сможете передать много файлов малого размера. В большинстве случаев достаточно диапазона в 50 портов.

Решение проблем

К сожалению, множество персональных файрволов и пользовательских роутеров имеют свои недоработки или, в некоторых случаях, даже способны саботировать работу FTP (например SMC Barricade v1. 2).

2).

В первую очередь, пользуйтесь последними стабильными версиями программного обеспечения, в том числе файрвола и прошивки роутера.

Если это не помогает, у вас есть возможность попробовать удалить ваш файрвол для анализа ситуации. Простое отключение файрвола не всегда помогает, т.к. некоторые файрволы нельзя полностью отключить.

Если это возможно, попробуйте подключиться к интернету напрямую без роутера.

Если вы пытаетесь настроить сервер и он работает нормально внутри вашей локальной сети, но не доступен вне её, попробуйте сменить порт для подключения. Некоторые провайдеры не разрешают своим клиентам размещать сервера и блокируют порты ниже 1024-го.

Причиной другой возможной проблемы может быть использование 21-го порта по умолчанию для вашего FTP-сервера. На стороне вашего провайдера может присутствовать файрвол, который может неожиданно изменять порт для команды PASV. Попробуйте использовать порт отличный от порта по умолчанию для вашего FTP-сервера.

Если время от времени вы наблюдаете сообщение «невозможно открыть подключение для передачи данных», т.е. FTP-клиент способен без проблем подключиться к FTP-серверу достаточное число раз, пока вы не получите данное сообщение, возможным препятствием может быть антивирус на клиентском ПК, настроенный на блокировку исходящих подключений по определенному диапазону портов. При работе сервера в пассивном режиме исходящие порты клиента определяются случайным образом, а при выборе портов попадающих в заблокированный диапазон, вы будете получать сообщение об ошибке. Для того, точной диагностики, вам следует просмотреть логи антивируса на машине клиента, который получает данную ошибку. В общем, любое ПО, способное блокировать диапазон исходящих портов, может быть причиной проблем подобного рода.

Таймауты при передаче больших файлов

Если передача небольших файлов происходит без проблем, но загрузка больших файлов обрывается по таймауту, причиной этого является неправильно настроенный роутер и/или файрвол находящийся между клиентом и сервером.

Как было сказано выше, в FTP используются два TCP-подключения: контрольное подключение для отсылки команд и получения ответов на команды, и также подключение для передачи данных. По принципу работы FTP контрольное соединение не используется во время передачи файлов.

В спецификации TCP не указывается лимит времени для сохранения неиспользуемого подключения. Предполагается, что подключение сохраняется на неопределенное время пока не будет закрыто явным образом. Тем не менее, большинство роутеров и файрволов автоматически закрывают свободные подключения по истечению некоторого времени. Более того, в большинстве случаев разрыв соединения происходит без уведомления об этом его участников. В случае продолжительной передачи данных через FTP это значит, что контрольное соединение может быть разорвано, но, ни клиент, ни сервер не будут об этом уведомлены. Таким образом, после того, как все данные были переданы, сервер все еще ожидает, что контрольное подключение можно использовать и отсылает через него подтверждение передачи клиенту. Аналогично, клиент готов использовать контрольное соединение и ожидает ответа от сервера. Но, т.к. контрольное соединение было разорвано, это ответ никогда не будет доставлен, что приводит к таймауту.

Аналогично, клиент готов использовать контрольное соединение и ожидает ответа от сервера. Но, т.к. контрольное соединение было разорвано, это ответ никогда не будет доставлен, что приводит к таймауту.

Для решения этой проблемы спецификация TCP предусматривает способ отправки пакетов для поддержки неиспользуемого подключения, сообщающих участников о том, что соединение требуется сохранить для дальнейшего использования. Тем не менее, в спецификации TCP явно указывается, что такие пакеты можно передавать не чаще, чем один раз каждые два часа. Для этого, предусматривая задержки в сети, срок жизни неиспользуемого подключения устанавливается спецификацией в 2 часа и 4 минуты.

Препятствием этому служит то, что многие роутеры и файрволы разрывают соединения, которые не использовались меньше чем 2 и 4 минуты. Такое поведение нарушает спецификацию протокола TCP, в RFC 5382 это указано достаточно ясно. Другими словами, роутеры и файрволы, разрывающие соединение раньше нужного момента, нельзя признать рабочими, т. к. они не могут использоваться при длительной передаче данных через FTP. К сожалению, производители роутеров потребительского класса и поставщики файрволов не заботятся о соблюдении спецификаций.

к. они не могут использоваться при длительной передаче данных через FTP. К сожалению, производители роутеров потребительского класса и поставщики файрволов не заботятся о соблюдении спецификаций.

Для решения этой проблемы вам нужно удалить такие файрволы и заменить неправильно работающий роутер на качественный.

Настройка сервера FileZilla под Windows Firewall

Если вы испытываете проблемы при настройке сервера FileZilla при работающем Windows Firewall (в особенности, если клиент, подключающийся к такому серверу получает сообщение об ошибке «Невозможно получить листинг директории»), вам нужно добавить сервер FileZilla в список исключений Windows Firewall. Для этого вам нужно сделать следующие шаги:

- Откройте Windows Firewall из Панели Управления

- Если вы пользуетесь Vista, нажмите «Изменить настройки»

- Выберите вкладку «Исключения»

- Нажмите «Добавить программу..»

- НЕ выбирайте «интерфейс сервера FileZilla» из списка, вам нужно нажать на «Просмотр.

..»

..» - Найдите установочную директорию сервера FileZilla (обычно это «C:\Program Files\FileZilla Server\»)

- Выберите «FileZilla server.exe» и нажмите открыть (повторим еще раз, НЕ ВЫБИРАЙТЕ «FileZilla Server Interface.exe»)

- Выберите «FileZilla server.exe» из списка и нажмите «Ok»

- Удостоверьтесь в том, что «FileZilla server.exe» находится в списке исключений и отметьте соответствующий пункт

- Нажмите «Ok» для закрытия окна

Это обеспечивает работу пассивного режима. Если после этого вы все равно испытываете проблемы при подключении (внутри или извне сети), проверьте настройки вашего роутера или попробуйте добавить номер порта в настройках Windows Firewall во вкладке «Исключения».

Обратитесь к 931130 KB-статье от Microsoft, описывающей работу FileZilla со включенными сервисами «Маршрутизация и удаленный доступ» или «Шлюз уровня приложения». http://support.microsoft.com/kb/931130

Sprinthost — Настройка FTP-клиента FileZilla

FileZilla — бесплатный (open source) популярный FTP-менеджер. Обладает удобным русскоязычным интерфейсом и умеет возобновлять передачу файлов после разрыва соединения. Программа доступна для MS Windows, Linux и Mac OS X, скачать ее можно на сайте разработчика.

Обладает удобным русскоязычным интерфейсом и умеет возобновлять передачу файлов после разрыва соединения. Программа доступна для MS Windows, Linux и Mac OS X, скачать ее можно на сайте разработчика.

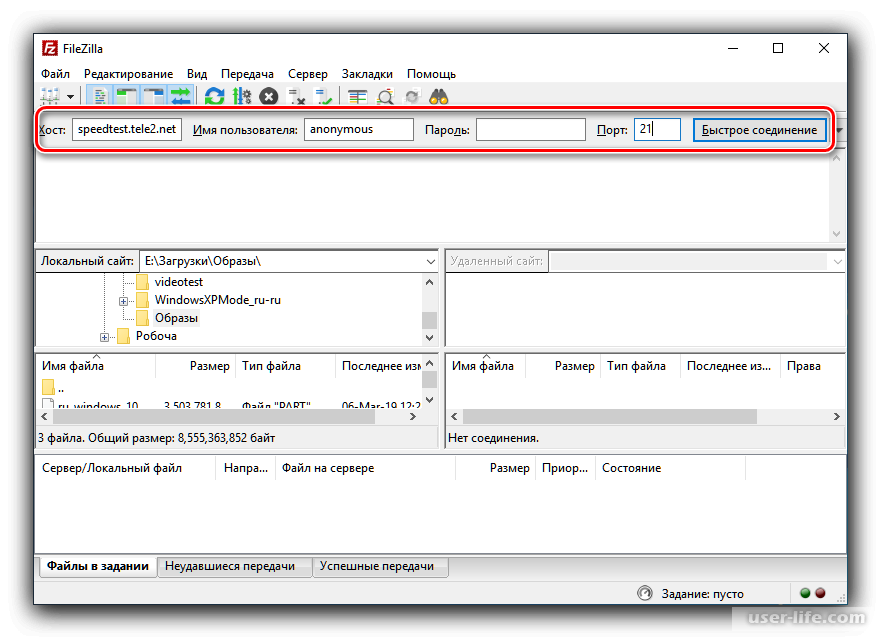

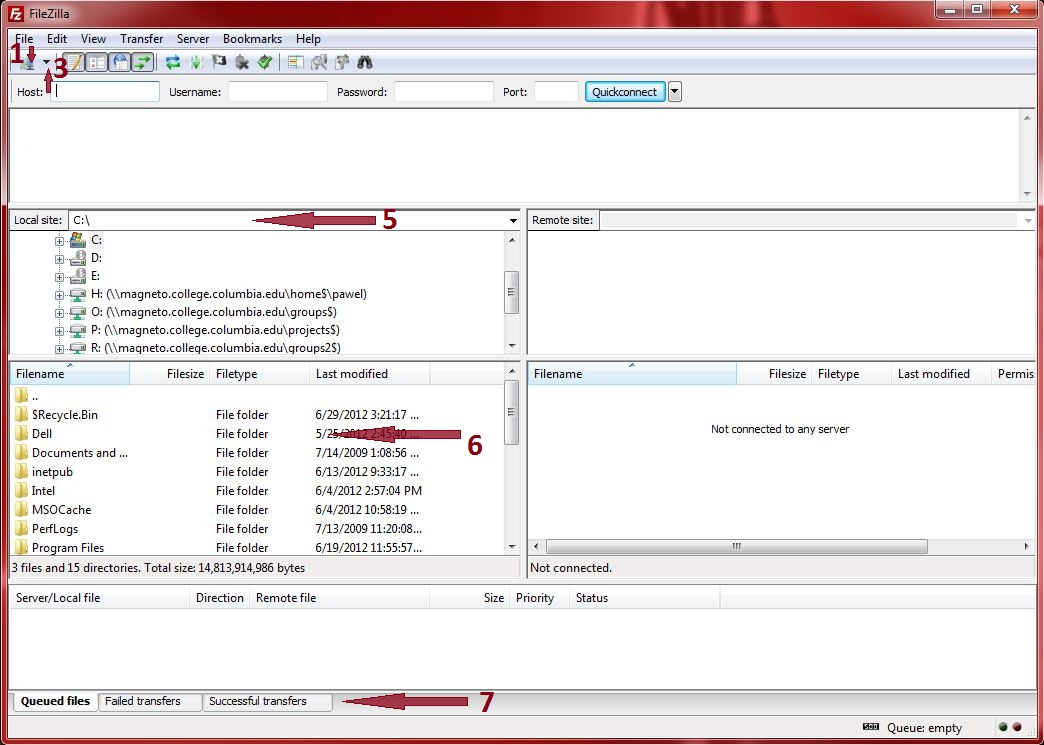

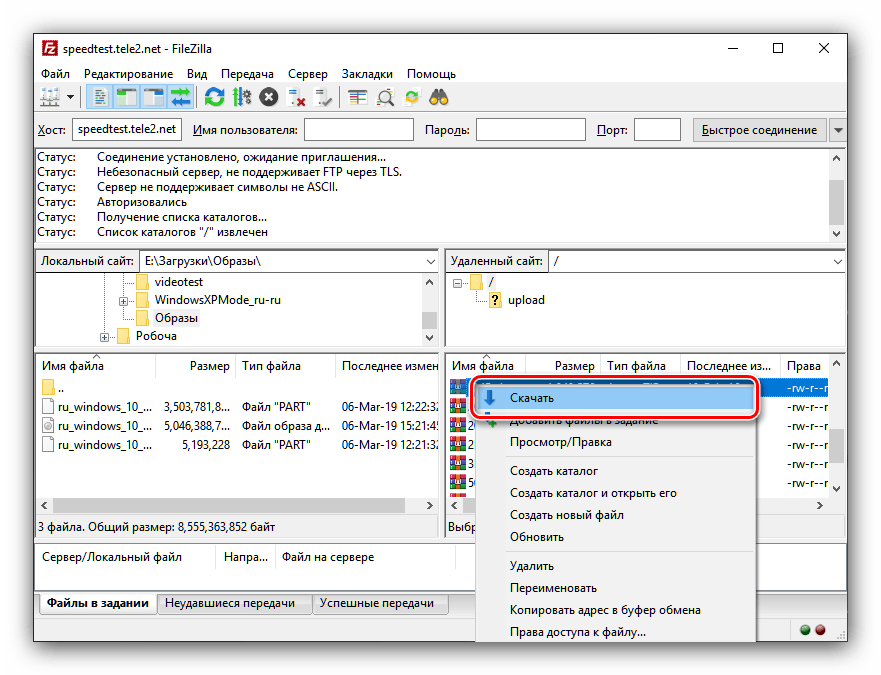

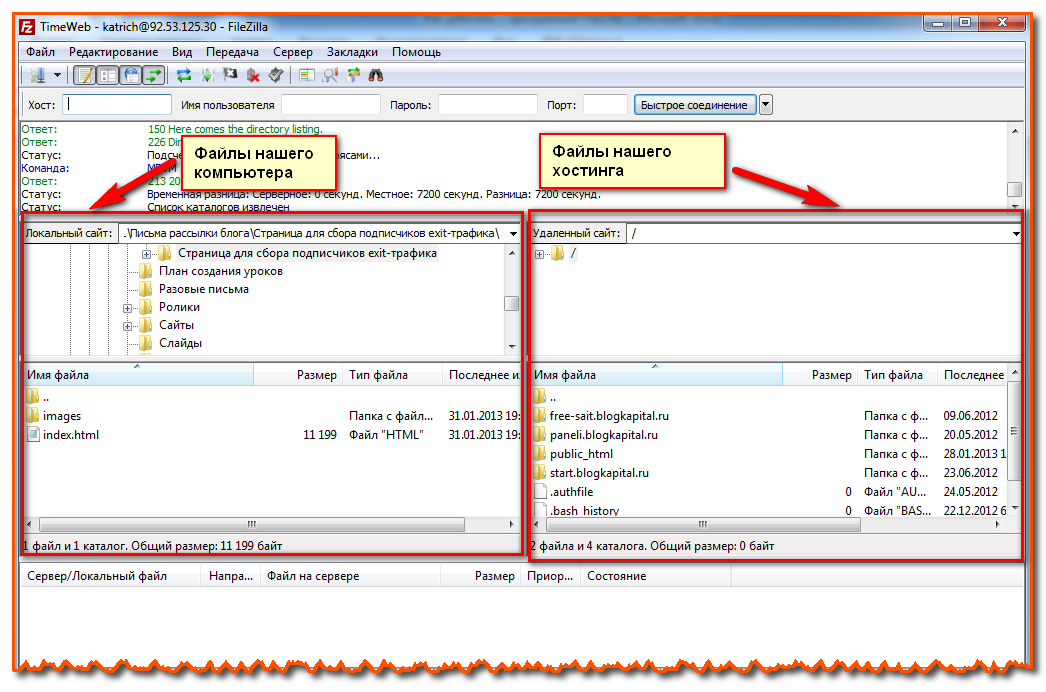

FTP-клиент FileZilla тонко настраивается под нужды конкретного пользователя. Основное окно программы содержит четыре области: левая часть отображает папки и файлы на вашем компьютере, а справа – папки и файлы на сервере хостинга. Перейдите в директорию, в которой вы разместили файлы вашего сайта.

Для тестирования и разового подключения удобно использовать панель быстрого соединения в верхней части программы. Заполните поля: хост – IP-адрес вашего аккаунта или зарегистрированное доменное имя, имя пользователя – логин от Панели управления или дополнительного FTP-аккаунта и пароль – значение пароля для этого пользователя. По умолчанию для соединения по FTP клиент FileZilla будет использовать 21 порт.

Нажмите кнопку «Быстрое соединение», чтобы установить подключение к серверу.

Теперь вы можете перемещать файлы между компьютером и сервером. Чтобы каждый раз не вводить реквизиты подключения вручную, а также настроить FTP-клиент более тонко, создайте отдельный профиль соединения по FTP с вашим сайтом.

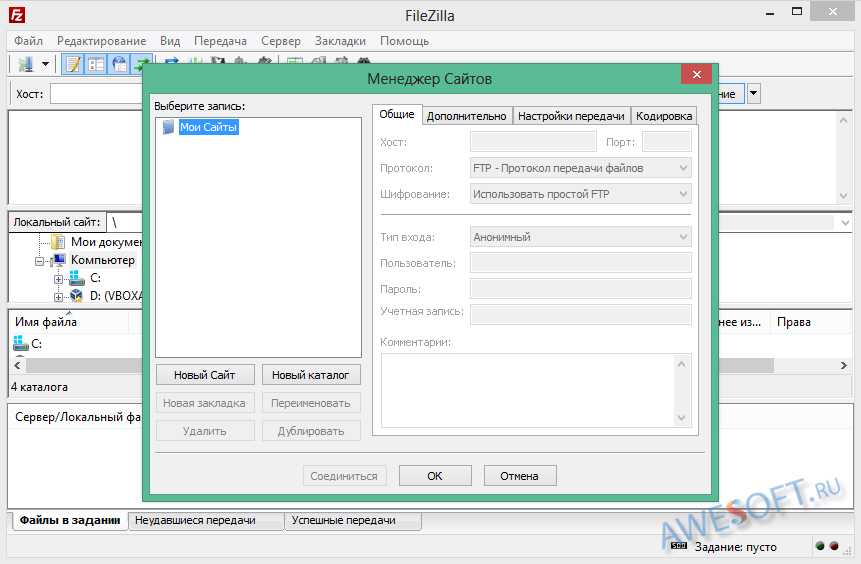

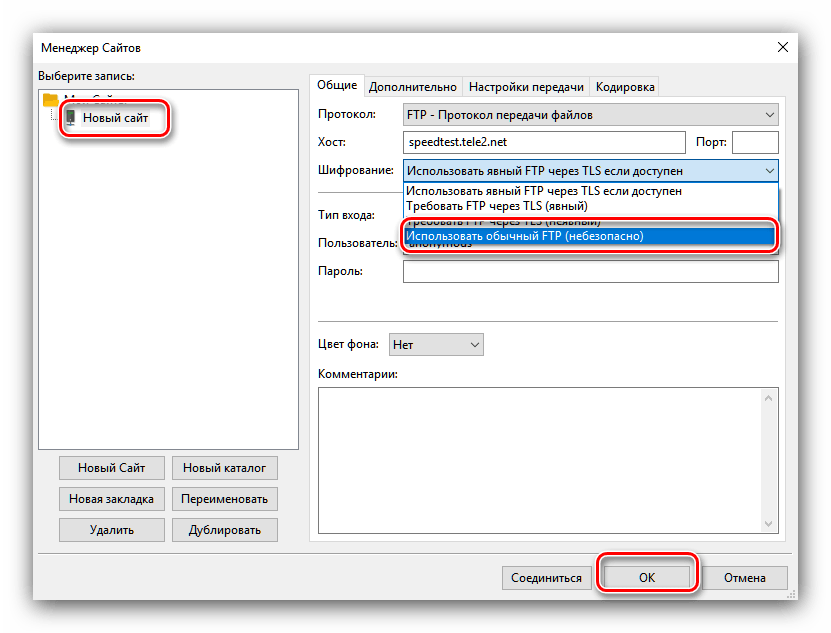

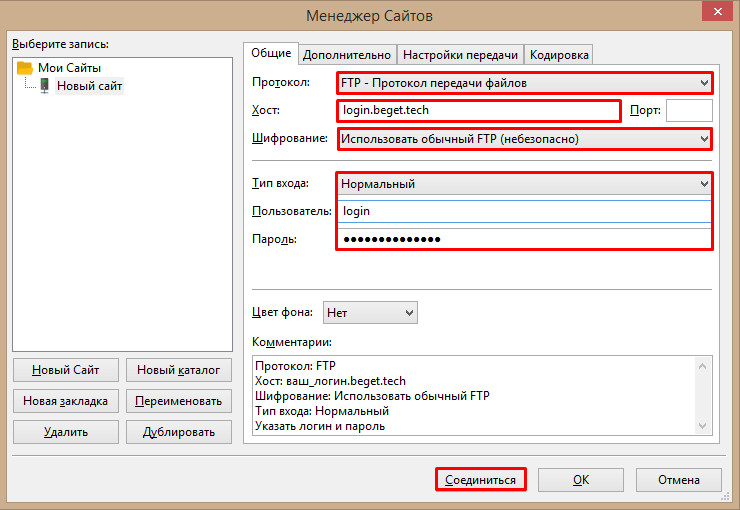

В меню «Файл» перейдите к пункту «Менеджер сайтов» или используйте горячие клавиши Ctrl+S. В появившемся окне нажмите кнопку «Новый сайт».

Заполните поля по примеру, приведенному на рисунке. В поле «Хост» укажите IP-адрес вашего аккаунта или домен, который разрешается в IP-адрес сервера, где работает ваш аккаунт.

Выберите тип входа «Нормальный» и укажите имя пользователя. Если вы используете основной аккаунт FTP, это имя совпадает с логином в Панели управления. В примере на скриншоте ниже был создан дополнительный пользователь user1 для сайта domain.ru, его имя выглядит как [email protected].

Внимание: мы не рекомендуем сохранять пароли в настройках FTP-соединения. Это может навредить безопасности вашего сайта, так как сохраненные в программах пароли часто становятся предметом кражи при заражении компьютера вирусами. Вместо этого вводите пароль вручную перед каждым соединением. Чтобы FileZilla запрашивала пароль каждый раз, вместо типа входа «Нормальный» выберите «Запрос пароля».

Это может навредить безопасности вашего сайта, так как сохраненные в программах пароли часто становятся предметом кражи при заражении компьютера вирусами. Вместо этого вводите пароль вручную перед каждым соединением. Чтобы FileZilla запрашивала пароль каждый раз, вместо типа входа «Нормальный» выберите «Запрос пароля».

Перейдите на вкладку «Настройки передачи» и на всякий случай выберите пассивный режим.

Нажмите кнопку «Соединиться». Если все данные указаны верно, соединение установится без ошибок.

Подключившись к серверу, в правой области FileZilla перейдите в директорию, где должны размещаться файлы вашего сайта — domains/domain.ru/public_html/.

Когда вы добавляете сайт в Панель управления, в его корневой директории автоматически создается индексный файл — index.php. Это файл «заглушки» с текстом «Создан новый сайт!» — вам он не потребуется, поэтому кликните по нему правой кнопкой мыши и нажмите кнопку «Удалить». На вопрос ответьте утвердительно.

На вопрос ответьте утвердительно.

Далее выделите файлы сайта на компьютере в левой области и выделите их. Для начала копирования кликните правой кнопкой по выделенным файлам и в появившемся контекстном меню выберите «Закачать на сервер». Еще FileZilla поддерживает способ Drag-and-Drop – файлы можно перемещать на сервер, просто перетаскивая их между окнами программы.

Когда копирование завершится (следить за процессом можно в нижней панели), вы увидите, что файлы вашего сайта были успешно размещены на сервере. Если этого не произошло, обновите содержимое панели, нажав Ctrl+R.

Готово! Проверьте ваш сайт в браузере. Теперь вы умеете пользоваться программой FileZilla.

SFTP (Secure FTP, SSH FTP) — протокол обмена файлами, использующий защищенное соединение. Использование SFTP предпочтительнее из-за встроенной поддержки шифрования, поэтому вы всегда будете уверены в том, что ваши файлы в процессе передачи не будут перехвачены злоумышленниками.

Соединение по SFTP доступно при авторизации на сервере от имени пользователя Панели управления и его пароля.

Быстрое подключение к серверу по протоколу SFTP осуществляется так же, как и по FTP, только с указанием порта — 22.

Была ли эта инструкция полезной?

Как настроить FileZilla Server

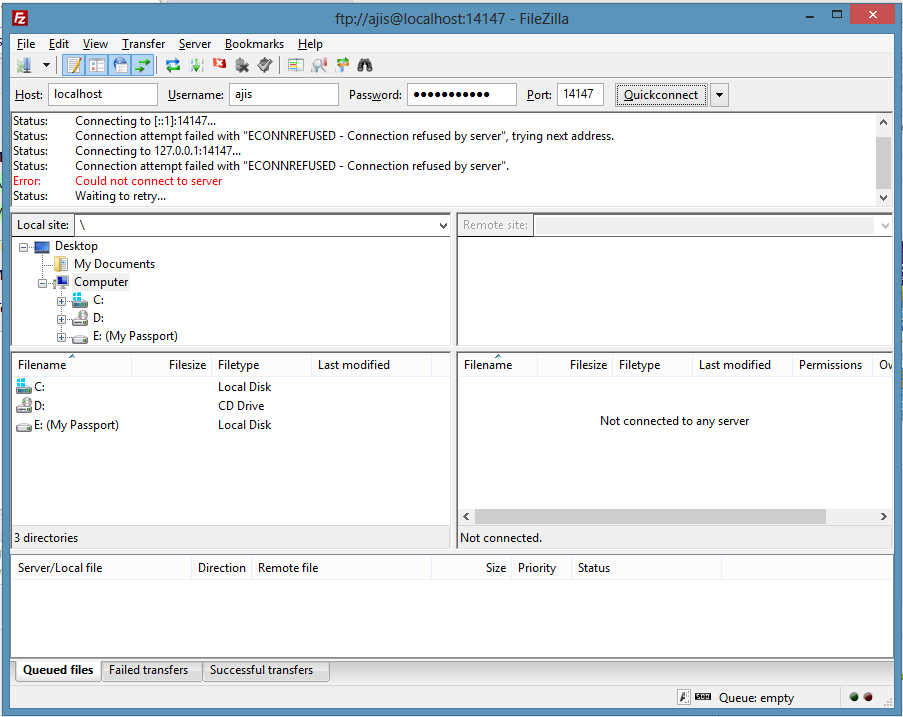

FileZilla Server/FileZilla Pro Enterprise Server В интерфейсе администратора предлагается подключиться к FileZilla Pro Enterprise Server.

В диалоговом окне Connection вам будет предложено указать хост, который может быть IP-адресом или URI,

номер порта и ваш пароль.

Если вы установили FileZilla Pro Enterprise Server локально, хост будет прослушивать IP-адреса локального хоста (127.0.0.1 и ::1), и если во время установки вы не изменили значение по умолчанию, администрация будет прослушивать порт 14148.

Введите свой пароль и, если хотите, чтобы интерфейс администрирования запомнил его, установите флажок Сохранить пароль .

Если вы ввели неправильный пароль, появится сообщение об ошибке, говорящее о том, что пароль недействителен.

Кроме того, если вы хотите, чтобы интерфейс администрирования автоматически подключался к этому экземпляру FileZilla

Pro Enterprise Server при запуске, вы можете установить флажок Автоматически подключаться к этому серверу при запуске .

При первом подключении интерфейса администрирования к хосту в диалоговом окне будет отображаться отпечаток

, связанный с сертификатом TLS, который сервер использует для административных подключений, с вопросом

, доверяете ли вы этому сертификату. Если вы доверяете ему, вас не попросят подтвердить его снова при следующем подключении к FileZilla Pro Enterprise Server. Вы можете решить, доверять ли сертификату, основываясь на его отпечатках SHA256. Если вы не обратили внимание на отпечаток во время установки, найдите его в журнале поиска SHA и проверьте, совпадает ли он.

Примечание: В Windows вы можете найти файлы журнала в подпапке (см. раздел Установка Windows). В Linux вы можете просматривать журналы с помощью команды systemd

journalctl.

Если вы установили FileZilla Pro Enterprise Server локально, сертификату можно доверять. Доверяя сертификату, интерфейс администрирования подключится к FileZilla Pro Enterprise Server, в противном случае подключение будет прервано.

Одно и то же диалоговое окно будет отображаться каждый раз при изменении сертификата.

После подключения к FileZilla Pro Enterprise Server вы увидите интерфейс администрирования вашего сервера, показывающий самую последнюю запись в журнале, обычно об успешном подключении к вашему серверу.

Чтобы начать настройку сетевых параметров с помощью мастера, выберите Мастер настройки сети в меню Сервер.

Щелкните Сервер в верхнем меню и выберите Настроить или нажмите CTRL-F. На панели конфигурации слева показан список всех настраиваемых категорий, а внизу представлены 3 кнопки со следующим набором функций:

На панели конфигурации слева показан список всех настраиваемых категорий, а внизу представлены 3 кнопки со следующим набором функций:

- Кнопка Применить применяет изменения конфигурации, если они действительны. Панель конфигурации останется открытой.

- Кнопка OK применяет изменения конфигурации, если они действительны. Панель конфигурации будет закрыта.

- Кнопка Отмена отменяет все изменения, и панель конфигурации закрывается.

В приведенном ниже видеоруководстве показано, как настроить сервер FileZilla.

Наверх

Теги: Настройка сервера FileZilla, Сервер FileZilla

Установка и настройка FTP и SFTP с помощью Filezilla —

Последнее обновление: 08. 02.2021

02.2021

Автор: Адриана Наварро

использует те же порты, что и стандартный FTP.

Установка Filezilla

Загрузите последнюю версию

FileZilla® Серверот https://filezilla-project.org/download.php?type=сервер.Под Выберите тип установки , выберите Standard и нажмите Next . Это устанавливает службу Windows® для FileZilla и графический интерфейс для администрация.

В Пожалуйста, выберите порт , введите 10050 .

Выберите Запустить сервер после завершения установки . Затем нажмите Далее и Установить .

Конфигурация Filezilla

Запустите интерфейс администрирования и заполните следующие поля:

- Хост : введите

127., который является локальным хостом. 0.0.1

0.0.1 - Порт : Введите

10050. - Пароль : Введите пароль сервера.

- Хост : введите

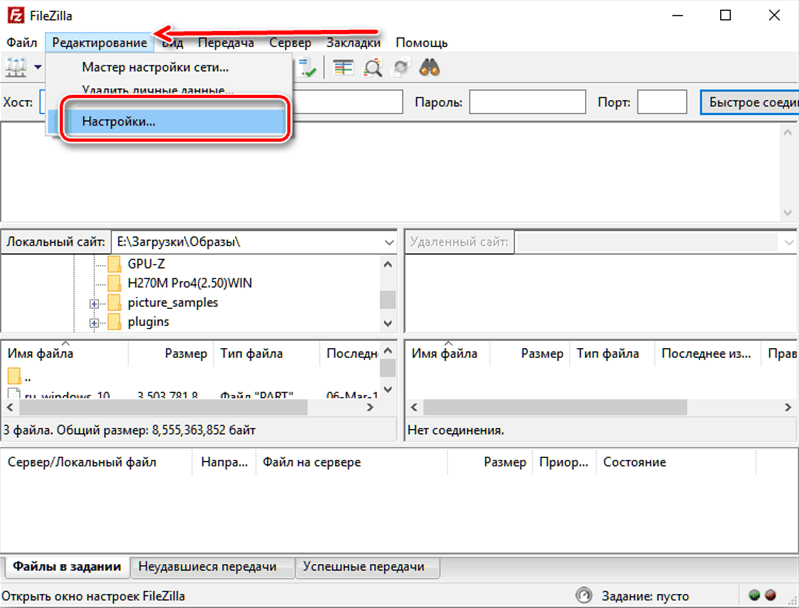

Чтобы настроить сервер, перейдите к Редактировать > Настройки > Общие настройки и выберите следующие параметры:

- Прослушивание этих портов :

21 - Тайм-аут соединений :

0 - Нет времени ожидания передачи :

600 - Время ожидания входа в систему :

60

- Прослушивание этих портов :

В разделе Общие настройки > Приветственное сообщение , вы можете установить свои собственные персонализированное приветственное сообщение при входе пользователей в систему. Убедитесь, что выбрано Скрыть сообщение в журнале , так как это может увеличить размер журнала.

В General Settings > IP Bindings используйте звездочку (*) для привязки всех IP-адреса в локальной системе. Если ваш сервер имеет несколько IP-адресов назначенный, укажите только тот IP-адрес, который вы хотите использовать.

В разделе Общие настройки > IP-фильтр вы можете настроить свои IP-фильтры. К иметь лучший контроль над безопасностью, запретить все IP-адреса и включить IP адрес в списке исключений, который вы хотите подключить. Поставьте пробел между каждый IP-адрес.

В разделе Настройки > Настройки пассивного режима , установите диапазон портов

3000до4000.Настройка Настройки > Настройки безопасности .

В разделе Настройки > Разное выберите:

- Не показывать пароли в журнале сообщений

- Старт свернут

В разделе Настройки > Настройки интерфейса администратора введите

10050в Порт, на котором интерфейс администратора должен прослушивать .

В разделе Настройки > Логин отметьте следующие параметры, чтобы узнать, кто подключается к вашему сервера, а также для уменьшения занимаемой площади:

- Включить запись в файл

- Ограничение размера файла журнала до 100 МБ

- Удалить старые файлы журнала через 14 дней

В разделе Настройки > Ограничения скорости установите скорость загрузки и выгрузки. пределы. Эти ограничения являются глобальными настройками, поэтому они берут на себя индивидуальные ограничения. пользовательские настройки.

В разделе Настройки > FTP через настройки TLS и установите флажок:

Включить поддержку FTP через TLS (FTPS)

Примечание . Здесь можно настроить сертификат, закрытый ключ и пароль ключа.