Фейковая страница Microsoft DirectX 12 инсталлирует ворующий крипту софт

Главная » Новости

Стань участником масштабного киберфестиваля Positive Hack Days 12!Присоединяйся к Fortis и получи свой билет на PHDays 2023.Принять участие »

Екатерина Быстрова 26 Апреля 2021 — 09:51

Домашние пользователи

Windows

Трояны

Утечки информации

Умышленные утечки информации

Кража данных

Киберпреступники создали фейковую веб-страницу, на которой якобы можно скачать набор API Microsoft DirectX 12. На самом же деле с помощью этого сайта на компьютер невнимательных пользователей попадает вредоносная программа, крадущая пароли от криптовалютных кошельков.

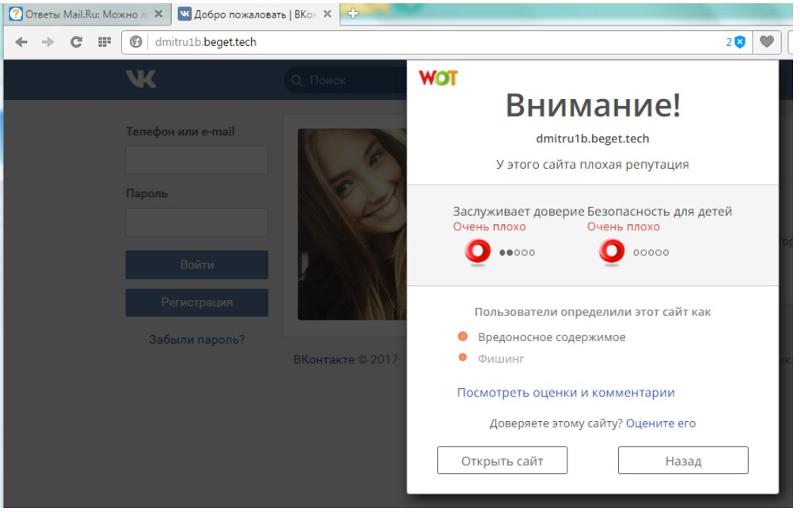

Чтобы максимально пустить жертве пыль в глаза, на злонамеренном ресурсе размещаются контакты, политика конфиденциальности, различные правовые оговорки и даже посвящённая закону DMCA страница.

Тем не менее сайт никак нельзя назвать легитимным, а скачивать какие-либо файлы оттуда настоятельно не рекомендуется.

Если посетитель нажмёт на кнопку «Download», его перенаправят на стороннюю страницу (что уже должно насторожить), которая и предложит загрузить файл. В зависимости от того, что выберет пользователь — 32-битную или 64-битную версию, — сайт выдаст ему один из архивов: 6080b4_DirectX-12-Down.zip (детекты на VirusTotal) или 6083040a__Disclaimer.zip (детекты на VirusTotal).

Задача у этих файлов одна — доставить на компьютер жертвы вредоносную программу, которая попытается выкрасть пароли, файлы и залезть в криптовалютные кошельки. Первым подозрительную страницу DirectX 12 обнаружил исследователь Оливер Хоу.

По словам Хоу, вредонос пытается добраться до файлов cookies, информации об операционной системе, установленных программах и даже снимает скриншот текущего рабочего стола пользователя.

Помимо этого, основным фокусом зловреда является следующий софт для Windows: Ledger Live, Waves.Exchange, Coinomi, Electrum, Electron Cash, BTCP Electrum, Jaxx, Exodus, MultiBit HD, Aomtic и Monero. Как вы можете судить, всё это относится к хранению цифровой валюты.

Как вы можете судить, всё это относится к хранению цифровой валюты.

Следующая главная новость »

Подписывайтесь на канал «Anti-Malware» в Яндекс Дзен, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.

Киберпреступники уронили таможню

В модуле песочницы vm2 нашли критический баг, позволяющий выполнить код

Срочные патчи для iOS и macOS устраняют две используемые в атаках 0-day

Аналитика

Как выбрать Web Application Firewall в 2023 году

22 Марта 2023

Аналитика

Не шути с ChatGPT: как ажиотажная нейросеть может изменить весь инфобез

28 Марта 2023

/news/2023-04-14-111332/40964

Kaspersky разработала два новых национальных стандарта

Екатерина Быстрова 14 Апреля 2023 — 20:56

Корпорации Лаборатория Касперского

С апреля 2023 года введены в действие два знаковых национальных стандарта (ПНСТ) на системы с разделением доменов. Стандарты были разработаны «Лабораторией Касперского» и приняты ТК 194 «Киберфизические системы». Они определяют базовые понятия и основные архитектурные принципы, заложенные в системы с разделением доменов, в том числе в KasperskyOS.

Стандарты были разработаны «Лабораторией Касперского» и приняты ТК 194 «Киберфизические системы». Они определяют базовые понятия и основные архитектурные принципы, заложенные в системы с разделением доменов, в том числе в KasperskyOS.

Необходимость в стандартах возникла в связи с тем, что в ходе разработки операционной системы KasperskyOSспециалисты компании обнаружили, что в отечественных документах и даже в учебниках по безопасности отсутствовали термины, определения и понятия, на которые можно было бы ссылаться при описании проектных архитектурных решений. Нужно было адаптировать термины и опыт из зарубежных документов. Во избежание расхождений в переводе и интерпретации понятий было принято решение провести работу над национальными стандартами.

Практический подход к созданию систем с разделением доменов активно исследуется и реализуется примерно с начала двухтысячных годов. Он может применяться при создании конструктивно безопасных систем, но эффективен именно в комплексе, а в отрыве от других методов может не дать нужный результат.

«Сейчас документы носят статус предварительных, но это означает лишь, что необходимо накопить опыт в процессе их применения, поскольку речь идёт о новых для отечественной практики понятиях, терминах и определениях. Условия применения точно такие же, как и стандартов ГОСТ. Таким образом работа над KasperskyOSстала двигателем к созданию национального стандартизованного подхода. Мы гордимся этим», ― комментирует Екатерина Рудина, руководитель группы аналитиков по информационной безопасности Kaspersky ICS CERT.

Подробно с новыми стандартами можно ознакомиться по ссылкам:

- Информационные технологии. Интернет вещей. Системыс разделением доменов. Термины иопределения

- Информационные технологии. Интернет вещей. Системы с разделением доменов.Базовые компоненты

Подписывайтесь на канал «Anti-Malware» в Яндекс Дзен, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.

- Show More

В Twitter появилась фейковая страница ВСУ

«Сразу после войны». Почему в Украине заговорили о подготовке к выборам в Раду

Десятки миллионов пойдут в военкомат. Зачем в РФ вводят электронные повестки и что это значит для Украины

415-й день войны в Украине. Главные новости 14 апреля. Обновляется

Верховный суд принял решение о запрете на выезд за границу украинцу, снятому с военного учета. Что это значит?

На Западе пишут о необходимости смены стратегии по Украине, удары по Славянску, как КНР помогает России. Итоги

Как волонтер Василиса Мазурчук попала в скандал, осудив казненного бойца ВСУ за русский язык

Речь Посполитая 2.0. Почему заговорили о создании конфедерации между Украиной и Польшей

Главное

На Западе пишут о необходимости смены стратегии по Украине, удары по Славянску, как КНР помогает России.

Видео

Как смотреть «Страну» и «Ясно.Понятно» в Украине. Новый выпуск блога Олеси Медведевой

Популярное

1

Верховный суд принял решение о запрете на выезд за границу украинцу, снятому с военного учета. Что это значит?

2

Десятки миллионов пойдут в военкомат. Зачем в РФ вводят электронные повестки и что это значит для Украины

3

На Западе пишут о необходимости смены стратегии по Украине, удары по Славянску, как КНР помогает России. Итоги

4

415-й день войны в Украине. Главные новости 14 апреля. Обновляется

5

«Я в Изюме, а ты где?». На фронте погиб военный ВСУ, чей отец служит в «ДНР». Опубликованы их переписки

Карина Вольтер

ВСУ заявили о создании их фейковой страницы в Твиттере. Фото: ВСУ

Фото: ВСУ

В социальной сети Twitter появилась фейковая страница Вооруженных сил Украины. Информацию об этом разместила пресс-служба ВСУ.

«Официальная верифицированная страница Вооруженных Сил Украины в социальной сети Twitter – GeneralStaffUA. Другие страницы этой соцсети, которые имеют в названии причастность к ВСУ или Генеральному штабу ВСУ часто создаются агрессором для распространения вражеской пропаганды», — говорится в сообщении.

Уточним, что в описании фейковой страницы ВСУ говорится, что это «Официальный Twitter-аккаунт Вооруженных Сил Украины».

Напомним, недавно в Минобороны Турции назвали фейками часть сообщений в СМИ о военной активности в Украине.

«Страна» также рассказывала, что спикер Кремля Дмитрий Песков назвал очередным фейком утверждения Politico о «российском вторжении в Украину» после 20 февраля. Впрочем, по его словам, Россия не будет требовать публичных извинений за такие заявления.

Журналист «Страны» Олеся Медведева в своем блоге «Ясно. Понятно» разбиралась, зачем Запад продолжает нагнетать тему вторжения России.

Понятно» разбиралась, зачем Запад продолжает нагнетать тему вторжения России.

Читайте Страну в Google News — нажмите Подписаться

Главные статьи

«Мы к папе или папа к нам?»

Заберут ли беженки после войны мужей в ЕС или вернутся в Украину. Опрос «Страны»

Отдохнуть в Египте за $200. Почему отели стоят так дешево и в чем подвох

Пункты отбора и электронные повестки

Как Россия хочет увеличить армию для войны в Украине

Суды или силовой сценарий

Что происходит вокруг Лавры и как дальше будут действовать власти и УПЦ

Блондинка с бюстом

Кто и зачем взорвал российского военкора Татарского

Миротворцы после перемирия

Что стоит за словами Орбана об обсуждении ввода западных войск в Украину

Деньги

Наличный доллар резко подешевел. Почему и что будет дальше

Почему и что будет дальше

10 000 гривен на человека, продление карточек на 3 месяца и Starlink. НБУ готовит банки к блэкауту

Наступает худший с 1949 года обвал рынка государственного долга в странах Запада — Bloomberg

«Девальвационные ожидания нарастают». Украинцы впервые с начала войны купили валюты больше, чем продали

Как узнать, является ли аккаунт в Instagram фальшивым?

Фаворит среди инфлюенсеров и брендов, Instagram собрал почти 1,3 миллиарда активных пользователей в месяц в 2021 году. Социальная сеть с преимущественно молодой целевой аудиторией, созданная Майком Кригером и Кевином Систромном, а затем приобретенная Facebook, сейчас имеет тенденцию к распространению. с онлайн-мошенничества . Узнайте, как обнаружить эти мошенничества и защитить себя с помощью нашего руководства по поддельным аккаунтам в Instagram и другим мошенничествам в социальных сетях.

81% владельцев аккаунтов говорят, что используют Instagram для поиска новых продуктов и услуг. Для киберпреступников Instagram — это просто еще одно онлайн-пространство, где они могут распространять мошенничество. Наиболее распространенными видами мошенничества, обнаруженными на платформе, являются:

- Фишинг . Это часто приходит в виде личного сообщения от учетной записи, с которой вы никогда раньше не взаимодействовали, с предложением щелкнуть ссылку. Цель здесь — получить ваши личные данные (например, ваши данные для входа) с помощью вируса, прикрепленного к ссылке, а затем взломать вашу учетную запись.

- Ложные предложения о сотрудничестве с брендами . Так называемые «бренды» иногда отправляют влиятельным лицам поддельные предложения о сотрудничестве с целью получить их банковские реквизиты. Иногда этот вид мошенничества также выглядит как предложение принять участие в опросе или конкурсе, чтобы заставить пользователей перейти по внешней ссылке.

- Фальшивые конкурсы, фальшивые предложения займов по выгодным ставкам и другие «чудесные» инвестиции, слишком хорошие, чтобы быть правдой, предложения работы и попытки мошенничество с кредитными картами . Эти мошенничества следуют тому же принципу, что и фальшивое сотрудничество, — обманывают жертв, заставляя их поверить в то, что они выиграли какой-то приз или привилегию. Еще раз, мошенники на самом деле пытаются завладеть деньгами или личными данными людей.

- Мошенничество на эмоциях . Этот тип онлайн-мошенничества чрезвычайно распространен и существует далеко за пределами Instagram. Тактика включает в себя установление контакта с кем-то и создание чувства доверия и близости. Затем киберпреступник запрашивает деньги, чтобы помочь в чрезвычайной ситуации, например, получить визу, оплатить поездку к любимому человеку или помочь своей семье.

В большинстве случаев с пользователями связываются через фальшивую учетную запись Instagram. Вот почему так важно знать, как определить фальшивую учетную запись, чтобы вы могли защитить себя от них.

Вот почему так важно знать, как определить фальшивую учетную запись, чтобы вы могли защитить себя от них.

Банковский счет, который дает вам больше контроля

Тратьте и копите с уверенностью, а также откройте для себя лучший способ управления своими деньгами

Получите банковский счет (новая вкладка) Как определить, является ли учетная запись Instagram поддельной?У вас есть сомнения, настоящий ли этот профиль в Instagram? Вот несколько подсказок, которые помогут вам распознать поддельный аккаунт в Instagram:

- Учетная запись подписана на значительно большее количество учетных записей, чем имеет подписчиков, или у нее нет подписчиков и она ни на кого не подписана

- Описание их профиля кажется слишком расплывчатым

- У этой учетной записи нет изображения профиля

- Учетная запись опубликовала лишь несколько сообщений или вообще никаких сообщений

- Сообщения в основном посвящены акциям или «конкурсам»

- Аккаунт утверждает, что является знаменитостью, но рядом с его профилем нет синей галочки

- Имя аккаунта похоже на другие существующие аккаунты, но некоторые символы или буквы были изменены

- Название учетной записи кажется странным

Многие киберпреступники используют генераторов поддельных учетных записей Instagram . Поскольку их цель — создать сотни учетных записей за короткий промежуток времени, у них нет времени на точную настройку или курирование их. Учитывая это, обычно легко обнаружить поддельные аккаунты, если внимательно присмотреться.

Поскольку их цель — создать сотни учетных записей за короткий промежуток времени, у них нет времени на точную настройку или курирование их. Учитывая это, обычно легко обнаружить поддельные аккаунты, если внимательно присмотреться.

Кража личных данных в Instagram

Благодаря фишингу мошенники могут легко собрать достаточно информации о вас, включая ваше имя, фамилию, фотографии, дату рождения, пароль или адрес электронной почты, чтобы украсть вашу личность и создать учетную запись, которая выдается за вашу. это называется кража личных данных .

Основной целью кражи личных данных в Instagram является мошенничество с подписчиками из человека, личность которого украл киберпреступник. Вот почему так важно сообщать об этих поддельных учетных записях, чтобы платформа могла быстро их удалить.

Если вы получили личное сообщение от кого-то, выдающего себя за человека или бренд, с просьбой перейти по ссылке — что бы вы ни делали, не нажимайте . Вместо этого проверьте профиль на наличие признаков мошенничества и попробуйте связаться с вашим другом или брендом другим способом, чтобы убедиться, что это действительно его аккаунт.

Вместо этого проверьте профиль на наличие признаков мошенничества и попробуйте связаться с вашим другом или брендом другим способом, чтобы убедиться, что это действительно его аккаунт.

Вы также можете написать в Instagram по адресу [email protected]. Не волнуйтесь, отчеты всегда анонимны, поэтому ваша личность не будет раскрыта владельцу поддельного аккаунта в Instagram.

Однако имейте в виду, что для удаления учетной записи Instagram или признания неприемлемым контента учетная запись должна нарушать правил сообщества . К ним относятся:

- Обмен нежелательным контентом

- Размещение изображений сексуального характера

- Распространение ненавистнических/расистских/насильственных идей или символов

- Запугивание или домогательство

- Продажа незаконных товаров к самоубийству или членовредительству

Затем команды Instagram проверят, не нарушает ли указанная учетная запись условия обслуживания. Они могут предпринимать разные действия, начиная от «теневого бана » (ограничив видимость аккаунта), до удаления поста или самого аккаунта .

Они могут предпринимать разные действия, начиная от «теневого бана » (ограничив видимость аккаунта), до удаления поста или самого аккаунта .

Безопасность на N26

Ваша безопасность — наш приоритет. Вооружитесь нашими советами, чтобы защитить себя в Интернете.

Проверка N26 Руководство по безопасному онлайн-банкингу

Как сообщить о краже личных данных в Instagram Только жертва кражи личных данных может сообщить об этом в Instagram. Для этого вам необходимо заполнить эту форму. Вам будет предложено указать свое имя, адрес электронной почты, имя поддельной учетной записи и предоставить фотографию вашего удостоверения личности вместе с описанием ситуации. Затем вы получите электронное письмо с подтверждением. После этого команда Instagram проверит личность, что может занять несколько дней или недель, прежде чем удалить учетную запись.

Кроме того, как и в Facebook, вы также можете подать жалобу на кражу личных данных в Instagram . Кража личных данных является правонарушением (статья 226-4-1 Уголовного кодекса) и наказывается лишением свободы сроком на один год и штрафом в размере 15 000 евро . В законе уточняется: «Это правонарушение влечет за собой такие же меры наказания, когда оно совершено в общедоступной сети онлайн-коммуникаций». Таким образом, наказание за кражу личных данных в Instagram такое же, как и за «обычную» кражу личных данных.

Как распознать аккаунт N26 в Instagram В связи с тем, что онлайн-мошенничество снова растет, N26 следит за социальными сетями, особенно в Instagram. Как и в случае со многими брендами, злоумышленники могут выдать себя за нас и начать следить за вами, если ваша учетная запись Instagram является общедоступной, а если ваша учетная запись закрыта, они могут отправить вам запрос на подписку или прямое сообщение.

Во-первых, имейте в виду, что N26 никогда не отправит вам личное сообщение в Instagram ни с того ни с сего , если вы не обратились к нам за поддержкой. Как объяснялось выше, осторожность является ключевым моментом во всех ваших взаимодействиях в социальных сетях. Мы рекомендуем сохранять бдительность и никогда не переходить по ссылкам, отправленным подозрительными аккаунтами.

У N26 есть официальный аккаунт в Instagram во Франции: @N26FR , синяя галочка подтверждена. У учетной записи много подписчиков, и весь публикуемый контент соответствует дизайну и идентичности нашего бренда. Мы регулярно публикуем сообщения с июня 2019 года, когда мы создали нашу учетную запись Instagram.

Обратите внимание, что единственными другими учетными записями, которые у нас есть, являются наши учетные записи на английском и итальянском языках, @N26 и @N26IT.

Итак, если фальшивая учетная запись Instagram маскируется под нас, проверьте:

- Она только что создана

- У него очень мало подписчиков

- Он публикует сообщения, которые получают лишь несколько лайков или комментариев

- Он публикует контент, который не соответствует нашим стандартам дизайна

- Посты полны ошибок и/или публикуются нечасто

- Это реклама слишком хорошие, чтобы быть правдой, предложения по кредитам или финансовым инвестициям

Если вы видели такой счет, будьте осторожны. И если вы сомневаетесь, сообщите об учетной записи в Instagram.

И если вы сомневаетесь, сообщите об учетной записи в Instagram.

Найти похожие истории

советы по безопасности

Подделка любого веб-сайта за секунды Facebook, Snapchat, Instagram :-

Социальная инженерия всегда была на первом месте в мире взлома. Самый простой и эффективный способ украсть учетные данные цели с помощью социальной инженерии, по мнению специалистов по этичному взлому. В Интернете есть множество инструментов для создания фишинговых страниц. Но все зависит от злоумышленника, от того, как злоумышленник создает сценарий, чтобы заставить цель ввести данные для входа на фишинговой странице.

По словам исследователя этического взлома Международного института кибербезопасности, этот инструмент используется на начальном этапе тестирования на проникновение. Так как это самые успешные и самые распространенные атаки на данные.

Так как это самые успешные и самые распространенные атаки на данные.

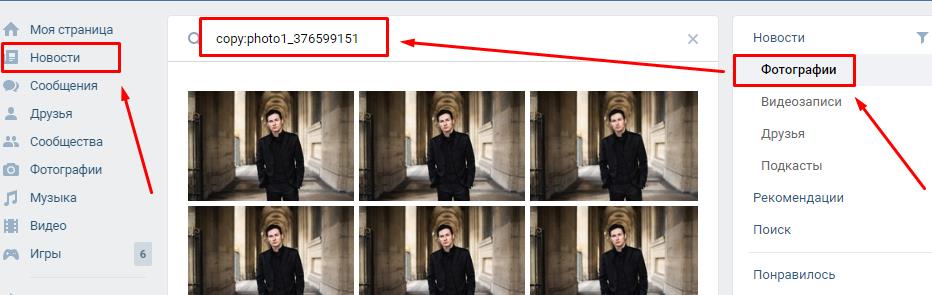

Сегодня мы покажем вам, как создать фишинговых страницы с помощью простого инструмента под названием Blackeye . Blackeye — это фишинговый инструмент, который создает поддельные страницы учетных записей популярных социальных сетей. Этот инструмент состоит из 32 шаблонов и 1 настраиваемого, где вы можете создавать собственные страницы входа. Чтобы показать вам, мы протестировали этот инструмент на Kali Linux 2018.3 9.0005

- Для установки этого инструмента введите git clone https://github.com/thelinuxchoice/blackeye.git в терминале Linux.

- Затем введите ls

- Введите cd blackeye

- Введите ls

root@kali:/home/iicybersecurity/Downloads#

Клонирование в "черноглазку"...

удаленный: Перечислим объекты: 13, готово.

удаленный: Подсчет объектов: 100% (13/13), выполнено.

удаленный: Сжатие объектов: 100% (13/13), выполнено.

удаленный: Всего 352 (дельта 5), повторно использовано 0 (дельта 0), повторно использовано в пакете 339

Получающие объекты: 100% (352/352), 8,04 МБ | 2,20 МБ/с, готово.

Разрешение дельт: 100% (91/91), выполнено.

Извлечение файлов: 100% (284/284), выполнено.

root@kali:/home/iicybersecurity/Downloads# ls

root@kali:/home/iicybersecurity/Downloads# cd blackeye/

root@kali:/home/iicybersecurity/Downloads/blackeye# ls

blackeye.sh ЛИЦЕНЗИЯ README.md сайты

- Введите bash blackeye.sh , чтобы запустить инструмент.

root@kali:/home/iicybersecurity/Downloads/blackeye# bash blackeye.sh

- Как вы можете видеть, blackeye состоит из множества шаблонов , что дает простые возможности для создания фишинговых страниц.

- Для создания фишинговых страниц просто выберите любой шаблон и введите свой r IPv 4 адрес.

- Для получения IPv4 откройте другой терминал, введите IPv4. Тип ifconfig

- Для доступа к фишинговой странице введите IPv4-адрес в веб-браузере. или отправить фишинговую страницу цели.

- Теперь мы видим, как подделать любой сайт.

Создание фишинговых страниц: —

- Вот несколько примеров создания фишинговых страниц.

- Введите bash blackeye.sh

- Затем запустится blackeye и предложит выбрать любой из шаблонов для создания фишинговых страниц.

- Мы выбрали 3 Snapchat. Введите 3

- Затем введите адрес IPv4. Введите 192.168.

1.8

1.8 - Blackeye покажет, чтобы отправить ссылку на цель.

- Если вы введете ссылку в веб-браузере. Откроется та же ссылка, что и на исходной странице входа.

- Перейдите в веб-браузер и введите указанную ссылку. Введите 192.168.1.8

- После ввода данной ссылки была создана поддельная страница Snapchat. Существует очень минимальная вероятность того, что вы увидите, что цель заметит ссылку.

- Когда вы или ваша цель открываете фишинговую ссылку в веб-браузере. Blackeye также показывает, в каком браузере он открыт, как показано ниже.

- Страница Snapchat создана точно так же, как исходная страница. Когда вы открываете фишинговую страницу в веб-браузере.

- Теперь, если ваша цель введет учетные данные на фишинговой странице, она покажет имя пользователя и пароль цели.

- Вышеупомянутый метод является наиболее распространенной атакой, которая используется и сегодня, и наиболее распространенными атаками.

Целевые учетные данные могут использоваться в других хакерских действиях.

Целевые учетные данные могут использоваться в других хакерских действиях. - Теперь попробуйте другие страницы.

- Выберите любой шаблон и введите свой IPv4-адрес.

- Введите 2 для facebook.

- Введите 192.168.1.8

- Откройте фишинговую ссылку или отправьте фишинговую ссылку адресату.

- Теперь всякий раз, когда цель вводит имя пользователя или пароль. blackeye покажет целевое имя пользователя и пароль.

- Введите фишинговую ссылку в веб-браузер.

- Цель введите имя пользователя и пароль.

- После ввода имени пользователя и пароля на фишинговую страницу. Blackeye захватит учетные данные цели.

Создание пользовательских веб-страниц: —

- Для создания пользовательских веб-страниц. Выберите шаблон 33 и введите все необходимые данные.

- Введите 192.168.1.8 или введите любой заголовок в веб-браузере.

- Введите СТРАНИЦА ВХОДА или вы можете ввести любое имя

- Введите Имя пользователя и введите пароль в качестве полей для входа.

- Введите 192.168.1.8 в веб-браузере.

- Теперь откройте фишинговую ссылку в веб-браузере. Введите 192.168.1.8 в веб-браузере.

- Введите имя пользователя и пароль в пустое поле.

- После ввода имени пользователя и пароля, как вы можете видеть. Blackeye получил имя пользователя и пароль цели.

Использование инструмента без разрешения цели может вызвать у вас проблемы с законом. Так что будьте осторожны при использовании этого инструмента в соответствии с курсами этического взлома.

Джим Гилл

Исследователь кибербезопасности. Специалист по информационной безопасности, в настоящее время работает специалистом по инфраструктуре рисков и следователем.